AUF DIESER SEITE

Intrusion Detection and Prevention Übersicht

Das Juniper Networks IDP System verbessert die Netzwerksicherheit durch Erkennung und Verhinderung von Bedrohungen. Es überwacht den Datenverkehr auf böswillige Aktivitäten, verwendet eine Signaturdatenbank zur Identifizierung von Angriffen und wendet Sicherheitsrichtlinien zur Abwehr in Echtzeit an. Dieses System bietet proaktive Bedrohungserkennung und -reaktion.

Intrusion Detection ist der Prozess der Überwachung von Ereignissen in Ihrem Netzwerk und der Analyse der Ereignisse auf Anzeichen potenzieller Vorfälle, Verstöße oder unmittelbaren Bedrohungen für Ihre Sicherheitsrichtlinien. Intrusion Prevention ist der Prozess der Durchführung der Intrusion Detection und dem anschließenden Stoppen der erkannten Vorfälle. Die Sicherheitsmaßnahmen sind IDS und IPS, die Teil Ihres Netzwerks werden, um potenzielle Vorfälle zu erkennen und zu stoppen.

Vorteile

Durch den Einsatz von Intrusion Detection and Prevention (IDP) können Sie die Sicherheit Ihres Netzwerks erheblich verbessern und vor einer Vielzahl bekannter und neuer Bedrohungen schützen. Im Folgenden sind einige der Vorteile aufgeführt:

-

Proaktive Bedrohungsabwehr: Verhindert, dass Angriffe Schaden anrichten.

-

Netzwerktransparenz: Bietet Einblicke in potenzielle Sicherheitsprobleme.

-

Anpassbarer Schutz: Ermöglicht die Anpassung von Sicherheitsrichtlinien an spezifische Netzwerkanforderungen.

-

Compliance-Support: Hilft bei der Erfüllung gesetzlicher Anforderungen an die Netzwerksicherheit.

-

Automatisierte Reaktion und Abwehr – Das IDP-System kann automatisch auf erkannte Bedrohungen reagieren, indem es:

-

Blockieren von bösartigem Datenverkehr

-

Betroffene Firewalls unter Quarantäne stellen

-

Administratoren benachrichtigen

Diese Aktion trägt dazu bei, die Auswirkungen von Sicherheitsvorfällen zu minimieren.

-

IDP-Workflow

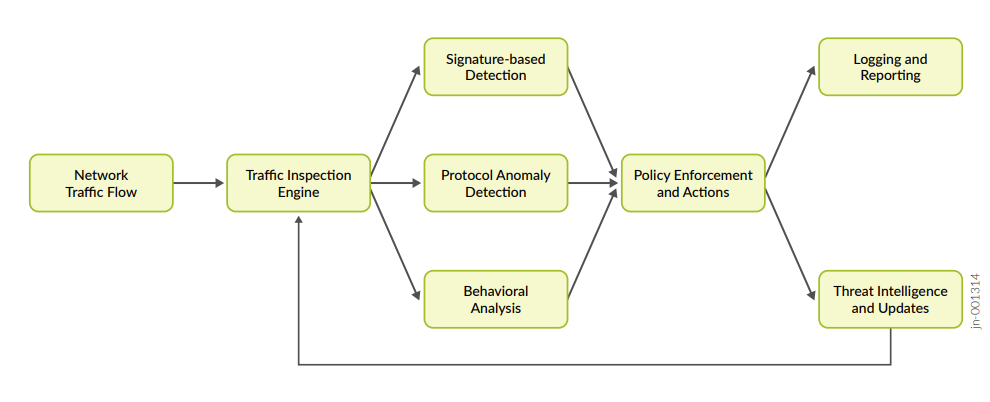

Das IDP-System überprüft den Datenverkehr, um Bedrohungen zu erkennen und zu entschärfen. Die Datenverkehrsinspektions-Engine analysiert Pakete mithilfe signaturbasierter Erkennung, protokollbasierter Anomalieerkennung und Verhaltensanalyse. Wenn eine Bedrohung gefunden wird, wird in der Phase der Richtliniendurchsetzung und der Maßnahmen entschieden, ob die Aktivität blockiert, gemeldet oder protokolliert werden soll. Die Ereignisse werden protokolliert und zur weiteren Analyse an die Administratoren zurückgemeldet. Bedrohungsinformationen und -updates verbessern kontinuierlich die Erkennung, indem sie neue Bedrohungsdaten hinzufügen und den Schutz in Echtzeit vor neuen Cyberbedrohungen gewährleisten.

Tabelle 1: IDP-Workflow listet die Details des IDP-Workflows auf.

| Beschreibung der Komponente | |

|---|---|

| Datenverkehrsinspektions-Engine (oder IDP-Inspektionsprozess) | Untersucht Pakete auf potenzielle Sicherheitsrisiken (entspricht bekannten Angriffsmustern). |

| Erkennungsmechanismen | Signaturbasierte Erkennung, Erkennung von Protokollanomalien (identifiziert Abweichungen vom erwarteten Netzwerkverhalten) und Verhaltensanalyse (erkennt ungewöhnliche Muster auf der Grundlage historischer Daten). |

| Durchsetzung von Richtlinien und Maßnahmen | Sobald eine Bedrohung identifiziert wurde, setzt das System Richtlinien durch und entscheidet, ob die Aktivität blockiert, gemeldet oder protokolliert werden soll. |

| Protokollierung und Berichterstellung | Erkannte Ereignisse werden protokolliert oder gemeldet. Administratoren analysieren und reagieren |

| Bedrohungserkennung und -aktualisierungen | Geben Sie kontinuierlich neue Bedrohungsdaten in das System ein. Siehe Adaptive Threat Profiling. |

Wie funktioniert IDP?

Mit einer IDP-Richtlinie können Sie selektiv verschiedene Techniken zur Erkennung und Verhinderung von Angriffen auf den Netzwerkverkehr durchsetzen, der Ihre Sicherheitsgeräte passiert. Diese Sicherheitsgeräte bieten die gleichen IDP-Signaturen, die auf Juniper Networks IDP Appliances der IDP-Serie verfügbar sind, um Netzwerke gegen Angriffe zu sichern.

Informationen zum Herunterladen und Konfigurieren der anfänglichen IDP-Funktionen auf den Sicherheitsgeräten finden Sie unter IDP-Basiskonfiguration.