AUF DIESER SEITE

Aruba ClearPass konfigurieren

Erfahren Sie, wie Sie die Firewall so konfigurieren, dass sie Sicherheitsrichtlinien mit Aruba ClearPass enthält.

Beispiel: Erzwingen von Sicherheitsrichtlinien mit Aruba ClearPass

In diesem Beispiel wird erläutert, wie Sie die Sicherheit zum Schutz Ihrer Ressourcen und zur Steuerung des Zugriffs auf das Internet mithilfe der integrierten ClearPass-Authentifizierungs- und Durchsetzungsfunktion der Firewall der SRX-Serie konfigurieren, die auf dem Aruba ClearPass Policy Manager als Authentifizierungsquelle basiert. Mit der integrierten ClearPass-Funktion der SRX-Serie können Sie Sicherheitsrichtlinien konfigurieren, die den Zugriff auf Unternehmensressourcen und das Internet steuern, indem Benutzer anhand des Benutzernamens, des Gruppennamens oder des Namens einer Rolle, die eine Gruppe von Benutzern und einen Gerätetyp miteinander verbindet, identifiziert werden.

Die heutigen Netzwerkumgebungen sind anfälliger für Angriffe verschiedener Art, da sie den Zugriff überall, jederzeit und auf jedes Gerät mehr oder weniger unterstützen und es einem Benutzer ermöglichen, mehrere gleichzeitig mit dem Netzwerk verbundene Geräte zu verwenden. Da Sie den Benutzer anhand des Benutzernamens identifizieren können, verringert die integrierte ClearPass-Authentifizierung- und -Erzwingungsfunktion die Sicherheitslücke, die diese Funktionen mit sich bringen.

Weitere Informationen dazu, wie Benutzer-Authentifizierung- und Identitätsinformationen vom CPPM an die SRX-Serie Firewall übertragen werden, finden Sie in den folgenden Themen:

Das Beispiel umfasst die folgenden Prozesse:

Steuern des Zugriffs auf Benutzerebene basierend auf Benutzername oder Gruppenname, nicht auf der IP-Adresse des Geräts.

Sie können den Parameter source-identity in einer Sicherheitsrichtlinie verwenden, um den Namen eines Benutzers oder den Namen einer Gruppe von Benutzern anzugeben, deren Authentifizierung vom CPPM bereitgestellt wird. Die Richtlinie wird auf Datenverkehr angewendet, der von den Benutzern generiert wird, wenn sie versuchen, auf eine geschützte Ressource oder das Internet zuzugreifen, unabhängig vom verwendeten Gerät. Die Zugriffssteuerung ist an den Namen des Benutzers gebunden und nicht direkt an die IP-Adresse des Geräts des Benutzers.

Sie können verschiedene Sicherheitsrichtlinien für einen einzelnen Benutzer konfigurieren, die unterschiedliche Aktionen angeben, die sich durch die Zonen und die angegebenen Zieladressen oder eine Gruppe, der der Benutzer angehört, unterscheiden.

Anzeigen und Interpretieren des Inhalts der ClearPass-Tabelle für die Authentifizierung.

Die SRX-Serie Firewall erstellt die ClearPass-Authentifizierung-Tabelle, die Benutzer-Authentifizierung- und Identitätsinformationen enthält, die sie vom CPPM empfängt. Das Gerät verweist auf die Tabelle, um einen Benutzer zu authentifizieren, der Zugriff auf eine Ressource anfordert.

Der Inhalt der ClearPass-Tabelle für die Authentifizierung ist dynamisch. Sie werden geändert, um Benutzeraktivitäten als Reaktion auf verschiedene Ereignisse und auch in Bezug auf Sicherheitsrichtlinien, die sich auf Gruppen beziehen, widerzuspiegeln.

Wenn sich ein Benutzer beispielsweise vom Netzwerk abmeldet oder sich beim Netzwerk anmeldet, wird die ClearPass-Authentifizierungstabelle geändert, wie dies der Fall ist, wenn ein Benutzer aus einer Gruppe entfernt wird oder eine referenzierte Sicherheitsrichtlinie gelöscht wird, die eine Gruppe angibt, der der Benutzer angehört. Im letzteren Fall zeigt der Benutzereintrag den Benutzer nicht mehr als zu dieser Gruppe gehörend an.

In diesem Beispiel wird der Inhalt der ClearPass-Authentifizierungstabelle angezeigt, um Änderungen darzustellen, die aufgrund von zwei Ereignissen vorgenommen wurden. Der Inhalt für die Benutzer wird angezeigt:

Bevor und nachdem sich ein bestimmter Benutzer vom Netzwerk abmeldet

Vor und nach dem Löschen einer Sicherheitsrichtlinie, auf die verwiesen wird

Der Eintrag für den Benutzer, der zu der Gruppe gehörte, auf die die Sicherheitsrichtlinie verweist, wird vor und nach dem Löschen der Richtlinie angezeigt.

Anforderungen

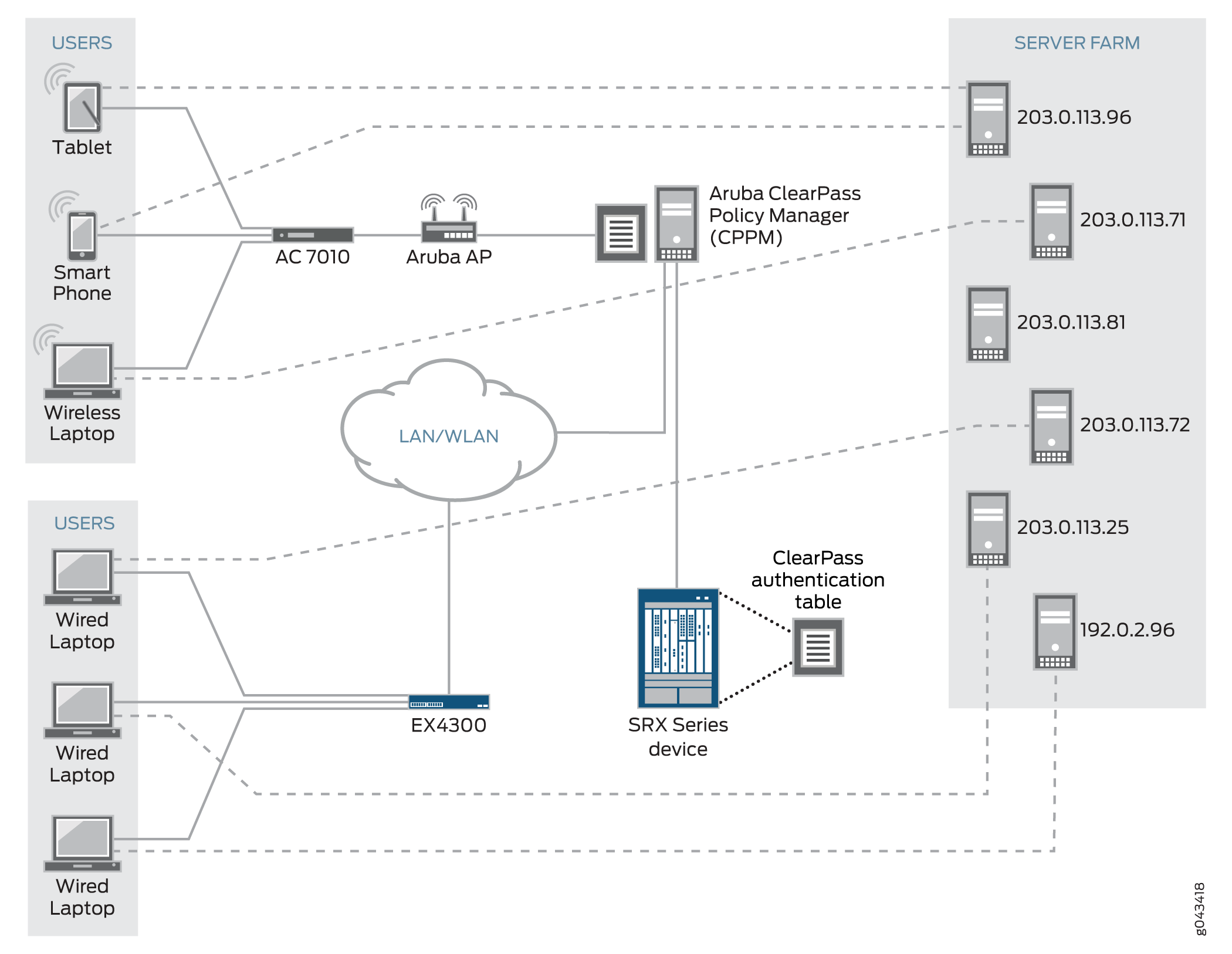

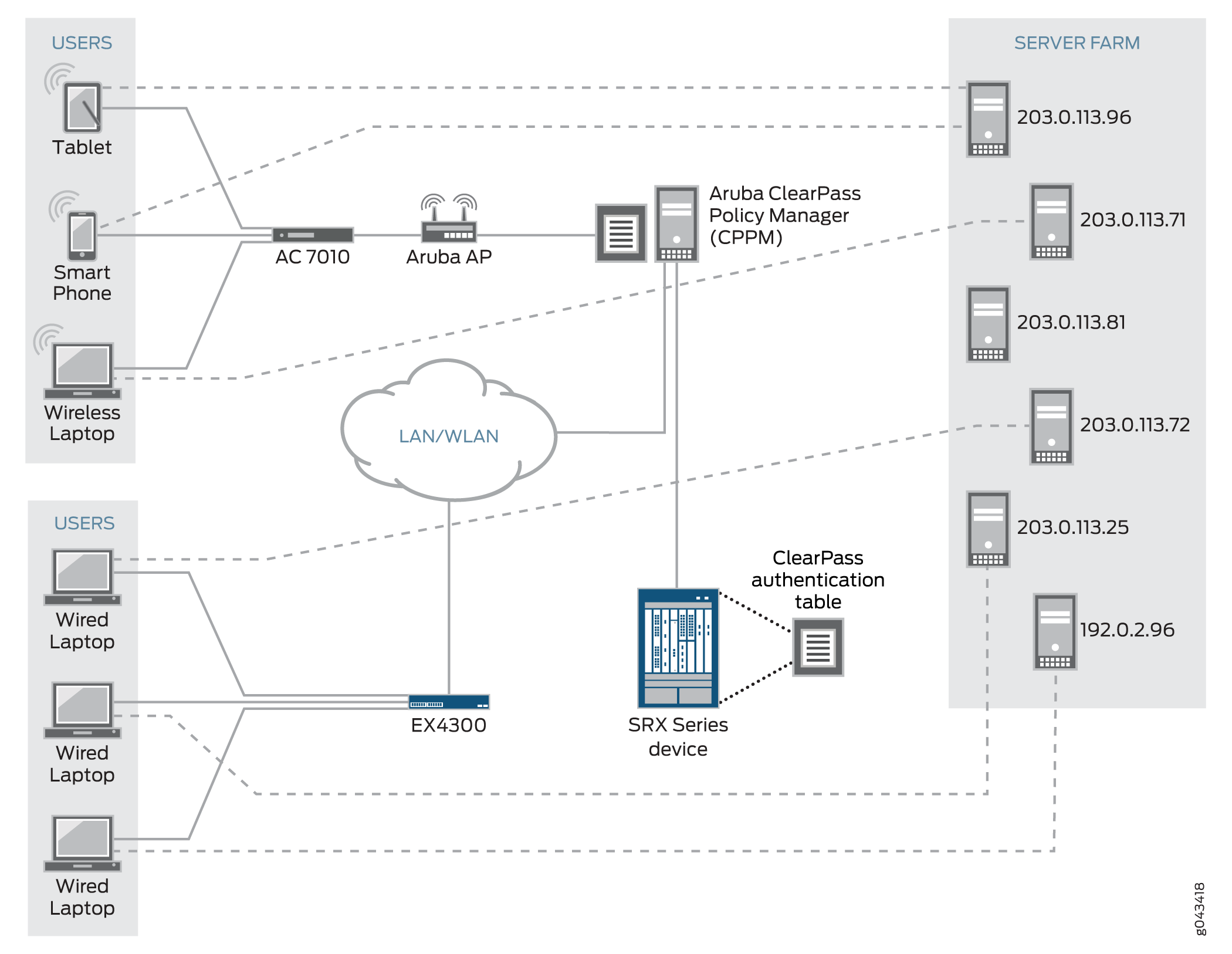

In diesem Abschnitt werden die Software- und Hardwareanforderungen für die Topologie für dieses Beispiel definiert. Siehe Abbildung 1 für das Topologiedesign.

Die Hardware- und Softwarekomponenten sind:

Aruba ClearPass Der ClearPass-Richtlinien-Manager (CPPM) ist so konfiguriert, dass er seine lokale Authentifizierungsquelle zur Authentifizierung von Benutzern verwendet.

Es wird davon ausgegangen, dass das CPPM so konfiguriert ist, dass es der SRX-Serie Firewall Benutzerinformationen zur Authentifizierung und Identität zur Verfügung stellt, einschließlich des Benutzernamens, einer Liste der Namen aller Gruppen, denen der Benutzer angehört, der IP-Adressen der verwendeten Geräte und des Gerätestatus-Tokens.

Firewall der SRX-Serie mit Junos OS und integrierter ClearPass-Funktion.

Eine Serverfarm, die aus sechs Servern besteht, die sich alle in der Serverzone befinden:

Marketing-Server-geschützt (203.0.113.23 )

human-resources-server (203.0.113.25 )

accounting-server (203.0.113.72)

public-server (203.0.113.62)

corporate-server (203.0.113.71)

sales-server (203.0.113.81)

AC 7010 Aruba Cloud Services Controller mit ArubaOS.

Aruba AP drahtloser Zugangscontroller mit ArubaOS.

Der Aruba AP ist mit dem AC7010 verbunden.

Benutzer von Wireless verbinden sich über den Aruba AP mit dem CPPM.

Juniper Networks EX4300 Switch als kabelgebundenes 802.1-Zugriffsgerät.

Kabelgebundene Benutzer verbinden sich über den EX4300-Switch mit dem CPPM.

Sechs Endnutzersysteme:

Drei kabelgebundene, mit dem Netzwerk verbundene PCs mit Microsoft OS

Zwei BYOD-Geräte, die über das Aruba AP-Zugriffsgerät auf das Netzwerk zugreifen

Ein drahtloser Laptop mit Microsoft OS

Überblick

Als Authentifizierung Quelle für die integrierte ClearPass-Funktion veröffentlicht das CPPM Benutzer Authentifizierung- und Identitätsinformationen an die SRX-Serie Firewall. Wenn er diese Informationen empfängt, verarbeitet der UserID-Daemon der SRX-Serie sie und generiert Einträge für die authentifizierten Benutzer in der Authentifizierungstabelle der Routing-Engine und synchronisiert diese Informationen dann mit der ClearPass-Authentifizierung-Tabelle auf der Seite der Packet Forwarding Engine.

Die SRX-Serie Firewall verlangt vom Benutzer Authentifizierung- und Identitätsinformationen, um zu überprüfen, ob ein Benutzer authentifiziert ist, wenn der Benutzer eine Zugriffsanforderung stellt und der vom Gerät des Benutzers generierte Datenverkehr an der SRX-Serie Firewall eintrifft. Wenn eine Sicherheitsrichtlinie vorhanden ist, die im Parameter source-identity den Benutzernamen oder den Namen einer Gruppe angibt, der der Benutzer angehört, durchsucht die Firewall der SRX-Serie den Inhalt ihrer ClearPass-Authentifizierungstabelle nach einem Eintrag für diesen Benutzer.

Wenn in der ClearPass-Authentifizierung-Tabelle kein Eintrag für den Benutzer gefunden wird, kann die SRX-Serie Firewall ihre anderen Authentifizierung-Tabellen durchsuchen, wenn Sie eine Suchreihenfolge konfiguriert haben, die diese enthält. In Tabelle 1 finden Sie Informationen zur Suchreihenfolge der Authentifizierungstabelle.

Mit der integrierten ClearPass-Funktion können Sie identitätssensible Sicherheitsrichtlinien erstellen, die so konfiguriert sind, dass sie dem Datenverkehr entsprechen, der von Benutzern auf der Grundlage ihres Benutzernamens oder des Namens einer Gruppe, der sie angehören, ausgegeben wird.

Sie konfigurieren Rollenzuordnungen auf dem CPPM, nicht auf der Firewall der SRX-Serie.

Beispielsweise kann eine Gerätetyprollenzuordnung Benutzeridentitäten an unternehmenseigene Computer binden. Sie können diese Rolle als Gruppe in einer Sicherheitsrichtlinie angeben, die so konfiguriert ist, dass sie für alle Benutzer gilt, die der Regel zugeordnet sind. In diesem Fall gelten die vom CPPM für die Regel festgelegten Bedingungen – Verwendung eines unternehmenseigenen Computers – für alle Benutzer, die der Regel zugeordnet sind. Die Firewall der SRX-Serie berücksichtigt die Bedingungen nicht, sondern akzeptiert die Regel des CPPM.

Die folgenden Konfigurationen in diesem Beispiel decken Sicherheitsrichtlinien ab, die basierend auf dem verwendeten Gerätetyp anwendbar sind, wie vom CPPM durch Regelzuordnungen definiert. Es wird davon ausgegangen, dass das CPPM die folgenden zugeordneten Regeln, die als Gruppen in Sicherheitsrichtlinien verwendet werden, an die Firewall der SRX-Serie gesendet hat:

marketing-zugang-für-pcs-limited-group

Ordnet jxchan dem Gerätetyp PC zu.

Die Richtlinie, die marketing-access-for-pcs-limited-group in ihrem Quellidentitätsfeld angibt, ermöglicht jxchan und anderen Benutzern, die ihr zugeordnet sind, den Zugriff auf den marketing-server-geschützten Server über ihren PC, unabhängig davon, ob es sich um einen unternehmenseigenen oder nicht unternehmenseigenen Server handelt.

buchhaltung-grp-und-firma-gerät

Ordnet Benutzer, die zu Buchhaltungsgruppen gehören, mithilfe von Unternehmensgeräten zu. Der CPPM sendet die Rolle accounting-grp-and-company-device an die Firewall der SRX-Serie. Die Zuordnung erfolgt auf dem CPPM durch Rollenzuweisungsregeln.

Die Richtlinie, die accounting-grp-and-company-device in ihrem Quellidentitätsfeld angibt, ermöglicht Benutzern, die der Regel zugeordnet sind, den Zugriff auf geschützte Ressourcen auf dem Accounting-Server. Die Gruppenbuchhaltung wird auf die Regel abgebildet. Daher gilt die zugeordnete Regel für die Mitglieder von accounting-grp.

Der Benutzer viki2 gehört zu accounting-grp. Wenn alle Bedingungen zutreffen, d. h. wenn viki2 ein unternehmenseigenes Gerät verwendet und die Richtlinie den Zugriff zulässt, wird ihr der Zugriff auf die Ressourcen auf dem Accounting-Server gestattet. Denken Sie jedoch daran, dass die Firewall der SRX-Serie die Regel nicht analysiert. Vielmehr wendet es es auf alle Benutzer an, die ihm vom CPPM zugeordnet sind.

guest-device-byod

Ordnet die Gastgruppe dem Gerätetyp BYOD zu, d. h. jedem benutzereigenen Gerät, das in das Netzwerk eingebracht wird.

Die Richtlinie, die guest-device-byod in ihrem Quellidentitätsfeld angibt, verweigert Benutzern, die der Regel zugeordnet sind, den Zugriff auf alle Server in der Serverzone, wenn sie Smartphones oder andere benutzereigene Geräte verwenden. Der Benutzername guest2 wird dieser Regel vom CPPM zugeordnet.

Wenn den Benutzern der Zugriff gemäß den Sicherheitsrichtlinienbedingungen erlaubt oder verweigert wird, können Sie in allen Fällen davon ausgehen, dass die folgenden Bedingungen vorliegen:

Das CPPM hat die korrekten Authentifizierungsinformationen für die Benutzer und Gruppen an die Firewall der SRX-Serie gesendet.

Die Firewall der SRX-Serie verarbeitete die authentifizierten Benutzerinformationen korrekt und generierte Einträge für die Benutzer und Gruppen in ihrer ClearPass-Authentifizierungstabelle.

Ab Junos OS Version 15.1X49-D130 unterstützt die Firewall der SRX-Serie die Verwendung von IPv6-Adressen, die mit Quellidentitäten in Sicherheitsrichtlinien verknüpft sind. Wenn ein IPv4- oder IPv6-Eintrag vorhanden ist, werden entsprechende Richtlinien auf den Datenverkehr angewendet und der Zugriff wird zugelassen oder verweigert.

Tabelle 1 fasst die Benutzer, ihre Gruppen und die Zonen, zu denen sie gehören, zusammen. Alle Benutzer gehören zur Standarddomäne GLOBAL.

Benutzer |

Konzern |

Zone |

|---|---|---|

Abe (abew1) |

|

Marketing-Zone |

John (jxchan) |

|

Marketing-Zone |

Lin (lchen1) |

|

Personal-Zone |

Viki (viki2) |

|

Buchhaltungs-Zone |

Gast1 |

|

Öffentliche Zone |

Gast2 |

|

Öffentliche Zone |

Topologie

Abbildung 1 zeigt die Topologie für dieses Beispiel.

Konfiguration

In diesem Abschnitt wird erläutert, wie Sie die Firewall der SRX-Serie so konfigurieren, dass sie Sicherheitsrichtlinien enthält, die mit dem Datenverkehr übereinstimmen, der von Benutzern ausgestellt wird, die durch das CPPM authentifiziert wurden.

- CLI-Schnellkonfiguration

- Konfigurieren von Schnittstellen, Zonen und einem Adressbuch

- Konfigurieren identitätssensibler Sicherheitsrichtlinien zur Steuerung des Benutzerzugriffs auf Unternehmensressourcen

- Ergebnisse

CLI-Schnellkonfiguration

Um dieses Beispiel schnell zu konfigurieren, kopieren Sie die folgenden Anweisungen, fügen Sie sie in eine Textdatei ein, entfernen Sie alle Zeilenumbrüche, ändern Sie alle erforderlichen Details, damit sie mit Ihrer Netzwerkkonfiguration übereinstimmen, kopieren Sie die Anweisungen, fügen Sie sie in die CLI auf Hierarchieebene [edit] ein und geben Sie sie dann im Konfigurationsmodus ein commit .

set interfaces ge-0/0/3 vlan-tagging set interfaces ge-0/0/3.0 vlan-id 300 family inet address 203.0.113.45/24 set interfaces ge-0/0/3.1 vlan-id 310 family inet address 192.0.2.18/24 set interfaces ge-0/0/3.2 vlan-id 320 family inet address 192.0.2.14/24 set interfaces ge-0/0/4 vlan-tagging set interfaces ge-0/0/4.0 vlan-id 400 family inet address 192.0.2.16/24 set interfaces ge-0/0/4.1 vlan-id 410 family inet address 192.0.2.19/24 set security zones security-zone marketing-zone interfaces ge-0/0/3.0 host-inbound-traffic system-services all set security zones security-zone marketing-zone interfaces ge-0/0/3.0 host-inbound-traffic protocols all set security zones security-zone accounting-zone interfaces ge-0/0/3.1 host-inbound-traffic system-services all set security zones security-zone accounting-zone interfaces ge-0/0/3.1 host-inbound-traffic protocols all set security zones security-zone human-resources-zone interfaces ge-0/0/3.2 host-inbound-traffic system-services all set security zones security-zone human-resources-zone interfaces ge-0/0/3.2 host-inbound-traffic protocols all set security zones security-zone public-zone interfaces ge-0/0/4.0 host-inbound-traffic system-services all set security zones security-zone public-zone interfaces ge-0/0/4.0 host-inbound-traffic protocols all set security zones security-zone servers-zone interfaces ge-0/0/4.1 host-inbound-traffic system-services all set security zones security-zone servers-zone interfaces ge-0/0/4.1 host-inbound-traffic protocols all set security address-book servers-zone-addresses address marketing-server-protected 203.0.113.23 set security address-book servers-zone-addresses address human-resources-server 203.0.113.25 set security address-book servers-zone-addresses address accounting-server 203.0.113.72 set security address-book servers-zone-addresses address corporate-server 203.0.113.71 set security address-book servers-zone-addresses address public-server 203.0.113.91 set security address-book servers-zone-addresses attach zone servers-zone set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p1 match source-address any destination address any set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p1 match application any set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p1 match source-identity “global\marketing-access-for-pcs-limited-group” set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p1 then permit set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p2 match source-address any destination address marketing-zone-protected set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p2 match application any set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p2 match source-identity “global\abew1” set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p2 then permit set security policies from-zone accounting-zone to-zone servers-zone policy acct-cp-device match source-address any destination-address accounting-server set security policies from-zone accounting-zone to-zone servers-zone policy acct-cp-device match application any set security policies from-zone accounting-zone to-zone servers-zone policy acct-cp-device match source-identity “global\accounting-grp-and-company-device” set security policies from-zone accounting-zone to-zone servers-zone policy acct-cp-device then permit set security policies from-zone human-resources-zone to-zone servers-zone policy human-resources-p1 match source-address any destination-address corporate-server set security policies from-zone human-resources-zone to-zone servers-zone policy human-resources-p1 match application any set security policies from-zone human-resources-zone to-zone servers-zone policy human-resources-p1 match source-identity “global\corporate-limited” set security policies from-zone human-resources-zone to servers-zone policy human-resources-p1 then permit set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p0 match source-address any destination-address corporate-server set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p0 match application any set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p0 match source-identity “global\marketing-access-limited-grp” set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p0 then permit set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p3 match source-address any destination-address human-resources-server set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p3 match application any set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p3 match source-identity “global\sales-limited-group” set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p3 then permit set security policies from-zone public-zone to-zone servers-zone policy guest-allow-access match source-address any destination address public-server set security policies from-zone public-zone to-zone servers-zone policy guest-allow-access match application any set security policies from-zone public-zone to-zone servers-zone policy guest-allow-access match source-identity “global\guest” set security policies from-zone public-zone to-zone servers-zone policy guest-allow-access then permit set security policies from-zone public-zone to-zone servers-zone policy guest-deny-access match source-address any destination-address any set security policies from-zone public-zone to-zone servers-zone policy guest-deny-access match application any set security policies from-zone public-zone to-zone servers-zone policy guest-deny-access match source-identity “global\guest-device-byod” set security policies from-zone public-zone to-zone servers-zone policy guest-deny-access then deny

Konfigurieren von Schnittstellen, Zonen und einem Adressbuch

Schritt-für-Schritt-Anleitung

Im folgenden Beispiel müssen Sie durch verschiedene Ebenen in der Konfigurationshierarchie navigieren. Anweisungen dazu finden Sie unter Verwenden des CLI-Editors im Konfigurationsmodus.

Konfigurieren Sie die folgenden Schnittstellen und weisen Sie sie Zonen zu:

GE-0/0/3.0 > Marketing-Zone

GE-0/0/3.1 > Personal-Zone

GE-0/0/3.2> Accounting-Zone

GE-0/0/4.0 > öffentliche Zone

GE-0/0/4.1 > Server-Zone

Da in diesem Beispiel logische Schnittstellen verwendet werden, müssen Sie das VLAN-Tagging konfigurieren.

-

Konfigurieren Sie Schnittstellen für die Firewall der SRX-Serie:

[edit interfaces] set ge-0/0/3 vlan-tagging set ge-0/0/3.0 vlan-id 300 family inet address 203.0.113.45/24 set ge-0/0/3.1 vlan-id 310 family inet address 192.0.2.18/24 set ge-0/0/3.2 vlan-id 320 family inet address 192.0.2.14/24 set ge-0/0/4 vlan-tagging set ge-0/0/4.0 vlan-id 400 family inet address 192.0.2.16/24 set ge-0/0/4.1 vlan-id 410 family inet address 192.0.2.19/24

Konfigurieren Sie Zonen.

[edit security zones] user@host#set security-zone marketing-zone interfaces ge-0/0/3.0 host-inbound-traffic system-services all user@host#set security-zone marketing-zone interfaces ge-0/0/3.0 host-inbound-traffic protocols all user@host#set security-zone accounting-zone interfaces ge-0/0/3.1 host-inbound-traffic system-services all user@host#set security-zone accounting-zone interfaces ge-0/0/3.1 host-inbound-traffic protocols all user@host#set security-zone human-resources-zone interfaces ge-0/0/3.2 host-inbound-traffic system-services all user@host#set security-zone human-resources-zone interfaces ge-0/0/3.2 host-inbound-traffic protocols all user@host#set security-zone public-zone interfaces ge-0/0/4.0 host-inbound-traffic system-services all user@host#set security-zone public-zone interfaces ge-0/0/4.0 host-inbound-traffic protocols all user@host#set security-zone servers-zone interfaces ge-0/0/4.1 host-inbound-traffic system-services all user@host#set security-zone servers-zone interfaces ge-0/0/4.1 host-inbound-traffic protocols all

Konfigurieren Sie ein Adressbuch mit den IP-Adressen der Server, die als Zieladressen in Sicherheitsrichtlinien verwendet werden sollen.

[edit security address-book servers-zone-addresses] user@host# set address marketing-server-protected 203.0.113.23 user@host# set address human-resources-server 203.0.113.25 user@host# set address accounting-server 203.0.113.72 user@host# set address corporate-server 203.0.113.71 user@host# set address public-server 203.0.113.91

Hängen Sie das Adressbuch servers-zone-addresses an servers-zone an.

[edit security address-book] user@host# set servers-zone-addresses attach zone servers-zone

Ergebnisse

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration für Schnittstellen durch Eingabe des show interfaces Befehls. Wenn die Ausgabe nicht die beabsichtigte Konfiguration anzeigt, wiederholen Sie die Anweisungen in diesem Beispiel, um die Konfiguration zu korrigieren.

ge-0/0/3 {

unit 0 {

vlan-id 300;

family inet {

address 203.0.113.45/24;

}

}

unit 1 {

vlan-id 310;

family inet {

address 192.0.2.18/24;

}

}

unit 2 {

vlan-id 320;

family inet {

address 192.0.2.14/24;

}

}

}

ge-0/0/4 {

vlan-tagging;

unit 0 {

vlan-id 400;

family inet {

address 192.0.2.16/24;

}

}

unit 1 {

vlan-id 410;

family inet {

address 192.0.2.19/24;

}

}

}

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration für Zonen durch Eingabe des show security zones Befehls. Wenn die Ausgabe nicht die beabsichtigte Konfiguration anzeigt, wiederholen Sie die Anweisungen in diesem Beispiel, um die Konfiguration zu korrigieren.

security-zone human-resources-zone {

interfaces {

ge-0/0/3.2 {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

}

}

}

security-zone accounting-zone {

interfaces {

ge-0/0/3.1 {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

}

}

}

security-zone marketing-zone {

interfaces {

ge-0/0/3.0 {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

}

}

}

security-zone servers-zone {

interfaces {

ge-0/0/4.1 {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

}

}

}

security-zone public-zone {

interfaces {

ge-0/0/4.0 {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

}

}

}

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration für das Adressbuch, indem Sie den show security address-book Befehl eingeben. Wenn die Ausgabe nicht die beabsichtigte Konfiguration anzeigt, wiederholen Sie die Anweisungen in diesem Beispiel, um die Konfiguration zu korrigieren.

servers-zone-addresses {

address marketing-zone-protected 203.0.113.23 /32;

address human-resources-server 203.0.113.25 /32;

address accounting-server 203.0.113.72/32;

address corporate-server 203.0.113.71/32;

address public-server 203.0.113.91/32;

attach {

zone servers-zone;

}

}

Konfigurieren identitätssensibler Sicherheitsrichtlinien zur Steuerung des Benutzerzugriffs auf Unternehmensressourcen

Schritt-für-Schritt-Anleitung

Diese Aufgabe umfasst das Konfigurieren von Sicherheitsrichtlinien, die für den Zugriff eines Benutzers auf Ressourcen basierend auf Benutzername oder Gruppenname und nicht auf der IP-Adresse des verwendeten Geräts gelten.

Beachten Sie, dass alle Benutzer zur Standarddomäne GLOBAL gehören.

Konfigurieren Sie eine Sicherheitsrichtlinie, die marketing-access-for-pcs-limited-group als Quellidentität angibt. Es ermöglicht dem Benutzer jxchan, der zu dieser Gruppe gehört, den Zugriff auf jeden der Server in den Serverzonen, wenn er einen PC verwendet, unabhängig davon, ob es sich um ein persönliches Gerät oder ein firmeneigenes Gerät handelt. Der Benutzername jxchan wird vom CPPM der Regel marketing-access-for-pcs-limited-group zugeordnet.

[edit security policies] user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p1 match source-address any destination address any user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p1 match application any user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p1 match source-identity “global\marketing-access-for-pcs-limited-group” user@hoset from-zone marketing-zone to-zone servers-zone policy marketing-p1 then permit

Konfigurieren Sie eine Sicherheitsrichtlinie, die dem Benutzer abew1 den Zugriff auf den durch die Marketingzone geschützten Server (IP-Adresse 203.0.113.23 ) in der Serverzone ermöglicht, unabhängig vom verwendeten Gerät.

[edit security policies] user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p2 match source-address any destination address marketing-zone-protected user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p2 match application any user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p2 match source-identity “global\abew1” user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p2 then permit

Konfigurieren Sie eine Sicherheitsrichtlinie, die dem Benutzer viki2 den Zugriff auf den Accounting-Server (IP-Adresse 203.0.113.72) in der Server-Zone ermöglicht, wenn er ein firmeneigenes Gerät verwendet. Der Benutzer viki2 gehört zu accounting-grp, das vom CPPM auf die company-owned-device-Regel (accounting-grp-and-company-device) abgebildet wird.

[edit security policies] user@host# set from-zone accounting-zone to-zone servers-zone policy acct-cp-device match source-address any destination-address accounting-server user@host# set from-zone accounting-zone to-zone servers-zone policy acct-cp-device match application any user@host# set from-zone accounting-zone to-zone servers-zone policy acct-cp-device match source-identity “global\accounting-grp-and-company-device” user@host# set from-zone accounting-zone to-zone servers-zone policy acct-cp-device then permit

Konfigurieren Sie eine Sicherheitsrichtlinie, die Benutzern, die der Gruppe mit eingeschränkten Unternehmensanforderungen angehören, den eingeschränkten Zugriff auf den Unternehmensserverserver (IP-Adresse 203.0.113.71) in der Serverzone ermöglicht, wenn sie eine Anforderung aus der Personalzone initiieren.

Wenn die Quelladresse als "any" angegeben würde, würde die Richtlinie für andere Benutzer gelten, die ebenfalls der Gruppe mit eingeschränkten Unternehmensanforderungen angehören.

[edit security policies] user@host# set from-zone human-resources-zone to-zone servers-zone policy human-resources-p1 match source-address any destination-address corporate-server user@host# set from-zone human-resources-zone to-zone servers-zone policy human-resources-p1 match application any user@host# set from-zone human-resources-zone to-zone servers-zone policy human-resources-p1 match source-identity “global\corporate-limited” user@host# set from-zone human-resources-zone to servers-zone policy human-resources-p1 then permit

Konfigurieren Sie eine Sicherheitsrichtlinie, die dem Benutzer abew1 den Zugriff auf den Server des Unternehmensservers (IP-Adresse 203.0.113.71) in der Serverzone ermöglicht. Der Benutzer abew1 gehört zu marketing-access-limited-grp, für das die Sicherheitsrichtlinie gilt.

[edit security policies] user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p0 match source-address any destination-address corporate-server user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p0 match application any user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p0 match source-identity “global\marketing-access-limited-grp” user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p0 then permit

Konfigurieren Sie eine Sicherheitsrichtlinie, die Benutzern, die zur sales-limited-group gehören, den Zugriff auf den human-resources-server-Server (IP-Adresse 203.0.113.81) ermöglicht, wenn sie eine Anforderung aus der Marketingzone initiieren. Der Benutzer jxchan gehört zur sales-limited-group.

[edit security policies] user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p3 match source-address any destination-address human-resources-server user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p3 match application any user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p3 match source-identity “global\sales-limited-group” user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p3 then permit

Konfigurieren Sie eine Sicherheitsrichtlinie, die Benutzern, die zur Gastgruppe gehören, den Zugriff auf den öffentlichen Server (IP-Adresse 203.0.113.91) in der Server-Zone ermöglicht.

[edit security policies] user@host# set from-zone public-zone to-zone servers-zone policy guest-allow-access match source-address any destination address public-server user@host# set from-zone public-zone to-zone servers-zone policy guest-allow-access match application any user@host# set from-zone public-zone to-zone servers-zone policy guest-allow-access match source-identity “global\guest” user@host# set from-zone public-zone to-zone servers-zone policy guest-allow-access then permit

Konfigurieren Sie eine Sicherheitsrichtlinie, die Benutzern, die der Gruppe guest-device-byod angehören, den Zugriff auf alle Server in der Serverzone verweigert, wenn sie ihre eigenen Geräte verwenden.

[edit security policies] user@host# set from-zone public-zone to-zone servers-zone policy guest-deny-access match source-address any destination-address any user@host# set from-zone public-zone to-zone servers-zone policy guest-deny-access match application any user@host# user@host# set from-zone public-zone to-zone servers-zone policy guest-deny-access match source-identity “global\guest-device-byod” user@host# set from-zone public-zone to-zone servers-zone policy guest-deny-access then deny

Ergebnisse

Bestätigen Sie im Konfigurationsmodus die Konfiguration Ihrer Sicherheitsrichtlinien für den integrierten ClearPass, indem Sie den show security policies Befehl eingeben.

Wenn die Ausgabe nicht die beabsichtigte Konfiguration anzeigt, wiederholen Sie die Konfigurationsanweisungen in diesem Beispiel, um sie zu korrigieren.

from-zone marketing-zone to-zone servers-zone {

policy marketing-p1 {

match {

source-address any;

destination-address any;

application any;

source-identity "global\marketing-access-for-pcs-limited-group";

}

then {

permit;

}

}

policy marketing-p2 {

match {

source-address any;

destination-address marketing-zone-protected;

application any;

source-identity "global\abew1";

}

then {

permit;

}

}

policy marketing-p0 {

match {

source-address any;

destination-address corporate-server;

application any;

source-identity "global\marketing-access-limited-grp";

}

then {

permit;

}

}

policy marketing-p3 {

match {

source-address any;

destination-address human-resources-server;

application any;

source-identity "global\sales-limited-group";

}

then {

permit;

}

}

}

from-zone accounting-zone to-zone servers-zone {

policy acct-cp-device {

match {

source-address any;

destination-address accounting-server;

application any;

source-identity "global\accounting-grp-and-company-device";

}

then {

permit;

}

}

}

from-zone human-resources-zone to-zone servers-zone {

policy human-resources-p1 {

match {

source-address any;

destination-address corporate-server;

application any;

source-identity "global\corporate-limited";

}

then {

permit;

}

}

}

from-zone public-zone to-zone servers-zone {

policy guest-allow-access {

match {

source-address any;

destination-address public-server;

application any;

source-identity “global\guest”;

}

then {

permit;

}

}

policy guest-deny-access {

match {

source-address any;

destination-address any;

application any;

source-identity “global\guest-device-byod”;

}

then {

deny;

}

}

}

Verifizierung

In diesem Abschnitt wird der Inhalt der ClearPass-Authentifizierung-Tabelle überprüft, nachdem bestimmte Ereignisse aufgetreten sind, die dazu führen, dass einige seiner Benutzer-Authentifizierung Einträge geändert werden. Außerdem wird gezeigt, wie Sie sicherstellen können, dass die ClearPass-Authentifizierungstabelle erfolgreich gelöscht wurde, nachdem Sie den Löschbefehl ausgegeben haben. Er besteht aus den folgenden Teilen:

- Anzeigen des Inhalts der ClearPass-Authentifizierungstabelle vor und nach der Abmeldung eines authentifizierten Benutzers vom Netzwerk

- Anzeigen des Inhalts der Authentifizierungstabelle vor und nach dem Löschen einer referenzierten Sicherheitsrichtlinie

Anzeigen des Inhalts der ClearPass-Authentifizierungstabelle vor und nach der Abmeldung eines authentifizierten Benutzers vom Netzwerk

Zweck

Zeigen Sie den Inhalt der ClearPass-Authentifizierungstabelle an, wenn ein bestimmter, authentifizierter Benutzer beim Netzwerk angemeldet ist und nachdem sich der Benutzer abgemeldet hat.

Aktion

Geben Sie den show services user-identification authentication-table authentication-source authentication-source Befehl für die ClearPass-Authentifizierungstabelle ein, der als aruba-clearpass bezeichnet wird. Beachten Sie, dass die ClearPass-Authentifizierungstabelle einen Eintrag für den Benutzer viki2 enthält.

show services user-identification authentication-table authentication-source aruba-clearpass Domain: GLOBAL Total entries: 6 Source IP Username groups(Ref by policy) state 203.0.113.21 viki2 accounting-grp-and-company-dev Valid 203.0.113.89 abew1 marketing-access-limited-grp Valid 203.0.113.52 jxchan marketing-access-for-pcs-limit Valid 203.0.113.53 lchen1 corporate-limited Valid 203.0.113.54 guest1 Valid 203.0.113.55 guest2 Valid

Geben Sie den gleichen Befehl erneut ein, nachdem sich viki2 aus dem Netzwerk abgemeldet hat. Beachten Sie, dass die ClearPass-Authentifizierungstabelle keinen Eintrag mehr für viki2 enthält.

Domain: GLOBAL Total entries: 6 Source IP Username groups(Ref by policy) state 203.0.113.89 abew1 marketing-access-limited-grp Valid 203.0.113.52 jxchan marketing-access-for-pcs-limit Valid 203.0.113.53 lchen1 corporate-limited Valid 203.0.113.54 guest1 Valid 203.0.113.55 guest2 Valid

Anzeigen des Inhalts der Authentifizierungstabelle vor und nach dem Löschen einer referenzierten Sicherheitsrichtlinie

Zweck

Zeigen Sie den Inhalt der ClearPass-Authentifizierungstabelle für einen bestimmten Benutzer (lchen1) an, der zu einer Gruppe gehört, auf die durch eine Sicherheitsrichtlinie verwiesen wird. Löschen Sie diese Sicherheitsrichtlinie, und zeigen Sie den Eintrag für diesen Benutzer erneut an.

Aktion

Geben Sie den show service user-identification authentication-table authentication-source user user-name Befehl ein, um den Tabelleneintrag für die ClearPass-Authentifizierung für einen bestimmten Benutzer, lchen1, anzuzeigen. Beachten Sie, dass es die Gruppe mit begrenzter Haftung umfasst.

show service user-identification authentication-table authentication-source user lchen1 Domain: GLOBAL Source IP Username groups(Ref by policy) state 203.0.113.53 lchen1 corporate-limited Valid

Das Feld human-resources-p1 security policy source-identity bezieht sich auf die Gruppe corporate-limited. Wie oben im ClearPassauthentication-Eintrag für ihn gezeigt, gehört der Benutzer lchen1 zu dieser Gruppe. Hier ist die Konfiguration für die Sicherheitsrichtlinie, auf die human-resources-p1 verwiesen wird:

from-zone human-resources-zone to-zone servers-zone {

policy human-resources-p1 {

match {

source-address any;

destination-address corporate-server;

application any;

source-identity "global\corporate-limited";

}

then {

permit;

}

}

}

Nachdem Sie die Sicherheitsrichtlinie human-resources-p1 gelöscht haben, deren Parameter source-identity auf die Gruppe corporate-limited verweist, geben Sie denselben Befehl erneut ein. Beachten Sie, dass der Authentifizierungseintrag für lchen1 die Gruppe mit eingeschränkten Unternehmensanforderungen nicht enthält.

show service user-identification authentication-table authentication-source aruba-clearpass user lchen1 Domain: GLOBAL Source IP Username groups(Ref by policy) state 203.0.113.53 lchen1 Valid

Wählen Sie einen anderen Ansatz beim Überprüfen des Status der ClearPass-Authentifizierungstabelle nach der Änderung. Zeigen Sie die gesamte Tabelle an, um sicherzustellen, dass die Gruppe – corporate-limited – in keinem der Benutzereinträge enthalten ist. Beachten Sie, dass, wenn mehr als ein Benutzer zur Gruppe mit Unternehmensbeschränkung gehörte, in den Authentifizierungseinträgen für alle betroffenen Benutzer dieser Gruppenname nicht angezeigt wird.

Geben Sie im Betriebsmodus den show services user-identification authentication-table authentication-source aruba-clearpass Befehl ein.

show services user-identification authentication-table authentication-source aruba-clearpass Domain: GLOBAL Total entries: 6 Source IP Username groups(Ref by policy) state 203.0.113.21 viki2 accounting-grp-and-company-dev Valid 203.0.113.89 abew1 marketing-access-limited-grp Valid 203.0.113.52 jxchan marketing-access-for-pcs-limit Valid 203.0.113.53 lchen1 Valid 203.0.113.54 guest1 Valid 203.0.113.55 guest2 Valid

Beispiel: Konfigurieren der Web-API-Funktion

Die Firewall der SRX-Serie und der ClearPass Policy Manager (CPPM) arbeiten zusammen, um den Zugriff auf Ihre geschützten Ressourcen und auf das Internet zu steuern. Dazu muss die Firewall der SRX-Serie die Benutzer authentifizieren und Sicherheitsrichtlinien anwenden, die ihren Anforderungen entsprechen. Für die integrierte ClearPass-Authentifizierung und -Durchsetzung verlässt sich die Firewall der SRX-Serie auf ClearPass als Authentifizierungsquelle.

Die Web-API-Funktion, die in diesem Beispiel behandelt wird, stellt dem CPPM eine API zur Verfügung, mit der eine sichere Verbindung mit der Firewall der SRX-Serie hergestellt werden kann. Der CPPM verwendet diese Verbindung, um Benutzer-Authentifizierungsinformationen an die Firewall der SRX-Serie zu senden. In ihrer Beziehung fungiert die Firewall der SRX-Serie als HTTPS-Server für den CPPM-Client.

Anforderungen

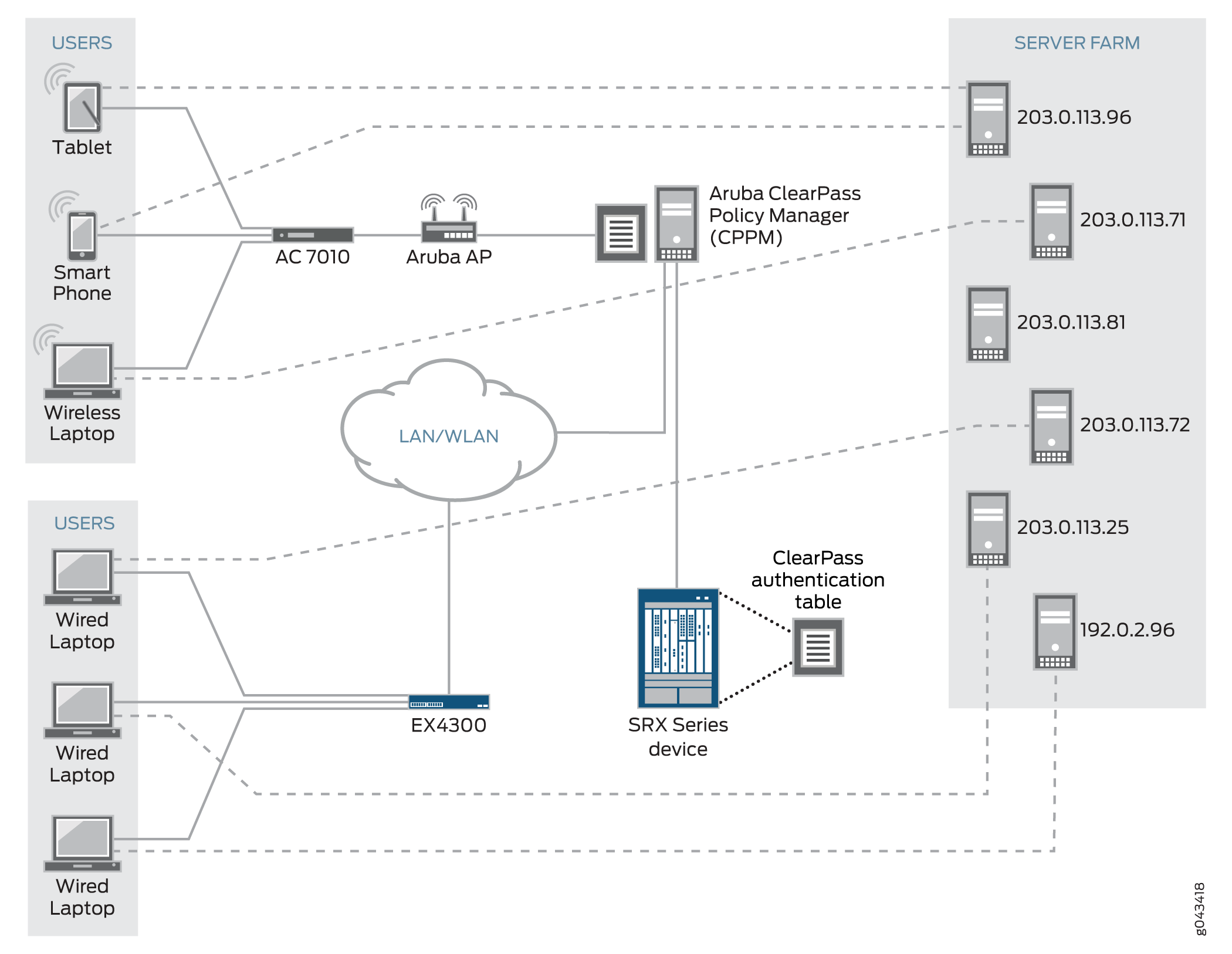

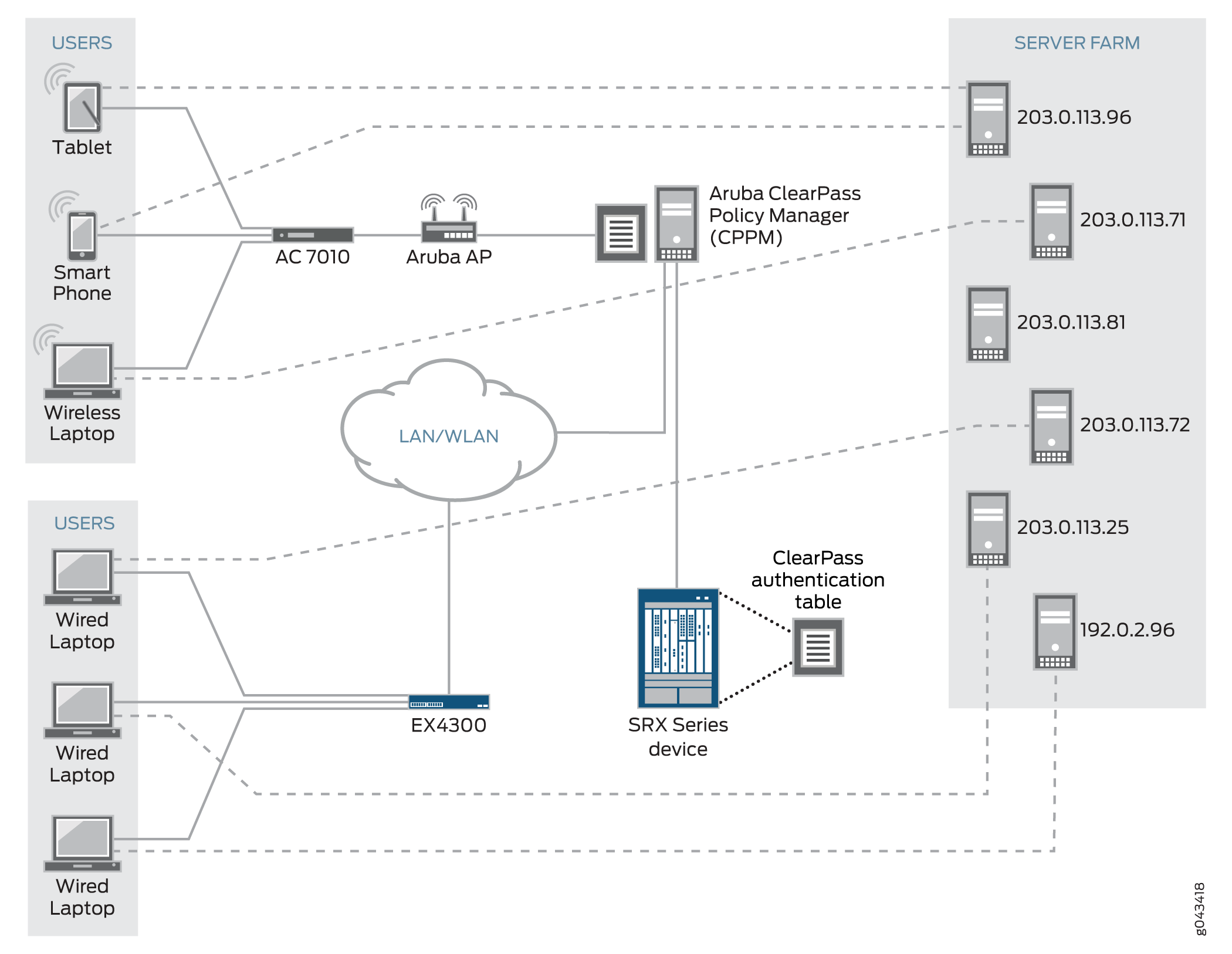

In diesem Abschnitt werden die Software- und Hardwareanforderungen für die Topologie für dieses Beispiel definiert. Siehe Abbildung 3 für das Topologiedesign.

Die Hardware- und Softwarekomponenten sind:

-

Aruba ClearPass Policy Manager (CPPM). Das CPPM ist so konfiguriert, dass es seine lokale Authentifizierungsquelle zur Authentifizierung von Benutzern verwendet.

Hinweis:Es wird davon ausgegangen, dass das CPPM so konfiguriert ist, dass es der SRX-Serie Firewall Benutzerinformationen zur Authentifizierung und Identität zur Verfügung stellt, einschließlich des Benutzernamens, einer Liste der Namen aller Gruppen, denen der Benutzer angehört, der IP-Adressen der verwendeten Geräte und des Gerätestatus-Tokens.

-

Firewall der SRX-Serie mit Junos OS und integrierter ClearPass-Funktion.

-

Eine Serverfarm, die aus sechs Servern besteht, die sich alle in der Serverzone befinden:

-

Marketing-Server-geschützt (203.0.113.23 )

-

human-resources-server (203.0.113.25 )

-

accounting-server (203.0.113.72)

-

public-server (192.0.2.96)

-

corporate-server (203.0.113.71)

-

sales-server (203.0.113.81)

-

-

AC 7010 Aruba Cloud Services Controller mit ArubaOS.

-

Aruba AP drahtloser Zugangscontroller mit ArubaOS.

Der Aruba AP ist mit dem AC7010 verbunden.

Benutzer von Wireless verbinden sich über den Aruba AP mit dem CPPM.

-

Juniper Networks EX4300 Switch als kabelgebundenes 802.1-Zugriffsgerät.

Kabelgebundene Benutzer verbinden sich über den EX4300-Switch mit dem CPPM.

-

Sechs Endnutzersysteme:

-

Drei kabelgebundene, mit dem Netzwerk verbundene PCs mit Microsoft OS

-

Zwei BYOD-Geräte, die über das Aruba AP-Zugriffsgerät auf das Netzwerk zugreifen

-

Ein drahtloser Laptop mit Microsoft OS

-

Überblick

Sie können identitätssensible Sicherheitsrichtlinien auf der Firewall der SRX-Serie konfigurieren, um den Zugriff eines Benutzers auf Ressourcen basierend auf dem Benutzernamen oder Gruppennamen und nicht der IP-Adresse des Geräts zu steuern. Für diese Funktion verlässt sich die Firewall der SRX-Serie auf das CPPM für die Benutzer-Authentifizierung. Die Firewall der SRX-Serie stellt ClearPass ihre Web-API (Webapi) zur Verfügung, damit CPPM in sie integriert werden kann. Das CCPM sendet die Informationen zur Benutzer-Authentifizierung effizient an die Firewall der SRX-Serie über die gesamte Verbindung. Sie müssen die Web-API-Funktion so konfigurieren, dass CPPM eine sichere Verbindung initiieren und herstellen kann. Auf der Firewall der SRX-Serie ist kein separater Routing-Engine-Prozess erforderlich, um eine Verbindung zwischen der Firewall der SRX-Serie und dem CPPM herzustellen.

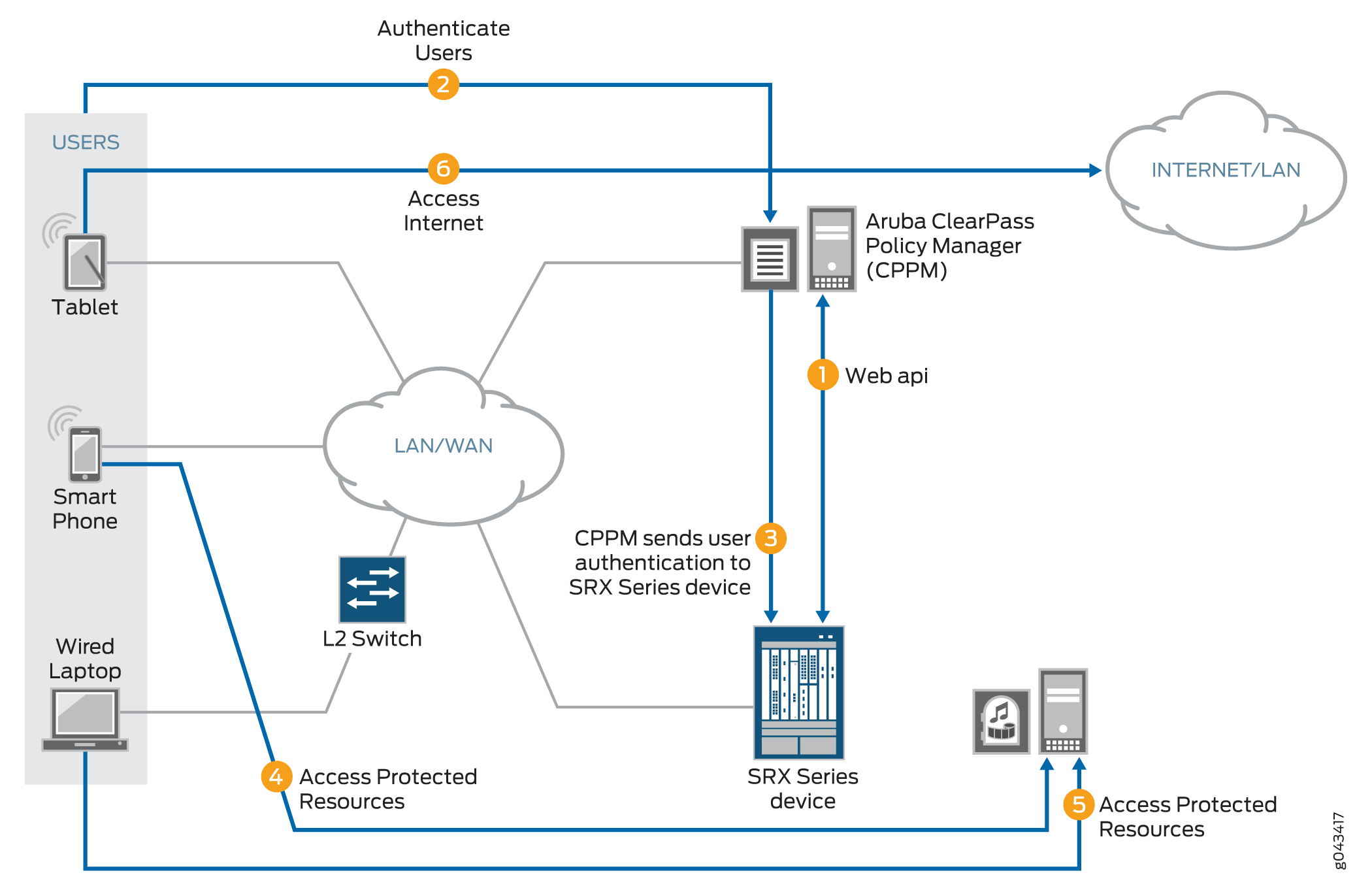

Abbildung 2 veranschaulicht den Kommunikationszyklus zwischen der Firewall der SRX-Serie und dem CPPM, einschließlich der Benutzer-Authentifizierung.

Wie dargestellt, findet die folgende Aktivität statt:

-

Das CPPM initiiert über die Web-API eine sichere Verbindung mit der Firewall der SRX-Serie.

-

Drei Benutzer treten dem Netzwerk bei und werden vom CPPM authentifiziert.

-

Ein Benutzer eines Tablets tritt dem Netzwerk über das Unternehmens-WAN bei.

-

Ein Smartphone-Benutzer tritt dem Netzwerk über das Unternehmens-WAN bei.

-

Ein drahtlos Laptop-Benutzer tritt dem Netzwerk von einem kabelgebundenen Laptop bei, der mit einem Layer-2-Switch verbunden ist, der mit dem Unternehmens-LAN verbunden ist.

-

-

Das CPPM sendet die Benutzer Authentifizierung und Identitätsinformationen für die Benutzer, die am Netzwerk angemeldet sind, in POST-Anforderungsnachrichten über die Web-API an die SRX-Serie Firewall.

Wenn Datenverkehr von einem Benutzer bei der Firewall der SRX-Serie eintrifft, führt die Firewall der SRX-Serie:

-

Gibt eine Sicherheitsrichtlinie an, mit der der Datenverkehr übereinstimmt.

-

Sucht einen Authentifizierungseintrag für den Benutzer in der ClearPass-Authentifizierungstabelle.

-

Wendet die Sicherheitsrichtlinie auf den Datenverkehr an, nachdem der Benutzer authentifiziert wurde.

-

-

Der Datenverkehr des Smartphone-Benutzers, der Zugriff auf eine interne, geschützte Ressource anfordert, kommt an der Firewall der SRX-Serie an. Da alle in Schritt 3 genannten Bedingungen erfüllt sind und die Sicherheitsrichtlinie dies zulässt, lässt die Firewall der SRX-Serie die Verbindung des Benutzers mit der geschützten Ressource zu.

-

Der Datenverkehr des kabelgebundenen Laptop-Benutzers, der Zugriff auf eine geschützte Ressource anfordert, kommt an der Firewall der SRX-Serie an. Da alle in Schritt 3 genannten Bedingungen erfüllt sind und die Sicherheitsrichtlinie dies zulässt, lässt die Firewall der SRX-Serie die Verbindung des Benutzers mit der Ressource zu.

-

Der Datenverkehr des Tablet-Benutzers, der Zugriff auf das Internet anfordert, kommt an der Firewall der SRX-Serie an. Da alle in Schritt 3 genannten Bedingungen erfüllt sind und die Sicherheitsrichtlinie dies zulässt, ermöglicht die Firewall der SRX-Serie dem Benutzer die Verbindung zum Internet.

Der Web-API-Daemon ist aus Sicherheitsgründen standardmäßig nicht aktiviert. Wenn Sie den Web-API-Daemon starten, wird standardmäßig entweder der HTTP- (8080) oder der HTTPS-Dienstport (8443) geöffnet. Sie müssen sicherstellen, dass einer dieser Ports konfiguriert ist, je nachdem, welche Version des HTTP-Protokolls Sie verwenden möchten. Aus Sicherheitsgründen wird empfohlen, HTTPS zu verwenden. Durch das Öffnen dieser Ports wird das System anfälliger für Service-Angriffe. Zum Schutz vor Serviceangriffen, die diese Ports verwenden könnten, wird der Web-API-Daemon erst gestartet, nachdem Sie ihn aktiviert haben.

Die Web-API ist eine RESTful Web-Service-Implementierung. Die RESTful-Webdienste werden jedoch nicht vollständig unterstützt. Vielmehr fungiert er als HTTP- oder HTTPS-Server, der auf Anforderungen des ClearPass-Clients antwortet.

Die Web-API-Verbindung wird vom CPPM über den HTTP-Dienstport (8080) oder den HTTPS-Dienstport (8443) initialisiert. Damit ClearPass Nachrichten veröffentlichen kann, müssen Sie den Web-API-Daemon aktivieren und konfigurieren.

Um Missbrauch einzudämmen und vor Datenmanipulation zu schützen, führt der Web-API-Daemon folgende Schritte aus:

-

Erfordert ClearPass-Client-Authentifizierung durch HTTP- oder HTTPS-Basisbenutzerkonto-Authentifizierung.

-

Ermöglicht das Bereitstellen von Daten nur von der IP-Adresse, die als Clientquelle konfiguriert ist. Das heißt, er lässt HTTP- oder HTTPS-POST-Anforderungen nur von der ClearPass-Client-IP-Adresse zu, die in diesem Beispiel 192.0.2.199 lautet.

-

Setzt voraus, dass der veröffentlichte Inhalt dem etablierten XML-Datenformat entspricht. Bei der Verarbeitung der Daten stellt der Web-API-Daemon sicher, dass das richtige Datenformat verwendet wurde.

Beachten Sie, dass Webmanagement und Firewall der SRX-Serie auf verschiedenen HTTP- oder HTTPS-Serviceports ausgeführt werden müssen, wenn Sie sie zusammen bereitstellen.

Weitere Informationen dazu, wie dieses Feature vor Datenmanipulation schützt, finden Sie unter Web-API-Funktion .

Der SRX-Serie UserID-Daemon verarbeitet die Benutzer Authentifizierung- und Identitätsinformationen und synchronisiert sie mit der ClearPass-Authentifizierung-Tabelle auf der Packet Forwarding Engine. Die Firewall der SRX-Serie erstellt die ClearPass-Authentifizierungstabelle, die nur für Informationen verwendet wird, die vom CPPM empfangen werden. Die ClearPass-Authentifizierung-Tabelle enthält keine Benutzer- Authentifizierung Informationen aus anderen Authentifizierung Quellen. Die Firewall der SRX-Serie überprüft die ClearPass-Authentifizierungstabelle, um Benutzer zu authentifizieren, die versuchen, über kabelgebundene oder drahtlose Geräte und lokale Netzwerkressourcen auf geschützte Netzwerkressourcen im Internet zuzugreifen.

Damit das CPPM eine Verbindung zur Firewall der SRX-Serie herstellen und Informationen zur Authentifizierung veröffentlichen kann, muss es mit HTTPS-Authentifizierung zertifiziert sein. Der Web-API-Daemon unterstützt drei Methoden, die verwendet werden können, um auf ein HTTPS-Zertifikat zu verweisen: ein Standardzertifikat, ein lokales PKI-Zertifikat und ein benutzerdefiniertes Zertifikat, das über die Zertifikat- und Zertifikatschlüsselkonfigurationsanweisungen implementiert wird. Diese Zertifikatsmethoden schließen sich gegenseitig aus.

In diesem Beispiel wird HTTPS für die Verbindung zwischen dem CPPM und der Firewall der SRX-Serie verwendet. Um die Sicherheit zu gewährleisten, beträgt die Standardgröße des Zertifikatschlüssels für die integrierte ClearPass-Funktion 2084 Bit.

Unabhängig davon, ob Sie eine beliebige Methode verwenden – das Standardzertifikat, ein PKI-generiertes Zertifikat oder ein benutzerdefiniertes Zertifikat – müssen Sie aus Sicherheitsgründen sicherstellen, dass die Zertifikatsgröße 2084 Bit oder mehr beträgt.

Das folgende Beispiel zeigt, wie Sie ein Zertifikat und einen Schlüssel mit PKI generieren:

user@host>request security pki generate-key-pair certificate-id aruba size 2048 user@host>request security pki local-certificate generate-self-signed certificate-id aruba domain-name mycompany.net email jxchan@mycompany.net ip-address 192.51.100.21 subject “CN=John Doe,OU=Sales ,O=mycompany.net ,L=MyCity ,ST=CA,C=US"

Topologie

Abbildung 3 zeigt die Topologie, die für die integrierten ClearPass-Beispiele für die Bereitstellung verwendet wird.

Konfiguration

In diesem Abschnitt wird erläutert, wie Sie die Web-API der SRX-Serie aktivieren und konfigurieren.

Sie müssen die Web-API aktivieren. Sie ist standardmäßig nicht aktiviert.

- CLI-Schnellkonfiguration

- Konfigurieren des Web-API-Daemons der SRX-Serie

- Konfigurieren des Timeouts und der Priorität für den Eintrag der ClearPass-Authentifizierungstabelle

CLI-Schnellkonfiguration

Um dieses Beispiel schnell zu konfigurieren, kopieren Sie die folgenden Anweisungen, fügen Sie sie in eine Textdatei ein, entfernen Sie alle Zeilenumbrüche, ändern Sie alle erforderlichen Details, damit sie mit Ihrer Netzwerkkonfiguration übereinstimmen, kopieren Sie die Anweisungen, fügen Sie sie in die CLI auf Hierarchieebene [edit] ein und geben Sie sie dann im Konfigurationsmodus ein commit .

set system services webapi user sunny password i4%rgd set system services webapi client 192.0.2.199 set system services webapi https port 8443 set system services webapi https pki-local-certificate aruba set system services webapi debug-level alert set interfaces ge-0/0/3.4 vlan-id 340 family inet address 192.51.100.21 set security zones security-zone trust interfaces ge-0/0/3.4 host-inbound-traffic system-services webapi-ssl set security user-identification authentication-source aruba-clearpass priority 110 set security user-identification authentication-source local-authentication-table priority 120 set security user-identification authentication-source active-directory-authentication-table priority 125 set security user-identification authentication-source firewall-authentication priority 150 set security user-identification authentication-source unified-access-control priority 200

Konfigurieren des Web-API-Daemons der SRX-Serie

Schritt-für-Schritt-Anleitung

Durch die Konfiguration der Web-API kann das CPPM eine Verbindung zur Firewall der SRX-Serie initialisieren. Es ist keine separate Verbindungskonfiguration erforderlich.

Es wird davon ausgegangen, dass das CPPM so konfiguriert ist, dass es der Firewall der SRX-Serie authentifizierte Benutzeridentitätsinformationen zur Verfügung stellt, einschließlich des Benutzernamens, der Namen aller Gruppen, denen der Benutzer angehört, der IP-Adressen der verwendeten Geräte und eines Status-Tokens.

Beachten Sie, dass das CPPM möglicherweise Rollenzuordnungen konfiguriert hat, die Benutzer oder Benutzergruppen Gerätetypen zuordnen. Wenn das CPPM die Rollenzuordnungsinformationen an die Firewall der SRX-Serie weiterleitet, behandelt die Firewall der SRX-Serie die Rollenzuordnungen als Gruppen. Die Firewall der SRX-Serie unterscheidet sie nicht von anderen Gruppen.

So konfigurieren Sie den Web-API-Daemon:

-

Konfigurieren Sie den Benutzernamen und das Kennwort des Web-API-Daemons (Webapi) für das Konto.

Diese Informationen werden für die HTTPS-Zertifizierungsanforderung verwendet.

[edit system services] user@host# set webapi user sunny password i4%rgd

-

Konfigurieren Sie die Web-API-Clientadresse, d. h. die IP-Adresse des Datenports des ClearPass-Webservers.

Die Firewall der SRX-Serie akzeptiert nur Informationen von dieser Adresse.

Hinweis:Der ClearPass-Webserver-Datenport, dessen Adresse hier konfiguriert ist, ist derselbe, der für die Benutzerabfragefunktion verwendet wird, wenn Sie diese Funktion konfigurieren.

[edit system services] user@host# set webapi client 192.0.2.199

Hinweis:Ab Junos OS Version 15.1X49-D130 unterstützt die Firewall der SRX-Serie IPv6-Adressen zur Konfiguration der Web-API-Clientadresse. Vor Junos OS Version 15.1X49-D130 wurden nur IPv4-Adressen unterstützt.

-

Konfigurieren Sie den HTTPS-Dienstport des Web-API-Daemons.

Wenn Sie den Web-API-Dienst auf dem Standard-TCP-Port 8080 oder 8443 aktivieren, müssen Sie den eingehenden Hostdatenverkehr auf diesem Port aktivieren.

In diesem Beispiel wird die sichere Version des Web-API-Diensts verwendet (webapi-ssl), daher müssen Sie den HTTPS-Dienstport 8443 konfigurieren.

[edit system services] user@host# set webapi https port 8443

-

Konfigurieren Sie den Web-API-Daemon für die Verwendung des HTTPS-Standardzertifikats.

[edit system services] user@host# set webapi https pki-local-certificate aruba

-

Konfigurieren Sie die Ablaufverfolgungsebene für den Web-API-Daemon.

Die unterstützten Ablaufverfolgungsebenen sind notice, warn, error, crit, alert und emerg. Der Standardwert ist error.

[edit system services] user@host# webapi debug-level alert

-

Konfigurieren Sie die Schnittstelle, die für eingehenden Host-Datenverkehr vom CPPM verwendet werden soll.

user@host# set interfaces ge-0/0/3.4 vlan-id 340 family inet address 192.51.100.21

-

Aktivieren Sie den Web-API-Dienst über eingehenden Datenverkehr des HTTPS-Hosts auf TCP-Port 8443.

[edit security zones] user@host# set security-zone trust interfaces ge-0/0/3.4 host-inbound-traffic system-services webapi-ssl

Ergebnisse

Bestätigen Sie im Konfigurationsmodus Ihre Web-API-Konfiguration, indem Sie den show system services webapi Befehl eingeben. Wenn die Ausgabe nicht die beabsichtigte Konfiguration anzeigt, wiederholen Sie die Anweisungen in diesem Beispiel, um die Konfiguration zu korrigieren.

user {

sunny;

password "$ABC123"; ## SECRET-DATA

}

client {

192.0.2.199;

}

https {

port 8443;

pki-local-certificate aruba;

}

debug-level {

alert;

}

Bestätigen Sie im Konfigurationsmodus die Konfiguration für die Schnittstelle, die für eingehenden Host-Datenverkehr vom CPPM verwendet wird, indem Sie den show interfaces ge-0/0/3.4 Befehl eingeben. Wenn die Ausgabe nicht die beabsichtigte Konfiguration anzeigt, wiederholen Sie den Überprüfungsprozess in diesem Beispiel, um sie zu korrigieren.

vlan-id 340;

family inet {

address 192.51.100.21/32;

}

Bestätigen Sie im Konfigurationsmodus die Konfiguration Ihrer Sicherheitszone, die eingehenden Host-Datenverkehr vom CPPM mithilfe des sicheren Web-API-Diensts (web-api-ssl) zulässt, indem Sie den show security zones security-zone trust Befehl eingeben. Wenn die Ausgabe nicht die beabsichtigte Konfiguration anzeigt, wiederholen Sie den Überprüfungsprozess in diesem Beispiel, um sie zu korrigieren.

interfaces {

ge-0/0/3.4 {

host-inbound-traffic {

system-services {

webapi-ssl;

}

}

}

}

Wenn Sie mit der Konfiguration des Geräts fertig sind, rufen Sie den Konfigurationsmodus auf commit .

Konfigurieren des Timeouts und der Priorität für den Eintrag der ClearPass-Authentifizierungstabelle

Schritt-für-Schritt-Anleitung

Mit diesem Verfahren werden die folgenden Informationen konfiguriert:

-

Der timeout-Parameter, der bestimmt, wann die Authentifizierungseinträge im Leerlauf in der ClearPass-Authentifizierungstabelle veraltet sein sollen.

-

Die ClearPass-Authentifizierung-Tabelle ist die erste Authentifizierung-Tabelle in der Suchreihenfolge, in der die SRX-Serie Firewall nach Benutzereinträgen Authentifizierung sucht. Wenn in der ClearPass-Authentifizierung-Tabelle kein Eintrag gefunden wird und andere Authentifizierung-Tabellen konfiguriert sind, durchsucht die SRX-Serie-Firewall sie basierend auf der von Ihnen festgelegten Reihenfolge.

-

Legen Sie den Timeoutwert, der zum Ablaufen von Authentifizierungseinträgen im Leerlauf in der ClearPass-Authentifizierungstabelle verwendet wird, auf 20 Minuten fest.

[edit services user-identification] user@host# set authentication-source aruba-clearpass authentication-entry-timeout 20

Wenn Sie die Firewall der SRX-Serie zum ersten Mal für die Integration in eine Authentifizierungsquelle konfigurieren, müssen Sie einen Zeitüberschreitungswert angeben, um anzugeben, wann inaktive Einträge in der ClearPass-Authentifizierungstabelle ablaufen sollen. Wenn Sie keinen Zeitüberschreitungswert angeben, wird der Standardwert angenommen.

-

Standard = 30 Minuten

-

range = Wenn gesetzt, sollte der Timeoutwert innerhalb des Bereichs [10.1440 Minuten] liegen. Der Wert 0 bedeutet, dass der Eintrag nie abläuft.

-

-

Legen Sie die Prioritätsreihenfolge Authentifizierung Tabelle fest, damit die SRX-Serie Firewall zuerst nach Benutzereinträgen Authentifizierung in der ClearPass-Authentifizierung Tabelle sucht. Geben Sie die Reihenfolge an, in der andere Authentifizierungstabellen durchsucht werden, wenn ein Eintrag für den Benutzer nicht in der ClearPass-Authentifizierungstabelle gefunden wird.

Hinweis:Sie müssen diesen Wert festlegen, wenn die ClearPass-Authentifizierungstabelle nicht die einzige Authentifizierungstabelle auf der Packet Forwarding Engine ist.

[edit security user-identification] user@host# set authentication-source aruba-clearpass priority 110 user@host# set authentication-source local-authentication-table priority 120 user@host# set authentication-source active-directory-authentication-table priority 125 user@host# set authentication-source firewall-authentication priority 150 user@host# set authentication-source unified-access-control priority 200

Der Standardprioritätswert für die ClearPass-Authentifizierungstabelle ist 110. Sie müssen den Tabelleneintrag für die lokale Authentifizierung von 100 auf 120 ändern, um die Firewall der SRX-Serie anzuweisen, zuerst die ClearPass-Authentifizierungstabelle zu überprüfen, wenn andere Authentifizierungstabellen auf der Packet Forwarding Engine vorhanden sind. Tabelle 2 zeigt die neue Suchpriorität der Authentifizierungstabelle.

Tabelle 2: Firewall-Authentifizierungstabellen der SRX-Serie Zuweisung von Suchprioritäten Authentifizierungstabellen der SRX-Serie

Wert setzen

ClearPass-Authentifizierung – Tabelle

110

Tabelle für lokale Authentifizierung

120

Active Directory-Authentifizierung – Tabelle

125

Firewall-Authentifizierung – Tabelle

150

UAC-Authentifizierung – Tabelle

200

Ergebnisse

Vergewissern Sie sich im Konfigurationsmodus, dass der Zeitüberschreitungswert für das Auslaufen von ClearPass-Authentifizierungstabelleneinträgen korrekt ist. Geben Sie den show services user-identification Befehl ein. Wenn die Ausgabe nicht die beabsichtigte Konfiguration anzeigt, wiederholen Sie die Anweisungen in diesem Beispiel, um die Konfiguration zu korrigieren.

authentication-source aruba-clearpass {

authentication-entry-timeout 20;

}

Beispiel: Benutzerabfragefunktion konfigurieren

In diesem Beispiel wird erläutert, wie die SRX-Serie Firewall so konfiguriert wird, dass sie Aruba ClearPass automatisch nach Benutzer Authentifizierung und Identitätsinformationen für einen einzelnen Benutzer abfragen kann, wenn diese Informationen nicht verfügbar sind.

Die Benutzerabfragefunktion ergänzt die Web-API-Methode zum Abrufen von Benutzer Authentifizierung- und Identitätsinformationen und ist optional.

Anforderungen

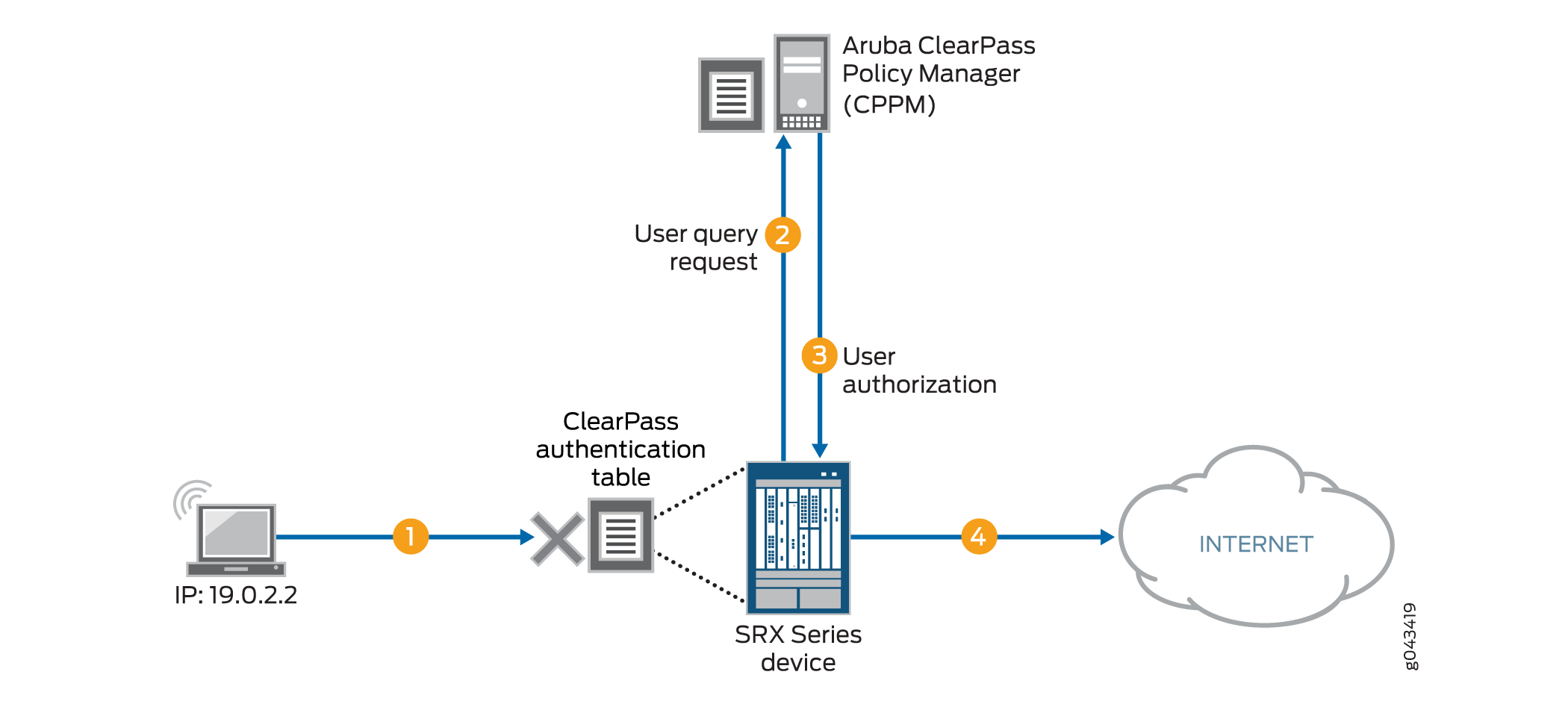

In diesem Abschnitt werden die Software- und Hardwareanforderungen für die gesamte Topologie definiert, die auch die Anforderungen an Benutzerabfragen umfasst. Siehe Abbildung 5 für die Topologie. Ausführliche Informationen zum Benutzerabfrageprozess finden Sie in Abbildung 4.

Die Hardware- und Softwarekomponenten sind:

Aruba ClearPass (CPPM). Das CPPM ist so konfiguriert, dass es seine lokale Authentifizierungsquelle zur Authentifizierung von Benutzern verwendet.

Hinweis:Es wird davon ausgegangen, dass das CPPM so konfiguriert ist, dass es der SRX-Serie Firewall Benutzerinformationen zur Authentifizierung und Identität zur Verfügung stellt, einschließlich des Benutzernamens, einer Liste der Namen aller Gruppen, denen der Benutzer angehört, der IP-Adressen der verwendeten Geräte und des Gerätestatus-Tokens.

Firewall der SRX-Serie mit Junos OS und integrierter ClearPass-Funktion.

Eine Serverfarm, die aus sechs Servern besteht, die sich alle in der Serverzone befinden:

Marketing-Server-geschützt (203.0.113.23 )

human-resources-server (203.0.113.25 )

accounting-server (203.0.113.72)

public-server (203.0.113.91)

corporate-server (203.0.113.71)

sales-server (203.0.113.81)

AC 7010 Aruba Cloud Services Controller mit ArubaOS.

Aruba AP drahtloser Zugangscontroller mit ArubaOS.

Der Aruba AP ist mit dem AC7010 verbunden.

Benutzer von Wireless verbinden sich über den Aruba AP mit dem CPPM.

Juniper Networks EX4300 Switch als kabelgebundenes 802.1-Zugriffsgerät.

Kabelgebundene Benutzer verbinden sich über den EX4300-Switch mit dem CPPM.

Sechs Endnutzersysteme:

Drei kabelgebundene, mit dem Netzwerk verbundene PCs mit Microsoft OS

Zwei BYOD-Geräte, die über das Aruba AP-Zugriffsgerät auf das Netzwerk zugreifen

Ein drahtloser Laptop mit Microsoft OS

Überblick

Sie können die Benutzerabfragefunktion so konfigurieren, dass die Firewall der SRX-Serie authentifizierte Benutzeridentitätsinformationen vom CPPM für einen einzelnen Benutzer abrufen kann, wenn die ClearPass-Authentifizierungstabelle des Geräts keinen Eintrag für diesen Benutzer enthält. Die Firewall der SRX-Serie basiert die Abfrage auf der IP-Adresse des Geräts des Benutzers, das den Datenverkehr generiert hat, der von der Zugriffsanforderung ausgeht.

Es gibt eine Reihe von Gründen, warum das Gerät möglicherweise noch nicht über Authentifizierungsinformationen vom CPPM für einen bestimmten Benutzer verfügt. So kann es z.B. vorkommen, dass ein Benutzer noch nicht vom CPPM authentifiziert wurde. Diese Bedingung kann auftreten, wenn ein Benutzer dem Netzwerk über eine Zugriffsebene beigetreten ist, die sich nicht auf einem verwalteten Switch oder WLAN befindet.

Die Benutzerabfragefunktion bietet der SRX-Serie Firewall die Möglichkeit, Benutzer Authentifizierung- und Identitätsinformationen vom CPPM für einen Benutzer abzurufen, für den der CPPM diese Informationen nicht über die Web-API an die SRX-Serie Firewall gesendet hat. Wenn das Gerät eine Zugriffsanforderung von einem Benutzer empfängt, für den kein Eintrag in der ClearPass-Authentifizierungstabelle vorhanden ist, fragt es automatisch das CPPM ab, wenn diese Funktion konfiguriert ist.

Abbildung 4 zeigt den Benutzerabfrageflowprozess, der die folgenden Schritte umfasst:

-

Ein Benutzer versucht, auf eine Ressource zuzugreifen. Die Firewall der SRX-Serie empfängt den Datenverkehr, der den Zugriff anfordert. Das Gerät sucht in der ClearPass-Authentifizierungstabelle nach einem Eintrag für den Benutzer, es wird jedoch keiner gefunden.

Das Gerät fordert die Authentifizierung für den Benutzer vom CPPM an.

Das CPPM authentifiziert den Benutzer und gibt die Benutzer-Authentifizierung und Identitätsinformationen an das Gerät zurück.

Das Gerät erstellt einen Eintrag für den Benutzer in seiner ClearPass-Authentifizierungstabelle und gewährt dem Benutzer Zugriff auf das Internet.

der Benutzerabfragefunktion

der Benutzerabfragefunktion

Ausführliche Informationen zu den Parametern, mit denen Sie steuern können, wann das Gerät die Abfrage ausgibt, finden Sie unter Grundlegendes zur integrierten ClearPass-Authentifizierungs- und Erzwingungsbenutzerabfragefunktion.

Sie können das CPPM auch manuell nach Authentifizierungsinformationen für einen einzelnen Benutzer abfragen, wenn diese Funktion konfiguriert ist.

Die ClearPass-Endgerät-API erfordert die Verwendung von OAuth (RFC 6749), um sich zu authentifizieren und den Zugriff darauf zu autorisieren. Damit das Gerät das CPPM nach individuellen Benutzer-Authentifizierungs- und Autorisierungsinformationen abfragen kann, muss es ein Zugriffstoken abrufen. Zu diesem Zweck verwendet das Gerät den Zugriffstokengewährungstyp Clientanmeldeinformationen, der einer der beiden von ClearPass unterstützten Typen ist.

Als Administrator des ClearPass Policy Manager (CPPM) müssen Sie einen API-Client auf dem CPPM erstellen, dessen grant_type auf "client_credentials" festgelegt ist. Anschließend können Sie das Gerät so konfigurieren, dass es diese Informationen zum Abrufen eines Zugriffstokens verwendet. Hier ist ein Beispiel für das Nachrichtenformat hierfür:

curl https://{$Server}/api/oauth – – insecure – – data

“grant_type=client_credentials&client_id=Client2&client_secret= m2Tvcklsi9je0kH9UTwuXQwIutKLC2obaDL54/fC2DzC"

Eine erfolgreiche Anforderung des Geräts zum Abrufen eines Zugriffstokens führt zu einer Antwort, die dem folgenden Beispiel ähnelt:

{

“access_token”:”ae79d980adf83ecb8e0eaca6516a50a784e81a4e”,

“expires_in”:2880,

“token_type”:”Bearer”,

“scope”=nu;

}

Bevor das Zugriffstoken abläuft, kann das Gerät mit derselben Nachricht ein neues Token abrufen.

Topologie

Abbildung 5 zeigt die Gesamttopologie für diese Bereitstellung, die die Benutzerabfrageumgebung umfasst.

umfasst

umfasst

Konfiguration

Führen Sie die folgenden Aufgaben aus, um die Benutzerabfragefunktion zu aktivieren und zu konfigurieren:

- CLI-Schnellkonfiguration

- Konfigurieren der Benutzerabfragefunktion (optional)

- Manuelles Abfragen einzelner Benutzerauthentifizierungsinformationen an das CPPM (optional)

CLI-Schnellkonfiguration

Um dieses Beispiel schnell zu konfigurieren, kopieren Sie die folgenden Anweisungen, fügen Sie sie in eine Textdatei ein, entfernen Sie alle Zeilenumbrüche, ändern Sie alle erforderlichen Details, damit sie mit Ihrer Netzwerkkonfiguration übereinstimmen, kopieren Sie die Anweisungen, fügen Sie sie in die CLI auf Hierarchieebene [edit] ein und geben Sie sie dann im Konfigurationsmodus ein commit .

set services user-identification authentication-source aruba-clearpass user-query web-server cp-webserver address 192.0.2.199 set services user-identification authentication-source aruba_clearpass user-query ca-certificate RADUISServerCertificate.crt set services user-identification authentication-source aruba-clearpass user-query client-id client-1 set services user-identification authentication-source aruba-clearpass user-query client-secret 7cTr13# set services user-identification authentication-source aruba-clearpass user-query token-api “api/oauth” set services user-identification authentication-source aruba-clearpass user-query IP address “api/vi/insight/endpoint/ip/$IP$”

Konfigurieren der Benutzerabfragefunktion (optional)

Schritt-für-Schritt-Anleitung

Konfigurieren Sie die Benutzerabfragefunktion so, dass die Firewall der SRX-Serie automatisch eine Verbindung zum ClearPass-Client herstellen kann, um Anforderungen nach Authentifizierungsinformationen für einzelne Benutzer zu stellen.

Die Benutzerabfragefunktion ergänzt Eingaben aus dem CPPM, die über die Web-API gesendet werden. Der Web-API-Daemon muss nicht aktiviert sein, damit die Benutzerabfragefunktion funktioniert. Für die Benutzerabfragefunktion ist die Firewall der SRX-Serie der HTTP-Client. By sendet HTTPS-Anfragen an das CPPM auf Port 443.

So aktivieren Sie die Firewall der SRX-Serie, um automatisch individuelle Benutzerabfragen durchzuführen:

Konfigurieren Sie Aruba ClearPass als Authentifizierungsquelle für Benutzerabfrageanforderungen, und konfigurieren Sie den Namen des ClearPass-Webservers und seine IP-Adresse. Das Gerät benötigt diese Informationen, um den ClearPass-Webserver zu kontaktieren.

Ab Junos OS Version 15.1X49-D130 können Sie die IP-Adresse des Aruba Clearpass-Servers zusätzlich zur IPv4-Adresse mit der IPv6-Adresse konfigurieren. Vor Junos OS Version 15.1X49-D130 wurde nur IPv4-Adressen unterstützt.

Hinweis:Sie müssen aruba-clearpass als Authentifizierungsquelle angeben.

[edit services user-identification] user@host# set authentication-source aruba-clearpass user-query web-server cp-webserver address 192.0.2.199

Hinweis:Sie können nur einen ClearPass-Webserver konfigurieren.

Konfigurieren Sie optional die Portnummer und die Verbindungsmethode, oder akzeptieren Sie die folgenden Werte für diese Parameter. In diesem Beispiel werden die Standardwerte angenommen.

connect-method (Standard ist HTTPS)

Port (standardmäßig sendet das Gerät HTTPS-Anfragen an das CPPM auf Port 443

Wenn Sie jedoch die Verbindungsmethode und den Port explizit konfigurieren würden, würden Sie die folgenden Anweisungen verwenden:

set services user-identification authentication-source aruba-clearpass user-query web-server cp-webserver connect method <https/http> set services user-identification authentication-source aruba-clearpass user-query web-server cp-webserver port port-number

-

(Optional) Konfigurieren Sie die ClearPass-CA-Zertifikatdatei für das Gerät, das zur Überprüfung des ClearPass-Webservers verwendet werden soll. (Das Standardzertifikat wird angenommen, wenn keines konfiguriert ist.)

[edit services user-identification] user@host# set authentication-source aruba_clearpass user-query ca-certificate RADUISServerCertificate.crt

Mit dem CA-Zertifikat kann die Firewall der SRX-Serie die Authentizität des ClearPass-Webservers und seine Vertrauenswürdigkeit überprüfen.

Bevor Sie das Zertifikat konfigurieren, müssen Sie als Administrator des ClearPass-Geräts die folgenden Aktionen ausführen:

-

Exportieren Sie das Zertifikat des ClearPass-Webservers aus CPPM und importieren Sie das Zertifikat auf das Gerät.

-

Konfigurieren Sie das CA-Zertifikat als Pfad, einschließlich des CA-Dateinamens, der sich auf der Firewall der SRX-Serie befindet. In diesem Beispiel wird der folgende Pfad verwendet:

/var/tmp/RADUISServerCertificate.crt

-

-

Konfigurieren Sie die Client-ID und den geheimen Schlüssel, die die Firewall der SRX-Serie benötigt, um ein Zugriffstoken zu erhalten, das für Benutzerabfragen erforderlich ist.

[edit services user-identification] user@host# set authentication-source aruba-clearpass user-query client-id client-1 user@host# set authentication-source aruba-clearpass user-query client-secret 7cTr13#

Die Client-ID und der geheime Clientschlüssel sind erforderliche Werte. Sie müssen mit der Clientkonfiguration auf dem CPPM übereinstimmen.

Tipp:Wenn Sie den Client auf dem CPPM konfigurieren, kopieren Sie die Client-ID und den geheimen Schlüssel, die in der Gerätekonfiguration verwendet werden sollen.

Konfigurieren Sie die Token-API, die zum Generieren der URL zum Abrufen eines Zugriffstokens verwendet wird.

Hinweis:Sie müssen die Token-API angeben. Er hat keinen Standardwert.

[edit services user-identification] user@host# set authentication-source aruba-clearpass user-query token-api “api/oauth”

In diesem Beispiel ist

api/oauthdie Token-API . Sie wird mit den folgenden Informationen kombiniert, um die vollständige URL zum Abrufen eines Zugriffstokens zu generierenhttps://192.0.2.199/api/oauthDie Verbindungsmethode ist HTTPS.

In diesem Beispiel lautet die IP-Adresse des ClearPass-Webservers 192.0.2.199.

Konfigurieren Sie die Abfrage-API für die Abfrage von individuellen Benutzer-, Authentifizierungs- und Identitätsinformationen.

[edit services user-identification] user@host# set authentication-source aruba-clearpass user-query query-api ’api/vi/insight/endpoint/ip/$IP$’

In diesem Beispiel ist

api/vi/insight/endpoint/ip/$IP$die query-api . Es wird mit der URLhttps://192.0.2.199/api/oauthkombiniert, was zuhttps://192.0.2.199/api/oauth/api/vi/insight/endpoint/ip/$IP$ergibt.Die Variable $IP wird durch die IP-Adresse des Geräts des Endbenutzers für den Benutzer ersetzt, dessen Authentifizierung Informationen der SRX-Serie anfordert.

Konfigurieren Sie die Zeitspanne in Sekunden, die verzögert werden soll, bevor das Gerät die individuelle Benutzeranfrage sendet.

[edit services user-identification] user@host# set authentication-source aruba-clearpass user-query delay-query-time 10

Manuelles Abfragen einzelner Benutzerauthentifizierungsinformationen an das CPPM (optional)

Schritt-für-Schritt-Anleitung

Konfigurieren Sie die folgende Anweisung, um manuell Authentifizierungsinformationen für den Benutzer anzufordern, dessen IP-Adresse 203.0.113.46 lautet.

root@device>request service user-identification authentication-source aruba-clearpass user-query address 203.0.113.46

Verifizierung

Verwenden Sie die folgenden Verfahren, um zu überprüfen, ob sich die Benutzerabfragefunktion wie erwartet verhält:

- Überprüfen, ob der ClearPass-Webserver online ist

- Aktivieren des Trace und Überprüfen der Ausgabe

- Ermitteln, ob die Benutzerabfragefunktion normal ausgeführt wird

- Ermitteln, ob ein Problem vorliegt, mithilfe von Benutzerabfrageindikatoren

Überprüfen, ob der ClearPass-Webserver online ist

Zweck

Stellen Sie sicher, dass der ClearPass-Webserver online ist, um zu überprüfen, ob die Benutzerabfrageanforderung erfolgreich abgeschlossen werden kann.

Aktion

Geben Sie den show service user-identification authentication-source authentication-source user-query status Befehl ein, um zu überprüfen, ob ClearPass online ist.

show service user-identification authentication-source aruba-clearpass user-query status Authentication source: aruba-clearpass Web server Address: 192.0.2.199 Status: Online Current connections: 0

Aktivieren des Trace und Überprüfen der Ausgabe

Zweck

Zeigen Sie im Trace-Protokoll alle Fehlermeldungen an, die von der Benutzerabfragefunktion erzeugt werden.

Aktion

Legen Sie den Namen der Ablaufverfolgungsprotokolldatei fest, und aktivieren Sie die Ablaufverfolgung mit den folgenden Befehlen:

set system services webapi debug-log trace-log-1 set services user-identification authentication-source aruba-clearpass traceoptions flag user-query

Ermitteln, ob die Benutzerabfragefunktion normal ausgeführt wird

Zweck

Ermitteln Sie, ob ein Problem mit dem Verhalten der Benutzerabfragefunktion vorliegt.

Aktion

Überprüfen Sie Syslog-Meldungen, um festzustellen, ob die Benutzerabfrageanforderung fehlgeschlagen ist.

Wenn dies fehlgeschlagen ist, wird die folgende Fehlermeldung ausgegeben:

LOG1: sending user query for IP <ip-address> to ClearPass web server failed. :reason

Der Grund könnte "Server nicht verbunden" oder "Socket-Fehler" sein.

Ermitteln, ob ein Problem vorliegt, mithilfe von Benutzerabfrageindikatoren

Zweck

Zeigen Sie die Benutzerabfragezähler an, um das Problem durch Eingabe des show service user-identification authentication-source authentication-source user-query counters Befehls zu finden, falls vorhanden.

Der Zeitstempel, der von ClearPass als Antwort auf die Benutzerabfrageanforderung zurückgegeben wird, kann in jedem der ISO 8601-Formate angegeben werden, einschließlich des Formats, das eine Zeitzone enthält.

Aktion

show service user-identification authentication-source aruba-clearpass user-query counters

Authentication source: aruba-clearpass

Web server Address: Address: ip-address

Access token: token-string

RE quest sent number: counter

Routing received number: counter

Time of last response: timestamp

Beispiel: Konfigurieren von ClearPass zum Filtern und Begrenzen von Bedrohungs- und Angriffsprotokollen

Die Firewall der SRX-Serie kann dynamisch Informationen über Bedrohungen und Angriffe an den ClearPass Policy Manager (CPPM) senden, die von ihren Sicherheitsmodulen zum Schutz der Netzwerkressourcen identifiziert wurden. Es erkennt Angriffe und Angriffsbedrohungen, die sich auf die Aktivität bestimmter Geräte und ihrer Benutzer beziehen, und generiert entsprechende Protokolle. Um diese Übertragung zu steuern, müssen Sie den Typ der zu sendenden Protokolle und die Rate, mit der sie gesendet werden, konfigurieren. Sie können diese Informationen dann beim Festlegen von Richtlinienregeln für das CPPM verwenden, um Ihre Netzwerksicherheit zu erhöhen.

Dieses Beispiel zeigt, wie die integrierte ClearPass-Authentifizierungs- und Durchsetzungsfunktion der SRX-Serie so konfiguriert wird, dass nur Bedrohungs- und Angriffsprotokolle gefiltert und an das CPPM übertragen werden und die Lautstärke und Geschwindigkeit gesteuert werden, mit der die Firewall der SRX-Serie sie überträgt.

Anforderungen

Die Topologie für dieses Beispiel verwendet die folgenden Hardware- und Softwarekomponenten:

Aruba CPPM implementiert in einer virtuellen Maschine (VM) auf einem Server. Das CPPM ist so konfiguriert, dass es seine lokale Authentifizierungsquelle zur Authentifizierung von Benutzern verwendet.