Active Directory als Identitätsquelle

Erfahren Sie mehr über Active Directory als Identitätsquelle, seine Vorteile und wie ein Active Directory als Identitätsquelle funktioniert.

Eine Identitätsquelle speichert Benutzerinformationen in einer Datenbank. Sie können diese Informationen für die Benutzer-Authentifizierung verwenden. Active Directory als Identitätsquelle definiert die Integration der Firewall mit Microsoft Windows Active Directory.

Active Directory als Identitätsquelle wurde zuvor als Integrierte Benutzer-Firewall bezeichnet.

Übersicht über Active Directory als Identitätsquelle

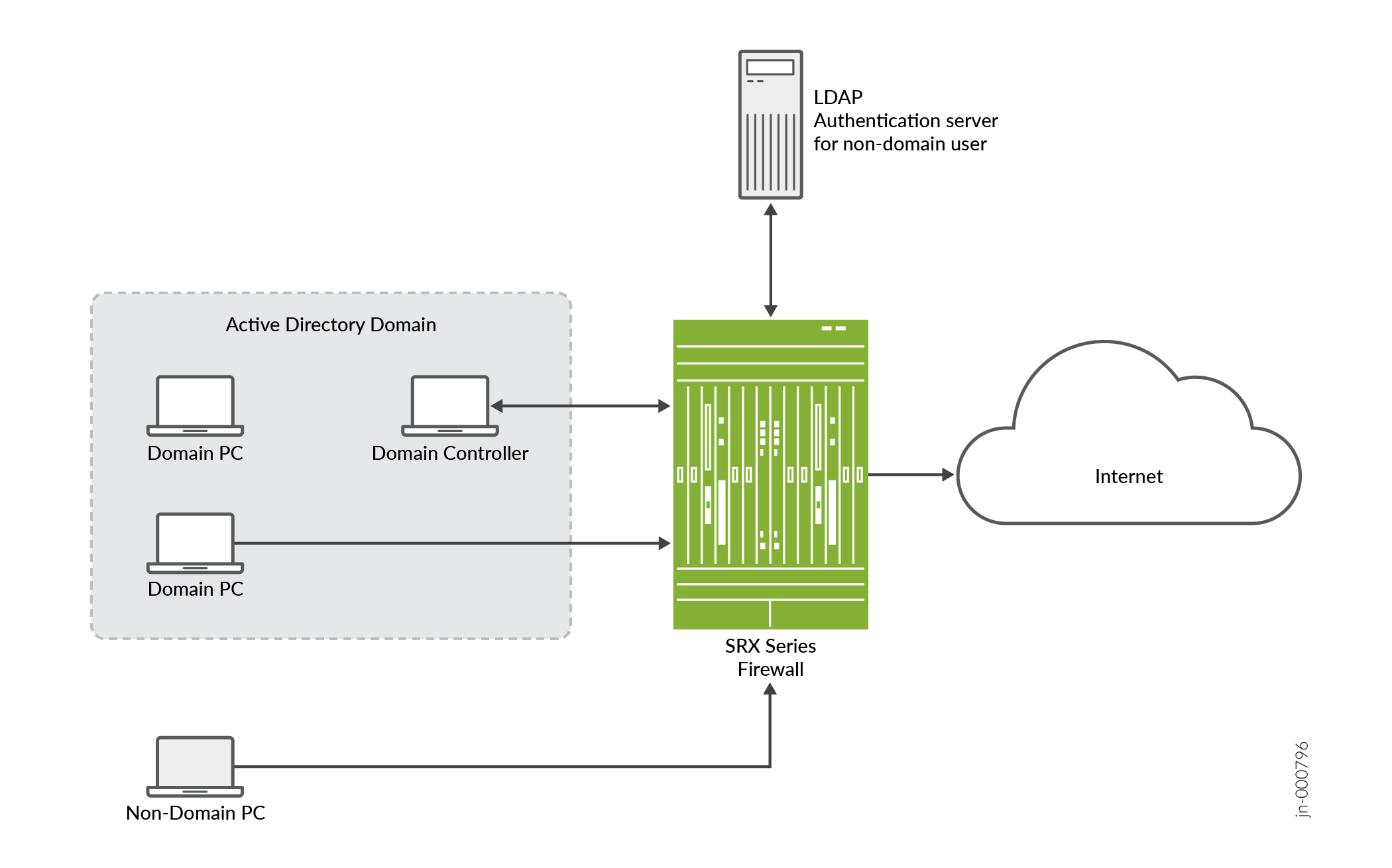

Abbildung 1 veranschaulicht ein typisches Szenario, in dem Active Directory als Identitätsquelle bereitgestellt wird. Benutzer innerhalb und außerhalb der Active Directory-Domäne müssen über ein Gerät auf das Internet zugreifen.

Vorteile

-

Vereinfacht Konfigurationsschritte und bietet bestmögliche Sicherheit für den Zugriff auf das Gerät.

-

Ideal für mittelständische Unternehmen und bis zu mittlere Bereitstellungen.

-

Unterstützt Hochverfügbarkeit (Hohe Verfügbarkeit).

-

Die Konfiguration des Captive Portals ist für Benutzer, die sich nicht authentifizieren, optional.

Wie funktioniert Active Directory als Identitätsquelle?

| Komponenten |

Beschreibung |

|---|---|

| Domänencontroller |

Der Domänencontroller hilft bei der Anwendung von Sicherheitsrichtlinien für Anforderungszugriff auf Benutzer- Authentifizierung Ressourcen. Der Domänencontroller kann auch als LDAP-Server fungieren. |

| Domain PC |

Verbundene Windows-Computergruppe, die Benutzerkontoinformationen und eine Sicherheitsrichtlinie gemeinsam nutzen. |

| PC ohne Domain |

Benutzer können von jedem Ort aus mit einem Gerät mit Internetverbindung auf die Windows-Desktopumgebung zugreifen. |

| LDAP-Authentifizierungsserver für Nicht-Domänenbenutzer |

Das LDAP-Protokoll hilft bei der Identifizierung der Gruppen, denen Benutzer angehören. Der Benutzername und die Gruppeninformationen werden vom LDAP-Dienst im Active Directory-Controller abgefragt. |

-

Das Gerät liest und analysiert das Windows-Ereignisprotokoll des Active Directory-Controllers und generiert eine Authentifizierungstabelle.

-

Das Active Directory als Identitätsquelle kennt jeden Domänenbenutzer über die Authentifizierungstabelle.

-

Das Gerät konfiguriert eine Richtlinie, die die erforderliche benutzer- oder gruppenbasierte Zugriffssteuerung erzwingt.

-

Für jeden Nicht-Domänenbenutzer oder Domänenbenutzer auf einem Nicht-Domänencomputer gibt der Administrator ein Captive Portal an, um die Authentifizierung des Benutzers zu erzwingen (wenn das Gerät das Captive Portal für den Datenverkehrstyp unterstützt).

-

Nachdem Benutzer ihre Namen und Kennwörter eingegeben und sich authentifiziert haben, erhält das Gerät Benutzer-/Gruppeninformationen und setzt die Richtlinie durch.

-

Wenn die IP-Adresse oder die Benutzerinformationen nicht aus dem Ereignisprotokoll verfügbar sind, können sich Benutzer zusätzlich zum Captive Portal erneut beim Windows-PC anmelden, um einen Ereignisprotokolleintrag zu generieren. Anschließend generiert das System den Eintrag zur Benutzer-Authentifizierung.

Windows Management Instrumentation Client (WMIC)

- Was ist Windows Management Instrumentation Client (WMIC)?

- Wie liest WMIC das Ereignisprotokoll auf dem Domänencontroller?

- Angeben von IP-Filtern zur Begrenzung der Zuordnung von IP zu Benutzer

- Überprüfung und Statistiken des Windows-Ereignisprotokolls

- Firewall-Authentifizierung als Backup für WMIC

Was ist Windows Management Instrumentation Client (WMIC)?

Wenn Sie Active Directory als Identitätsquelle konfigurieren, stellt das Gerät eine WMI-Verbindung (Windows Management Instrumentation)/Distributed Component Object Module (DCOM) mit dem Domänencontroller her. Das Gerät fungiert als WMI-Client (WMIC). Das Gerät liest und überwacht das Sicherheitsereignisprotokoll auf dem Domänencontroller. Das Gerät analysiert die Ereignismeldungen, um Informationen zur Zuordnung von IP-Adressen zum Benutzer zu generieren.

Verwenden Sie den Feature-Explorer , um die Plattform- und Release-Unterstützung für bestimmte Funktionen zu bestätigen.

Im Abschnitt Plattformspezifisches WMIC-Verhalten finden Sie Hinweise zu Ihrer Plattform.

Wie liest WMIC das Ereignisprotokoll auf dem Domänencontroller?

WMIC liest das Ereignisprotokoll auf dem Domänencontroller wie folgt:

-

Das Gerät überwacht das Ereignisprotokoll in einem konfigurierbaren Intervall, das standardmäßig 10 Sekunden beträgt.

-

Das Gerät liest das Ereignisprotokoll für eine bestimmte Zeitspanne, die Sie konfigurieren können. Die Standardzeitspanne beträgt eine Stunde.

-

Bei jedem Start des WMIC überprüft das Gerät den letzten Zeitstempel und die aktuelle Zeitspanne. Wenn der letzte Zeitstempel älter als die aktuelle Zeitspanne ist, wird die aktuelle Zeitspanne wirksam.

-

Das Gerät kann das Ereignisprotokoll lesen, um sowohl IPv4- als auch IPv6-Adressen zu erhalten.

-

Wenn WMIC gestartet wird, verfügt die Firewall über eine maximale Anzahl von Ereignissen, die sie aus dem Ereignisprotokoll lesen kann. Sie können die maximale Anzahl von Ereignissen nicht konfigurieren.

Wenn WMIC gestartet wird, verwendet der WMIC die maximale Anzahl mit der Zeitspanneneinstellung. Wenn der Grenzwert erreicht ist, beendet der WMIC das Lesen des Ereignisprotokolls.

-

Nach einem Failover liest das Gerät das Ereignisprotokoll aus dem Zeitstempel des letzten Ereignisprotokolls.

Angeben von IP-Filtern zur Begrenzung der Zuordnung von IP zu Benutzer

Sie können die IP-Filter angeben, um die Informationen zur Zuordnung von IP-Adressen zu Benutzern einzuschränken, die das Gerät aus dem Ereignisprotokoll generiert.

Um zu verstehen, wann ein Filter für eine solche Zuordnung nützlich ist, betrachten Sie das folgende Szenario. Ein Kunde stellt 10 Geräte in einer Domain bereit, und jedes Gerät steuert eine Zweigstelle. Alle 10 Geräte lesen alle 10 Ereignisprotokolle der Zweigstellenbenutzeranmeldung im Domänencontroller. Das Gerät ist jedoch so konfiguriert, dass es nur erkennt, ob der Benutzer in der von ihm gesteuerten Zweigstelle authentifiziert ist. Durch die Konfiguration eines IP-Filters auf dem Gerät liest das Gerät nur das IP-Ereignisprotokoll unter seiner Kontrolle.

Sie können einen Filter so konfigurieren, dass IP-Adressen oder Präfixe ein- oder ausgeschlossen werden. Sie können maximal 20 Adressen für jeden Filter angeben.

Überprüfung und Statistiken des Windows-Ereignisprotokolls

Sie können überprüfen, ob die Authentifizierungstabelle IP-Adresse und Benutzerinformationen abruft, indem Sie den show services user-identification active-directory-access active-directory-authentication-table all Befehl ausgeben. Für jede Domain wird eine Liste der IP-Adress-zu-Benutzer-Zuordnungen angezeigt. Die Tabelle enthält keine Gruppeninformationen, bis LDAP ausgeführt wird.

Sie können Statistiken zum Lesen des Ereignisprotokolls anzeigen, indem Sie den show services user-identification active-directory-access ip-user-mapping statistics domain Befehl ausgeben.

Firewall-Authentifizierung als Backup für WMIC

Die primäre Methode für Active Directory als Identitätsquelle zum Abrufen von Informationen zur Zuordnung von IP-Adressen zu Benutzern besteht darin, dass das Gerät als WMI-Client (WMIC) fungiert. Die Funktionen zum Lesen von Ereignisprotokollen und zum Testen von PCs verwenden jedoch beide WMI, und die Verwendung einer globalen Richtlinie zum Deaktivieren des WMI-zu-PC-Tests wirkt sich auf das Lesen von Ereignisprotokollen aus. Dies kann zum Ausfall der PC-Sonde führen, und eine Sicherungsmethode zum Abrufen von IP-Adress-Benutzer-Zuordnungen ist erforderlich. Diese Methode besteht darin, die Firewall-Authentifizierung zu verwenden, um Benutzer zu identifizieren.

Siehe Domänen-PC-Probing.

Wenn eine Domäne in dieser Anweisung konfiguriert ist, erkennt, fwauth dass die Domäne für einen Domänen-Authentifizierungseintrag bestimmt ist, und sendet den Domänennamen zusammen mit der Authentifizierungs-Anforderung an den fwauth Prozess. Nachdem die Antwort auf die Authentifizierung empfangen wurde, fwauth wird dieser Domänen-Authentifizierungseintrag gelöscht. Der fwauth Prozess sendet die Quell-IP-Adresse, den Benutzernamen, die Domäne und andere Informationen an den UserID-Prozess, der überprüft, ob es sich um einen gültigen Domänenbenutzereintrag handelt. Der nachfolgende Datenverkehr trifft auf diesen Benutzer-Firewall-Eintrag.

Domain-PC-Sondierung

- Was ist Domain PC Probing?

- Benutzerinformationen zur Domänen-PC-Sondierung

- Wie konfiguriere ich die Sonde?

- Sondierungsrate und Statistiken

Was ist Domain PC Probing?

Die Überprüfung des Domänen-PCs dient als Ergänzung zum Lesen von Ereignisprotokollen. Wenn sich ein Benutzer bei der Domäne anmeldet, enthält das Ereignisprotokoll diese Informationen. Die PC-Probe wird nur ausgelöst, wenn keine IP-zu-Adress-Zuordnung aus dem Ereignisprotokoll vorhanden ist.

Domäneninformationen ändern sich ständig, wenn sich Benutzer bei Domänen-PCs an- und abmelden. Die Funktion Active Directory als Identitätsquelle bietet einen Mechanismus zum Nachverfolgen und Überprüfen von Informationen in den Authentifizierungstabellen, indem Domänen-PCs direkt nach Informationen zur Zuordnung von IP-Adressen und Benutzern durchsucht werden. Neue und geänderte Informationen, die von der Probe identifiziert werden, dienen dazu, Active Directory-Authentifizierungstabelleneinträge zu aktualisieren, was für die Aufrechterhaltung der Firewallintegrität von entscheidender Bedeutung ist.

Der IP-Adressfilter wirkt sich auch auf die PC-Sonde aus. Nachdem Sie den IP-Adressfilter konfiguriert haben, wird nur die im Filter angegebene IP-Adresse untersucht.

Verwenden Sie den Feature-Explorer , um die Plattform- und Release-Unterstützung für bestimmte Funktionen zu bestätigen.

Im Abschnitt Plattformspezifisches Prüfratenverhalten finden Sie Hinweise zu Ihrer Plattform.

Benutzerinformationen zur Domänen-PC-Sondierung

Das Active Directory als Identitätsquelle verfolgt den Onlinestatus von Benutzern, indem es Domänen-PCs untersucht. Wenn ein Benutzer nicht online ist oder kein erwarteter Benutzer ist, wird die Active Directory-Authentifizierungstabelle entsprechend aktualisiert. Es gelten die folgenden Prüfverhalten:

| On-demand probing | On-Demand-Tests treten auf, wenn ein Paket aufgrund eines fehlenden Eintrags in der Active Directory-Authentifizierungstabelle verworfen wird. In diesem Fall wird der Authentifizierungstabelle ein Eintrag im Status "Ausstehend" hinzugefügt, und der Domänen-PC, der durch das Quell-IP-Feld des verworfenen Pakets identifiziert wird, wird auf IP-Adresse und Benutzerinformationen überprüft. Der Eintrag bleibt im Status "Ausstehend", bis eine Antwort von der Probe empfangen wird. |

| Manual probing | Die manuelle Sondierung wird verwendet, um den Online-Status eines Benutzers oder einer Reihe von Benutzern zu überprüfen und Fehler zu beheben, und liegt im Ermessen des Systemadministrators.

Hinweis:

Manuelle Tests können dazu führen, dass Einträge aus der Active Directory-Authentifizierungstabelle entfernt werden. Wenn beispielsweise aufgrund eines Netzwerkproblems keine Antwort von Ihrem PC erfolgt, z. B. wenn der PC zu ausgelastet ist, wird der IP-Adresseintrag des PCs als invalid markiert und Ihr Zugriff blockiert. |

Basierend auf der Antwort des Domänen-PC-Tests werden Aktualisierungen an der Active Directory-Authentifizierungstabelle vorgenommen, und die zugehörigen Firewall-Richtlinien werden wirksam. Wenn nach 90 Sekunden keine Antwort vom Test empfangen wird, tritt für den Authentifizierungseintrag ein Timeout auf. Der Timeouteintrag für die Authentifizierung ist der Eintrag für die ausstehende Authentifizierung, der generiert wird, wenn Sie die PC-Sonde starten.

Wenn der Test erfolgreich ist, wird der Status des Authentifizierungseintrags von ausstehend auf gültig aktualisiert. Wenn der Test nicht erfolgreich ist, wird der Status des Authentifizierungseintrags als ungültig markiert. Der ungültige Eintrag hat die gleiche Lebensdauer wie ein gültiger Eintrag und wird durch bevorstehende Ergebnisse der fwauth-Authentifizierung (Firewall-Authentifizierungsprozess) oder durch das Ereignisprotokoll überschrieben.

Wenn das Gerät aus irgendeinem Grund nicht auf einen Domänen-PC zugreifen kann, z. B. aufgrund einer Netzwerkkonfiguration oder eines Problems mit der Windows-Firewall, schlägt der Test fehl.

Weitere Testantworten und entsprechende Aktionen der Authentifizierungstabelle finden Sie in Tabelle 2.

| Testantwort vom Domänen-PC |

Active Directory Authentifizierungstabellenaktion |

|---|---|

| Gültige IP-Adresse und Benutzername |

IP-bezogenen Eintrag hinzufügen. |

| Angemeldeter Benutzer geändert |

Aktualisieren Sie den IP-bezogenen Eintrag. |

| Zeitüberschreitung der Verbindung |

IP-bezogenen Eintrag als ungültig aktualisieren. |

| Zugriff verweigert |

IP-bezogenen Eintrag als ungültig aktualisieren. |

| Verbindung verweigert |

IP-bezogenen Eintrag als ungültig aktualisieren. |

| Authentifizierung fehlgeschlagen (Der konfigurierte Benutzername und das Kennwort haben keine Berechtigung zum Testen des Domänen-PCs.) |

IP-bezogenen Eintrag als ungültig aktualisieren. |

Wie konfiguriere ich die Sonde?

Die bedarfsgesteuerte Sondierung ist standardmäßig aktiviert. Um die On-Demand-Untersuchung zu deaktivieren, können Sie die set services user-identification active-directory-access no-on-demand-probe Anweisung verwenden. Löschen Sie diese Anweisung, um die Sondierung wieder zu aktivieren. Wenn die On-Demand-Sondierung deaktiviert ist, steht eine manuelle Sondierung zur Verfügung.

Um eine manuelle Sondierung zu initiieren, können Sie den request services user-identification active-directory-access ip-user-probe address ip-address address domain domain-name Befehl verwenden. Wenn kein Domänenname angegeben ist, sucht der Test nach der ersten konfigurierten Domäne für die IP-Adresse. Um einen Bereich anzugeben, verwenden Sie die entsprechende Netzwerkadresse.

Der Wert für das Testtimeout ist konfigurierbar. Wenn innerhalb des wmi-timeout Intervalls keine Antwort vom Domänen-PC empfangen wird, schlägt der Test fehl, und das System erstellt entweder einen ungültigen Authentifizierungseintrag oder aktualisiert den vorhandenen Authentifizierungseintrag als ungültig. Wenn bereits ein Tabelleneintrag für die Authentifizierung für die geprüfte IP-Adresse vorhanden ist und innerhalb des wmi-timeout Intervalls keine Antwort vom Domänen-PC empfangen wird, schlägt der Test fehl, und dieser Eintrag wird aus der Tabelle gelöscht.

Siehe Konfigurieren von Active Directory als Identitätsquelle in der Firewall der SRX-Serie.

Sondierungsrate und Statistiken

Die maximale Testrate für Active Directory als Identitätsquelle ist standardmäßig festgelegt und kann nicht geändert werden. Die Sondierungsfunktion unterstützt 5000 Benutzer oder bis zu 10 Prozent der insgesamt unterstützten Authentifizierungseinträge, je nachdem, welcher Wert kleiner ist. Die Unterstützung von 10 Prozent bedeutet, dass die Anzahl der IP-Adressen, die darauf warten, überprüft zu werden, zu keinem Zeitpunkt 10 Prozent überschreiten darf.

LDAP für Active Directory als Identitätsquelle

- Wozu dient LDAP für Active Directory als Identitätsquelle?

- Wie funktioniert LDAP für Active Directory als Identitätsquelle?

Wozu dient LDAP für Active Directory als Identitätsquelle?

Die Verwendung von LDAP in diesem Abschnitt gilt speziell für LDAP-Funktionen innerhalb des Active Directory als Identitätsquelle.

Um die Benutzer- und Gruppeninformationen zu erhalten, die für die Implementierung des Active Directory als Identitätsquelle erforderlich sind, verwendet das Gerät das Lightweight Directory Access Protocol (LDAP). Das Gerät fungiert als LDAP-Client, der mit einem LDAP-Server kommuniziert. In einem gängigen Implementierungsszenario des Active Directory als Identitätsquelle fungiert der Domänencontroller als LDAP-Server. Das LDAP-Modul im Gerät fragt standardmäßig das Active Directory im Domänencontroller ab.

Das Gerät lädt Benutzer- und Gruppenlisten vom LDAP-Server herunter. Das Gerät fragt den LDAP-Server auch nach Benutzer- und Gruppenaktualisierungen ab. Das Gerät lädt eine Benutzer-zu-Gruppen-Zuordnungsbeziehung der ersten Ebene herunter und berechnet dann eine vollständige Benutzer-zu-Gruppen-Zuordnung.

Wie funktioniert LDAP für Active Directory als Identitätsquelle?

Benutzername, Kennwort, IP-Adresse und Port des LDAP-Servers sind optional, können aber konfiguriert werden.

-

Wenn der Benutzername und das Kennwort nicht konfiguriert sind, verwendet das System den Benutzernamen und das Kennwort des konfigurierten Domänencontrollers.

-

Wenn die IP-Adresse des LDAP-Servers nicht konfiguriert ist, verwendet das System die Adresse eines der konfigurierten Active Directory-Domänencontroller.

-

Wenn der Port nicht konfiguriert ist, verwendet das System Port 389 für Klartext oder Port 636 für verschlüsselten Text.

Standardmäßig verwendet die LDAP-Authentifizierung eine einfache Authentifizierung. Der Benutzername und das Kennwort des Clients werden im Klartext an den LDAP-Server gesendet. Denken Sie daran, dass das Passwort klar ist und aus dem Netzwerk gelesen werden kann.

Um zu vermeiden, dass das Kennwort offengelegt wird, können Sie eine einfache Authentifizierung innerhalb eines verschlüsselten Kanals [nämlich Secure Sockets Layer (SSL)] verwenden, solange der LDAP-Server LDAP über SSL (LDAPS) unterstützt. Nach der Aktivierung von SSL werden die vom LDAP-Server an das Gerät gesendeten Daten verschlüsselt. Informationen zum Aktivieren von SSL finden Sie in der user-group-mapping Anweisung.

Geräteidentität

Sie können das Feature Active Directory als Identitätsquelle für die Geräteidentität Authentifizierung verwenden, um den Zugriff auf Netzwerkressourcen basierend auf den Attributen oder Merkmalen des verwendeten Geräts zu steuern. Nachdem Sie die Funktion zur Authentifizierung der Geräteidentität konfiguriert haben, können Sie Sicherheitsrichtlinien konfigurieren, die Datenverkehr vom identifizierten Gerät basierend auf der Richtlinienaktion zulassen oder verweigern.

Weitere Informationen finden Sie unter Beispiel: Konfigurieren der Funktion zur Authentifizierung von Geräteidentitäten.

- Warum die Geräteidentität zur Steuerung des Zugriffs auf Ihr Netzwerk verwenden?

- Attribute und Profile der Geräteidentität

- Authentifizierungstabelle für die Geräteidentität

- Geräteidentitätsinformationen aus Windows Active Directory für die Netzwerkzugriffssteuerung

- Geräteidentität XML-Lösung für NAC-Authentifizierungssysteme von Drittanbietern

Warum die Geräteidentität zur Steuerung des Zugriffs auf Ihr Netzwerk verwenden?

Aus verschiedenen Gründen möchten Sie möglicherweise den Zugriff auf Ihre Netzwerkressourcen basierend auf der Identität des Geräts des Benutzers und nicht auf der Identität des Benutzers steuern. Die Funktion Active Directory als Identitätsquelle zur Authentifizierung der Geräteidentität wurde entwickelt, um eine Lösung für diese und andere ähnliche Situationen zu bieten, indem Sie den Netzwerkzugriff basierend auf Attributen des Geräts des Benutzers steuern können.

Das Gerät empfängt oder erhält die Geräteidentitätsinformationen von der Authentifizierungsquelle auf die gleiche Weise wie die Benutzeridentitätsinformationen, abhängig von der Authentifizierungsquelle. Der Prozess, bei dem die Geräteidentitätsinformationen abgerufen und in der Tabelle mit den Geräteidentitätsinformationen gespeichert werden, umfasst die folgenden Aktionen seitens des Geräts:

-

Abrufen der Geräteidentitätsinformationen.

Abhängig von der Authentifizierungsquelle verwendet das Gerät eine der beiden folgenden Methoden, um die Informationen zur Geräteidentität abzurufen:

-

Microsoft Active Directory als Identitätsquelle: Wenn Ihre Umgebung für die Verwendung von Microsoft Active Directory eingerichtet ist, ruft die Firewall die IP-Adresse und die Gruppen des Geräts vom Active Directory-Domänencontroller und LDAP-Dienst ab. Das Gerät kann die Geräteinformationen aus dem Ereignisprotokoll des Domänencontrollers extrahieren und dann eine Verbindung mit dem Active Directory-LDAP-Server herstellen, um die Namen der Gruppen abzurufen, zu denen das Gerät gehört. Das Gerät verwendet die Informationen, die es aus dem Ereignisprotokoll erhalten hat, um die Informationen des Geräts im LDAP-Verzeichnis zu suchen.

-

NAC-Systeme (Network Access Control) von Drittanbietern: Wenn Ihre Netzwerkumgebung für eine NAC-Lösung konfiguriert ist und Sie sich für diesen Ansatz entscheiden, sendet das NAC-System die Geräteidentitätsinformationen an die Firewall. Diese Authentifizierungssysteme verwenden den POST-Dienst der RESTful Web Services API, die als Web-API bezeichnet wird. Das Gerät implementiert die API und stellt sie den Authentifizierungssystemen zur Verfügung, damit diese die Geräteidentitätsinformationen an die Firewall senden können. Die API verfügt über eine formale XML-Struktur und Einschränkungen, die die Authentifizierungsquelle beim Senden dieser Informationen an das Gerät einhalten muss.

Warnung:Wenn Sie diesen Ansatz wählen, müssen Sie sicherstellen, dass Ihre NAC-Lösung mit dem Gerät funktioniert.

-

-

Erstellen eines Eintrags für das Gerät in der Tabelle zur Authentifizierung der Geräteidentität.

-

Nachdem die Firewall die Informationen zur Geräteidentität abgerufen hat, erstellt sie dafür einen Eintrag in der Tabelle zur Authentifizierung der Geräteidentität. Die Tabelle zur Geräteidentifizierung der Authentifizierung ist von der Active Directory-Authentifizierungstabelle oder einer der anderen lokalen Authentifizierungstabellen getrennt, die für die Authentifizierung von Drittanbietern verwendet werden.

-

Im Gegensatz zu lokalen Benutzer Authentifizierung Tabellen, die für eine Authentifizierung Quelle oder Funktion spezifisch sind, enthält die Geräteidentitätstabelle Authentifizierung Geräteidentitätsinformationen für alle Authentifizierung Quellen. Es kann jedoch jeweils nur eine Authentifizierungsquelle, z. B. Active Directory, aktiv sein. Die Firewall lässt es zu, dass jeweils nur die Authentifizierungsquelle verwendet wird, um die Anforderung an das System zur Verarbeitung von Informationen einzuschränken.

-

Der Zweck des Abrufens der Geräteinformationen und deren Eingabe in die Tabelle zur Authentifizierung der Geräteidentität besteht darin, den Benutzerzugriff auf Netzwerkressourcen basierend auf der Identität des Geräts zu steuern. Dazu müssen Sie auch Sicherheitsrichtlinien konfigurieren, die das Gerät basierend auf dem angegebenen Geräteidentitätsprofil identifizieren und die Aktion angeben, die bei Datenverkehr von diesem Gerät ausgeführt werden soll.

-

Die Funktion zur Authentifizierung der Geräteidentität bietet eine generische Lösung, die Geräteidentitätsinformationen unabhängig von der Authentifizierungsquelle in derselben Tabelle speichert.

-

Attribute und Profile der Geräteidentität

Das Geräteidentitätsprofil, das in der CLI als bezeichnet wird , ist eine wichtige Komponente der Funktion Active Directory als Identitätsquelle zur Authentifizierung der Geräteidentität. end-user-profile Es identifiziert das Gerät und spezifiziert seine Eigenschaften.

Geräteidentität

Die Geräteidentität besteht im Wesentlichen aus der IP-Adresse des Geräts, seinem Namen, seiner Domäne und den Gruppen, zu denen das Gerät gehört.

Die folgende Ausgabe zeigt beispielsweise Informationen über das Gerät, auf die im Geräteidentitätsprofil verwiesen wird. Dieses Beispiel zeigt, dass die Tabelle zur Authentifizierung der Geräteidentität Einträge für zwei Geräte enthält. Für jeden Eintrag werden die IP-Adresse des Geräts, der dem Gerät zugewiesene Name und die Gruppen, zu denen das Gerät gehört, angezeigt. Beachten Sie, dass beide Geräte zur Gruppe grp4 gehören.

Source IP Device ID Device-Groups 192.0.2.1 lab-computer1 grp1, grp3, grp4 198.51.100.1 dev-computer2 grp5, grp6, grp4

Profil der Geräteidentität

Ein Geräteidentitätsprofil gibt den Namen des Geräts und Informationen an, darunter die IP-Adresse des Geräts, Gruppen, zu denen das Gerät gehört, und Attribute des Geräts, die zusammenfassend als Hostattribute bezeichnet werden. Die Packet Forwarding Engine des Geräts ordnet die IP-Adresse eines Geräts dem Geräteidentitätsprofil zu.

Wenn der Datenverkehr von einem Gerät bei der Firewall ankommt, erhält das Gerät die IP-Adresse des Geräts aus dem ersten Paket des Datenverkehrs und durchsucht damit die Tabelle zur Authentifizierung der Geräteidentität nach einem übereinstimmenden Geräteidentitätseintrag. Anschließend wird dieses Geräteidentitätsprofil mit einer Sicherheitsrichtlinie abgeglichen, deren source-end-user-profile Feld den Namen des Geräteidentitätsprofils angibt. Wenn eine Übereinstimmung gefunden wird, wird die Sicherheitsrichtlinie auf den Datenverkehr angewendet, der vom Gerät ausgeht.

Dasselbe Geräteidentitätsprofil kann auch auf andere Geräte mit denselben Attributen angewendet werden. Damit dieselbe Sicherheitsrichtlinie angewendet wird, müssen das Gerät und sein Datenverkehr jedoch mit allen anderen Feldern in der Sicherheitsrichtlinie übereinstimmen.

Ein Geräteidentitätsprofil muss den Domänennamen enthalten. Sie kann mehr als einen Satz von Attributen enthalten, muss aber mindestens eines enthalten. Betrachten Sie die folgenden beiden Sätze von Attributen, die zu dem Profil "marketing-main-alice" gehören. Das Profil enthält die folgenden Attribute:

-

alice-T430, als Name des Geräts.

-

MARKETING und WESTKÜSTE, als die Gruppen, zu denen das Gerät gehört.

-

example.net als Name der Domain, zu der sie gehört.

Das Profil enthält auch die folgenden Attribute, die das Gerät charakterisieren:

-

Laptop, als Kategorie des Geräts (Gerätekategorie)

-

Lenovo als Gerätehersteller (Gerätehersteller)

-

ThinkPad T430, als Gerätetyp

In Fällen wie dem Marketing-main-alice-Profil, das den Namen des Geräts enthält, gilt das Profil ausschließlich für dieses Gerät.

Nehmen wir nun jedoch an, dass ein anderes Profil namens marketing-west-coast-T430 konfiguriert wurde und die gleichen Attribute wie das Profil marketing-main-alice enthält, mit einer Ausnahme: Der Name, der dem Gerät im Profil marketing-main-alice zugewiesen wurde, wurde nicht als Attribut im Profil marketing-west-coast-T430 enthalten. In diesem Fall bilden die im Profil enthaltenen Attribute nun ein Gruppenprofil. Die Anwendung des Profils wird auf alle Lenovo ThinkPad T430-Geräte (Laptops) ausgeweitet, die den übrigen im Profil definierten Merkmalen oder Attributen entsprechen.

Geräte werden vom Profil abgedeckt, wenn alle anderen Attribute übereinstimmen: Geräte, die entweder zu den Gruppen MARKETING oder WEST-COAST gehören, die im Profil marketing-west-coast-T430 als Gruppen angegeben sind, oder zu beiden Gruppen, stimmen mit dem Profil überein.

Wie bereits erwähnt, kann ein Geräteidentitätsprofil mehr als eine Gruppe enthalten. Ein Gerät kann auch zu mehr als einer Gruppe gehören.

Zur weiteren Veranschaulichung beachten Sie, dass das Gruppengeräteidentitätsprofil marketing-west-coast-T430 auch für das Gerät alice-T430 gilt, da dieses Gerät sowohl zur MARKETING- als auch zur WEST-COAST-Gruppe gehört und allen anderen im Profil definierten Attributen entspricht. Natürlich gilt das Marketing-main-alice-Geräteidentitätsprofil weiterhin für das Gerät namens alice-T430. Daher gehört das Gerät mit dem Namen alice-T430 zu mindestens zwei Gruppen und wird von mindestens zwei Geräteidentitätsprofilen abgedeckt.

Angenommen, ein anderes Profil namens marketing-human-resources wurde mit allen Attributen des Geräteidentitätsprofils marketing-west-coast-T430 definiert, jedoch mit den folgenden Unterschieden: Das neue Geräteidentitätsprofil enthält eine Gruppe namens HUMAN-RESOURCES und nicht die Gruppe WEST-COAST. Es enthält jedoch die MARKETING-Gruppe.

Da das Gerät mit dem Namen alice-T430 zur MARKETING-Gruppe gehört, die im Marketing-Humanressourcenprofil als Gruppe verbleibt, entspricht das alice-T430-Gerät auch dem Marketing-Human-Resources-Geräteidentitätsprofil. Jetzt passt das alice-T430-Gerät zu drei Profilen. Wenn die Namen eines dieser Profile im Quellendbenutzerprofil einer Sicherheitsrichtlinie angegeben sind und das alice-T430-Gerät mit allen anderen Feldern im Sicherheitsprofil übereinstimmt, wird die Aktion dieses Profils auf den Datenverkehr von diesem Gerät angewendet.

Die vorherigen Beispiele für Geräteidentitätsprofile veranschaulichen die folgenden Punkte:

-

Ein Profil kann definiert werden, um nur ein Gerät zu identifizieren, oder es kann so definiert werden, dass es auf viele Geräte angewendet wird.

-

Ein Geräteidentitätsprofil kann mehr als eine Gruppe enthalten, zu der ein bestimmtes Gerät gehört.

-

Ein Gerät kann mit mehr als einem Geräteidentitätsprofil übereinstimmen, indem es die Merkmale oder Attribute abgleicht, einschließlich mindestens einer der Gruppen, die für das Profil konfiguriert sind.

Die flexible Verwendung von Geräteidentitätsprofilen wird deutlich, wenn Sie Sicherheitsrichtlinien konfigurieren, die das Feld "Quell-Endbenutzer-Profil" enthalten sollen, insbesondere wenn die Aktion der Richtlinie auf eine Reihe von Geräten angewendet werden soll.

Abgleich von Sicherheitsrichtlinien und Geräteidentitätsprofilen

Das Gerät folgt den Standardregeln für den Abgleich des Datenverkehrs mit den Sicherheitsrichtlinien. Das folgende Verhalten bezieht sich auf die Verwendung eines Geräteidentitätsprofils in einer Sicherheitsrichtlinie zum Ermitteln einer Übereinstimmung:

-

Die Verwendung eines Geräteidentitätsprofils in einer Sicherheitsrichtlinie ist optional.

-

Wenn im Feld source-end-user-profile kein Geräteidentitätsprofil angegeben ist,

anywird ein Profil angenommen. -

Sie können das Schlüsselwort

anynicht imsource-end-user-profileFeld einer Sicherheitsrichtlinie verwenden.Wenn Sie das Feld source-end-user-profile in einer Sicherheitsrichtlinie verwenden, müssen Sie auf ein bestimmtes Profil verweisen. Das Gerät, von dem der Zugriffsversuch ausgegeben wird, muss mit den Attributen des Profils übereinstimmen.

-

-

In einer einzigen Sicherheitsrichtlinie kann nur ein Geräteidentitätsprofil angegeben werden.

-

Ein erneuter Abgleich der Sicherheitsrichtlinie wird ausgelöst, wenn der

source-end-user-profileFeldwert der Sicherheitsrichtlinie geändert wird. Wenn ein Attributwert eines Profils geändert wird, wird kein Rematch ausgelöst.

Vordefinierte Geräteidentitätsattribute

Die Firewall stellt die vordefinierten Richtlinienattribute für die Geräteidentität bereit, die mit der RESTful-Webservices-API eines Drittanbieters konfiguriert werden, die von NAC-Systemen oder Active Directory-LDAP verwendet wird.

-

Geräteidentität

-

Geräte-Kategorie

-

Gerätehersteller

-

Gerätetyp

-

device-os

-

device-os-version

Sie geben Werte für diese Attribute in einem Geräteidentitätsprofil an.

Merkmale von Geräteidentitätsprofilen und -attributen sowie Zielskalierung

In diesem Abschnitt wird beschrieben, wie die Firewall Geräteidentitätsattribute und -profile behandelt. Außerdem werden geräteunabhängige und geräteabhängige Skalierungszahlen für diese Entitäten angezeigt.

Die folgenden Attribut- und Profilmerkmale gelten für die Verwendung auf allen unterstützten Firewalls.

-

Die maximale Länge der folgenden Entitäten beträgt 64 Byte: Geräteidentitätsprofilnamen (in der CLI als Attributnamen bezeichnet

end-user-profile), Attributwerte. -

Sie können Werte in einem Bereich nicht überlappen, wenn Sie mehr als einen digitalen Wertebereich für dasselbe Attribut konfigurieren.

-

Wenn das Gerät ein Geräteidentitätsprofil mit einer Sicherheitsrichtlinie abgleicht, werden alle Attribute im Profil berücksichtigt. So werden sie behandelt:

-

Wenn das Geräteidentitätsprofil mehrere Werte für ein Attribut enthält, werden die Werte dieses Attributs einzeln behandelt. Es wird gesagt, dass sie ORed sind.

Damit die Sicherheitsrichtlinie auf das Gerät angewendet werden kann, müssen die folgenden Bedingungen erfüllt sein. Das Gerät muss übereinstimmen:

-

Einer der Werte für jedes Attribut mit mehreren Werten.

-

Die restlichen Attributwerte, die im Geräteidentitätsprofil angegeben sind.

-

Die Werte des Felds für die Sicherheitsrichtlinie.

-

-

Alle einzelnen Attribute mit einem einzelnen Wert werden separat behandelt und zusammen als Sammlung von Werten betrachtet, d. h., die UND-Operation wird auf sie angewendet. Das Gerät verwendet seine standardmäßigen Richtlinienübereinstimmungskriterien bei der Behandlung dieser Attribute.

-

Tabelle 3 zeigt die plattformunabhängigen Skalierungswerte, die in der Funktion zur Authentifizierung der Geräteidentität verwendet werden.

| Artikel |

Maximal |

|---|---|

| Werte pro Attribut |

20 |

| Attribute pro Profil |

100 |

| Spezifikation des Geräteidentitätsprofils gemäß Sicherheitsrichtlinie (source-end-user-profile) |

1 |

Tabelle 4 zeigt die plattformabhängigen Skalierungswerte, die in der Funktion zur Authentifizierung der Geräteidentität verwendet werden.

| Plattform |

Maximale Anzahl von Profilen |

Maximale Gesamtzahl der Attributwerte |

|---|---|---|

| SRX5000-Reihe |

4000 |

32000 |

| SRX1500 |

1000 |

8000 |

| SRX300, SRX320 |

100 |

1000 |

| SRX340, SRX345 |

100 |

1000 |

| Virtuelle Firewall vSRX |

500 |

4000 |

| NFX150 |

100 |

1000 |

Die folgenden Änderungen an Geräteidentitätsprofilen und deren Verwendung in Sicherheitsrichtlinien führen nicht dazu, dass das Gerät einen Sitzungsscan durchführt:

-

Aktualisiert ein Profil, auf das in einer Sicherheitsrichtlinie verwiesen wird.

-

Aktualisierungen der Profilkonfiguration.

-

Aktualisierungen von Attributen, die über die RESTful Web Services API vorgenommen werden, die von NAC-Systemen verwendet wird, oder über Active Directory LDAP.

Authentifizierungstabelle für die Geräteidentität

Wenn Sie das Gerät so konfigurieren, dass es die Funktion zur Authentifizierung der Geräteidentität für die Authentifizierung basierend auf der Geräteidentität und ihren Attributen verwendet, erstellt das Gerät eine neue Tabelle mit dem Namen "Authentifizierung für die Geräteidentität". Im Gegensatz zu anderen lokalen Authentifizierungstabellen enthält die Tabelle zur Authentifizierung der Geräteidentität keine Informationen über einen Benutzer, sondern über das Gerät des Benutzers. Die Tabelle zur Authentifizierung der Geräteidentität dient als Repository für Geräteidentitätsinformationen für alle Geräte, unabhängig von ihrer Authentifizierungsquelle. Sie kann z. B. Einträge für Geräte enthalten, die von Active Directory oder NAC-Authentifizierungsquellen von Drittanbietern authentifiziert wurden.

Ein Tabelleneintrag zur Authentifizierung der Geräteidentität enthält die folgenden Teile:

-

Die IP-Adresse des Geräts.

-

Der Name der Domäne, zu der das Gerät gehört.

-

Die Gruppen, mit denen das Gerät verknüpft ist.

-

Die Geräteidentität.

Die Geräteidentität ist eigentlich die eines Geräteidentitätsprofils (in der CLI als

end-user-profilebezeichnet). Dieser Profiltyp enthält eine Gruppe von Attributen, die ein bestimmtes einzelnes Gerät oder eine bestimmte Gruppe von Geräten charakterisieren, z. B. einen bestimmten Laptoptyp.

IPv6-Adressen für die Benutzer-Firewall-Modul-Authentifizierung (UserFW) ermöglichen IPv6-Datenverkehr, jeder Sicherheitsrichtlinie zu entsprechen, die für die Quellidentität konfiguriert ist. IPv6-Adressen werden für die folgenden Authentifizierungsquellen unterstützt:

-

Active Directory-Authentifizierung – Tabelle

-

Geräteidentität mit Active Directory-Authentifizierung

-

Tabelle für lokale Authentifizierung

-

Firewall-Authentifizierung – Tabelle

Warum sich der Inhalt der Tabelle zur Authentifizierung der Geräteidentität ändert

Die Geräteidentitätseinträge in der Geräteidentitätstabelle Authentifizierung werden geändert, wenn bestimmte Ereignisse eintreten: wenn der Benutzer Authentifizierung Eintrag, mit dem der Geräteidentitätseintrag verknüpft ist, abläuft, wenn Änderungen der Sicherheitsrichtlinien in Bezug auf den Verweis auf eine Gruppe auftreten, zu der das Gerät gehört, wenn das Gerät zu Gruppen hinzugefügt oder aus Gruppen entfernt wird, oder wenn Gruppen, zu denen es gehört, gelöscht werden und diese Änderung am Windows Active Directory-LDAP-Server vorgenommen wird.

-

Wenn der Benutzeridentitätseintrag, dem ein Geräteidentitätseintrag zugeordnet ist, abläuft

Wenn das Gerät einen Eintrag für ein Gerät in der Tabelle zur Authentifizierung der Geräteidentität generiert, ordnet es diesen Eintrag einem Benutzeridentitätseintrag in einer lokalen Authentifizierungstabelle für die spezifische Authentifizierungsquelle zu, die den Benutzer des Geräts authentifiziert hat, z. B. Active Directory. Das heißt, es bindet den Geräteidentitätseintrag in der Tabelle zur Authentifizierung der Geräteidentität an den Eintrag für den Benutzer des Geräts in der Tabelle zur Authentifizierung des Benutzers.

Wenn der Benutzer Authentifizierung Eintrag, dem der Geräteidentitätseintrag zugeordnet ist, abläuft und aus der Tabelle "Benutzer Authentifizierung gelöscht wird, wird der Geräteidentitätseintrag im Hintergrund aus der Geräteidentitätstabelle Authentifizierung gelöscht. Das heißt, es wird keine Nachricht ausgegeben, um Sie über dieses Ereignis zu informieren.

-

Wenn Änderungen der Sicherheitsrichtlinien in Bezug auf die Referenzierung einer Gruppe, zu der das Gerät gehört, auftreten

Um den Zugriff auf Netzwerkressourcen basierend auf der Geräteidentität zu steuern, erstellen Sie ein Geräteidentitätsprofil, auf das Sie in einer Sicherheitsrichtlinie verweisen können. Zusätzlich zu anderen Attributen enthält ein Geräteidentitätsprofil die Namen von Gruppen. Wenn eine Sicherheitsrichtlinie auf ein Geräteidentitätsprofil verweist, werden die darin enthaltenen Gruppen als interessierte Gruppen bezeichnet.

Eine Gruppe gilt als interessierte Gruppe , wenn auf sie von einer Sicherheitsrichtlinie verwiesen wird, d. h., wenn sie in einem Geräteidentitätsprofil enthalten ist, das

source-end-user-devicim Feld e einer Sicherheitsrichtlinie angegeben ist. Wenn eine Gruppe in einem Geräteidentitätsprofil enthalten ist, das derzeit nicht in einer Sicherheitsrichtlinie verwendet wird, wird sie nicht in die Liste der interessierten Gruppen aufgenommen. Eine Gruppe kann in die Liste der Gruppen, auf die durch Sicherheitsrichtlinien verwiesen wird, verschoben werden. -

Wenn ein Gerät zu einer Gruppe hinzugefügt oder aus ihr entfernt wird oder wenn eine Gruppe gelöscht wird

Um die Einträge zur Geräteidentität in der Tabelle zur Authentifizierung der lokalen Geräteidentität auf dem neuesten Stand zu halten, überwacht die Firewall das Active Directory-Ereignisprotokoll auf Änderungen. Es kann nicht nur feststellen, ob sich ein Gerät vom Netzwerk abgemeldet oder beim Netzwerk angemeldet hat, sondern auch Änderungen an Gruppen ermitteln, denen das Gerät möglicherweise angehört. Wenn Änderungen an den Gruppen vorgenommen werden, zu denen ein Gerät gehört, d. h. wenn ein Gerät zu einer Gruppe hinzugefügt oder aus einer Gruppe entfernt oder die Gruppe gelöscht wird, ändert das Gerät den Inhalt der betroffenen Geräteeinträge in seiner eigenen Tabelle zur Authentifizierung der Geräteidentität, um die Änderungen widerzuspiegeln, die auf dem Microsoft Windows Active Directory-LDAP-Server vorgenommen wurden.

Die Tabelle zur Authentifizierung der Geräteidentität wird entsprechend Änderungen an Gruppen aktualisiert, denen das Gerät auf dem LDAP-Server zugeordnet ist, wie in Tabelle 5 dargestellt.

| Änderungen an LDAP |

Firewall-LDAP-Nachricht und UserID-Daemon-Aktion |

|---|---|

| Die Gruppeninformationen für ein Gerät haben sich geändert. Das Gerät wurde zu einer Gruppe hinzugefügt oder daraus entfernt, oder eine Gruppe, zu der das Gerät gehört, wurde gelöscht. |

Das Active Directory-LDAP-Modul sendet eine Benachrichtigung über die Änderung an den UserID-Daemon der Firewall und weist ihn an, die Informationen in der Tabelle zur Authentifizierung der lokalen Geräteidentität zu überarbeiten. Das Gerät verarbeitet diese Nachrichten alle 2 Minuten. |

| Der Geräteeintrag in LDAP wird gelöscht. |

Das Active Directory-LDAP-Modul sendet eine Benachrichtigung über die Änderung an den UserID-Daemon und weist ihn an, die Informationen in seiner Tabelle zur Authentifizierung der lokalen Geräteidentität zu überarbeiten. Das Gerät verarbeitet diese Nachrichten alle 2 Minuten. |

Der UserID-Daemon der Firewall oder des Geräts der NFX-Serie wird über die Änderungen informiert. Ob eine Gruppe, zu der ein Gerät gehört, in einer Sicherheitsrichtlinie angegeben ist, hat Auswirkungen darauf, welche Informationen in den Tabelleneinträgen zur Authentifizierung der Geräteidentität für das betroffene Gerät gespeichert werden. Tabelle 6 zeigt die Aktivität, die auftritt, wenn eine Gruppe dem Active Directory-LDAP hinzugefügt oder daraus gelöscht wird.

| Änderungen des Geräteidentitätsprofils |

Verhalten bei der Zuordnung von Gerätegruppen |

Antwort des Firewall-UserID-Daemons |

|---|---|---|

| Eine neue Gruppe, die dem Active Directory-LDAP hinzugefügt wurde, wird dem Firewall-Identitätsprofil hinzugefügt. |

Das Gerät ruft die Liste der Geräte, die zur neuen Gruppe und ihren Untergruppen gehören, vom Active Directory-LDAP-Server ab. Es fügt die Liste seinem lokalen LDAP-Verzeichnis hinzu. |

Der UserID-Daemon bestimmt, ob die Tabelle zur Authentifizierung der Geräteidentität Einträge für die Gruppe der betroffenen Geräte enthält. Wenn dies der Fall ist, werden die Gruppeninformationen für diese Einträge aktualisiert. Hier ist beispielsweise der Eintrag für device1, bevor es aktualisiert wurde, um die neue Gruppe einzuschließen, und nachdem die Gruppe hinzugefügt wurde:

|

| Eine Gruppe wird aus dem Active Directory LDAP gelöscht. Das Gerät löscht die Gruppe aus dem Geräteidentitätsprofil. |

Das Gerät ruft die Liste der Geräte, die zur gelöschten Gruppe gehören, aus seiner lokalen LDAP-Datenbank ab. Es löscht die Gerätegruppenzuordnung aus dem lokalen LDAP-Verzeichnis. |

Der UserID-Daemon prüft die Tabelle zur Authentifizierung der Geräteidentität auf Einträge, die zur Gruppe gehören. Es entfernt die Gruppe aus den betroffenen Einträgen. Hier ist zum Beispiel der Eintrag für device1 vor dem Löschen der Gruppe und nach dem Löschen der Gruppe:

|

Tabelle 7 erläutert den Inhalt von Einträgen zur GeräteAuthentifizierung für mehrere Geräte, die vom Löschen einer Gruppe betroffen sind.

| IP-Adresse |

Geräteinformationen |

Konzern |

|---|---|---|

| Ursprüngliche Einträge |

||

| 192.0.2.10 |

Gerät1 |

Gruppe 1, Gruppe 2 |

| 192.0.2.11 |

Gerät2 |

Gruppe 3, Gruppe 4 |

| 192.0.2.12 |

Gerät3 |

Gruppe2 |

| Gleiche Einträge nach dem Löschen von Gruppe2 |

||

| 192.0.2.10 |

Gerät1 |

Gruppe1 |

| 192.0.2.11 |

Gerät2 |

Gruppe 3, Gruppe 4 |

| 192.0.2.12 |

Gerät3 |

Dieser Eintrag enthält keine Gruppen mehr. |

Geräteidentitätsinformationen aus Windows Active Directory für die Netzwerkzugriffssteuerung

Sie können die Funktion zur Authentifizierung der Geräteidentität verwenden, um den Zugriff auf Ihre Netzwerkressourcen basierend auf der Identität und den Attributen des verwendeten Geräts und nicht auf der Benutzeridentität zu steuern. Informationen zu einem Gerät werden in der Tabelle zur Authentifizierung der Geräteidentität gespeichert. Sie können den Namen eines Geräteidentitätsprofils angeben, das die Geräteattribute im Feld source-end-user-profile einer Sicherheitsrichtlinie enthält. Wenn alle Bedingungen erfüllt sind, werden die Aktionen der Sicherheitsrichtlinie auf den Datenverkehr angewendet, der von diesem Gerät ausgeht.

Damit Sie Geräteidentitätsprofile in Sicherheitsrichtlinien verwenden können, muss die Firewall die Geräteidentitätsinformationen für authentifizierte Geräte abrufen. Das Gerät erstellt die Tabelle zur Authentifizierung der Geräteidentität, die zum Speichern von Geräteidentitätseinträgen verwendet wird. Es durchsucht die Tabelle nach einer Geräteübereinstimmung, wenn Datenverkehr von einem Gerät eintrifft. In diesem Thema wird der Prozess behandelt, der befolgt wird, wenn Active Directory als Authentifizierungsquelle verwendet wird.

Ein Active Directory-Domänencontroller authentifiziert Benutzer, wenn sie sich bei der Domäne anmelden, und schreibt einen Datensatz dieses Ereignisses in das Windows-Ereignisprotokoll. Außerdem wird ein Datensatz in das Ereignisprotokoll geschrieben, wenn sich ein Benutzer von der Domäne abmeldet. Das Domänencontroller-Ereignisprotokoll stellt dem Gerät Informationen über authentifizierte Geräte bereit, die derzeit in der Domäne aktiv sind, und wann diese Geräte von ihr abgemeldet werden.

Der UserID-Daemon führt die folgenden Aktionen aus:

-

Es liest die Active Directory-Domänencontroller-Ereignisprotokolle, um die IP-Adressen von Geräten abzurufen, die in der Domäne angemeldet und von Windows authentifiziert wurden.

Der UserID-Daemon in der Geräte-Routing-Engine implementiert einen WMI-Client (Windows Management Instrumentation) mit verteilten Microsoft COM/Microsoft RPC-Stapeln und einem Authentifizierungsmechanismus für die Kommunikation mit einem Windows Active Directory-Domänencontroller in einer Active Directory-Domäne. Mithilfe von Ereignisprotokollinformationen, die vom Active Directory-Controller abgerufen werden, ruft der Prozess die IP-Adressen von Active Directory-Geräten ab. Der Prozess überwacht Active Directory-Ereignisprotokolländerungen mithilfe derselben WMI DCOM-Schnittstelle, um die Geräteidentitätsinformationen in der Tabelle für die lokale Authentifizierung anzupassen, um alle Änderungen am Active Directory-Server widerzuspiegeln.

-

Es verwendet die IP-Adressen der Geräte, die es aus dem Ereignisprotokoll abgerufen hat, um Informationen über die Gruppen zu erhalten, zu denen ein Gerät gehört. Um diese Gruppeninformationen zu erhalten, verbindet sich das Gerät zu diesem Zweck über das LDAP-Protokoll mit dem LDAP-Dienst im Active Directory-Controller.

Als Ergebnis dieses Prozesses kann das Gerät Einträge für die Geräte in der Tabelle zur Authentifizierung der Geräteidentität generieren. Nachdem es einen Eintrag für ein Gerät in der Tabelle zur Authentifizierung der Geräteidentität generiert hat, ordnet das Gerät diesen Eintrag dem entsprechenden Benutzereintrag in seiner lokalen Active Directory-Authentifizierungstabelle zu. Sie können dann auf die Geräteidentitätsprofileinträge in Sicherheitsrichtlinien verweisen, um den Zugriff auf Ressourcen zu steuern.

Verhalten und Einschränkungen

-

Das Lesen des Ereignisprotokolls verbraucht CPU-Ressourcen des Domänencontrollers, was zu einer hohen CPU-Auslastung im Domänencontroller führen kann. Aus diesem Grund sollte der Active Directory-Domänencontroller über eine leistungsstarke Konfiguration von mindestens 4 Kernen und 8 Gigabyte Arbeitsspeicher verfügen.

-

Das Ereignisprotokoll des Domänencontrollers zeichnet eine maximale Länge von 16 Byte der Geräte-ID auf, einschließlich eines NULL-Abschlusszeichens. Daher beträgt die maximale Länge der Geräte-ID, die das Gerät vom Domänencontroller abruft, 15 Byte.

-

Wenn der Domänencontroller das Ereignisprotokoll löscht oder wenn die in das Ereignisprotokoll geschriebenen Daten fehlen oder verzögert werden, sind die Informationen zur Geräteidentitätszuordnung möglicherweise ungenau. Wenn die Firewall das Ereignisprotokoll nicht lesen kann oder wenn es Nulldaten enthält, meldet das Gerät eine Fehlerbedingung in seinem eigenen Protokoll.

-

Wenn die Tabelle mit den Geräteidentitätsinformationen die Kapazität erreicht, können keine neuen Geräteidentitätseinträge hinzugefügt werden. In diesem Fall wird der Datenverkehr vom Gerät verworfen.

Geräteidentität XML-Lösung für NAC-Authentifizierungssysteme von Drittanbietern

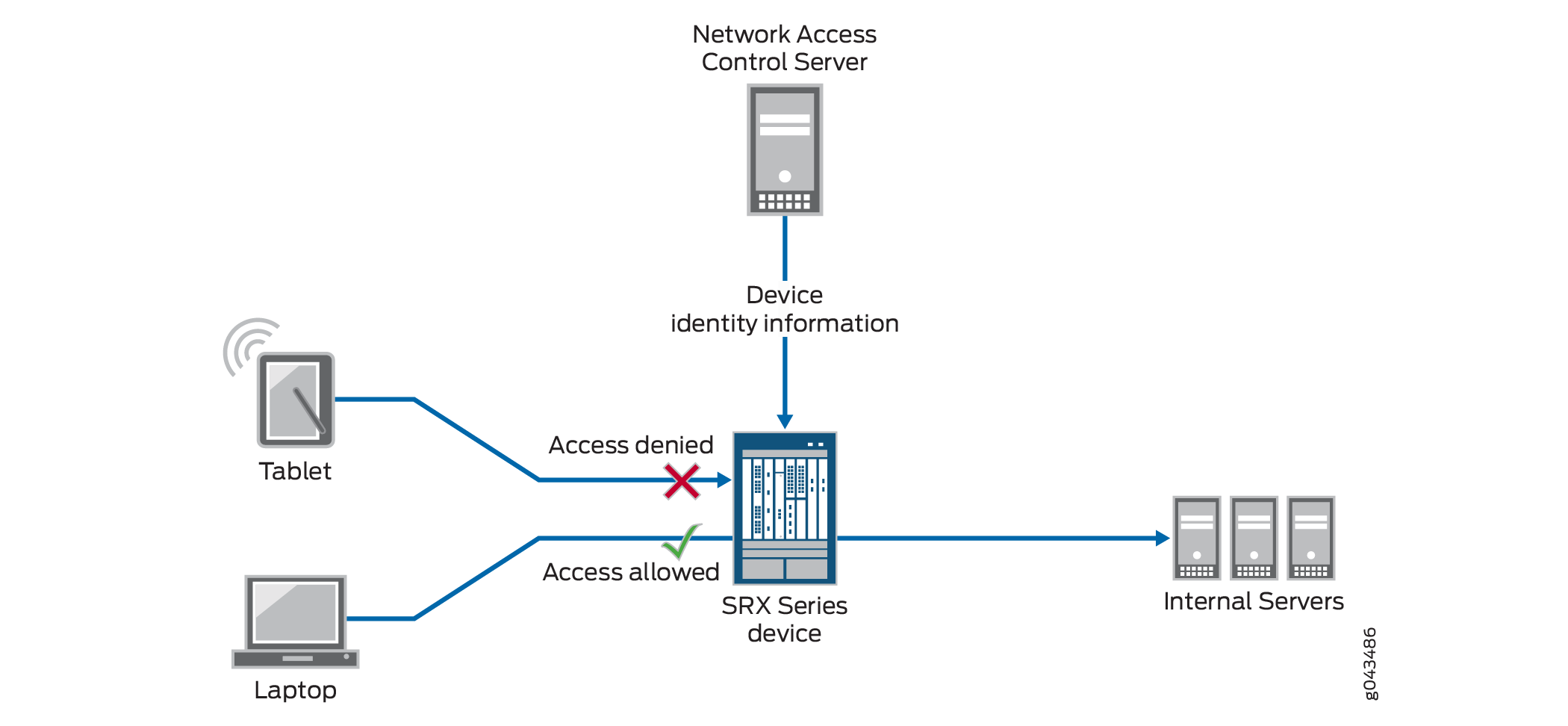

Abbildung 2 zeigt die Kommunikation zwischen der Firewall und einer NAC-Authentifizierungsquelle eines Drittanbieters, die für die Authentifizierung der Geräteidentität verwendet wird. Die Firewall empfängt die Informationen zur Geräteidentität vom NAC-System und speichert sie in ihrer lokalen Tabelle zur Authentifizierung der Geräteidentität. Eine Sicherheitsrichtlinie, die ein Geräteidentitätsprofil angibt, gilt für ein oder mehrere Geräte. Wenn ein Gerät mit dem Geräteidentitätsprofil und anderen Teilen der Sicherheitsrichtlinie übereinstimmt, wird die Sicherheitsrichtlinie auf Datenverkehr angewendet, der von diesem Gerät ausgeht.

Die Verwendung eines Geräteidentitätsprofils in einer Sicherheitsrichtlinie ist optional. Wenn im Feld source-end-user-profile der Sicherheitsrichtlinie kein Geräteidentitätsprofil angegeben ist, wird ein beliebiges Profil angenommen. Sie können das Schlüsselwort "any" jedoch nicht im Feld source-end-user-profile einer Sicherheitsrichtlinie verwenden. Es ist ein reserviertes Schlüsselwort.

der Geräteidentität

der Geräteidentität

XML-Web-API-Implementierung auf der Firewall

Mit der RESTful Web Services API können Sie die Informationen zur Geräteidentität in einer formalen XML-Struktur an die Firewall senden. Dadurch kann Ihre NAC-Lösung in das Gerät integriert werden und die Geräteinformationen effizient an das Gerät senden. Sie müssen die formale Struktur und die Einschränkungen beim Senden von Informationen an das Gerät über die API einhalten.

Stellen Sie die Integrität von Daten sicher, die vom NAC-Service an die Firewall gesendet werden

Die folgenden Anforderungen stellen sicher, dass die vom NAC-Dienst gesendeten Daten nicht kompromittiert werden:

-

Die API-Implementierung ist auf die Verarbeitung von HTTP/HTTPS POST-Anforderungen beschränkt. Jeder andere empfangene Anforderungstyp generiert eine Fehlermeldung.

-

Der API-Daemon analysiert und verarbeitet HTTP/HTTPS-Anfragen nur von der folgenden dedizierten URL:

/api/userfw/v1/post-entry

-

Der HTTP/HTTPS-Inhalt, den Ihre NAC-Lösung an die Firewall sendet, muss einheitlich und korrekt formatiert sein. Das richtige XML-Format zeigt an, dass es keine Kompromisse gibt, und es stellt sicher, dass die Identitätsinformationen des Benutzers nicht verloren gehen.

Datengrößenbeschränkungen und andere Einschränkungen

Die folgenden Datengrößenbeschränkungen und -beschränkungen gelten für die Daten, die an die Firewall gesendet werden:

-

Das NAC-Authentifizierungssystem muss die Größe der Daten steuern, die es veröffentlicht. Andernfalls kann der Web-API-Daemon sie nicht verarbeiten. Der Web-API-Daemon kann maximal 2 Megabyte an Daten verarbeiten.

-

Die folgenden Einschränkungen gelten für XML-Daten für Informationen zum Rollen- und Gerätestatus. Der Web-API-Daemon verwirft an ihn gesendete XML-Daten, die diese Mengen überschreiten (d. h. die Überlaufdaten):

-

Das Gerät kann maximal 209 Rollen verarbeiten.

-

Das Gerät unterstützt nur einen Haltungstyp mit sechs möglichen Haltungstoken oder -werten. Identitätsinformationen für einen einzelnen Benutzer können nur ein Statustoken haben.

-

Informationen zur Benutzeridentität in der Sitzungsprotokolldatei

Mit Active Directory als Identitätsquelle können Sie das System so konfigurieren, dass die Identität des Benutzers nach Benutzername oder Gruppenname in das Sitzungsprotokoll geschrieben wird, ohne das Quellidentitätstuppel (source-identity) in der Sicherheitsrichtlinie verwenden zu müssen. Wenn Sie die Identität des Benutzers anhand seines Namens kennen, wie er in das Protokoll geschrieben wird, und nicht nur anhand der IP-Adresse des Benutzergeräts, erhalten Sie einen klareren Einblick in seine Aktivitäten und können Sicherheitsprobleme schneller und einfacher beheben. Wenn Sie sich auf die Quellzone (Von-Zone) verlassen, um die Protokollierung der Benutzeridentität anstelle der Quellidentität auszulösen, wird der Bereich der Benutzer erweitert, deren Quellidentität protokolliert wird.

Weitere Informationen finden Sie unter Beispiel: Konfigurieren von Benutzeridentitätsinformationen für das Sitzungsprotokoll basierend auf der Quellzone.

In der Regel müssen Sie für jede Sicherheitsrichtlinie in der Richtlinie die Quell- und Ziel-IP-Adressen sowie die Zonen angeben, mit denen der Datenverkehr abgeglichen wird. Sie müssen auch eine Anwendung angeben, mit der der Datenverkehr abgeglichen wird. Wenn der Datenverkehr diese Kriterien erfüllt, wird die Aktion der Sicherheitsrichtlinie auf den Datenverkehr angewendet, der vom Gerät des Benutzers ausgegeben wird. Es werden jedoch keine Informationen zur Benutzeridentität in das Sitzungsprotokoll geschrieben.

Anstatt sich ausschließlich auf die IP-Adresse des Geräts des Benutzers zu verlassen, um die Quelle des Datenverkehrs zu identifizieren, können Sie optional die Benutzeridentität – d. h. den Benutzernamen oder den Gruppennamen – im Quellidentitätstuppel einer Sicherheitsrichtlinie angeben. Dieser Ansatz gibt Ihnen eine bessere Kontrolle über den Ressourcenzugriff, indem Sie die Anwendung der Aktionen der Sicherheitsrichtlinie auf einen einzelnen, identifizierten Benutzer oder eine Gruppe von Benutzern eingrenzen, wenn andere Bedingungen für die Übereinstimmung mit der Sicherheitsrichtlinie erfüllt sind. Die Verwendung des Quellidentitätstütpels schränkt jedoch die Anwendung der Richtlinie auf den Datenverkehr eines einzelnen Benutzers oder einer Benutzergruppe ein.

Es kann vorkommen, dass das System die Benutzeridentität für alle Benutzer, von denen der Datenverkehr stammt, basierend auf der Zone, zu der sie gehören (Von-Zone), in das Sitzungsprotokoll schreibt. In diesem Fall möchten Sie die Anwendung für Datenverkehrsübereinstimmung und Sicherheitsrichtlinie nicht auf einen einzelnen Benutzer oder eine Benutzergruppe beschränken, was bei der Konfiguration des Quellidentitätstutzels der Fall wäre.

Mit der zonenbasierten Benutzeridentitätsfunktion können Sie das System anweisen, Benutzeridentitätsinformationen für jeden Benutzer in das Protokoll zu schreiben, der zu einer Zone gehört, die mit der source-identity-log-Anweisung konfiguriert ist, wenn diese Zone als Quellzone in einer entsprechenden Sicherheitsrichtlinie verwendet wird.

Damit das Quellidentitätsprotokollfeature wirksam wird, müssen Sie auch die Protokollierung der Sitzungsinitialisierungsereignisse (session-init) und des Sitzungsendes (session-close) als Teil der Aktionen der Sicherheitsrichtlinie konfigurieren.

Tabelle 8 identifiziert die Plattformen, die diese Funktion unterstützen.

| Unterstützte Firewall-Plattformen |

|---|

| SRX320 |

| SRX380 |

| SRX1500-Serie |

Active Directory als Identitätsquelle Authentifizierungstabelle

Das Active Directory als Identitätsquelle verwaltet bis zu 2048 Sitzungen für jeden Benutzer, für den in der Tabelle "Authentifizierung" ein Eintrag für Benutzeridentität und -Authentifizierung vorhanden ist. Möglicherweise sind einem Benutzer zusätzliche Sitzungen über die 2048 unterstützten Sitzungen hinaus zugeordnet, die jedoch nicht von Active Directory als Identitätsquelle verwaltet werden. Wenn ein Authentifizierungseintrag in einer Authentifizierungstabelle gelöscht wird, schließt Active Directory als Identitätsquelle nur Sitzungen, die diesem Eintrag zugeordnet sind. Es werden keine Sitzungen geschlossen, die es nicht verwaltet.

Tabelle 9 listet Active Directory als Identitätsquelle auf, Tabelle für die Authentifizierung, Geräteunterstützung, die von der Version von Junos OS in Ihrer Installation abhängt.

| Geräte |

Tabelleneinträge zur Identitätsquellenauthentifizierung |

Domänen |

Controller |

|---|---|---|---|

| SRX300, SRX320 |

500 |

1 |

5 |

| SRX340, SRX345, SRX380 |

1000 |

1 |

5 |

| SRX1500, SRX1600, SRX2300 SRX4120 |

20,000 |

2 |

10 |

| SRX4000-Reihe |

50,000 |

2 |

10 |

| SRX5000-Reihe |

Die Benutzereinträge lauten wie folgt:

|

2 |

10 |

| Virtuelle Firewall vSRX (2 vCPUs und 4 GB vRAM, 5 vCPUs und 8 GB vRAM) |

5000 |

2 |

10 |

| Virtuelle Firewall vSRX (9 vCPUs und 16 GB vRAM, 17 vCPUs und 32 GB vRAM) |

10,000 |

2 |

10 |

| NFX150 |

500 |

1 |

5 |

Zeitüberschreitungseinstellung Active Directory als Identitätsquelle

Hier bezieht sich die Timeout-Einstellung auf die erzwungene Zeitüberschreitung bei der Firewall-Authentifizierung, da sie für Active Directory-Authentifizierungseinträge für Benutzer gilt, die sich über das Captive Portal authentifizieren.

Wenn sich ein Benutzer über Captive Portal authentifiziert, wird ein Authentifizierung Tabelleneintrag für diesen Benutzer generiert, der auf den Informationen basiert, die die Firewall von der Firewall Authentifizierung Modul abruft. An diesem Punkt wird die standardmäßige Zeitüberschreitungslogik für die datenverkehrsbasierte Authentifizierung auf den Eintrag angewendet.

Als Administrator ist es wichtig, dass Sie die Kontrolle darüber haben, wie lange Nicht-Domänenbenutzer, die sich über das Captive Portal authentifizieren, authentifiziert bleiben. Die Timeout-Funktion gibt Ihnen diese Kontrolle. Durch ihre Verwendung wird sichergestellt, dass Nicht-Domain-Benutzer nicht auf unbestimmte Zeit authentifiziert bleiben. Nehmen wir beispielsweise an, dass der Datenverkehrsfluss kontinuierlich zum und vom Gerät eines Nicht-Domänenbenutzers erfolgt, der über das Captive Portal authentifiziert wurde. Angesichts des Verhaltens des standardmäßigen Timeouts für die datenverkehrsbasierte Authentifizierung würde der Nicht-Domänenbenutzer auf unbestimmte Zeit authentifiziert bleiben.

Wenn der Zeitüberschreitungswert konfiguriert ist, wird er in Verbindung mit der datenverkehrsbasierten Zeitüberschreitungslogik verwendet. So wirken sich Timeouteinstellungen auf Active Directory-Authentifizierungseinträge für Benutzer aus, die über das Captive Portal authentifiziert wurden. In allen folgenden Fällen wurde ein Authentifizierungseintrag für einen Benutzer basierend auf Firewall-Authentifizierungsinformationen generiert, nachdem sich der Benutzer über das Captive Portal authentifiziert hatte.

-

Das Timeout ist auf 3 Stunden festgelegt.

Der Datenverkehr wird weiterhin von einem Gerät empfangen und generiert, das einem Authentifizierungseintrag für einen Benutzer zugeordnet ist. Nach 3 Stunden läuft der Authentifizierungseintrag ab, obwohl zu diesem Zeitpunkt in der Packet Forwarding Engine Sitzungen für den Authentifizierungseintrag verankert sind.

-

Wenn gesetzt, hat das Timeout keine Auswirkungen.

Ein Authentifizierungseintrag verfügt nicht über Sitzungen, die mit ihm verankert sind. Sie läuft nach der für das Zeitlimit für den Authentifizierungseintrag festgelegten Zeit ab, z. B. 30 Minuten.

-

Die Timeoutkonfiguration wird gelöscht.

Das Timeout hat keine Auswirkungen auf neue Authentifizierungseinträge. Das Timeout bleibt für vorhandene Authentifizierungseinträge erzwungen, für die es vor dem Löschen angewendet wurde. Das heißt, für diese Authentifizierungseinträge bleibt die ursprüngliche Timeouteinstellung wirksam.

-

Die Einstellung für die Timeoutkonfiguration wird geändert.

Die neue Timeouteinstellung wird auf neue eingehende Authentifizierungseinträge angewendet. Bestehende Einträge behalten die ursprüngliche, frühere Einstellung bei.

-

Das Timeout ist auf 0 gesetzt und wird deaktiviert.

Wenn das Timeout auf einen neuen Wert festgelegt ist, wird dieser Wert allen eingehenden Authentifizierungseinträgen zugewiesen. Es gibt keine Zeitüberschreitungseinstellung für vorhandene Authentifizierungseinträge.

-

Der Timeoutwert ist nicht konfiguriert.

-

Die Firewall generiert einen Authentifizierungseintrag für einen Benutzer. Die standardmäßige datenverkehrsbasierte Timeoutlogik wird auf den Authentifizierungseintrag angewendet.

-

Der Active Directory-Timeoutwert ist für 50 Minuten konfiguriert. Auf einen Authentifizierungseintrag wird ein datenverkehrsbasiertes Timeout von 50 Minuten angewendet.

-

Das Active Directory-Timeout ist nicht konfiguriert. Das standardmäßige datenverkehrsbasierte Timeout von 30 Minuten wird auf einen Authentifizierungseintrag angewendet.

-

Plattformspezifisches Active Directory als Identitätsquellverhalten

Verwenden Sie den Feature-Explorer , um die Plattform- und Releaseunterstützung für Active Directory als Identitätsquelle zu bestätigen.

Verwenden Sie die folgende Tabelle, um plattformspezifische Verhaltensweisen für Ihre Plattform zu überprüfen:

Plattformspezifisches WMIC-Verhalten

| Plattform-Unterschied | |

|---|---|

| Firewall der SRX-Serie |

|

Plattformspezifisches Messratenverhalten

| Plattform-Unterschied | |

|---|---|

| Firewall der SRX-Serie |

|