Konfiguration der Inline Monitoring Services

Grundlegendes zu Inline-Überwachungsdiensten

- Vorteile von Inline-Überwachungsdiensten

- Übersicht über die Funktionen von Inline Monitoring Services

- Konfigurationsübersicht für Inline Monitoring Services

- Unterstützte und nicht unterstützte Funktionen bei Inline Monitoring Services

Vorteile von Inline-Überwachungsdiensten

Flexibel: Inline-Überwachungsservices ermöglichen die Zuordnung verschiedener Inline-Überwachungsinstanzen zu unterschiedlichen Firewall-Filtertermen, im Gegensatz zu herkömmlichen Sampling-Technologien, bei denen alle Instanzen dem Flexible PIC Concentrator (FPC) zugeordnet werden. Dies bietet Ihnen die Flexibilität, verschiedene Datenverkehrsströme mit unterschiedlichen Raten auf einer einzigen Schnittstelle abzutasten.

Paketformatunabhängig: Herkömmliche Technologien zur Erfassung von Datenströmen basieren auf der Analyse und Aggregation von Paketen durch das Netzwerkelement. Bei Inline-Überwachungsdiensten wird der Paket-Header zur weiteren Verarbeitung an den Collector exportiert, jedoch ohne Aggregation. Dadurch haben Sie den Vorteil, dass Sie beliebige Paketfelder verwenden können, um die überwachten Pakete am Kollektor zu verarbeiten.

Übersicht über die Funktionen von Inline Monitoring Services

Service Provider und Content Provider benötigen in der Regel Einblick in die Datenverkehrsströme, um Peering-Vereinbarungen zu bewerten, Datenverkehrsanomalien und Richtlinienverstöße zu erkennen und die Netzwerkleistung zu überwachen. Um diese Anforderungen zu erfüllen, würden Sie traditionell aggregierte Flussstatistikinformationen mithilfe von JFlow- oder IPFIX-Varianten exportieren.

Alternativ können Sie den Paketinhalt abtasten, Metadateninformationen hinzufügen und die überwachten Pakete an einen Collector exportieren. Die Inline-Überwachungsservices ermöglichen Ihnen dies auf Routern der MX-Serie und auf PTX-Routern, auf denen Junos OS Evolved ausgeführt wird.

Mit Inline-Überwachungsdiensten können Sie jedes IPv4- und IPv6-Paket sowohl in Eingangs- als auch in Ausgangsrichtung einer Schnittstelle überwachen. Die Software kapselt den überwachten Datenverkehr in ein IPFIX-Format ein und exportiert das tatsächliche Paket bis zur konfigurierten Cliplänge zur weiteren Verarbeitung in einen Collector. Standardmäßig unterstützt Junos OS eine maximale Cliplänge von 126 Byte ab dem Ethernet-Header und Junos OS Evolved eine maximale Cliplänge von 256 Byte ab dem Ethernet-Header.

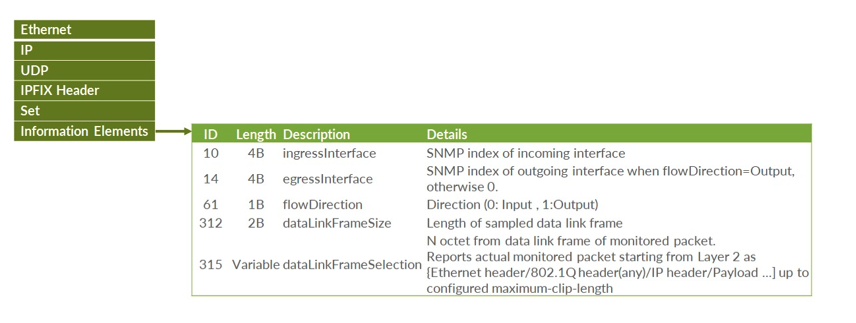

Abbildung 1 veranschaulicht die IPFIX-Formatspezifikation.

für die Inline-Überwachung

für die Inline-Überwachung

Der IPFIX-Header und die IPFIX-Nutzlast werden mithilfe der IP- oder UDP-Transportschicht gekapselt. Das exportierte IPFIX-Format enthält zwei Datensätze und zwei Datenvorlagen, die in jeden Collector exportiert werden:

-

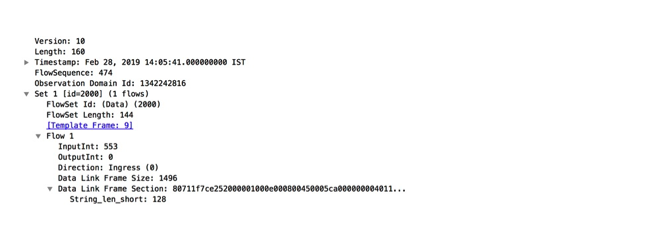

Datensatz: Enthält die eingehende und ausgehende Schnittstelle, die Fließrichtung, den Abschnitt des Datenverknüpfungsrahmens und die Größe des Datenverknüpfungsrahmens. Diese Informationen werden nur dann an den Collector gesendet, wenn Stichprobenpakete exportiert werden.

Abbildung 2 ist eine Beispielillustration eines IPFIX-Datensatzpakets.

-

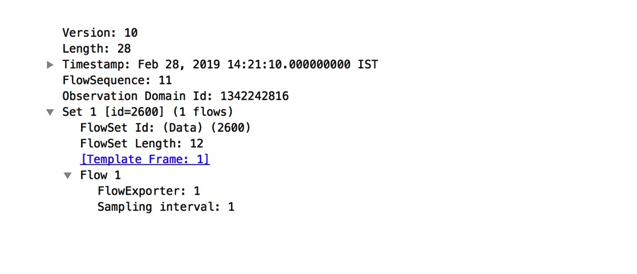

Optionsdatensatz – Enthält Informationen auf Systemebene, wie z. B. das Exportieren der Prozess-ID und das Samplingintervall. Diese Informationen werden regelmäßig an den Sammler gesendet, unabhängig davon, ob keine Probenahmepakete exportiert werden.

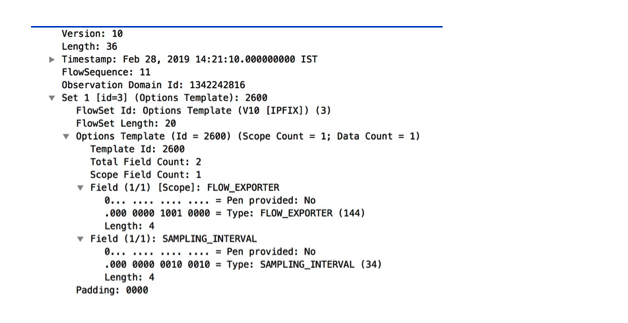

Abbildung 3 ist eine Beispielillustration des Datensatzpakets für die IPFIX-Option.

Tabelle 1: Informationselementfelder im IPFIX-Optionsdatenpaket Anzahl

Informationselement-ID

Länge des Informationselements

Einzelheiten

1

144

4B

Beobachtungsdomänen-ID: Eine eindeutige Kennung des Exportprozesses pro IPFIX-Gerät. Der Zweck dieses Feldes besteht darin, den Umfang anderer Informationselementfelder einzuschränken.

2

34

4B

Sampling-Intervall, in dem die Pakete abgetastet werden. 1000 gibt an, dass eines von 1000 Paketen abgetastet wird.

-

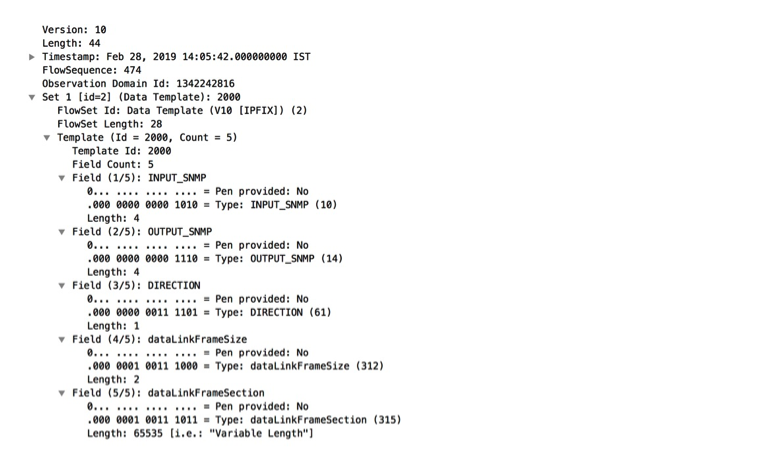

Datenvorlage: Enthält fünf Informationselemente:

-

Eingangsschnittstelle

-

Ausgangsschnittstelle

-

Fließrichtung

-

Größe des Datenlink-Frames

-

Auswahl des variablen Datalink-Frames

Abbildung 4 ist eine Beispielillustration eines IPFIX-Datenvorlagenpakets.

-

-

Optionsdatenvorlage: Enthält Flow-Exporter- und Sampling-Intervallinformationen.

Abbildung 5 ist eine Beispielillustration des IPFIX-Optionsdatenvorlagenpakets.

Bei einer neuen oder geänderten Konfiguration der Inline-Überwachungsservices wird der regelmäßige Export der Datenvorlage und der Optionsdatenvorlage sofort an die entsprechenden Kollektoren gesendet.

der IPFIX-Option

der IPFIX-Option

Konfigurationsübersicht für Inline Monitoring Services

Sie können maximal sechzehn (Junos OS) oder sieben (Junos OS Evolved) Inline-Überwachungsinstanzen konfigurieren, die vorlagen- und kollektorspezifische Konfigurationsparameter unterstützen. Jede Inline-Überwachungsinstanz unterstützt bis zu vier Kollektoren (maximal 64 Kollektoren insgesamt), und nur für Junos OS können Sie unter jeder Kollektorkonfiguration unterschiedliche Abtastraten angeben. Aufgrund dieser Flexibilität überwinden die Inline-Überwachungsdienste die Einschränkungen herkömmlicher Sampling-Technologien wie JFlow, sFlow und Portspiegelung.

So konfigurieren Sie die Inlineüberwachung:

-

Sie müssen die

inline-monitoringAnweisung auf Hierarchieebene[edit services]einschließen. Hier geben Sie die Parameter der Vorlagen- und Inline-Überwachungsinstanz an. Sie müssen die Kollektorparameter unter der Inline-Überwachungsinstanz angeben. -

Geben Sie beliebige Übereinstimmungsbedingungen mit einem Firewall-Filterbegriff und einer Aktion an, um die konfigurierte Inline-Überwachungsinstanz zu akzeptieren. Dadurch wird die Inline-Überwachungsinstanz dem Firewallbegriff zugeordnet.

-

Ordnen Sie den Firewallfilter unter der Familie

inetoderinet6Anweisung zu, indem Sie dieinline-monitoring-instanceAnweisung auf der Hierarchieebene [Firewall-Filter name dann bearbeiten] verwenden. Ab Junos OS Version 21.1R1 können Sie den Firewallfilter auch unter der Familieany, bridge, ccc, mpls,odervplsden Anweisungen zuordnen. Für Junos OS Evolved werden die und-Familienbridgevplsnicht unterstützt, verwenden Sie stattdessen dieethernet-switchFamilie. Junos OS Evolved unterstützt auch dieanyFamilien ,ccc,inetinet6, undmpls. Alternativ können Sie den Firewallfilter auch auf einen Filter für Weiterleitungstabellen mit einer Eingabe- oder Ausgabeanweisung anwenden, um eingehende bzw. ausgehende Pakete zu filtern.

Denken Sie daran:

-

Das Gerät muss eine maximale Paketlänge (Cliplänge) von 126 Byte (Junos OS) bzw. 256 Byte (Junos OS Evolved) unterstützen, um Inline-Überwachungsdienste zu aktivieren.

-

Sie können nicht mehr als 16 (Junos OS) bzw. 7 (Junos OS Evolved) Inline-Überwachungsinstanzen konfigurieren, da im Paket im Weiterleitungspfad nur wenige Bits verfügbar sind.

-

Wenden Sie Inlineüberwachungsdienste nur auf eine Kollektorschnittstelle an, d. h. auf die Schnittstelle, über die die Kollektor erreichbar ist. Sie dürfen keine Inlineüberwachung auf IPFIX-Datenverkehr anwenden, da dadurch ein weiteres IPFIX-Paket für die Abtastung erzeugt wird und dadurch eine Schleife entsteht. Dazu gehört die Inline-Überwachung von servicegeneriertem Datenverkehr, wie Vorlagen- und Datensatzpakete, Optionsvorlagen und Optionsdatensatzpakete.

-

Wenn der Inline-Überwachungsdienst auf aggregierten Ethernet-Schnittstellen (AE) aktiviert ist, lauten die Werte des Informationselements wie folgt:

Tabelle 2: Informationselementwerte für aggregierte Ethernet-Schnittstellen Richtung des Inline-Überwachungsdienstes an der AE-Schnittstelle

Informationselement-10 (Eingehende Schnittstelle)

Informationselement-14 (Ausgehende Schnittstelle)

Eingang

SNMP-ID von AE

0

Ausgang

SNMP-ID von AE

SNMP-ID des Mitgliedslinks

-

Wenn der Inline-Überwachungsdienst auf IRB-Schnittstellen aktiviert ist, lauten die Werte des Informationselements wie folgt:

Tabelle 3: Informationselementwerte für IRB-Schnittstellen Richtung des Inline-Überwachungsdienstes auf der IRB-Schnittstelle

Informationselement-10 (Eingehende Schnittstelle)

Informationselement-14 (Ausgehende Schnittstelle)

Eingang

SNMP-ID von IRB

0

Ausgang

SNMP-ID von IRB

SNMP-ID der VLAN-Bridge-gekapselten Schnittstelle

-

Bei XL-XM-basierten Geräten (mit Lookup-Chip (XL) und Puffer-ASIC (XM)) kann die Länge des Informationselements "Data Link Frame Section" in einem exportierten Paket kürzer als die Cliplänge sein, selbst wenn die Länge des Ausgangspakets größer als die Cliplänge ist.

Die Länge des Informationselements "Data Link Frame Section" wird um "N" Bytes reduziert, wobei "N" = (Layer-2-Kapselungslänge des Eingangspakets – Layer-2-Verkapselungslänge des Ausgangspakets).

Beispielsweise ist die Layer-2-Verkapselungslänge für das Eingangspaket größer als die des Ausgangspakets, wenn das Eingangspaket MPLS-Labels hat und das Ausgangspaket vom IPv4- oder IPv6-Typ ist. Wenn der Datenverkehr vom Provider-Edge-Gerät (PE) zum Kunden-Edge-Gerät (CE) fließt, verfügt das Eingangspaket über VLAN-Tags und das Ausgangspaket ist nicht markiert.

In solchen Fällen kann die Cliplänge über die letzte Adressposition des Paketkopfes hinausgehen und eine

PKT_HEAD_SIZESystemprotokollmeldung erzeugen. Dies kann zu einer Verschlechterung der Paketweiterleitung für das Gerät führen. -

Bei Inline-Überwachungsdiensten in Eingangsrichtung meldet die

egressInterface(Informationselement-ID 14) keinen SNMP-Index der Ausgabeschnittstelle. Diese Informationselement-ID meldet bei Eingangsrichtung immer den Wert Null. Der empfangende Kollektorprozess sollte die Gültigkeit dieses Feldes anhand derflowDirection(Informationselement-ID 61) identifizieren.

Unterstützte und nicht unterstützte Funktionen bei Inline Monitoring Services

Inline-Überwachungsservices unterstützen:

-

Graceful Routing-Engine Switchover

-

In-Service Software Upgrade (ISSU), Nonstop Software Upgrade (NSSU) und Nonstop Active Routing (NSR)

-

Ethernet-Schnittstellen und integrierte Routing- und Bridging-Schnittstellen (IRB)

-

Junos Node Slicing

-

Ab Junos OS Evolved Version 22.4R1 können Sie DSCP-, Weiterleitungsklassen- oder Routing-Instanzen für Kollektoren konfigurieren.

-

Ab Junos OS Evolved Version 22.4R1 können Vorlagen-IDs oder Optionsvorlagen-IDs konfiguriert werden.

Inline-Überwachungsservices unterstützen derzeit nicht:

-

Konfiguration von mehr als 16 (Junos OS) bzw. 7 (Junos OS Evolved) Inline-Überwachungsinstanzen.

-

Junos Traffic Vision

-

Vor Junos OS Version 21.1R1 wird der Begriff inline-monitoring-instance nur für Firewall-Filter der

inetinet6Familie unterstützt. Ab Junos OS Version 21.1R1 wird er für dieany, bridge, ccc, mpls,Firewall-Filter dervplsund-Familie unterstützt. -

IPv6-adressierbare Kollektoren

-

Virtuelle Plattformen

-

Logische Systeme

-

Konfigurieren Sie sowohl die Beobachtungsdomänen-ID als auch die Beobachtungs-Cloud-ID. Sie müssen nur eine davon auswählen.

-

Eine Inline-Überwachungsinstanzaktion, die für die Ausnahmeberichterstattung verwendet wird, kann nicht für andere Zwecke verwendet werden, wie z. B. eine Firewall-Umleitungsaktion oder eine reguläre Inline-Überwachungsaktion.

-

Eine Inline-Überwachungsinstanz, die für eine Firewall-Umleitungsaktion verwendet wird, kann nicht für andere Zwecke verwendet werden, z. B. für die Ausnahmeberichterstattung oder eine reguläre Inline-Überwachungsaktion.

-

Vor Junos OS Evolved Version 22.4R1 Konfiguration von DSCP-, Weiterleitungsklassen- oder Routing-Instanzen für Kollektoren.

-

Vor Junos OS Evolved Version 22.4R1 können Vorlagen-IDs oder Optionsvorlagen-IDs konfiguriert werden. Das System generiert diese für Sie.

-

Konfiguration von Port-Spiegelungs- und Inline-Überwachungsdiensten unter demselben Firewall-Filterbegriff (Junos OS Evolved).

-

In Ausgangsrichtung sowohl SFlow als auch Ausnahmeberichterstattung konfigurieren; Sie müssen nur eine davon auswählen (Junos OS Evolved).

Inline-Überwachungsservices konfigurieren

Die Inline-Überwachungsdienste können sowohl IPv4- als auch IPv6-Datenverkehr sowohl in Eingangs- als auch in Ausgangsrichtung überwachen. Sie können die Inline-Überwachung auf Routern der MX-Serie mit MPCs (Junos OS) und auf PTX-Routern mit Junos OS Evolved aktivieren.

Sie können Inline-Überwachungsservices so konfigurieren, dass sie verschiedene Datenströme mit unterschiedlichen Abtastraten auf derselben logischen Einheit der Schnittstelle überwachen. Sie können auch die ursprüngliche Paketgröße zusammen mit Informationen zum Ursprung der Schnittstelle in einen Collector exportieren, um eine effektive Fehlerbehebung zu gewährleisten.

Vor der Konfiguration

Wenn Sie Inlineüberwachungsdienste konfigurieren, können Sie Folgendes tun:

-

Konfigurieren Sie bis zu 16 (Junos OS) bzw. 7 (Junos OS Evolved) Inline-Überwachungsinstanzen. Unter jeder Instanz können Sie bestimmte Collector- und Vorlagenparameter konfigurieren.

-

Konfigurieren Sie bis zu 4 IPv4-adressierbare Kollektoren unter jeder Inline-Überwachungsinstanz. Insgesamt können Sie bis zu 64 Kollektoren konfigurieren. Die Kollektoren können sich an verschiedenen Orten befinden.

Für jeden Kollektor können Sie spezifische Parameter konfigurieren, z. B. Quell- und Zieladresse usw. Der Standardname der Routing-Instanz im Kollektor lautet

default.inet. -

Für Junos OS können Sie den

inetFirewall-Filter derinet6Or-Familie mit dem Begriff Aktioninline-monitoring-instance inline-monitoring-instance-namekonfigurieren. Ab Junos OS Version 21.1R1 können Sie Firewall-Filter der Familie mit dem Begriff Aktioninline-monitoring-instance inline-monitoring-instance-namekonfigurierenany, bridge, ccc, mpls,vpls. Für Junos OS Evolved können Sie die Firewall-Filter derany, ccc, ethernet-switch, inet, inet6,mplsoder-Familie mit dem Begriff action inline-monitoring-instance inline-monitoring-instance-namekonfigurieren.Jeder Begriff kann eine andere Inlineüberwachungsinstanz unterstützen.

-

Hängen Sie den Inline-Überwachungs-Firewall-Filter unter der Familie der logischen Einheit der Schnittstelle an.

Nachdem Sie die Konfiguration erfolgreich festgelegt haben, können Sie die Implementierung der Inlineüberwachungsdienste überprüfen, indem Sie den Befehl show services inline-monitoring statistics fpc-slot über die CLI ausführen.

Wenn für ein Paket Inline-Überwachungsdienste zusammen mit einer der traditionellen Sampling-Technologien (wie JFlow oder SFlow) angewendet werden müssen, führt die Packet Forwarding Engine sowohl Inline-Überwachungsservices als auch die traditionelle Sampling-Technologie für dieses Paket durch. Die Portspiegelung muss derzeit unter einem anderen Begriff für Junos OS Evolved konfiguriert werden.

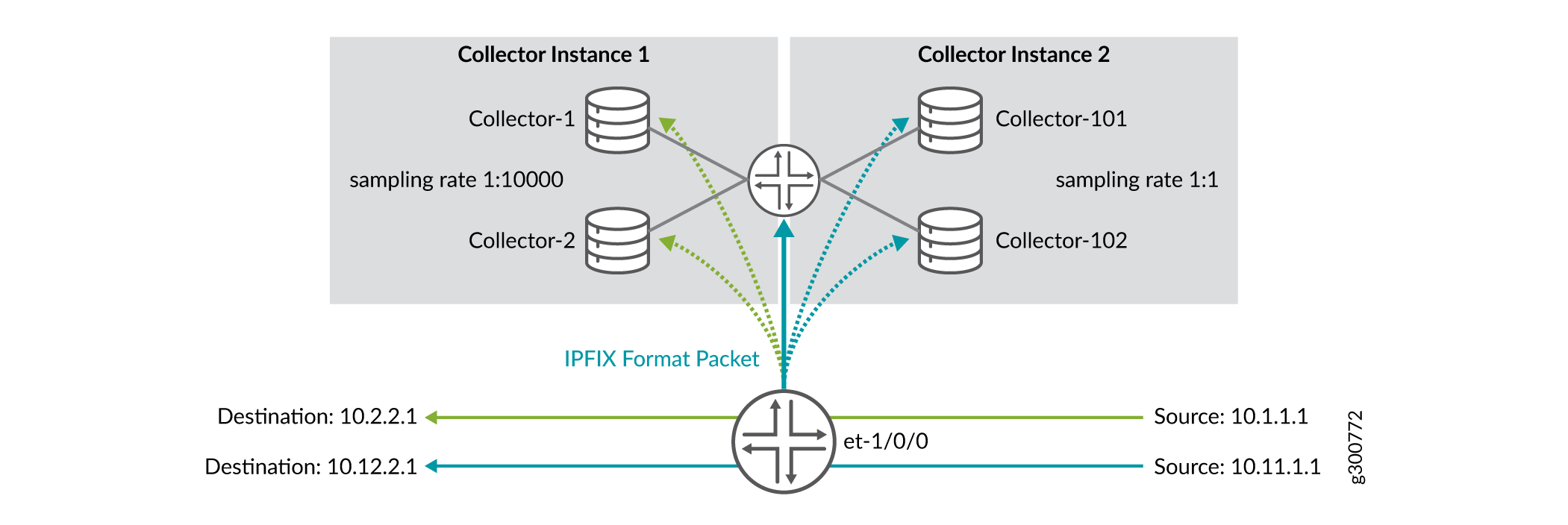

Abbildung 6 ist eine beispielhafte Darstellung von Inline-Überwachungsdiensten, bei denen der Datenverkehr mit zwei verschiedenen Abtastraten auf der Geräteschnittstelle überwacht und in einem IPFIX-Verkapselungsformat an vier Remote-Kollektoren exportiert wird. Unter Junos OS konfigurieren Sie die Abtastrate für jeden Kollektor, sodass für jeden Kollektor unterschiedliche Raten zugelassen werden. Für Junos OS Evolved konfigurieren Sie die Abtastrate auf der Inline-Überwachungsinstanz, und sie gilt für alle Kollektoren, die für diese Instanz konfiguriert sind.

In diesem Beispiel ist die et-1/0/0-Schnittstelle des Geräts mit Inline-Überwachungsdiensten konfiguriert. Die Konfigurationen im Detail sind wie folgt:

-

Es gibt zwei Inlineüberwachungsinstanzen – Instanz 1 und Instanz 2.

-

Es gibt vier Kollektoren, zwei Kollektoren unter jeder Inlineüberwachungsinstanz.

-

Instanz 1 verfügt über Collector-1 und Collector-2.

-

Instanz 2 verfügt über Collector-101 und Collector-102.

-

-

Die Kollektoren in Instanz 1 haben eine Abtastrate von 1:10000.

-

Die Kollektoren in Instanz 2 haben eine Abtastrate von 1:1.

-

Die Kollektoren der Instanz 1 haben die Quell- und Zieladresse 10.1.1.1 bzw. 10.2.2.1.

-

Die Kollektoren der Instanz 2 haben die Quell- und Zieladresse 10.11.1.1 bzw. 10.12.2.1.

-

Die Pakete werden in einem IPFIX-gekapselten Format an die Kollektoren exportiert.

So konfigurieren Sie Inline-Überwachungsdienste:

Tabellarischer Änderungsverlauf

Die Unterstützung der Funktion hängt von der Plattform und der Version ab, die Sie benutzen. Verwenden Sie den Feature-Explorer , um festzustellen, ob eine Funktion auf Ihrer Plattform unterstützt wird.

any, ccc, ethernet-switch, inet, inet6, Firewall-Filter unserer

mpls Familie auch mit dem Begriff action inline-monitoring-instance

inline-monitoring-instance-namekonfigurieren.

any, ccc, ethernet-switch, inet, inet6, Firewall-Filter unserer

mpls Familie auch mit dem Begriff action inline-monitoring-instance

inline-monitoring-instance-namekonfigurieren.

any, ccc, ethernet-switch, inet, inet6, Firewall-Filter unserer

mpls Familie auch mit dem Begriff action inline-monitoring-instance

inline-monitoring-instance-namekonfigurieren.

any, bridge, ccc, mpls,

vpls Or-Familie mit dem Begriff Aktion inline-monitoring-instance

inline-monitoring-instance-namekonfigurieren.