AUF DIESER SEITE

Konfigurieren erweiterter richtlinienbasierter Routing-Richtlinien

Beispiel: Konfigurieren erweiterter richtlinienbasierter Routing-Richtlinien

Beispiel: Umgehen von Anwendungsdiensten mithilfe der APBR-Regel

Unterstützung für die Quellidentität des Benutzers in APBR-Richtlinien

Beispiel: Konfigurieren erweiterter richtlinienbasierter Routing-Richtlinien mit Quellidentität

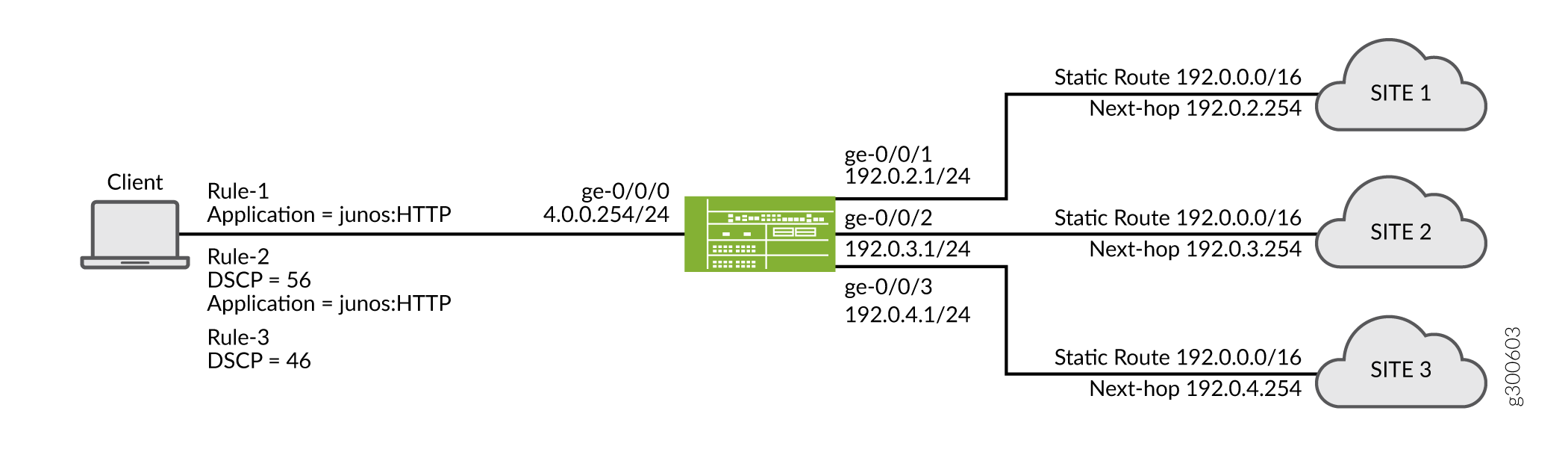

Verwenden von DSCP als Übereinstimmungskriterien in APBR-Regeln

Konfigurieren von APBR-Regeln mit DSCP-Werten als Übereinstimmungskriterien

Deaktivieren des APBR-Midstream-Routings für eine bestimmte APBR-Regel

Standardmechanismus zum Weiterleiten des Datenverkehrs über die APBR-Regel

Erweitertes richtlinienbasiertes Routing

Erweitertes richtlinienbasiertes Routing (APBR), das als anwendungsbasiertes Routing bekannt ist, eine neue Ergänzung des Juniper Networks Portfolios, das die Möglichkeit bietet, Datenverkehr basierend auf Anwendungen weiterzuleiten. Weitere Informationen finden Sie in den folgenden Themen:

Grundlegendes zu erweitertem richtlinienbasiertem Routing

- Erweitertes richtlinienbasiertes Routing

- Vorteile von APBR

- So funktioniert APBR

- APBR-Workflow

- Erweiterte richtlinienbasierte Routing-Optionen

- Anwendungsfall

- Begrenzungen

Erweitertes richtlinienbasiertes Routing

Das unaufhaltsame Wachstum des Sprach-, Daten- und Videodatenverkehrs sowie der Anwendungen, die das Netzwerk durchlaufen, erfordert, dass Netzwerke Datenverkehrstypen erkennen, um Datenverkehr effektiv zu priorisieren, zu trennen und zu routen, ohne die Leistung oder Verfügbarkeit zu beeinträchtigen.

Beginnend mit Junos OS Version 15.1X49-D60 unterstützen Firewalls der SRX-Serie erweitertes richtlinienbasiertes Routing (APBR), um diese Herausforderungen zu meistern.

Erweitertes richtlinienbasiertes Routing ist eine Art sitzungsbasiertes, anwendungsbezogenes Routing. Dieser Mechanismus kombiniert richtlinienbasiertes Routing und anwendungsbezogene Datenverkehrsmanagementlösung. APBR bedeutet, dass die Datenströme basierend auf den Attributen der Anwendungen klassifiziert und Filter auf der Grundlage dieser Attribute angewendet werden, um den Datenverkehr umzuleiten. Der Mechanismus zur Klassifizierung des Datenstroms basiert auf Paketen, die die verwendete Anwendung darstellen.

APBR implementiert:

-

Deep-Packet-Inspection- und Pattern-Matching-Funktionen von AppID zur Identifizierung von Anwendungsdatenverkehr oder einer Benutzersitzung innerhalb einer Anwendung

-

Suche in ASC nach dem Anwendungstyp und der entsprechenden Ziel-IP-Adresse, dem Zielport, dem Protokolltyp und dem Dienst nach einer übereinstimmenden Regel

Wenn eine übereinstimmende Regel gefunden wird, wird der Datenverkehr an eine geeignete Route und die entsprechende Schnittstelle oder das entsprechende Gerät weitergeleitet.

Vorteile von APBR

-

Ermöglicht es Ihnen, das Routingverhalten basierend auf Anwendungen zu definieren.

-

Bietet flexiblere Funktionen für die Verarbeitung von Datenverkehr und bietet eine granulare Steuerung für das Weiterleiten von Paketen auf der Grundlage von Anwendungsattributen.

So funktioniert APBR

Machen wir uns mit den APBR-Komponenten vertraut, bevor wir uns mit der Funktionsweise von APBR befassen:

-

Erstellen Sie ein APBR-Profil (in diesem Dokument auch als Anwendungsprofil bezeichnet). Das Profil enthält mehrere APBR-Regeln. Jede Regel enthält mehrere Anwendungen oder Anwendungsgruppen als Übereinstimmungskriterien. Wenn der Datenverkehr mit einer der Anwendungen oder Anwendungsgruppen einer Regel übereinstimmt, wird die Regel als Übereinstimmung betrachtet, und das Profil leitet den Anwendungsdatenverkehr an die zugeordnete Routing-Instanz weiter.

-

Das APBR-Profil ordnet der APBR-Regel eine Routing-Instanz zu. Wenn der Datenverkehr mit einem Anwendungsprofil übereinstimmt, werden die zugeordnete statische Route und der nächste Hop, die in der Routing-Instanz definiert sind, verwendet, um den Datenverkehr für die jeweilige Sitzung weiterzuleiten.

-

Ordnen Sie das Anwendungsprofil dem eingehenden Datenverkehr zu. Sie können das APBR-Profil an eine APBR-Richtlinie anhängen und als Anwendungsdienste für die Sitzung anwenden.

Lassen Sie uns mit dem Verständnis des APBR-Workflows fortfahren und dann über die APBR-Midstream-Unterstützung und dann über die erste Paketklassifizierung in APBR sprechen.

APBR-Workflow

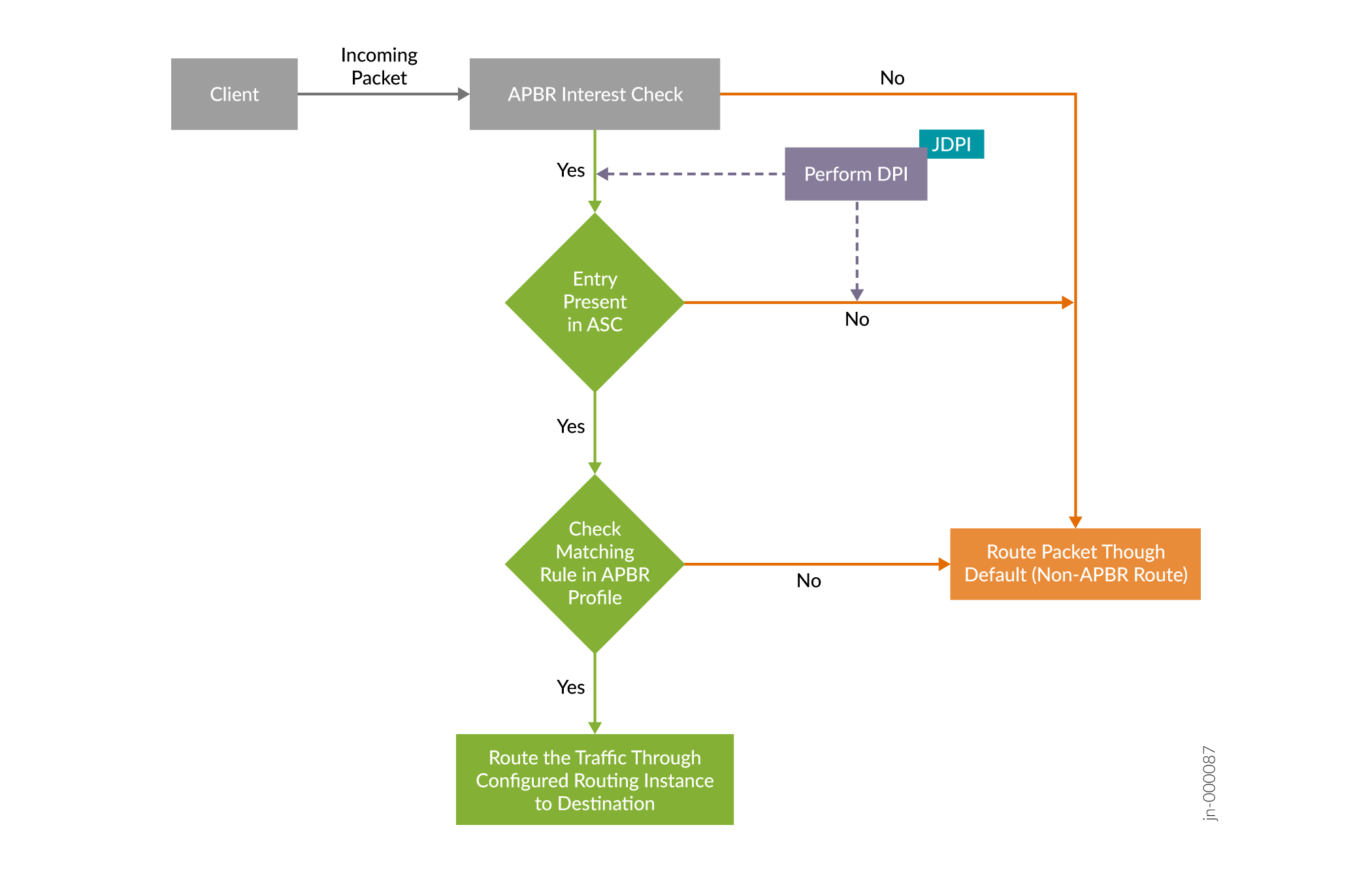

Abbildung 1 fasst das APBR-Verhalten vor Junos OS Version 21.3R1 zusammen.

Das Sicherheitsgerät verwendet DPI, um Attribute einer Anwendung zu identifizieren, und APBR, um den Datenverkehr über das Netzwerk zu leiten. In einer Servicekette durchläuft der Anwendungsdatenverkehr DPI, bevor das Gerät die ABPR anwendet. Der Prozess der Identifizierung einer Anwendung mithilfe von DPI erfordert die Analyse mehrerer Pakete. In solchen Fällen durchläuft der anfängliche Datenverkehr eine Standardroute (Nicht-APBR-Route), um das Ziel zu erreichen. Der Prozess wird fortgesetzt, aber DPI identifiziert die Anwendung. Sobald DPI die Anwendung identifiziert hat, wendet APBR Regeln für den Rest der Sitzung an. Der Datenverkehr durchquert die Route gemäß der APBR-Profilregel.

Wenn Sie unterschiedliche NAT-Pools für Quell-NAT verwenden und Midstream-APBR anwenden, bleibt die Quell-IP-Adresse der Sitzung identisch mit der Adresse, mit der die Sitzung vor Midstream-APBR verwendet wurde.

- APBR-Midstream-Unterstützung

- APBR mit erster Paketklassifizierung

- Vorteile der First-Packet-Klassifizierung

- Begrenzungen

APBR-Midstream-Unterstützung

Beginnend mit Junos OS Version 15.1X49-D110 und Junos OS Version 17.4R1 unterstützen Firewalls der SRX-Serie APBR während einer Sitzung (was auch als Midstream-Unterstützung bezeichnet wird). Mit dieser Erweiterung können Sie APBR sowohl für eine nicht zwischenspeichernde Anwendung als auch für die erste Sitzung der zwischenspeichernden Anwendung anwenden. Die Erweiterung bietet flexiblere Funktionen für die Datenverkehrsverarbeitung, die eine granulare Steuerung für das Weiterleiten von Paketen ermöglichen.

Das erste Sitzungspaket durchläuft den Midstream-Rerouting-Fall. Das heißt, wenn die Anwendung noch nicht identifiziert ist, durchläuft der Datenverkehr eine Standardroute (Nicht-APBR-Route) zum Ziel. Gleichzeitig wird die DPI so lange fortgesetzt, bis die Anwendung identifiziert ist. Sobald die Anwendung identifiziert ist, wendet das Gerät das APBR-Profil an, und die restlichen Sitzungspakete durchlaufen die Route gemäß den im APBR-Profil definierten Regeln. Der Datenverkehr durchläuft eine Nicht-APBR-Route, bis die Anwendung von Anwendungssignaturen oder ALG identifiziert wird.

Wenn Sie unterschiedliche NAT-Pools für Quell-NAT verwenden und Midstream-APBR anwenden, bleibt die Quell-IP-Adresse der Sitzung identisch mit der Adresse, mit der die Sitzung vor Midstream-APBR verwendet wurde.

APBR mit erster Paketklassifizierung

Ab Junos OS-Version 21.3R1 verwendet APBR die erste Paketklassifizierung zur Identifizierung von Anwendungen im Netzwerkdatenverkehr. APBR identifiziert Anwendungen, indem es das allererste Paket im Datenverkehrsfluss untersucht und dann anwendungsspezifische Regeln anwendet, um den Datenverkehr weiterzuleiten.

Die Klassifizierungsfunktion für das erste Paketklassifizierung funktioniert für eine Teilmenge zwischenspeicherbarer Anwendungen und berücksichtigt Faktoren wie die Verfügbarkeit von DNS-Cache und statische IP-Zuordnung.

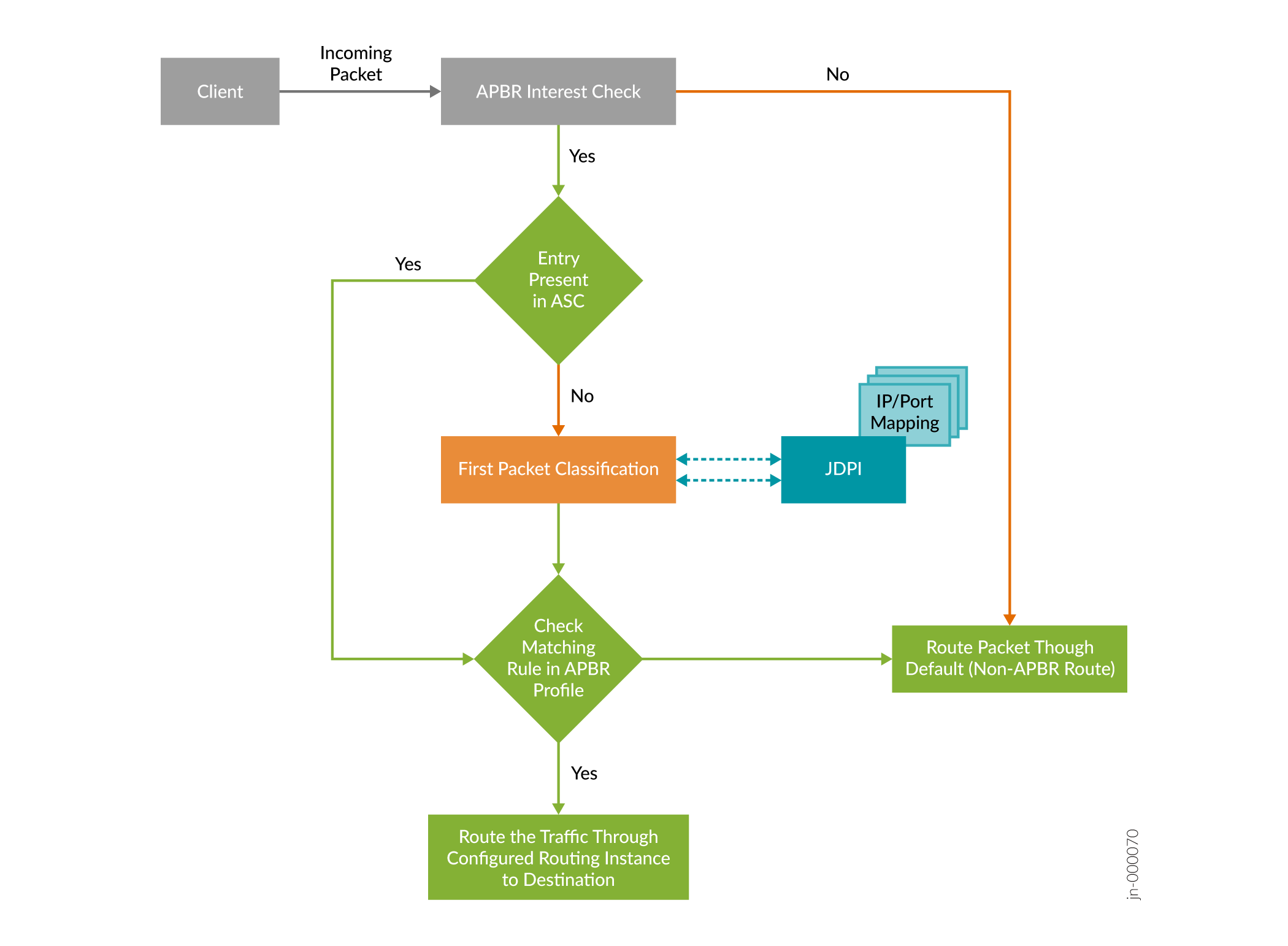

Abbildung 2 zeigt, wie APBR die erste Paketklassifizierung zum Abrufen von Anwendungsdetails verwendet.

Die First-Paketklassifizierung nutzt das Repository, das Details wie statische IP-Zuordnung und Portdetails von Anwendungen enthält. Das Repository ist Teil des Anwendungssignaturpakets (JPI).

Bei der ersten Sitzung einer zwischenspeicherbaren Anwendung fragt APBR den ASC ab, um Anwendungsdetails des Datenstroms abzurufen. Wenn der Eintrag der Anwendung nicht im ASC verfügbar ist, fragt APBR JDPI nach den Anwendungsdetails ab. APBR verwendet die IP-Adresse und die Portdetails des Datenstroms für die Abfrage. Wenn die Anwendungszuordnung verfügbar ist, gibt JDPI die Details an APBR zurück. Nach dem Abrufen der Anwendungsdetails sucht APBR nach dem konfigurierten Profil der Anwendung und leitet das Paket über die zugewiesene Routing-Instanz.

Gleichzeitig verarbeitet JDPI die Pakete weiter und aktualisiert den ASC (falls aktiviert). Für die nachfolgenden Datenströme führt APBR das Routing des Datenverkehrs basierend auf dem Anwendungseintrag durch, der im ASC für den Datenstrom vorhanden ist.

Mit der First-Paketklassifizierung können Sie verschiedene NAT-Pools für die Quell-NAT in Ihrer APBR-Konfiguration für zwischenspeicherbare Anwendungen verwenden.

Vorteile der First-Packet-Klassifizierung

Mit der First-Paketklassifizierung können Sie den Datenverkehr genau und effizient über das Netzwerk steuern, die Auslastung der Netzwerkverbindung optimieren und die Leistung steigern.

Begrenzungen

-

Wenn Sie bei nicht zwischengespeicherten Anwendungen unterschiedliche NAT-Pools für die Quell-NAT verwenden und APBR in der Mitte der Sitzung anwenden, bleibt die Quell-IP-Adresse der Sitzung auch nach der Anwendung des APBR in der Mitte der Sitzung unverändert.

- Wenn sich die IP-Adresse und die Portbereichsdetails einer Anwendung ändern, wird die Änderung möglicherweise nicht sofort im Anwendungssignaturpaket angezeigt. Sie müssen das Anwendungssignaturpaket installieren, um die neuesten Updates der IP-Adresse und der Portbereiche zu erhalten.

- Bei Microservices, die mehrere Anwendungen wie OFFICE365 in der Cloud hosten, ist es nicht möglich, IP-Adressen und Portbereiche auf granularer Ebene zu haben. In solchen Fällen gibt die erste Paketklassifizierung die Details der übergeordneten Anwendung zurück. Sie müssen die APBR-Profilregel so konfigurieren, dass sie die verschachtelte Anwendung und die übergeordnete Anwendung einschließt. Beispiel: Erstellen Sie eine APBR-Regel mit dynamischer Anwendung als MS-TEAMS und fügen Sie OFFICE365-CREATE-CONVERSATION in derselben Regel für die erste Paketklassifizierung hinzu.

Erweiterte richtlinienbasierte Routing-Optionen

Sie können die Datenverkehrsverarbeitung mit APBR optimieren, indem Sie die folgenden Optionen verwenden:

Limit route change- Einige Sitzungen durchlaufen eine kontinuierliche Klassifizierung in der Mitte der Sitzung, da Anwendungssignaturen die Anwendung identifizieren. Immer wenn eine Anwendung anhand der Anwendungssignaturen identifiziert wird, wird APBR angewendet, was zu einer Änderung der Route des Datenverkehrs führt. Sie können die Häufigkeit begrenzen, mit der sich eine Route für eine Sitzung ändern kann, indem Sie die

max-route-changeOption dertunablesAnweisung verwenden.set security advance-policy-based-routing tunables max-route-change valueBeispiel:

[edit]set security advance-policy-based-routing tunables max-route-change 5In diesem Beispiel möchten Sie die Anzahl der Routenänderungen pro Sitzung auf 5 begrenzen. Wenn sich die Route in der Mitte der Sitzung ändert, wird diese Anzahl auf 4 reduziert. Dieser Vorgang wird fortgesetzt, bis der Zähler 0 erreicht. Danach wird APBR nicht mehr in der Mitte der Sitzung angewendet.

Wenn eine identifizierte Anwendung einen Eintrag im ASC hat, wird die Anzahl für diese Sitzung nicht reduziert, da die Sitzung mit der angegebenen Route gemäß der APBR-Konfiguration gestartet wurde.

Terminate session if APBR is bypassed–Sie können die Sitzung beenden, wenn es eine Diskrepanz zwischen den Zonen gibt, wenn APBR in der Mitte der Sitzung angewendet wird. Wenn Sie APBR während einer Sitzung anwenden möchten, müssen sowohl die neue Ausgangsschnittstelle als auch die vorhandene Ausgangsschnittstelle Teil derselben Zone sein. Wenn Sie die Zone für eine Schnittstelle während einer Sitzung ändern, wird APBR standardmäßig nicht angewendet, und der Datenverkehr durchläuft weiterhin die vorhandene Schnittstelle. Um dieses Standardverhalten zu ändern, können Sie die Sitzung vollständig beenden, anstatt zuzulassen, dass der Datenverkehr dieselbe Route unter Umgehung von APBR durchquert, indem Sie die

drop-on-zone-mismatchOption dertunablesAnweisung verwenden.Beispiel:

[edit]set security advance-policy-based-routing tunables drop-on-zone-mismatchEnable loggingSie können die Protokollierung aktivieren, um Ereignisse aufzuzeichnen, die auf dem Gerät auftreten, z. B. wenn APBR aufgrund einer Änderung der Zonen für Schnittstellen umgangen wird. Sie können die

enable-loggingOption dertunablesAnweisung verwenden, um die Protokollierung zu konfigurieren.Beispiel:

[edit]set security advance-policy-based-routing tunables enable-loggingEnable reverse rerouteBei Bereitstellungen, die Datenverkehrssymmetrie für ECMP-Routen erfordern und der eingehende Datenverkehr mitten in der Sitzung gewechselt werden muss, kann das Rerouting mit der Option enable-reverse-reroute erreicht werden, die für eine Sicherheitszone wie folgt spezifisch ist:

Beispiel:

[edit]set security zones security-zone zone-name enable-reverse-rerouteWenn die obige Konfiguration für eine Sicherheitszone aktiviert ist, in der ein eingehendes Paket an einer Schnittstelle ankommt und eine andere Ausgangs-/Rückgabeschnittstelle hat, wird eine Änderung in der Schnittstelle erkannt und eine Umleitung ausgelöst. Für den umgekehrten Pfad wird eine Routensuche durchgeführt, wobei die Schnittstelle, auf der das Paket angekommen ist, bevorzugt wird.

Die weitere Verarbeitung wird für eine bestimmte Sitzung angehalten, wenn eine Routensuche für den Datenverkehr auf dem umgekehrten Pfad fehlschlägt.

Unterstützung für Reverse Rerouting ist ab Junos OS Version 15.1X49-D130 und höher verfügbar.

- Support for Layer 3 and Layer 4 Applications—Ab Junos OS Version 20.2R1 unterstützt APBR benutzerdefinierte Anwendungen auf den Layern 3 und 4. Sie können die benutzerdefinierte Anwendungssuche auf Layer 3 und Layer 4 in APBR manuell deaktivieren, indem Sie die folgende Konfigurationsanweisung verwenden:

user@host# set security advance-policy-based-routing tunables no-l3l4-app-lookup

- Application Tracking—

Sie können AppTrack aktivieren, um den Datenverkehr zu untersuchen und Statistiken für Anwendungsdatenströme in der angegebenen Zone zu erfassen. Weitere Informationen finden Sie unter Grundlegendes zur Anwendungsverfolgung .

Anwendungsfall

Bei Verwendung mehrerer ISP-Verbindungen:

APBR kann für die Auswahl von Links mit hoher Bandbreite und niedriger Latenz für wichtige Anwendungen verwendet werden, wenn mehr als ein Link verfügbar ist.

APBR kann verwendet werden, um im Falle eines Verbindungsausfalls einen Fallback-Link für wichtigen Datenverkehr zu erstellen. Wenn mehrere Links verfügbar sind und der Hauptlink, der den wichtigen Anwendungsdatenverkehr trägt, einen Stromausfall hat, kann der andere Link, der als Fallback-Link konfiguriert ist, für den Transport von Datenverkehr verwendet werden.

APBR kann verwendet werden, um den Datenverkehr für eine gründliche Untersuchung oder Analyse zu trennen. Mit dieser Funktion können Sie den Datenverkehr basierend auf Anwendungen klassifizieren, die einer gründlichen Untersuchung und Prüfung unterzogen werden müssen. Bei Bedarf kann dieser Datenverkehr an ein anderes Gerät weitergeleitet werden.

Begrenzungen

Für APBR gelten die folgenden Einschränkungen:

Die Umleitung der Route für den Datenverkehr hängt vom Vorhandensein eines Eintrags im Systemcache der Anwendung (ASC) ab. Das Routing ist nur erfolgreich, wenn die ASC-Suche erfolgreich ist. In der ersten Sitzung, wenn der ASC für den Datenverkehr nicht vorhanden ist, durchläuft der Datenverkehr eine Standardroute (Nicht-APBR-Route) zum Ziel (diese Einschränkung gilt nur für Versionen vor Junos OS 15.1X49-D110).

APBR funktioniert nicht, wenn ein Anwendungssignaturpaket nicht installiert oder die Anwendungsidentifikation nicht aktiviert ist.

Für APBR mit Midstream-Unterstützung gelten die folgenden Einschränkungen:

APBR funktioniert nur für Weiterleitungsdatenverkehr.

APBR funktioniert nicht für Datensitzungen, die von einer Entität aus der Steuerungssitzung initiiert werden, z. B. aktives FTP.

Wenn unterschiedliche NAT-Pools für die Quell-NAT verwendet werden und Midstream-APBR angewendet wird, ist die Quell-IP-Adresse der Sitzung weiterhin dieselbe wie diejenige, die die Sitzung vor der Anwendung des Midstream-APBR verwendet hat.

APBR mit Midstream-Unterstützung funktioniert nur, wenn sich alle Ausgangsschnittstellen in derselben Zone befinden. Aus diesem Grund können nur die Routing-Instanzen für Weiterleitung und virtuelles Routing und Weiterleitung (VRF) verwendet werden, um die APBR-Midstream-Unterstützung zu nutzen.

Siehe auch

Beispiel: Konfigurieren von erweitertem richtlinienbasiertem Routing für anwendungsorientierte Datenverkehrsmanagementlösung

Dieses Beispiel zeigt, wie APBR auf einer Firewall der SRX-Serie konfiguriert wird.

Anforderungen

In diesem Beispiel werden die folgenden Hardware- und Softwarekomponenten verwendet:

Gültige Lizenz für die Anwendungsidentifikationsfunktion, die auf einer Firewall der SRX-Serie installiert ist.

Firewall der SRX-Serie mit Junos OS Version 15.1X49-D60 oder höher. Dieses Konfigurationsbeispiel wurde für Junos OS Version 15.1X49-D60 getestet.

Überblick

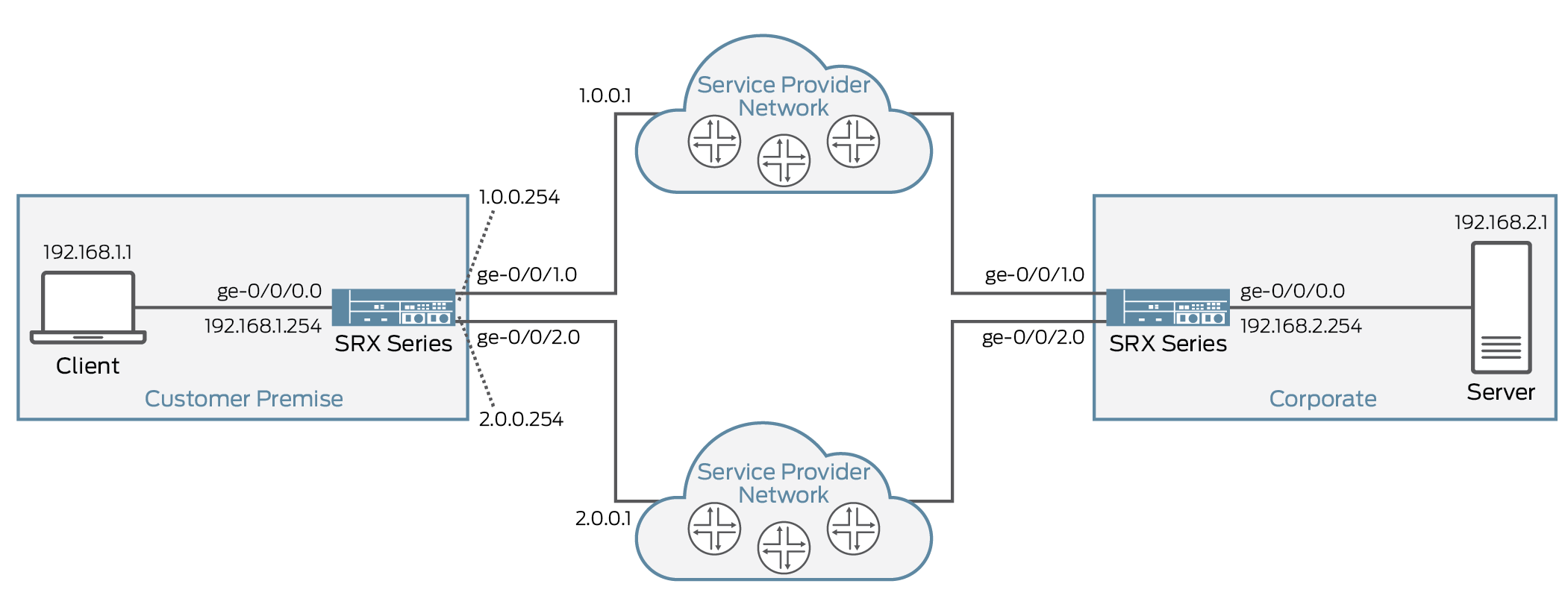

In diesem Beispiel möchten Sie HTTP, Social-Networking-Datenverkehr und Yahoo-Datenverkehr, der in der Vertrauenszone eingeht, an ein bestimmtes Gerät oder eine bestimmte Schnittstelle weiterleiten, wie durch die IP-Adresse des nächsten Hops angegeben.

Wenn Datenverkehr in der Vertrauenszone eintrifft, wird er vom APBR-Profil abgeglichen, und wenn eine übereinstimmende Regel gefunden wird, werden die Pakete an die statische Route und den nächsten Hop weitergeleitet, wie in der Routinginstanz angegeben. Die in der Routing-Tabelle konfigurierte statische Route wird in die Weiterleitungstabelle eingefügt, wenn die Adresse des nächsten Hops erreichbar ist. Der gesamte Datenverkehr, der für die statische Route bestimmt ist, wird an die Adresse des nächsten Hops übertragen, damit er an ein bestimmtes Gerät oder eine bestimmte Schnittstelle weitergeleitet wird.

Abbildung 3 zeigt die in diesem Konfigurationsbeispiel verwendete Topologie.

Tabelle 1 enthält die Details der in diesem Beispiel verwendeten Parameter.

Parameter |

Name |

Beschreibung |

|---|---|---|

Routing-Instanz |

|

Für die Weiterleitung des Datenverkehrs wird eine Routinginstanz vom Typ Weiterleitung verwendet. Der gesamte qualifizierte Datenverkehr, der für die statische Route bestimmt ist (Beispiel: 192.168.0.0/16), wird an das Next-Hop-Gerät weitergeleitet (Beispiel: mit der Adresse 1.0.0.1 auf seiner Schnittstelle). |

|

||

RIB Gruppe |

apbr_group |

Name der Gruppe der Routing-Informationsbasis (RIB) (auch bekannt als Routing-Tabelle). Diese RIB-Gruppe ist so konfiguriert, dass Schnittstellenrouteneinträge aus inet.0, RI1.inet.0, RI2.inet.0 und RI3.inet.0 importiert werden. |

APBR-Profil |

Profil-1 |

Name des APBR-Profils. Dieses Profil gleicht Anwendungen und Anwendungsgruppen ab und leitet den übereinstimmenden Datenverkehr für die Routensuche an die angegebene Routinginstanz (Beispiel: R1) weiter. Das Profil enthält mehrere Regeln. |

Regel |

|

Definieren Sie die Regeln für das APBR-Profil. Ordnen Sie die Regel einer oder mehreren Anwendungen (z. B. für HTTP) oder Anwendungsgruppen zu. Wenn die Anwendung mit einer der Anwendungen oder Anwendungsgruppen einer Regel in einem Profil übereinstimmt, wird die Anwendungsprofilregel als Übereinstimmung betrachtet, und der Datenverkehr wird für die Routensuche an die Routing-Instanz (Beispiel: R1) umgeleitet. |

|

||

Zone |

vertrauen |

Geben Sie die Quellzone an, auf die das APBR-Profil angewendet werden kann. |

Um den APBR für die Umleitung des Datenverkehrs basierend auf Anwendungen zu verwenden, kann es erforderlich sein, Schnittstellenrouten von einer Routing-Instanz zu einer anderen Routing-Instanz zu importieren. Sie können einen der folgenden Mechanismen verwenden:

RIB-Gruppen zum Importieren von Schnittstellenrouten

Routing-Richtlinie zum Importieren von Schnittstellenrouten

Wenn Sie eine Routing-Richtlinie zum Importieren von Schnittstellenrouten verwenden, kann dies dazu führen, dass lokale Managementrouten (mit fxp0) an eine nicht standardmäßige Routing-Instanz verloren gehen, wenn die entsprechende Aktion nicht für die Routing-Richtlinie verwendet wird. Wenn sich die Geräte im Gehäuse-Cluster-Modus befinden, können solche Szenarien aufgrund von Einschränkungen zu einem RG0-Failover führen. Es wird empfohlen, die lokale fxp0-Route nicht in der Routing-Tabelle der nicht standardmäßigen Routing-Instanz zu konfigurieren. Das folgende Beispiel zeigt eine Beispielkonfiguration von Richtlinienoptionen. Beachten Sie, dass die Aktion "Zurückweisen" dazu beiträgt, die nicht benötigten Routen zu eliminieren. Sie können bestimmte Routen verwenden, um die fxp0-Routen abzulehnen.

policy-statement statement-name {

term 1 {

from {

instance master;

route-filter route-filter-ip-address exact;

}

then accept;

}

then reject;

}

APBR wird für das Routing der Pakete in einem Weiterleitungspfad verwendet. Damit Rückdatenverkehr über denselben Pfad ankommt, empfehlen wir, die Remote-Firewall der SRX-Serie mit ECMP-Konfiguration zusammen mit der Routing-Richtlinie für den Lastausgleich zu konfigurieren, wie in der folgenden Beispielkonfiguration gezeigt:

user@host> set routing-options static route ip-address next-hop ip-address user@host> set routing-options static route ip-address next-hop ip-address user@host> set policy-options policy-statement load-balance-policy then load-balance per-packet user@host> set routing-options forwarding-table export load-balance-policy

Konfiguration

CLI Schnellkonfiguration

Um dieses Beispiel schnell zu konfigurieren, kopieren Sie die folgenden Befehle, fügen Sie sie in eine Textdatei ein, entfernen Sie alle Zeilenumbrüche, ändern Sie alle erforderlichen Details, um sie an Ihre Netzwerkkonfiguration anzupassen, kopieren Sie die Befehle, fügen Sie sie in die CLI auf der Hierarchieebene ein, und geben Sie sie dann aus dem [edit] Konfigurationsmodus ein commit .

set routing-instances R1 instance-type forwarding set routing-instances R1 routing-options static route 192.168.0.0/16 next-hop 1.0.0.1 set routing-instances R2 instance-type forwarding set routing-instances R2 routing-options static route 192.168.0.0/16 next-hop 2.0.0.1 set routing-options interface-routes rib-group inet apbr_group set routing-options rib-groups apbr_group import-rib inet.0 set routing-options rib-groups apbr_group import-rib RI1.inet.0 set routing-options rib-groups apbr_group import-rib RI2.inet.0 set security advance-policy-based-routing profile profile1 rule rule-app1 match dynamic-application junos:HTTP set security advance-policy-based-routing profile profile1 rule rule-app1 then routing-instance R1 set security advance-policy-based-routing profile profile1 rule rule-app2 match dynamic-application-group junos:web:social-networking set security advance-policy-based-routing profile profile1 rule rule-app2 then routing-instance R2 set security zones security-zone trust host-inbound-traffic system-services all set security zones security-zone trust host-inbound-traffic protocols all set security zones security-zone trust interfaces ge-0/0/0.0 set security zones security-zone trust advance-policy-based-routing-profile profile1

Konfigurieren des erweiterten richtlinienbasierten Routings

Schritt-für-Schritt-Anleitung

So konfigurieren Sie APBR:

Erstellen Sie Routing-Instanzen.

[edit] user@host# set routing-instances R1 instance-type forwarding user@host# set routing-instances R1 routing-options static route 192.168.0.0/16 next-hop 1.0.0.1 user@host# set routing-instances R2 instance-type forwarding user@host# set routing-instances R2 routing-options static route 192.168.0.0/16 next-hop 2.0.0.1

Gruppieren Sie eine oder mehrere Routing-Tabellen, um eine RIB-Gruppe mit dem Namen apbr_group zu bilden, und importieren Sie Routen in die Routing-Tabellen.

[edit] set routing-options interface-routes rib-group inet apbr_group set routing-options rib-groups apbr_group import-rib inet.0 set routing-options rib-groups apbr_group import-rib RI1.inet.0 set routing-options rib-groups apbr_group import-rib RI2.inet.0

Erstellen Sie das APBR-Profil und definieren Sie die Regeln.

[edit] user@host# set security advance-policy-based-routing profile profile1 rule rule-app1 match dynamic-application junos:HTTP user@host# set security advance-policy-based-routing profile profile1 rule rule-app1 then routing-instance R1 user@host# set security advance-policy-based-routing profile profile1 rule rule-app2 match dynamic-application-group junos:web:social-networking user@host# set security advance-policy-based-routing profile profile1 rule rule-app2 then routing-instance R2

Wenden Sie das APBR-Profil auf die Sicherheitszone an.

[edit] user@host# set security zones security-zone trust host-inbound-traffic system-services all user@host# set security zones security-zone trust host-inbound-traffic protocols all user@host# set security zones security-zone trust interfaces ge-0/0/0.0 user@host# set security zones security-zone trust advance-policy-based-routing-profile profile1

Befund

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration, indem Sie die show routing-instances Befehle und show security zones eingeben. Wenn in der Ausgabe nicht die beabsichtigte Konfiguration angezeigt wird, wiederholen Sie die Konfigurationsanweisungen in diesem Beispiel, um sie zu korrigieren.

[edit]

user@host# show routing-instances

R1 {

instance-type forwarding;

routing-options {

static {

route 192.168.0.0/16 next-hop 1.0.0.1;

}

}

}

R2 {

instance-type forwarding;

routing-options {

static {

route 192.168.0.0/16 next-hop 2.0.0.1;

}

}

}

[edit]

user@host# show routing-options

interface-routes {

rib-group inet apbr_group;

}

rib-groups {

apbr_group {

import-rib [ inet.0 RI1.inet.0 RI2.inet.0 ];

}

}

[edit]

user@host# show security advance-policy-based-routing

profile profile1 {

rule rule-app1 {

match {

dynamic-application junos:HTTP;

}

then {

routing-instance R1;

}

}

rule rule-app2 {

match {

dynamic-application-group junos:web:social-networking;

}

then {

routing-instance R2;

}

}

}

[edit]

user@host# show security zones

security-zone trust {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

interfaces {

ge-0/0/0.0;

}

advance-policy-based-routing-profile {

profile1;

}

}

Wenn Sie mit der Konfiguration des Geräts fertig sind, wechseln commit Sie aus dem Konfigurationsmodus.

Verifizierung

- Überprüfen erweiterter richtlinienbasierter Routing-Statistiken

- Überprüfen des erweiterten richtlinienbasierten Routings

Überprüfen erweiterter richtlinienbasierter Routing-Statistiken

Zweck

Zeigen Sie die Statistiken für APBR an, z. B. die Anzahl der Sitzungen, die für das anwendungsbasierte Routing verarbeitet wurden, die Anzahl der APBR-Anwendungen für die Sitzung usw.

Aktion

Geben Sie im Konfigurationsmodus den show security advance-policy-based-routing statistics Befehl ein.

user@host> show security advance-policy-based-routing statistics Advance Profile Based Routing statistics: Sessions Processed 9 App rule hit on cache hit 0 App rule hit on HTTP Proxy/ALG 0 Midstream disabled rule hit on cache hit 2 URL cat rule hit on cache hit 0 DSCP rule hit on first packet 2 App and DSCP hit on first packet 0 App rule hit midstream 1 Default rule match 0 Midstream disabled rule hit midstream 1 URL cat rule hit midstream 0 App and DSCP rule hit midstream 0 DSCP rule hit midstream 0 Route changed on cache hits 2 Route changed on HTTP Proxy/ALG 0 Route changed midstream 0 Default rule applied 0 Zone mismatch 0 Drop on zone mismatch 0 Next hop not found 0 Application services bypass 0

Bedeutung

In der Befehlsausgabe werden die folgenden Details angezeigt:

Sitzungen, die für das anwendungsbasierte Routing verarbeitet wurden.

Gibt an, wie oft der Anwendungsdatenverkehr mit dem APBR-Profil übereinstimmt und APBR basierend auf verschiedenen Kriterien für die Sitzung angewendet wird.

Die Häufigkeit, mit der AppID zur Identifizierung von Anwendungsdatenverkehr konsultiert wurde.

-

Die Anzahl der Fälle, in denen es in der Sicherheitszone eine Diskrepanz zwischen der Standardroute und der ausgewählten APBR-Route gab und der Datenverkehr aufgrund dieser Abweichung unterbrochen wurde.

Weitere Informationen finden Sie unter Anzeigen von sicherheitsbasierten, auf Richtlinien basierenden Routing-Statistiken .

Überprüfen des erweiterten richtlinienbasierten Routings

Zweck

Zeigen Sie Informationen zu den Sitzungen und Paketflüssen an, die auf dem Gerät aktiv sind, einschließlich detaillierter Informationen zu bestimmten Sitzungen.

Aktion

Geben Sie im Konfigurationsmodus den show security flow session Befehl ein, um Informationen zu allen derzeit aktiven Sicherheitssitzungen auf dem Gerät anzuzeigen.

Bedeutung

In der Befehlsausgabe werden die folgenden Details angezeigt:

Alle aktiven Sitzungen und Paketflüsse auf Ihrem Gerät

Liste der eingehenden und ausgehenden IP-Datenströme, einschließlich Services

Sicherheitsattribute, die einem Datenfluss zugeordnet sind, z. B. die Richtlinien, die für den Datenverkehr gelten, der zu diesem Datenstrom gehört

Sitzungstimeoutwert, wann die Sitzung aktiv wurde, wie lange die Sitzung aktiv war und ob in der Sitzung aktiver Datenverkehr vorhanden ist

Konfigurieren erweiterter richtlinienbasierter Routing-Richtlinien

Ab Junos OS Version 18.2R1 können Sie erweiterte richtlinienbasierte Routing-Richtlinien (APBR) konfigurieren, indem Sie Quelladressen, Zieladressen und Anwendungen als Übereinstimmungsbedingungen definieren. und nach einer erfolgreichen Übereinstimmung wird das konfigurierte APBR-Profil als Anwendungsdienst für die Sitzung angewendet. In früheren Versionen von Junos OS konnte ein APBR-Profil an eine eingehende Sicherheitszone des eingehenden Datenverkehrs angehängt werden, und das APBR wurde pro Sicherheitszone angewendet. Mit der Unterstützung von APBR-Richtlinien können Sie jetzt verschiedene Satz von APBR-Regeln auf den Datenverkehr anwenden, basierend auf der eingehenden Sicherheitszone, der Quelladresse, der Zieladresse und der Anwendung

Diese Erweiterung bietet flexiblere Funktionen für die Datenverkehrsverarbeitung, die eine granulare Steuerung für das Weiterleiten von Paketen ermöglichen.

Zu den unterstützten Übereinstimmungskriterien gehören Quelladressen, Zieladressen und Anwendungen. Die Anwendungen können verwendet werden, um die Abgleichsbedingung basierend auf Protokoll und Layer-4-Ports zu unterstützen.

Wenn eine oder mehrere APBR-Richtlinien für die Sicherheitszone konfiguriert sind, wird die Richtlinie während der Sitzungserstellungsphase ausgewertet. Die Richtliniensuche wird beendet, sobald die Richtlinie, die der Sitzung entspricht, ausgewählt wurde. Nach einer erfolgreichen Übereinstimmung wird das mit der APBR-Richtlinie konfigurierte APBR-Profil für die Sitzung verwendet.

Wie funktioniert die APBR-Richtlinie?

APBR-Richtlinien werden für eine Sicherheitszone definiert. Wenn einer Zone eine oder mehrere APBR-Richtlinien zugeordnet sind, durchläuft die Sitzung, die von der Sicherheitszone aus initiiert wird, die Richtlinienübereinstimmung.

Die folgenden Sequenzen sind daran beteiligt, den Datenverkehr durch eine APBR-Richtlinie abzugleichen und erweitertes richtlinienbasiertes Routing zur Weiterleitung des Datenverkehrs basierend auf den definierten Parametern/Regeln anzuwenden:

Wenn Datenverkehr in der Eingangszone eintrifft, wird er durch die APBR-Richtlinienregeln abgeglichen. Die Richtlinienübereinstimmungsbedingung umfasst die Quelladresse, die Zieladresse und die Anwendung.

Wenn der Datenverkehr mit den Sicherheitsrichtlinienregeln übereinstimmt, wird die Aktion der APBR-Richtlinie auf den Datenverkehr angewendet. Sie können APBR als Anwendungsdienst in der APBR-Richtlinienaktion aktivieren, indem Sie den APBR-Profilnamen angeben.

Die APBR-Profilkonfiguration umfasst den Satz von Regeln, der eine Menge dynamischer Anwendungen und dynamischer Anwendungsgruppen als Übereinstimmungsbedingung enthält. Der Aktionsteil dieser Regeln enthält die Routing-Instanz, über die der Datenverkehr weitergeleitet werden muss. Die Routing-Instanz kann die Konfiguration von statischen Routen oder dynamisch gelernten Routen umfassen.

Der gesamte Datenverkehr, der für die statische Route bestimmt ist, wird an die Adresse des nächsten Hops übertragen, damit er an ein bestimmtes Gerät oder eine bestimmte Schnittstelle weitergeleitet wird.

APBR-Richtlinienregeln sind terminal, was bedeutet, dass der Datenverkehr, sobald er mit einer Richtlinie abgeglichen wurde, von den anderen Richtlinien nicht weiter verarbeitet wird.

Wenn eine APBR-Richtlinie über den übereinstimmenden Datenverkehr verfügt und das APBR-Profil keinen Datenverkehr hat, der der Regel entspricht, wird der Datenverkehr, der der APBR-Richtlinie entspricht, über eine Standard-Routing-Instanz [inet0] zum Ziel geleitet.

Unterstützung von älteren APBR-Profilen

Vor Junos OS-Version 18.2R1 wurde das APBR-Profil auf Sicherheitszonenebene angewendet. Mit der Unterstützung der APBR-Richtlinie wird die APBR-Konfiguration auf Sicherheitszonenebene in Zukunft veraltet sein, anstatt sofort entfernt zu werden, um Abwärtskompatibilität und die Möglichkeit zu bieten, Ihre Konfiguration mit der neuen Konfiguration in Einklang zu bringen.

Wenn Sie jedoch einen zonenbasierten APBR konfiguriert haben und versuchen, eine APBR-Richtlinie für die jeweilige Sicherheitszone hinzuzufügen, schlägt der Commit möglicherweise fehl. Sie müssen die zonenbasierte Konfiguration löschen, um die APBR-Richtlinie für die Zone zu konfigurieren. Wenn eine APBR-Richtlinie für eine Sicherheitszone konfiguriert ist und Sie versuchen, zonenbasierte APBR zu konfigurieren, führt dies zu einem Commit-Fehler.

Einschränkung

Wenn Sie eine bestimmte Adresse oder eine Adresse verwenden, die in der APBR-Richtlinienregel festgelegt ist, empfehlen wir, das globale Adressbuch zu verwenden. Aus diesem Grund sind zonenspezifische Regeln möglicherweise nicht für die Zieladresse anwendbar, da die Zielzone zum Zeitpunkt der Richtlinienauswertung nicht bekannt ist.

Die Konfiguration der APBR-Richtlinie für die Sicherheitszone junos-host wird nicht unterstützt.

Beispiel: Konfigurieren erweiterter richtlinienbasierter Routing-Richtlinien

Dieses Beispiel zeigt, wie Sie eine APBR-Richtlinie konfigurieren und das APBR-Profil auf die Sitzung anwenden, die den APBR-Richtlinienregeln entspricht.

Anforderungen

In diesem Beispiel werden die folgenden Hardware- und Softwarekomponenten verwendet:

Firewall der SRX-Serie mit Junos OS Version 18.2R1 oder höher. Dieses Konfigurationsbeispiel wurde mit Junos OS Version 18.2R1 getestet.

Gültige Lizenz für die Anwendungsidentifikationsfunktion, die auf einer Firewall der SRX-Serie installiert ist.

Überblick

In diesem Beispiel möchten Sie HTTP-Datenverkehr, der in der Vertrauenszone eingeht, an ein bestimmtes Gerät oder eine bestimmte Schnittstelle weiterleiten, wie durch die IP-Adresse des nächsten Hops angegeben.

Wenn Datenverkehr in der Vertrauenszone eintrifft, wird er von der APBR-Richtlinie abgeglichen. Wenn der Datenverkehr mit der Richtlinie übereinstimmt, wird die konfigurierte APBR-Regel auf den zulässigen Datenverkehr als Anwendungsservices angewendet. Die Pakete werden basierend auf der APBR-Regel an die statische Route und den nächsten Hop weitergeleitet, wie in der Routing-Instanz angegeben. Die in der Routing-Tabelle konfigurierte statische Route wird in die Weiterleitungstabelle eingefügt, wenn die Adresse des nächsten Hops erreichbar ist. Der gesamte Datenverkehr, der für die statische Route bestimmt ist, wird an die Adresse des nächsten Hops übertragen, damit er an ein bestimmtes Gerät oder eine bestimmte Schnittstelle weitergeleitet wird.

In diesem Beispiel müssen Sie die folgenden Konfigurationen durchführen:

Definieren Sie die Routing-Instanz und die RIB-Gruppe.

Erstellen Sie ein ABPR-Profil.

Erstellen Sie eine Sicherheitszone.

Erstellen Sie eine APBR-Richtlinie und hängen Sie das APBR-Profil an.

Konfiguration

CLI Schnellkonfiguration

Um dieses Beispiel schnell zu konfigurieren, kopieren Sie die folgenden Befehle, fügen Sie sie in eine Textdatei ein, entfernen Sie alle Zeilenumbrüche, ändern Sie alle erforderlichen Details, um sie an Ihre Netzwerkkonfiguration anzupassen, kopieren Sie die Befehle, fügen Sie sie in die CLI auf der Hierarchieebene ein, und geben Sie sie dann aus dem [edit] Konfigurationsmodus ein commit .

set routing-instances R1 instance-type forwarding set routing-instances R1 routing-options static route 5.0.0.0/24 next-hop 3.0.0.2 set routing-options interface-routes rib-group inet fbf-group set routing-options rib-groups fbf-group import-rib inet.0 set routing-options rib-groups fbf-group import-rib RI1.inet.0 set security advance-policy-based-routing profile profile1 rule rule-app1 match dynamic-application junos:HTTP set security advance-policy-based-routing profile profile1 rule rule-app1 then routing-instance R1 set security zones security-zone trust host-inbound-traffic system-services all set security zones security-zone trust host-inbound-traffic protocols all set security zones security-zone trust interfaces ge-0/0/1.0 set security advance-policy-based-routing from-zone trust policy SLA1 match source-address any set security advance-policy-based-routing from-zone trust policy SLA1 match destination-address any set security advance-policy-based-routing from-zone trust policy SLA1 match application any set security advance-policy-based-routing from-zone trust policy SLA1 then application-services advance-policy-based-routing-profile profile1

Konfigurieren des erweiterten richtlinienbasierten Routings

Schritt-für-Schritt-Anleitung

So wenden Sie APBR auf den Datenverkehr an, der der APBR-Richtlinie entspricht:

Erstellen Sie Routing-Instanzen.

[edit]

user@host#set routing-instances R1 instance-type forwardinguser@host#set routing-instances R1 routing-options static route 5.0.0.0/24 next-hop 3.0.0.2Gruppieren Sie eine oder mehrere Routing-Tabellen, um eine RIB-Gruppe mit dem Namen apbr_group zu bilden, und importieren Sie Routen in die Routing-Tabellen.

[edit]

user@host#set routing-options interface-routes rib-group inet fbf-groupuser@host#set routing-options rib-groups fbf-group import-rib inet.0user@host#set routing-options rib-groups fbf-group import-rib RI1.inet.0Erstellen Sie das APBR-Profil und definieren Sie die Regeln.

[edit]

user@host#set security advance-policy-based-routing profile profile1 rule rule-app1 match dynamic-application junos:HTTPuser@host#set security advance-policy-based-routing profile profile1 rule rule-app1 then routing-instance R1Erstellen Sie eine Sicherheitszone.

[edit]

user@host#set security zones security-zone trust host-inbound-traffic system-services alluser@host#set security zones security-zone trust host-inbound-traffic protocols alluser@host#set security zones security-zone trust interfaces ge-0/0/1.0Erstellen Sie eine APBR-Richtlinie, und wenden Sie das APBR-Profil auf die Sicherheitszone an.

[edit]

user@host#set security advance-policy-based-routing from-zone trust policy SLA1 match source-address anyuser@host#set security advance-policy-based-routing from-zone trust policy SLA1 match destination-address anyuser@host#set security advance-policy-based-routing from-zone trust policy SLA1 match application anyuser@host#set security advance-policy-based-routing from-zone trust policy SLA1 then application-services advance-policy-based-routing-profile profile1

Befund

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration, indem Sie die show routing-instances Befehle und show security zones eingeben. Wenn in der Ausgabe nicht die beabsichtigte Konfiguration angezeigt wird, wiederholen Sie die Konfigurationsanweisungen in diesem Beispiel, um sie zu korrigieren.

[edit]

user@host# show routing-instances

R1 {

instance-type forwarding;

routing-options {

static {

route 5.0.0.0/24 next-hop 3.0.0.2;

}

}

}

[edit]

user@host# show routing-options

interface-routes {

rib-group inet fbf_group;

}

rib-groups {

fbf_group {

import-rib [ inet.0 RI1.inet.0];

}

}

[edit]

user@host# show security advance-policy-based-routing

from-zone trust {

policy SLA1 {

match {

source-address any;

destination-address any;

application any;

}

then {

application-services {

advanced-policy-based-routing-profile profile1;

}

}

}

}

profile profile1 {

rule rule-app1 {

match {

dynamic-application junos:HTTP;

}

then {

routing-instance R1;

}

}

}

[edit]

user@host# show security zones

security-zone trust {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

interfaces {

ge-0/0/1.0;

}

}

Wenn Sie mit der Konfiguration des Geräts fertig sind, wechseln commit Sie aus dem Konfigurationsmodus.

Verifizierung

- Überprüfen erweiterter richtlinienbasierter Routing-Statistiken

- Überprüfen der APBR-Richtlinienkonfiguration

Überprüfen erweiterter richtlinienbasierter Routing-Statistiken

Zweck

Zeigen Sie die Statistiken für APBR an, z. B. die Anzahl der Sitzungen, die für das anwendungsbasierte Routing verarbeitet wurden, die Anzahl der APBR-Anwendungen für die Sitzung usw.

Aktion

Geben Sie im Konfigurationsmodus den show security advance-policy-based-routing statistics Befehl ein.

Sessions Processed 18994 AppID cache hits 18994 AppID requested 0 Rule matches 0 Route changed on cache hits 0 Route changed midstream 0 Zone mismatch 0 Drop on zone mismatch 0 Next hop not found 0

Bedeutung

In der Befehlsausgabe werden die folgenden Details angezeigt:

Sitzungen, die für das anwendungsbasierte Routing verarbeitet wurden.

Gibt an, wie oft der Anwendungsdatenverkehr mit dem APBR-Profil übereinstimmt und APBR für die Sitzung angewendet wird.

Die Häufigkeit, mit der AppID zur Identifizierung von Anwendungsdatenverkehr konsultiert wurde.

Weitere Informationen finden Sie unter Anzeigen von sicherheitsbasierten, auf Richtlinien basierenden Routing-Statistiken .

Überprüfen der APBR-Richtlinienkonfiguration

Zweck

Zeigen Sie Informationen über die APBR-Richtlinie und das zugehörige APBR-Profil an und zeigen Sie Informationen über die Trefferanzahl der APBR-Richtlinie an.

Aktion

Geben Sie im Konfigurationsmodus den show security advanced-policy-based-routing Befehl ein.

user@host> show security advanced-policy-based-routing policy-name SLA1

From zone: trust

Policy: SLA1, State: enabled, Index: 7, Sequence number: 1

Source addresses: any

Destination addresses: any

Applications: any

APBR profile: profile1

Geben Sie im Konfigurationsmodus den show security advanced-policy-based-routing hit-count Befehl ein.

user@host> show security advanced-policy-based-routing hit-count

Logical system: root-logical-system

Index From zone Name Hit count

1 trust SLA1 3

2 trust SLA2 0

3 trust SLA1 0

Number of policy: 3

Bedeutung

In der Befehlsausgabe werden die folgenden Details angezeigt:

Details wie Status der Richtlinie, zugehöriges APBR-Profil.

Zeigen Sie den Utility-Tarif von Policen entsprechend der Anzahl der Treffer an, die sie erhalten.

Grundlegendes zum URL-kategoriebasierten Routing

Ab Junos OS Version 18.3 R1 wird URL-kategoriebasiertes Routing auf Firewalls der SRX-Serie und Virtuelle Firewall vSRX-Instanzen unterstützt. URL-kategoriebasiertes Routing ermöglicht es Ihnen, URL-Kategorien als Übereinstimmungskriterien in einem APBR-Profil zu verwenden. Die URL-Kategorien basieren auf der IP-Adresse des Zielservers, und die Kategorieidentifikation wird von den Ergebnissen der erweiterten Webfilterung (EWF) und der lokalen Webfilterung genutzt, die vom Modul Content Security abgerufen werden.

URL-kategoriebasiertes Routing ermöglicht es Ihnen, Webdatenverkehr (HTTP und HTTPS) zu identifizieren und selektiv an ein bestimmtes Ziel weiterzuleiten.

Die Webfilterung klassifiziert Websites nach Host, URL oder IP-Adresse in Kategorien und führt die Filterung basierend auf diesen Kategorien durch. Sie können APBR-Profile konfigurieren, indem Sie eine URL-Kategorie als Übereinstimmungsbedingung in der Regel angeben. Die APBR-Profilregel gleicht den Datenverkehr mit den angegebenen Übereinstimmungskriterien ab, und nach einer erfolgreichen Übereinstimmung wird das konfigurierte APBR-Profil als Anwendungsdienst für die Sitzung angewendet. Angenommen, Sie möchten den gesamten Datenverkehr, der zu einer bestimmten Website-Kategorie, z. B. Social Media, gehört, über einen bestimmten nächsten Hop leiten. In diesem Fall können Sie ein neues APBR-Profil mit der Liste der URL-Kategorien wie Enhanced_Social_Web_Facebook, Enhanced_Social_Web_Linkedin, Enhanced_Social_Web_Twitter oder Enhanced_Social_Web_Youtube oder einer anderen benutzerdefinierten URL als Übereinstimmungskriterien in der Richtlinie erstellen. Der Datenverkehr, der mit einer der in der Regel definierten URL-Kategorien übereinstimmt, wird über die Routen der jeweiligen Routing-Instanz weitergeleitet.

Wenn ein APBR-Profil den Datenverkehr mit den in der Regel enthaltenen URL-Kategorien abgleicht, fragt APBR das Webfilterung-Modul ab, um die Details der URL-Kategorie abzurufen. Wenn die URL-Kategorie im URL-Filtercache nicht verfügbar ist, sendet das Sicherheitsgerät eine Anforderung an die private Cloud, die mit Webfilterung für die Kategorisierungsdetails konfiguriert ist. Wenn der Datenverkehr mit keiner URL-Kategorie übereinstimmt, wird die Anforderung nicht kategorisiert und die Sitzung wird normal verarbeitet (Nicht-APBR-Route).

Wenn die mit EWF konfigurierte private Cloud nicht innerhalb eines Intervalls von 3 Sekunden auf die URL-Kategorieanforderung antwortet, wird die Sitzung normal verarbeitet (Nicht-APBR-Route).

- Regelverarbeitung in einem APBR-Profil

- Vorteile von URL-kategoriebasiertem Routing

- Einschränkungen des URL-kategoriebasierten Routings

Regelverarbeitung in einem APBR-Profil

Sie können erweitertes richtlinienbasiertes Routing bereitstellen, indem Sie den Datenverkehr basierend auf den Attributen der Anwendungen klassifizieren und auf der Grundlage dieser Attribute Richtlinien anwenden, um den Datenverkehr umzuleiten. Dazu müssen Sie das APBR-Profil definieren und es einer APBR-Richtlinie zuordnen. Sie können ein APBR-Profil erstellen, um mehrere Regeln entweder mit dynamischen Anwendungen, Anwendungsgruppen oder beidem oder einer URL-Kategorie als Übereinstimmungskriterien einzuschließen. Die im APBR-Profil konfigurierten Regeln können eine der folgenden umfassen:

Eine oder mehrere Anwendungen, dynamische Anwendungen oder Anwendungsgruppen

URL-Kategorie (IP-Zieladresse): EWF- oder lokale Webfilterung.

In einem APBR-Profil wird die Regelsuche für beide Übereinstimmungskriterien durchgeführt. Wenn nur ein Übereinstimmungskriterium verfügbar ist, wird die Regelsuche basierend auf den verfügbaren Übereinstimmungskriterien durchgeführt.

Das APBR-Profil enthält die Regeln, um den Datenverkehr mit Anwendungen oder URL-Kategorien abzugleichen, und die Aktion, um den übereinstimmenden Datenverkehr für die Routensuche an die angegebene Routing-Instanz umzuleiten.

In Junos OS Version 18.3R1 erfolgt der Abgleich der URL-Kategorie basierend auf der Ziel-IP-Adresse. Aus diesem Grund wird die URL-kategoriebasierte Regelübereinstimmung beim ersten Paket der Sitzung beendet. Da eine dynamische Anwendung möglicherweise in der Mitte der Sitzung identifiziert wird, wird der Abgleichsprozess für die Regeln für die dynamische Anwendung fortgesetzt, bis der Prozess der Anwendungsidentifizierung abgeschlossen ist.

Vorteile von URL-kategoriebasiertem Routing

Durch die Verwendung von URL-basierten Kategorien erhalten Sie eine granulare Kontrolle über den Webverkehr. Der Datenverkehr, der zu bestimmten Kategorien von Websites gehört, wird über verschiedene Pfade umgeleitet und je nach Kategorie einer weiteren Sicherheitsverarbeitung unterzogen, einschließlich SSL-Entschlüsselung für den HTTPS-Datenverkehr.

Funktionen zur Traffic-Verarbeitung auf der Grundlage von URL-Kategorien ermöglichen es Ihnen, verschiedene Pfade für ausgewählte Websites zu verwenden. Die Verwendung verschiedener Pfade führt zu einer besseren Quality of Experience (QoE) und ermöglicht es Ihnen, die verfügbare Bandbreite effektiv zu nutzen.

SD-WAN-Lösungen können zusätzlich zum dynamischen anwendungsbasierten Routing URL-kategoriebasiertes Routing nutzen.

URL-kategoriebasiertes Routing kann für lokale Internet-Breakout-Lösungen verwendet werden, da es mit Änderungen der Quell-NAT-Konfiguration arbeiten kann.

Einschränkungen des URL-kategoriebasierten Routings

Für die Verwendung von URL-Kategorien in einem APBR-Profil gelten die folgenden Einschränkungen:

Nur die Ziel-IP-Adresse wird für die Identifizierung der URL-Kategorie in einem APBR-Profil verwendet. URL-Kategorien, die auf dem Host oder auf der URL oder dem SNI-Feld basieren, werden nicht unterstützt.

Sie können entweder eine dynamische Anwendung oder eine URL-Kategorie als Übereinstimmungsbedingung in einer APBR-Profilregel konfigurieren. Das Konfigurieren einer Regel mit sowohl der URL-Kategorie als auch mit der dynamischen Anwendung führt zu einem Commit-Fehler.

Beispiel: Konfigurieren von URL-kategoriebasiertem Routing

In diesem Beispiel wird gezeigt, wie Sie URL-kategoriebasiertes Routing konfigurieren.

- Anforderungen

- Überblick

- Konfigurieren des URL-kategoriebasierten Routings mithilfe von EWF

- Konfigurieren des URL-basierten Routings mithilfe der lokalen Webfilterung

- Verifizierung

Anforderungen

In diesem Beispiel werden die folgenden Hardware- und Softwarekomponenten verwendet:

Firewall der SRX-Serie mit Junos OS Version 18.3 R1 oder höher. Dieses Konfigurationsbeispiel wurde unter Junos OS Version 18.3 R1 getestet.

Gültige Lizenz für die Anwendungsidentifikationsfunktion, die auf der Firewall der SRX-Serie installiert ist.

Für die Option Erweiterte Webfilterung (EWF) müssen Sie eine Webfilterung-Lizenz von Juniper Networks erwerben. Für die lokale Webfilterung ist keine Lizenz erforderlich.

Überblick

Dieses Beispiel zeigt, wie Sie APBR auf Ihrer Firewall der SRX-Serie konfigurieren, um Social-Media-Datenverkehr, der in der Vertrauenszone ankommt, über URL-kategoriebasiertes Routing an ein bestimmtes Gerät oder an eine Schnittstelle weiterzuleiten.

Wenn Datenverkehr eintrifft, wird er vom APBR-Profil abgeglichen, und wenn eine übereinstimmende Regel gefunden wird, werden die Pakete an die statische Route und die IP-Adresse des nächsten Hops weitergeleitet, wie in der Routing-Instanz angegeben. Die in der Routing-Tabelle konfigurierte statische Route wird der Weiterleitungstabelle hinzugefügt, wenn die Adresse des nächsten Hops erreichbar ist. Der gesamte Datenverkehr, der für die statische Route bestimmt ist, wird an die Adresse des nächsten Hops übertragen, um ihn an ein bestimmtes Gerät oder an eine Schnittstelle weiterzuleiten.

In diesem Beispiel führen Sie die folgenden Konfigurationen durch:

Aktivieren Sie eine der folgenden Arten der Webfilterung:

Erweiterte Webfilterung (EWF): Wenn Sie EWF auf dem Gerät aktivieren, fängt die EWF-Engine die HTTP- und HTTPS-Anforderungen ab und kategorisiert die URL in eine der 95 oder mehr vordefinierten Kategorien und stellt außerdem Informationen zur Site-Reputation bereit. Weitere Informationen finden Sie unter Konfigurieren des URL-kategoriebasierten Routings mithilfe von EWF.

Lokale Webfilterung: Wenn Sie die lokale Webfilterung aktivieren, können Sie benutzerdefinierte URL-Kategorien mit mehreren URL-Listen konfigurieren und sie auf ein Content Security Webfilterung-Profil mit Aktionen wie Zulassen, Zulassen und Protokollieren, Blockieren und Quarantäne anwenden. Um die lokale Webfilterung verwenden zu können, müssen Sie ein Webfilterung-Profil erstellen und sicherstellen, dass die benutzerdefinierte Kategorie Teil des Profils ist. Weitere Informationen finden Sie unter Konfigurieren des URL-basierten Routings mithilfe der lokalen Webfilterung.

Definieren Sie die Routing-Instanzen und die Routing-Informationsbasis (RIB; auch bekannt als Routing-Tabelle-Gruppe).

Definieren Sie das APBR-Profil und ordnen Sie es einer APBR-Richtlinie zu.

Konfigurieren des URL-kategoriebasierten Routings mithilfe von EWF

In diesem Abschnitt werden die Schritte zum Konfigurieren des URL-kategoriebasierten Routings mithilfe von EWF beschrieben. Tabelle 2 enthält die Details der in diesem Beispiel verwendeten Parameter.

Parameter |

Name |

Beschreibung |

|---|---|---|

APBR-Profil |

APBR-PR1 |

Name des APBR-Profils. |

APBR-Richtlinie |

Platz 1 |

Name der APBR-Richtlinie. |

Regel |

|

Name der APBR-Profilregel. Die APBR-Profilregel gleicht den Datenverkehr mit den definierten URL-Kategorien ab und leitet den übereinstimmenden Datenverkehr für die Routensuche an die angegebene Routing-Instanz (Beispiel: RI1) weiter. |

Kategorie |

Enhanced_Social_Web_Facebook |

Kategorie, die in der APBR-Profilregel für den Abgleich des Datenverkehrs definiert ist. |

Routing-Instanz |

|

Für die Weiterleitung des Datenverkehrs wird eine Routinginstanz vom Typ Weiterleitung verwendet. Der gesamte qualifizierte Datenverkehr, der für die statische Route (mit der IP-Adresse 1.0.0.254/8) bestimmt ist, wird an das Next-Hop-Gerät (mit der IP-Adresse 1.0.0.1) weitergeleitet. |

RIB-Gruppe |

apbr_group |

Name der RIB-Gruppe. Die RIB-Gruppe teilt Schnittstellenrouten mit den Weiterleitungs-Routing-Instanzen. Um sicherzustellen, dass der nächste Hop auflösbar ist, werden Schnittstellenrouten von der Haupt-Routing-Tabelle über eine RIB-Gruppe mit den in den Routing-Instanzen angegebenen Routing-Tabellen gemeinsam genutzt. |

Um URL-kategoriebasiertes Routing mit EWF durchzuführen, müssen Sie die folgenden Verfahren ausführen:

- Aktivieren der erweiterten Webfilterung

- Definieren der Routing-Instanz und der RIB-Gruppe

- Konfigurieren des APBR-Profils

- Konfigurieren der APBR-Richtlinie und Anhängen des APBR-Profils

Aktivieren der erweiterten Webfilterung

Schritt-für-Schritt-Anleitung

Um URL-Kategorien als Übereinstimmungskriterien in einem APBR-Profil zu verwenden, müssen Sie EWF in Content Security aktivieren.

Für die EWF-Option müssen Sie eine Webfilterung-Lizenz von Juniper Networks erwerben. Für die lokale Webfilterung ist keine Lizenz erforderlich.

Aktivieren Sie EWF, indem Sie den Webfilterungstyp als

juniper-enhancedangeben.[edit]

user@host#set security utm feature-profile web-filtering type juniper-enhancedLegen Sie die Cachegröße auf 500 und das Cache-Timeout auf 1800 Sekunden für die konfigurierte EWF-Engine fest.

[edit]

user@host#set security utm feature-profile web-filtering juniper-enhanced cache size 500user@host#set security utm feature-profile web-filtering juniper-enhanced cache timeout 1800Weitere Informationen zur EWF-Konfiguration finden Sie unter Erweiterte Webfilterung (EWF).

Definieren der Routing-Instanz und der RIB-Gruppe

Schritt-für-Schritt-Anleitung

Definieren Sie die Routing-Instanz und die RIB-Gruppe.

Erstellen Sie die Routinginstanz, um den Datenverkehr an die verschiedenen nächsten Hops weiterzuleiten. In diesem Schritt konfigurieren Sie die statische Route 1.0.0.254/8 und die Next-Hop-Adresse als 1.0.0.1.

[edit]

user@host#set routing-instances RI1 instance-type forwardinguser@host#set routing-instances RI1 routing-options static route 1.0.0.254/8 next-hop 1.0.0.1Erstellen Sie eine RIB-Gruppe.

[edit]

user@host#set routing-options interface-routes rib-group inet apbr_groupuser@host#set routing-options rib-groups apbr_group import-rib inet.0user@host#set routing-options rib-groups apbr_group import-rib RI1.inet.0Schnittstellenrouten aus der Haupt-Routing-Tabelle (inet.0) werden über eine RIB-Gruppe mit der in der Routing-Instanz RI1.inet.0 angegebenen Routing-Tabelle gemeinsam genutzt.

Konfigurieren des APBR-Profils

Schritt-für-Schritt-Anleitung

Erstellen Sie eine Regel für die Facebook-Anwendungen und leiten Sie den passenden Datenverkehr an die Routing-Instanz RI1 weiter.

Erstellen Sie das APBR-Profil und definieren Sie die Übereinstimmungskriterien für die URL-Kategorie.

[edit]

user@host#set security advance-policy-based-routing profile apbr-pr1 rule rule-social-nw match category Enhanced_Social_Web_FacebookDie APBR-Profilregel gleicht den Traffic der definierten URL-Kategorie zu, d. h. der Facebook-Anwendung in diesem Beispiel.

Geben Sie die Aktion für den Datenverkehr an, der der URL-Kategorie entspricht.

[edit]

user@host#set security advance-policy-based-routing profile apbr-pr1 rule rule-social-nw then routing-instance RI1In diesem Schritt geben Sie an, dass der Datenverkehr, der der Regel apbr-pr1 entspricht, an die Routing-Instanz RI1 umgeleitet werden soll.

Konfigurieren der APBR-Richtlinie und Anhängen des APBR-Profils

Schritt-für-Schritt-Anleitung

Ordnen Sie das Anwendungsprofil der APBR-Richtlinie zu, um URL-kategoriebasiertes Routing zu aktivieren.

Definieren Sie die APBR-Richtlinie. Geben Sie die Richtlinienübereinstimmungsbedingung

anyfür die Quelladresse, die Zieladresse und die Anwendung an.[edit]

user@host#set security advance-policy-based-routing from-zone trust policy p1 match source-address anyuser@host#set security advance-policy-based-routing from-zone trust policy p1 match destination-address anyuser@host#set security advance-policy-based-routing from-zone trust policy p1 match application anyWenn Datenverkehr eintrifft, wird er durch die APBR-Richtlinienregeln abgeglichen.

Hängen Sie das APBR-Profil an die Richtlinie an.

[edit]

user@host#set security advance-policy-based-routing from-zone trust policy p1 then application-servicesadvance-policy-based-routing-profile apbr-pr1Wenn der Datenverkehr mit den APBR-Richtlinienregeln (p1) übereinstimmt, wird das APBR-Profil apbr-pr1 als Aktion der APBR-Richtlinie auf den Datenverkehr angewendet. Der Datenverkehr, der mit der Facebook-Anwendung übereinstimmt, wird gemäß der APBR-Profilregel rule-social-nw an die Routing-Instanz RI1 umgeleitet.

Befund

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration, indem Sie die show Befehle eingeben. Wenn in der Ausgabe nicht die beabsichtigte Konfiguration angezeigt wird, wiederholen Sie die Konfigurationsanweisungen in diesem Beispiel, um sie zu korrigieren.

[edit security]

user@host# show advance-policy-based-routing

profile apbr-pr1 {

rule rule-social-nw {

match {

category Enhanced_Social_Web_Facebook;

}

then {

routing-instance RI1;

}

}

}

from-zone trust {

policy p1 {

match {

source-address any;

destination-address any;

application any;

}

then {

application-services {

advance-policy-based-routing-profile apbr-pr1;

}

}

}

}

[edit]

user@host# routing-options

interface-routes {

rib-group inet apbr_group;

}

rib-groups {

apbr_group {

import-rib [ inet.0 RI1.inet.0 ];

}

}

[edit]

user@host# show routing-instances

RRI1 {

instance-type forwarding;

routing-options {

static {

route 1.0.0.254/8 next-hop 1.0.0.1;

}

}

}

Wenn Sie mit der Konfiguration des Geräts fertig sind, wechseln commit Sie aus dem Konfigurationsmodus.

Konfigurieren des URL-basierten Routings mithilfe der lokalen Webfilterung

In diesem Abschnitt werden die Schritte zum Konfigurieren des URL-kategoriebasierten Routings mithilfe der lokalen Webfilterung beschrieben.

Tabelle 3 enthält die Details der in diesem Beispiel verwendeten Parameter.

Parameter |

Name |

Beschreibung |

|---|---|---|

APBR-Profil |

APBR-PR2 |

Name des APBR-Profils. |

APBR-Richtlinie |

P2 |

Name der APBR-Richtlinie. |

Regel |

|

Name der APBR-Profilregel. Die APBR-Profilregel gleicht den Datenverkehr mit den definierten URL-Kategorien ab und leitet den übereinstimmenden Datenverkehr für die Routensuche an die angegebene Routing-Instanz (Beispiel: RI2) weiter. |

Benutzerdefinierte Kategorie (URL-Muster) |

203.0.113.0 203.0.113.10 |

Kategorie, die in der APBR-Profilregel für den Abgleich des Datenverkehrs definiert ist. |

Routing-Instanz |

|

Für die Weiterleitung des Datenverkehrs wird eine Routinginstanz vom Typ Weiterleitung verwendet. Der gesamte qualifizierte Datenverkehr, der für die statische Route (mit der IP-Adresse 5.0.0.10) bestimmt ist, wird an das Next-Hop-Gerät (mit der IP-Adresse 9.0.0.1) weitergeleitet. |

RIB-Gruppe |

apbr_group2 |

Name der RIB-Gruppe. Die RIB-Gruppe teilt Schnittstellenrouten mit den Weiterleitungs-Routing-Instanzen. Um sicherzustellen, dass der nächste Hop auflösbar ist, werden Schnittstellenrouten von der Haupt-Routing-Tabelle über eine RIB-Gruppe mit den in den Routing-Instanzen angegebenen Routing-Tabellen gemeinsam genutzt. |

Um URL-kategoriebasiertes Routing mithilfe der lokalen Webfilterung durchzuführen, müssen Sie die folgenden Verfahren ausführen:

- Aktivieren der lokalen Webfilterung

- Definieren der Routing-Instanz und der RIB-Gruppe

- Konfigurieren des APBR-Profils

- Konfigurieren der APBR-Richtlinie und Anhängen des APBR-Profils

Aktivieren der lokalen Webfilterung

Schritt-für-Schritt-Anleitung

Um URL-Kategorien als Übereinstimmungskriterien in einem APBR-Profil zu verwenden, müssen Sie die lokale Webfilterung in Content Security aktivieren.

Aktivieren Sie die lokale Webfilterung, indem Sie den Webfilterungstyp als

juniper-localangeben.[edit]

user@host#set security utm feature-profile web-filtering type juniper-localErstellen Sie benutzerdefinierte Objekte und URL-Musterlisten.

[edit]

user@host#set security utm custom-objects url-pattern local1 value 203.0.113.0user@host#set security utm custom-objects url-pattern local1 value 203.0.113.10In diesem Schritt wird ein Muster erstellt, das der IP-Adresse 203.0.113.0 oder 203.0.113.10 auf HTTP entspricht.

Konfigurieren Sie die benutzerdefinierte URL-Kategorieliste.

user@host#set security utm custom-objects custom-url-category custom value local1Die in diesem Beispiel angegebene URL-Kategorie ist benutzerdefiniert und Sie können URL-Listen hinzufügen. In diesem Schritt fügen Sie die URL-Liste

local1hinzu, die die Muster enthält, die den in Schritt 2 erstellten Adressen 203.0.113.1 und 203.0.113.10 entsprechen.Konfigurieren Sie ein Webfilterung-Profil.

user@host#set security utm feature-profile web-filtering juniper-local profile P1 category custom action permitEin Webfilterung-Profil enthält eine benutzerdefinierte Kategorie mit einer Berechtigungsaktion.

Weitere Informationen zur Konfiguration der lokalen Webfilterung finden Sie unter Lokale Webfilterung.

Definieren der Routing-Instanz und der RIB-Gruppe

Schritt-für-Schritt-Anleitung

Definieren Sie die Routing-Instanz und die RIB-Gruppe.

Erstellen Sie die Routinginstanz, um den Datenverkehr an die verschiedenen nächsten Hops weiterzuleiten. In diesem Beispiel konfigurieren Sie die statische Route 5.0.0.0/10 mit der Next-Hop-Adresse 9.0.0.1.

[edit]

user@host#set routing-instances RI2 instance-type forwardinguser@host#set routing-instances RI2 routing-options static route 5.0.0.0/16 next-hop 9.0.0.1Erstellen Sie eine RIB-Gruppe.

[edit]

user@host#set routing-options interface-routes rib-group inet apbr_group2user@host#set routing-options rib-groups apbr_group2 import-rib inet.0user@host#set routing-options rib-groups apbr_group2 import-rib RI2.inet.0Schnittstellenrouten von der Haupt-Routing-Tabelle (inet.0) werden über eine RIB-Gruppe mit der in der Routing-Instanz (RI2.inet.0) angegebenen Routing-Tabelle gemeinsam genutzt.

Konfigurieren des APBR-Profils

Schritt-für-Schritt-Anleitung

Erstellen Sie eine Regel, um den Datenverkehr, der dem benutzerdefinierten URL-Muster entspricht, an die Routing-Instanz RI2 weiterzuleiten.

Erstellen Sie das APBR-Profil und definieren Sie die Übereinstimmungskriterien für die URL-Kategorie.

[edit]

user@host#set security advance-policy-based-routing profile apbr-pr2 rule rule2 match category customDie APBR-Profilregel gleicht den Datenverkehr mit der definierten benutzerdefinierten URL-Kategorie ab, d. h. Datenverkehr mit URL-Mustern, die in diesem Beispiel mit den Adressen 203.0.113.1 und 203.0.113.10 übereinstimmen.

Geben Sie die Aktion für den Datenverkehr an, der der URL-Kategorie entspricht.

[edit]

user@host#set security advance-policy-based-routing profile apbr-pr2 rule rule2 then routing-instance RI2In diesem Schritt geben Sie an, dass der Datenverkehr, der der Regel entspricht, an die Routing-Instanz RI2 umgeleitet werden soll.

Konfigurieren der APBR-Richtlinie und Anhängen des APBR-Profils

Schritt-für-Schritt-Anleitung

Ordnen Sie das APBR-Profil der APBR-Richtlinie zu, um URL-kategoriebasiertes Routing zu aktivieren.

Definieren Sie die APBR-Richtlinie. Geben Sie die Richtlinienübereinstimmungsbedingung

anyfür die Quelladresse, die Zieladresse und die Anwendung an.[edit]

user@host#set security advance-policy-based-routing from-zone trust policy p2 match source-address anyuser@host#set security advance-policy-based-routing from-zone trust policy p2 match destination-address anyuser@host#set security advance-policy-based-routing from-zone trust policy p2 match application anyWenn Datenverkehr eintrifft, werden die APBR-Richtlinienregeln abgeglichen.

Hängen Sie das APBR-Profil an die Richtlinie an.

[edit]

user@host#set security advance-policy-based-routing from-zone trust policy p2 then application-services advance-policy-based-routing-profile apbr-pr2Wenn der Datenverkehr mit den APBR-Richtlinienregeln (p2) übereinstimmt, wird das APBR-Profil apbr-pr2 als Aktion der APBR-Richtlinie auf den Datenverkehr angewendet. Der Datenverkehr, der mit der Facebook-Anwendung übereinstimmt, wird gemäß der APBR-Profilregelregel2 an die Routing-Instanz RI2 umgeleitet.

Befund

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration, indem Sie die show Befehle eingeben. Wenn in der Ausgabe nicht die beabsichtigte Konfiguration angezeigt wird, wiederholen Sie die Konfigurationsanweisungen in diesem Beispiel, um sie zu korrigieren.

[edit security]

user@host# show advance-policy-based-routing

profile apbr-pr2 {

rule rule2 {

match {

category custom;

}

then {

routing-instance RI2;

}

}

}

from-zone trust {

policy p2 {

match {

source-address any;

destination-address any;

application any;

}

then {

application-services {

advance-policy-based-routing-profile apbr-pr2;

}

}

}

}

[edit]

user@host# show routing-options

interface-routes {

rib-group inet apbr_group2;

}

rib-groups {

apbr_group2 {

import-rib [ inet.0 RI2.inet.0 ];

}

}

[edit]

user@host# show routing-instances

RI2 {

instance-type forwarding;

routing-options {

static {

route 5.0.0.0/10 next-hop 9.0.0.1;

}

}

}

Wenn Sie mit der Konfiguration des Geräts fertig sind, wechseln commit Sie aus dem Konfigurationsmodus.

Verifizierung

Überprüfung von APBR-Statistiken

Zweck

Zeigen Sie die Statistiken für APBR an, z. B. die Anzahl der Sitzungen, die für das anwendungsbasierte Routing verarbeitet wurden, die Häufigkeit, mit der der APBR für die Sitzung angewendet wird usw.

Aktion

Geben Sie im Konfigurationsmodus den show security advance-policy-based-routing statistics Befehl ein.

user@host> show security advance-policy-based-routing statistics

Advance Profile Based Routing statistics: Session Processed: 5529 ASC Success: 3113 Rule match success: 107 Route modified: 107 AppID Requested: 2416

Bedeutung

In der Befehlsausgabe werden die folgenden Details angezeigt:

Für das anwendungsbasierte Routing verarbeitete Sitzungen

Gibt an, wie oft ein Eintrag im Systemcache der Anwendung (ASC) gefunden wird

Gibt an, wie oft der Anwendungsdatenverkehr mit dem APBR-Profil übereinstimmt und APBR für die Sitzung angewendet wird

Die Häufigkeit, mit der die Anwendungsidentifikation (AppID) zur Identifizierung des Anwendungsdatenverkehrs konsultiert wurde

Gibt an, wie oft der APBR für die Sitzung angewendet wird

Umgehen von Anwendungsservices in einer APBR-Regel

Sie können ein APBR-Profil erstellen, um mehrere Regeln entweder mit dynamischen Anwendungen, Anwendungsgruppen oder beidem oder eine URL-Kategorie als Übereinstimmungskriterien auf Sicherheitsgeräten einzuschließen. URL-kategoriebasiertes Routing ermöglicht es Ihnen, Webdatenverkehr (HTTP und HTTPS) zu identifizieren und selektiv an ein bestimmtes Ziel oder an ein anderes Gerät weiterzuleiten, auf dem eine weitere Überprüfung des Webdatenverkehrs erforderlich ist. In solchen Fällen können Sie festlegen, dass Anwendungsdienste in der Sitzung, die zur weiteren Überprüfung an das Gerät weitergeleitet werden soll, nicht angewendet oder umgangen werden sollen.

Ab Junos OS-Version 19.1R1 können Sie Anwendungsservices für eine Sitzung umgehen, die mithilfe der APBR-Regel umgeleitet wird.

Die folgenden Sequenzen sind an der Umgehung der Anwendungsdienste beteiligt:

APBR verwendet die Anwendungsdetails, um im APBR-Profil (Anwendungsprofil) nach einer übereinstimmenden Regel zu suchen.

Wenn eine übereinstimmende APBR-Regel gefunden wird, wird der Datenverkehr für die Routensuche an die angegebene Routing-Instanz umgeleitet.

Wenn Sie die Option zum Umgehen von Anwendungsdiensten in den Sitzungen in einer APBR-Regel konfigurieren, wird versucht, die Anwendungsdienste für die Sitzung zu umgehen.

Eine Protokollmeldung wird generiert oder aktualisiert, um die Umgehung der Anwendungsdienste in der Sitzung anzuzeigen.

Mit der APBR-Regel können Sie die Anwendungsservices wie Sicherheitsrichtlinien, Quality of Service (AppQoS), Juniper ATP Cloud, IDP, Security Intelligence (SecIntel) und Content Security umgehen.

Damit die Umgehung wirksam ist, ist es erforderlich, dass die APBR-Regel im ersten Paket übereinstimmt. Wenn die Regel nach dem ersten Paket erfüllt wird und für die Regel eine Umgehungsoption konfiguriert ist, wird die Umgehungsoption ignoriert, und die Anwendungsdienste werden nicht umgangen.

Der ALG-Dienst wird aufgrund dieser Funktion nicht umgangen, da die Umgehung des ALG möglicherweise dazu führen kann, dass die korrelierte (Daten-)Sitzung nicht mit der entsprechenden Sicherheitsrichtlinie abgeglichen wird.

Beispiel: Umgehen von Anwendungsdiensten mithilfe der APBR-Regel

In diesem Beispiel wird gezeigt, wie Sie Anwendungsdienste in der Sitzung mithilfe der APBR-Regel umgehen. Mithilfe des URL-kategoriebasierten Routings können Sie Webdatenverkehr (HTTP und HTTPS) identifizieren und selektiv an ein bestimmtes Ziel oder an ein anderes Gerät weiterleiten. Hier können Sie konfigurieren, dass die Anwendungsdienste in der Sitzung umgangen werden, in der eine weitere Überprüfung des Webdatenverkehrs durchgeführt werden könnte.

Anforderungen

In diesem Beispiel werden die folgenden Hardware- und Softwarekomponenten verwendet:

Firewall der SRX-Serie mit Junos OS Version 19.1R1 oder höher. Dieses Konfigurationsbeispiel wurde unter Junos OS Version 19.1R1 getestet.

Gültige Lizenz für die Anwendungsidentifikationsfunktion, die auf der Firewall der SRX-Serie installiert ist.

Bevor Sie beginnen:

Definieren Sie die Routing-Instanz und die RIB-Gruppe.

Geeignete Sicherheitsrichtlinien, um Regeln für den Transitdatenverkehr durchzusetzen, anzugeben, welcher Datenverkehr das Gerät passieren kann, und die Aktionen, die für den Datenverkehr ausgeführt werden müssen, wenn er das Gerät passiert.

Überblick

In diesem Beispiel wird gezeigt, wie Sie APBR auf Ihrer Firewall der SRX-Serie so konfigurieren, dass der in der Vertrauenszone eingehende Social-Media-Datenverkehr mithilfe von URL-kategoriebasiertem Routing an ein bestimmtes Gerät oder an eine Schnittstelle weitergeleitet wird und die Anwendungsdienste in derselben Sitzung umgangen werden.

In diesem Beispiel führen Sie die folgenden Konfigurationen durch:

Definieren Sie das APBR-Profil und ordnen Sie es einer APBR-Richtlinie zu. Das APBR-Profil enthält die Regeln, um den Datenverkehr mit Anwendungen und URL-Kategorien abzugleichen.

Geben Sie als Nächstes die Aktion der APBR-Profilregel an. Das heißt, um den übereinstimmenden Datenverkehr für die Routensuche an die angegebene Routinginstanz umzuleiten.

Geben Sie die Option zur Anwendungsumgehung für den entsprechenden Datenverkehr an.

Wenn Datenverkehr eintrifft, wird er vom APBR-Profil abgeglichen, und wenn eine übereinstimmende Regel gefunden wird, werden die Pakete an die statische Route weitergeleitet. Der gesamte Datenverkehr, der für die statische Route bestimmt ist, wird an die Adresse des nächsten Hops übertragen, um ihn an ein bestimmtes Gerät oder an eine Schnittstelle weiterzuleiten. Da Sie die Option zur Anwendungsumgehung für den entsprechenden Datenverkehr konfiguriert haben, wird der Datenverkehr, der an das jeweilige Gerät an der Adresse des nächsten Hops weitergeleitet wird, nicht mit Anwendungsdiensten angewendet.

Konfiguration

Dieser Abschnitt enthält Schritte zum Konfigurieren des URL-kategoriebasierten Routings mithilfe der erweiterten Webfilterung (EWF) und zum Aktivieren durch Übergeben von Anwendungsdiensten für den Datenverkehr.

- Aktivieren der erweiterten Webfilterung

- Konfigurieren der APBR-Regel

- Konfigurieren der APBR-Richtlinie und Anhängen des APBR-Profils

Aktivieren der erweiterten Webfilterung

Schritt-für-Schritt-Anleitung

Um URL-Kategorien als Übereinstimmungskriterien in einem APBR-Profil zu verwenden, müssen Sie EWF in Content Security aktivieren.

Für die EWF-Option müssen Sie eine Webfilterung-Lizenz von Juniper Networks erwerben. Für die lokale Webfilterung ist keine Lizenz erforderlich.

Aktivieren Sie EWF, indem Sie den Webfilterungstyp als

juniper-enhancedangeben.[edit]

user@host#set security utm feature-profile web-filtering type juniper-enhancedLegen Sie die Cachegröße auf 500 und das Cache-Timeout auf 1800 Sekunden für die konfigurierte EWF-Engine fest.

[edit]

user@host#set security utm feature-profile web-filtering juniper-enhanced cache size 500user@host#set security utm feature-profile web-filtering juniper-enhanced cache timeout 1800Weitere Informationen zur EWF-Konfiguration finden Sie unter Erweiterte Webfilterung (EWF).

Konfigurieren der APBR-Regel

Schritt-für-Schritt-Anleitung

Erstellen Sie eine Regel für die Facebook-Anwendungen und leiten Sie den passenden Datenverkehr an die Routing-Instanz RI1 weiter.

Erstellen Sie das APBR-Profil und definieren Sie die Übereinstimmungskriterien für die URL-Kategorie.

[edit]

user@host#set security advance-policy-based-routing profile apbr-pr1 rule rule-social-nw match category Enhanced_Social_Web_FacebookDie APBR-Profilregel gleicht den Traffic der definierten URL-Kategorie zu, d. h. der Facebook-Anwendung in diesem Beispiel.

Geben Sie die Aktion für den Datenverkehr an, der der URL-Kategorie entspricht.

[edit]

user@host#set security advance-policy-based-routing profile apbr-pr1 rule rule-social-nw then routing-instance RI1In diesem Schritt geben Sie an, dass der Datenverkehr, der der Regel apbr-pr1 entspricht, an die Routing-Instanz RI1 umgeleitet werden soll.

Geben Sie die Umgehungs-Anwendungsservices für den Datenverkehr an, der der APBR-Regel entspricht.

[edit]

user@host#set security advance-policy-based-routing profile apbr-pr1 rule rule-social-nw then application-services-bypassIn diesem Schritt geben Sie an, dass der Datenverkehr, der der apbr-pr1-Regel entspricht, an Anwendungsdiensten vorbeigeleitet werden soll.

Konfigurieren der APBR-Richtlinie und Anhängen des APBR-Profils

Schritt-für-Schritt-Anleitung

Ordnen Sie das Anwendungsprofil der APBR-Richtlinie zu, um URL-kategoriebasiertes Routing zu aktivieren.

Definieren Sie die APBR-Richtlinie. Geben Sie die Richtlinienübereinstimmungsbedingung

anyfür die Quelladresse, die Zieladresse und die Anwendung an.[edit]