IPsec VPN 概述

IPsec VPN 是一种安全的网络协议套件,可对数据进行加密和身份验证,从而在公共网络上创建专用隧道,通常用于站点到站点和远程访问连接。阅读以下主题,了解如何使用 Juniper Security Director Cloud 和 SRX 系列防火墙安全地连接远程网络。

IPsec VPN 提供了一种通过公共 WAN(如互联网)与远程计算机安全通信的方法。一个 VPN 连接可以使用一个站点到站点 VPN 或一个远程拨号用户和一个 LAN 链接两个 LAN。在这两点间流动的流量在共享资源(如路由器、交换机和构成公共 WAN 的其他网络设备)之间进行传输。要保护通过 WAN 的 VPN 通信,您需要创建一个 IPsec 隧道。

Juniper Security Director Cloud 简化了 IPsec VPN 的管理和部署。一般来说,在大量 SRX 系列防火墙上进行部署时,VPN 配置既繁琐又重复。借助 Juniper Security Director Cloud,您可以使用 VPN 配置文件对常用设置进行分组,并将这些配置文件应用于多个 SRX 系列防火墙的多个 VPN 隧道配置。您可以部署站点到站点和中心辐射型 VPN。 Juniper Security Director Cloud 确定必要的部署方案,并为所有 SRX 系列防火墙发布所需的配置。

优势

- 对数据进行加密,确保机密性和完整性。

- 验证通信对等方的身份。

- 实现通过互联网安全访问专用网络。

IPsec VPN 类型

Juniper Security Director 云在SRX 系列防火墙上支持基于策略和基于路由的 IPsec VPN。

以下是瞻博网络 SRX 系列防火墙上基于策略和基于路由的 IPsec VPN 的比较。

| 功能 | 基于策略的 VPN | 、基于路由的 VPN |

|---|---|---|

| 支持的拓扑结构 | 仅限站点到站点 | 中心辐射型、全网状 |

| 端点数量 | 两个端点 | 两个或多个端点 |

| 可扩展性 | 有限 | 高 |

| 灵活性 | 灵活性较差 | 更灵活 |

| 企业级部署 | 不理想 | 受到推崇的 |

| 标准 | 使用基于策略的隧道模式 | 使用基于路由的隧道模式 |

|---|---|---|

| 远程网关类型 | 非瞻博网络设备 | 瞻博网络设备 |

| 流量限制 | 特定应用流量 | 一般流量 |

| NAT 要求 | 非必填项 | 需要源或目标 NAT |

| 路由协议 | 静态路由 | 动态路由(例如 OSPF、BGP) |

| 冗余(主/备用 VPN) | 不支持 | 支持 |

在 Juniper Security Director Cloud 中创建任一类型的 VPN 时,将显示拓扑视图。您可以单击拓扑中的图标来配置远程网关。

IPsec VPN 和逻辑系统

Juniper Security Director云将每个逻辑系统视为任何其他安全设备,并拥有逻辑系统安全配置的所有权。在 Juniper Security Director Cloud 中,每个逻辑系统都作为独立的安全设备进行管理。

Juniper Security Director Cloud 可确保将隧道接口专门分配给设备的各个逻辑系统。不会将隧道接口分配给同一设备的多个逻辑系统。

Juniper Security Director Cloud 不支持基于以太网的点对点协议 VPN (PPPoE)。

IPsec VPN 拓扑结构

Juniper Security Director Cloud 支持以下 IPsec VPN 拓扑结构:

-

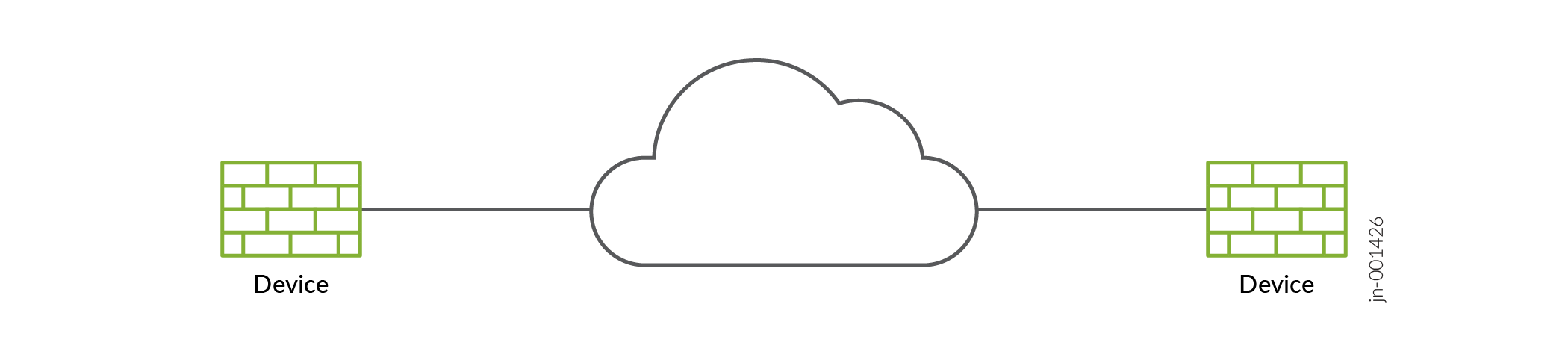

站点到站点 VPN — 将组织中的两个站点连接在一起,并允许站点之间的安全通信。

图 1:站点到站点 VPN

-

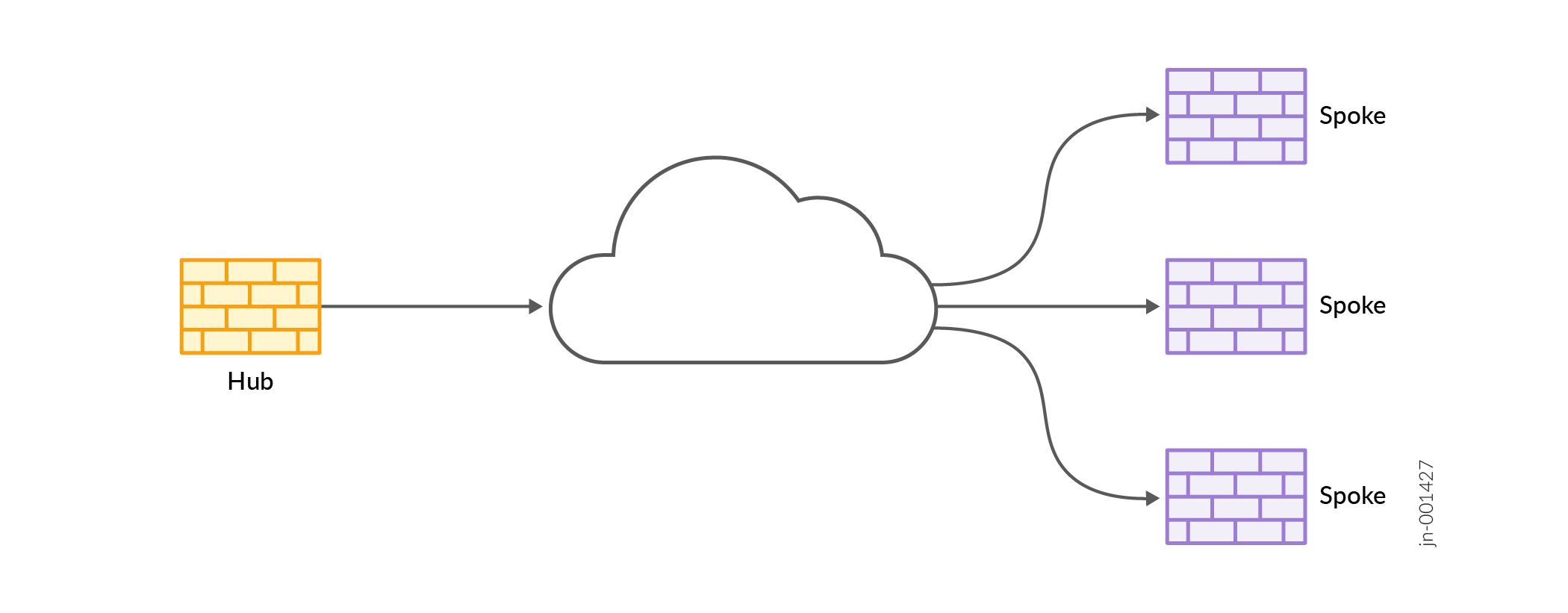

中心辐射型(建立所有对等节点) — 将分支机构办公室连接到企业网络中的企业办公室。您还可以使用此拓扑结构通过中枢站点发送流量,从而将分支站点连接在一起。

图 2:中心辐射型(建立所有对等方)

-

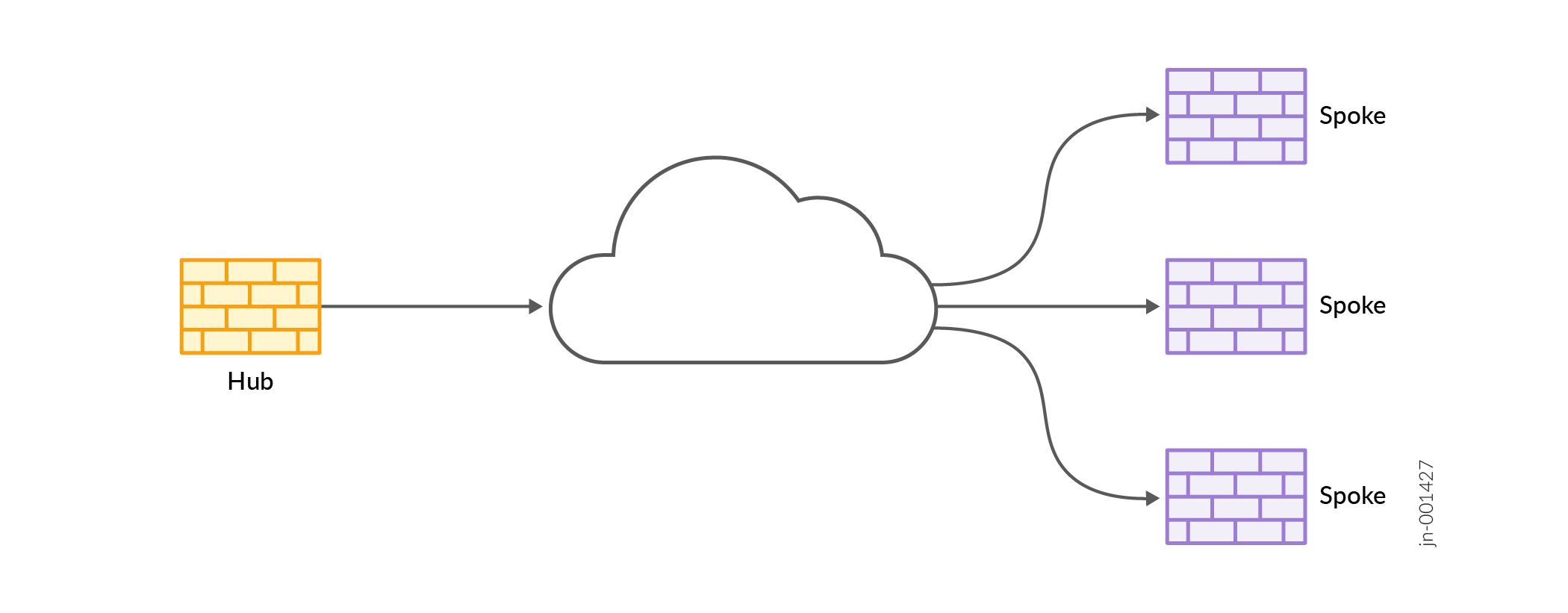

中心辐射型(通过辐射建立) — Autovpn 支持称为集线器的 IPsec VPN 聚合器,该聚合器用作通向远程站点的多个隧道(称为分支)的单个终端点。Autovpn 允许网络管理员为当前和将来的分支配置集线器。添加或删除分支设备时,无需更改中心上的配置,这使得管理员可以灵活管理大规模网络部署。

图 3:中心辐射型(通过辐射建立)

-

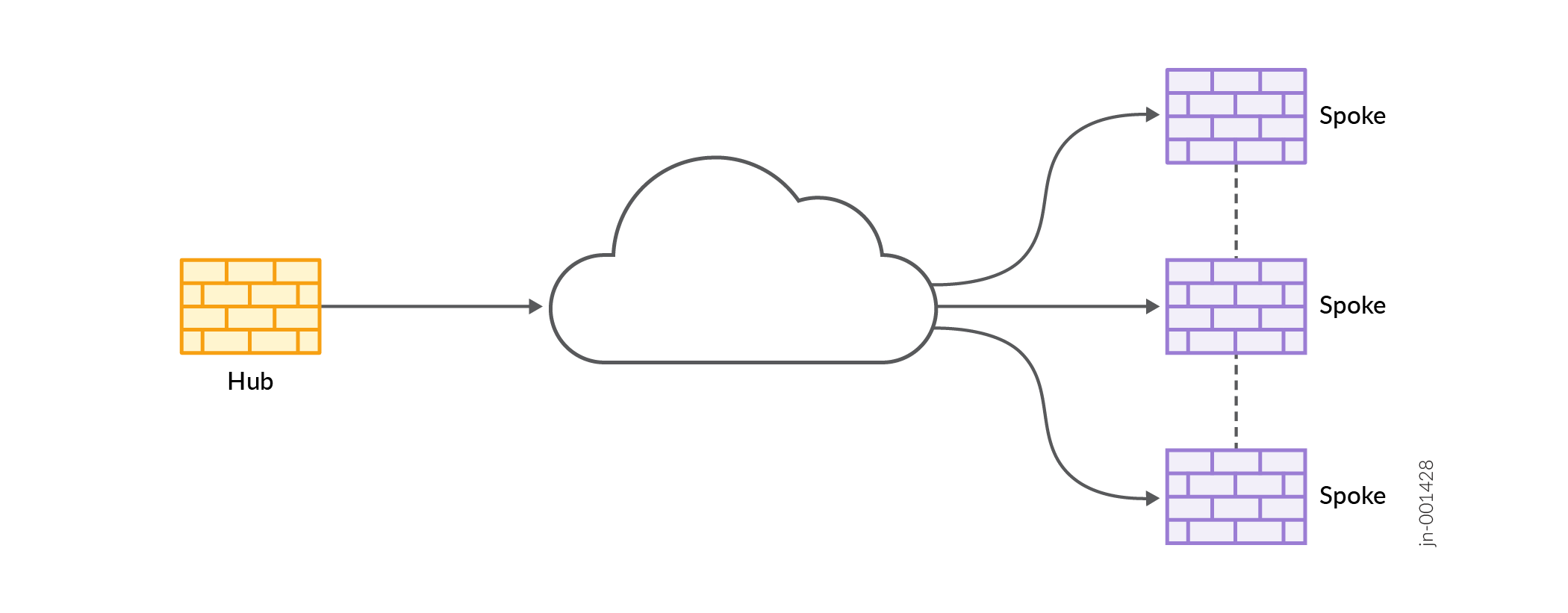

中心辐射型(自动发现 VPN) — 自动发现 VPN (ADVPN) 是一种技术,可让中央集线器动态地通知分支站点两个分支之间的流量路径更好。当两个分支都确认来自中枢的信息时,分支将建立一个快捷隧道,并更改主机的路由拓扑,以便在不通过中枢站点发送流量的情况下到达另一端。

图 4:中心辐射型(自动发现 VPN)

-

远程访问 VPN(瞻博网络安全连接) — 瞻博网络安全连接为用户提供安全的远程访问,以便使用互联网远程连接到公司网络和资源。瞻博网络安全连接从 SRX 系列防火墙服务设备下载配置,并在建立连接期间选择最有效的传输协议。

图 5:远程访问 VPN(瞻博网络安全连接)

IPsec VPN 配置

IPsec VPN 模式

Juniper Security Director Cloud 支持两种 VPN 流量交换模式:

-

隧道模式 — 此模式将原始 IP 数据包封装在 VPN 隧道中的另一个数据包中。当单独专用网络中的主机希望通过公共网络进行通信时,最常使用此功能。两个 VPN 网关彼此之间建立 VPN 隧道,并且两个网关之间的所有流量似乎都来自两个网关,原始数据包嵌入在外部 IPsec 数据包中。

-

传输模式 — 此模式不会像隧道模式那样将原始数据包封装到新数据包中。传输模式在已建立 IPsec 隧道的两台主机之间直接发送数据包。

隧道模式是互联网上最常见的 VPN 模式,因为它可以轻松允许整个网络,尤其是那些具有专用地址空间的网络,通过公共 IP 网络进行通信。传输模式主要用于加密两个主机之间的流量,以保护 IP 地址重叠不是问题的通信,例如专用网络上的主机和服务器之间。

IPsec VPN 路由

SRX 系列防火墙必须知道如何访问目标网络。这可以通过使用静态路由或动态路由来配置。

在 Juniper Security Director Cloud 中,基于路由的 VPN 支持 OSPF、RIP 和 eBGP 路由以及静态路由。静态路由要求管理员指定每个站点的主机或网络地址列表,作为 VPN 的一部分。

举例来说,在零售场景中,成千上万的分支可能成为 VPN 的一部分,静态路由方法会在每台设备上生成巨大的配置。静态路由要求管理员手动配置每个路由,当基础架构发生变化或管理员无权访问受保护网络的地址时,可能会出现问题。手动保持路由最新也会产生巨大的开销。

IKE 身份验证

互联网密钥交换协商仅提供建立安全通道的能力,双方可以通过该通道进行通信。您仍然需要定义它们如何相互验证。这是使用 IKE 身份验证来确保另一方有权建立 VPN 的地方。可以使用以下 IKE 身份验证:

-

预共享密钥身份验证 — 建立 VPN 连接的最常见方法是使用预共享密钥,该密钥本质上是双方相同的密码。此密码必须在带外机制(例如通过电话、口头交换或安全性较低的机制(甚至电子邮件)中提前交换。然后,双方通过使用对等方的公钥加密预共享密钥来相互验证,而对等方的公钥是在 Diffie-Hellman 交换中获得的。

预共享密钥通常部署在单个组织内部或不同组织之间的站点到站点 IPsec VPN。预共享密钥必须至少包含 8 个字符,建议包含 12 个或更多字符,包括字母、数字和非字母数字字符以及字母的不同大小写。预共享密钥不应使用字典单词。

-

证书身份验证 — 基于证书的身份验证被认为比预共享密钥身份验证更安全,因为证书密钥不会轻易泄露。证书在具有大量对等站点的大规模环境中也更理想,这些对等站点不应全部共享预共享密钥。证书由公钥和私钥组成,可由称为证书颁发机构 (证书颁发机构) 的主证书签名。通过这种方式,可以检查证书以查看它们是否使用受信任的证书颁发机构进行签名。

字段说明 - “IPsec VPN”页面

| 字段 |

描述 |

|---|---|

| 姓名 |

IPsec VPN 的名称。 |

| 描述 |

IPsec VPN 的说明。 |

| VPN 拓扑 |

IPsec VPN 的部署拓扑类型,例如站点到站点、中心辐射型和远程访问 VPN。 |

| 配置文件类型 |

VPN 配置文件的类型,例如内联配置文件或共享配置文件。 |

| 配置文件名称 |

VPN 配置文件的名称。 此配置文件中定义了安全参数,用于在两个站点之间建立 VPN 连接。 |

| 隧道模式 |

隧道模式,例如基于路由或基于策略。 |

| 配置状态 |

IPsec VPN 的配置状态。 |

| 状态 |

在将配置更新到设备之前,您可以先验证 VPN 配置。

|

| 创建人 |

创建 IPsec VPN 的用户的电子邮件地址。 |