本页内容

Webhook 和警报

了解可在Juniper Mist™中启用的各种警报和警报。

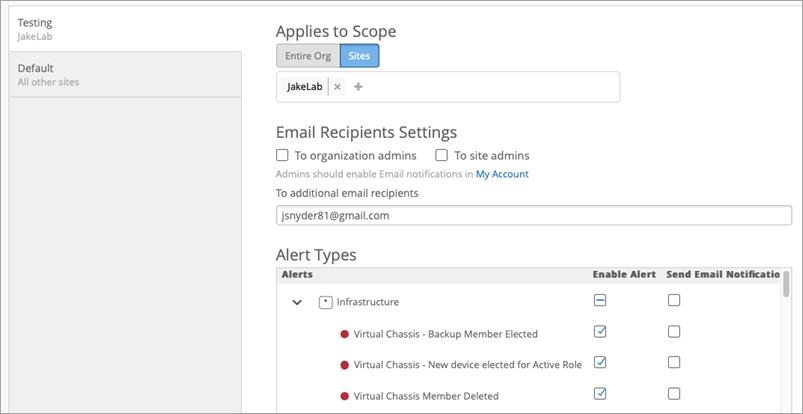

配置警报

可以从门户的“警报配置”页为整个组织、单个站点或多个站点配置警报。

若要查找此页面,请从Juniper Mist门户的左侧菜单中选择 “监视 > 警报 ” >“警报配置 ”。

此处可见的所有警报都可用于发送警报 Webhook,只需启用警报即可。

警报根据严重性按颜色细分,如下所示:

-

红色 - 严重

-

橙色 - 警告

-

蓝色 - 信息性

警报也分为以下几组:

-

基础架构 — 基础架构告警不保持状态。它们直接基于设备事件。通过基础架构警报监控设备时,通常要么将每个事件视为独立事件,要么匹配有状态设备更改。

-

Marvis - Marvis 事件是在 Marvis作下标识的事件。这些事件通常是有状态的。它们的有效负载内部有一个名为 的密钥

details。在下details,您可以看到state和值:open或validated。-

open表示此问题当前正在发生 -

validated表示 Marvis 已验证问题已解决问题被视为已验证后,将使用更新的状态设置相同的 Webhook 类型。由于 Marvis作的人工智能性质,Marvis 需要足够的数据来确保这些警报准确无误且可作。Marvis 需要积累足够的数据来消除误报。此要求导致事件到达的次数各不相同。

-

-

安全性 — 安全性中的大多数事件都是一次性事件。这些警报将仅检测特定攻击,不会确定攻击是否处于活动状态。非法接入点的速率限制为每 10 小时报告一次。非法客户端和蜜罐 AP 事件每 10 分钟发送一次。

以下警报还具有可配置的故障阈值:

-

ARP 故障

-

DHCP 故障

-

DNS 故障

-

设备脱机

有关配置警报的信息,请参阅《Juniper Mist网络监视指南》中的 警报配置信息 。

Webhook 警报类型

| 警报/Webhook 名称 | 组 | 类别 | 说明 | 触发机制 | 注释 |

|---|---|---|---|---|---|

| adhoc_network | 安全 | 美联社 | 检测到自组织网络 | 一个或多个接入点检测到未经授权的临时网络。 | |

| air_magnet_scan | 安全 | 美联社 | 检测到空气磁铁扫描 | 有人正在运行空气磁铁扫描以进行射频分析。 | |

| ap_bad_cable | Marvis | 美联社 | 连接到瞻博网络接入点的以太网电缆损坏 | 频繁的以太网断开连接、重启、增加以太网错误、以 100Mbps 的速度连接 | 要求 SUB-VNA |

| ap_offline | Marvis | 美联社 | 离线 (Marvis) |

|

要求 SUB-VNA |

| arp_failure | Marvis | 连接 | 站点范围内的无线连接故障 | 整个站点的故障突然增加,或者服务器/WLAN/接入点上的故障率 100% | 要求 SUB-VNA |

| authentication_failure | Marvis | 连接 | 站点范围内的无线和有线连接故障 | 整个站点的故障突然增加,或者服务器/交换机/WLAN/VLAN/AP 上的故障率 100% | 请求 SUB-VNAOR SUB-SVNA |

| bad_cable | Marvis | 开关 | 连接到瞻博网络交换机端口的电缆故障 | 端口错误、没有以太网链路的功耗、输出和 0 输入的字节数增加(反之亦然) | 要求 SUB-VNA |

| bad_wan_uplink | Marvis | 路由器 | 接口性能不佳/有问题(SRX、SSR) | 延迟、抖动、数据包丢失、输出丢包和传输数据包丢弃 | 要求 SUB-WNA |

| beacon_flood | 安全 | 检测到虚假 AP 泛洪 - 大量新 BSSID | 在规定的时间范围内,接入点扫描的新 SSID 数量超过定义的阈值。 | ||

| bssid_spoofing | 安全 | 美联社 | 检测到 BSSID 欺骗 | 信号强度为 -30dBm 或更差的设备广播的 BSSID 与信号强度良好的 AP 相同。 | |

| device_down | 基础设施 | 美联社 | 设备脱机 | 接入点与云断开连接的时间超过配置的阈值。 | |

| device_restarted | 基础设施 | 美联社 | 设备已重新启动 | AP 重新启动。 | |

| dhcp_failure | Marvis | 连接 | 站点范围内的无线和有线连接故障 | 整个站点的故障突然增加,或者服务器/WLAN/VLAN/AP 上的故障 100%。 | 请求 SUB-VNAOR SUB-SVNA |

| disassociation_flood | 安全 | 美联社 | 检测到断开关联攻击 | Juniper Mist 检测到 DoS 攻击,攻击者使用 IEEE 802.11 中指定的特定解除关联帧,将受害设备与接入点解除关联。 | |

| dns_failure | Marvis | 连接 | 站点范围内的无线连接故障 | 整个站点的故障突然增加,或者服务器/WLAN/接入点上的故障 100%。 | 要求 SUB-VNA |

| eap_dictionary_attack | 安全 | 美联社 | 检测到 EAP 字典攻击 | 多次密码失败,其中有人试图通过尝试不同的字典单词来猜测密码。 | |

| eap_failure_injection | 安全 | 美联社 | 检测到 EAP 故障注入 | 有人发送了虚假的 EAP 故障。 | |

| eap_handshake_flood | 安全 | 美联社 | 检测到 EAP 握手泛滥 | 某些客户端或模拟器会生成大量 EAPOL 消息,请求 802.1x 身份验证。 | |

| eap_spoofed_success | 安全 | 美联社 | 检测到 EAP 欺骗成功 | 有人嗅探 EAP 数据包并试图发送虚假的 EAP 成功。 | |

| eapol_logoff_attack | 安全 | 美联社 | 检测到 EAPOL-Logoff 攻击 | 某些客户端或模拟器正在发送过多的 EAP 注销消息。 | |

| essid_jack | 安全 | 美联社 | 检测到 ESSID 插孔 | 某些客户端或模拟器尝试发送广播探测请求。 | |

| excessive_client | 安全 | 美联社 | 检测到的客户端过多 | 与接入点关联的客户端数量超过配置的阈值。 | |

| excessive_eapol_start | 安全 | 美联社 | 检测到过多的 EAPOL-Start | 某些客户端或模拟器正在发送过多的 EAP START 消息。 | |

| gateway_down | 基础设施 | SRX | WAN 边缘脱机 | SRX 处于离线状态。 | |

| gw_bad_cable | Marvis | 路由器 | 连接到瞻博网络网关(仅限 SRX)端口的电缆故障 | 接口统计信息错误,输入/输出字节为 0 | 要求 SUB-WNA |

| gw_dhcp_pool_exhausted | 基础设施 | SRX | WAN 边缘 DHCP 池已耗尽 | WAN 边缘 DHCP 池已耗尽 | |

| gw_negotiation_mismatch | Marvis | 路由器 | 网络中可见的 MTU 数据包大小差异(仅限 SRX) | 数据包被分段、MTU 错误。 | 要求 SUB-WNA |

| health_check_failed | Marvis | 美联社 | 运行不佳的接入点将被替换 | AP 上的自动修复/自我修复失败。 | 要求 SUB-VNA |

| honeypot_ssid | 安全 | 美联社 | 蜜罐SSID | 未经授权的接入点播发您的 SSID。 | |

| idp_attack_detected | 安全 | SRX/SSR | 检测到 IDP 攻击 | SRX 或 Session SMart 路由器报告IDP_ATTACK_LOG_EVENT类型的事件。 | |

| infra_arp_failure | 基础设施 | 美联社 | 网关 ARP 故障 | 默认网关的 ARP 请求未收到任何响应。 | |

| infra_dhcp_failure | 基础设施 | 美联社 | DHCP 故障 | 在 10 分钟的窗口期内,有 10 多个客户端受到 DHCP 服务器故障/无响应的影响。 | |

| infra_dns_failure | 基础设施 | 美联社 | DNS 故障 | 在 10 分钟的窗口内,超过 10 个客户端受到 DNS 服务器故障/无响应的影响,将为此事件触发一封电子邮件。 | |

| insufficient_capacity | Marvis | 美联社 | Wi-Fi 容量低的接入点 | 更改 RRM 后,一个或多个客户端的消耗量很大,导致 AP 通道利用率较高。 | 要求 SUB-VNA |

| insufficient_coverage | Marvis | 美联社 | 接入点周围 Wi-Fi 覆盖持续较差的区域 | 更改 RRM 后,客户端的 RSSI 仍然持续较低。 | 要求 SUB-VNA |

| krack_attack | 安全 | 美联社 | 检测到重放注入 - KRACK 攻击 | 一个或多个接入点检测 KRACK 攻击尝试。 | |

| loop_detected_by_ap | 基础设施 | 无线电 | 接入点检测到反射环路 | AP 接收它发出的帧。 | |

| missing_vlan | Marvis | 开关 | 在接入点上配置的 VLAN 交换机端口或上游缺少 VLAN | 接入点观察每个 VLAN 上的流量,并将同一交换机上的接入点与站点中的其他接入点进行比较。 | 请求 SUB-VNAOR SUB-SVNA |

| monkey_jack | 安全 | 美联社 | 检测到猴子杰克 | AP 检测到中间人攻击尝试。 | |

| negotiation_mismatch | Marvis | 开关 | 有线客户端和连接端口之间的设置差异 | 双工不匹配和/或自动协商失败 | 要求 SUB-VNA |

| non_compliant | Marvis | 美联社 | 固件不匹配的接入点 | 接入点的固件版本与该站点上该型号的大多数其他接入点不同。 | 要求 SUB-VNA |

| out_of_sequence | 安全 | 美联社 | 检测到时序错误 | 序列错误的数据包过多。 | |

| port_flap | Marvis | 开关 | 端口不断上升和下降 | 端口高频连续抖动。 | 要求 SUB-VNA |

| repeated_auth_failures | 安全 | 美联社 | 重复客户端身份验证失败的客户端 | 由于无法访问 RADIUS 服务器、错误的共享密钥等,客户端面临持续的客户端身份验证失败。 | |

| rogue_ap | 安全 | 美联社 | 检测到非法接入点 | Juniper Mist检测到未声明进入贵组织但连接到同一有线网络上的接入点。 | |

| rogue_client | 安全 | 美联社 | 检测到客户端与非法接入点的连接 | 客户端关联到一个非法接入点(组织中未声明但连接到同一有线网络的接入点)。 | |

| ssid_injection | 安全 | 美联社 | 检测到 SSID 注入:检测恶意 SSID 名称,名称中可能存在代码注入 | Juniper Mist检测 SSID 名称中潜在的代码注入语言。 | |

| sw_alarm_chassis_partition | 基础设施 | 开关 | 交换机存储分区报警 | 分区使用率很高。 | |

| sw_alarm_chassis_pem | infrastructue | 开关 | 交换机 PEM 报警 | PEM 问题、插槽故障CPU 负荷过高、CB 问题等等 | |

| sw_alarm_chassis_poe | 基础设施 | 开关 | Junos POE 控制器报警 | 硬件问题。 | |

| sw_alarm_chassis_psu | 基础设施 | 开关 | Junos 电源报警 | 缺少电源。 | |

| sw_bad_optics | 基础设施 | 开关 | 交换机光学不良 | 收发器故障。 | |

| sw_bgp_neighbor_state_changed | 基础设施 | 开关 | BGP 邻居状态已更改 | BGP 对等互连上升或下降。 | |

| sw_bpdu_error | 基础设施 | 开关 | 交换机 BPDU 错误 | 可能的桥接环路。 | |

| sw_dhcp_pool_exhausted | 基础设施 | 开关 | 交换机 DHCP 池已耗尽 | 交换机的 DHCP 池已耗尽。 | |

| switch_down | infrastructue | 开关 | 离线开关 | 交换机处于脱机状态。 | |

| switch_restarted | 基础设施 | 开关 | 交换机已重新启动 | 交换机重新启动。 | |

| switch_stp_loop | Marvis | 开关 | 交换机多次看到同一帧 | 频繁的 STP 拓扑更改以及 TX/RX 的突然增加。 | 要求 SUB-VNA |

| tkip_icv_attack | 安全 | 美联社 | TKIP ICV 攻击 | 接入点检测到的 TKIP MIC 故障超过配置的阈值。 | |

| url_blocked | 安全 | SRX/SSR | URL 被阻止 | SRX 或 SSR 报告WEBFILTER_URL_BLOCKED类型事件。 | |

| vc_backup_failed | 基础设施 | 开关 | 虚拟机箱 - 选出后备成员 | ||

| vc_master_changed | 基础设施 | 开关 | 虚拟机箱 - 新设备被选为主动角色 | ||

| vc_member_added” | 基础设施 | 开关 | 添加新的 VC 成员 | 添加了新的 VC 成员。 | |

| vc_member_deleted | 基础设施 | 开关 | 已删除虚拟机箱成员 | 已删除 VC 成员。 | |

| vendor_ie_missing | 安全 | 美联社 | 信标或探测响应中缺少Mist供应商 IE | 冒充受制裁的Mist接入点。 | |

| vpn_path_down | Marvis | 路由器 | VPN 对等路径关闭(仅限 SSR) | 对等路径 100% 失败。 | 要求 SUB-WNA |

| vpn_peer_down | 基础设施 | SRX | VPN 对等 | 中心辐射型之间的 WAN 接口的 IPSec 隧道出现故障。 | |

| WAN 边缘离线 | 基础设施 | SSR | WAN 边缘脱机 | WAN 边缘设备处于脱机状态。 | |

| watched_station | 安全 | 美联社 | 检测到活动监视站 | Juniper Mist检测“监视工作站”列表中列出的客户端或工作站。 | |

| zero_ssid_association | 安全 | 美联社 | 检测到零 SSID 关联请求 | 接入点扫描长度为零的信标。 |

查看警报详细信息

要查看警报类型及其定义的完整列表,您可以发出以下请求:

GET /api/v1/const/alarm_defs

以下动画演示如何从 Mist API 参考发出 GET 调用,以获取所有受支持警报类型的定义列表。响应将显示有用的信息,如密钥、组、严重性和示例,其中显示了从该特定 Webhook 接收的消息的示例。

要尝试此作,请参阅 列出警报定义。

下表仅提供了部分警报的详细信息。

在下表中,您可以看到给定 Webhook 的订阅要求。例如,与审核日志、警报或设备事件相关的常见 Webhook 警报将要求您订阅以下其中一项:无线、有线或 WAN 保证。

每个告警中都有上下文数据,您可以推断这些数据以比较多个设备的事件相关性。您可以找到该功能 /api/v1/const/alarm_defs 的所有现有警报(警报)定义的示例(链接要求您登录 Juniper Mist)。

事件聚合

Juniper Mist根据您设置的主题聚合事件。但是,并非所有事件都会聚合。对于与定位服务相关的任何主题(例如,location、asset-raw-rssi、sdkclient-scan-data 和 rssi-zone 主题),都会聚合事件。

如果在指定的聚合窗口内同一主题发生多个事件,Juniper Mist将它们分组为一条消息。由于消息聚合,您需要在收到每条消息时解析事件。