安全实施和建议

一般安全准则

- 将 HTTPS 与公共 CA 证书结合使用。您需要一个可公开解析的主机名和公共 CA 证书。

- 将防火墙配置为仅允许入站流量的特定端口。

- 将防火墙配置为仅允许来自瞻博网络 Mist™ 公共源 IP 的入站流量。

- 将防火墙配置为仅允许出站流量的特定端口。

- 使用所有必需的安全修补程序更新 VM。

- 将瞻博网络警报格式中继虚拟机访问权限限制为仅授权用户。

- 仅允许 VM 和 SSH 访问内部/管理网络。

SSL 证书

您需要为瞻博网络警报格式中继公共 IP 指定可公开解析的 FQDN。我们建议使用公共证书颁发机构 (CA) 验证 SSL 证书。如果证书不可用,可以在安装过程中禁用证书验证要求。

默认情况下,瞻博网络警报格式中继可以生成和安装自签名证书。但是,建议将可公开解析的 FQDN 与公共 CA 证书一起使用。

允许来自 Webhook 公共源 IP 地址的入站流量

添加防火墙规则以允许来自瞻博网络 Mist 的 Webhook 流量。

瞻博网络 Mist 使用静态公共 IP 地址生成 Webhook,该地址不会更改。有关 Webhook 源 IP 的完整列表,请参阅《瞻博网络 Mist 管理指南》中的 有关 Webhook 的其他信息 。

作为第二层检查,瞻博网络警报格式中继仅允许来自瞻博网络 Mist 源 IP 的流量。

虚拟机互联网接入

可以禁用对瞻博网络警报格式中继 VM 的 Internet 访问,并仅在必要时提供条件访问。瞻博网络警报格式中继运行 API 查询来获取库存详细信息,因此虚拟机应该能够访问瞻博网络 Mist URL。有关完整列表,请参阅《瞻博网络 Mist 管理指南》中的 Mist 云 。

在虚拟机上,启用 APT/YUM 并允许访问这些存储库/镜像。

防火墙和 NAT 配置

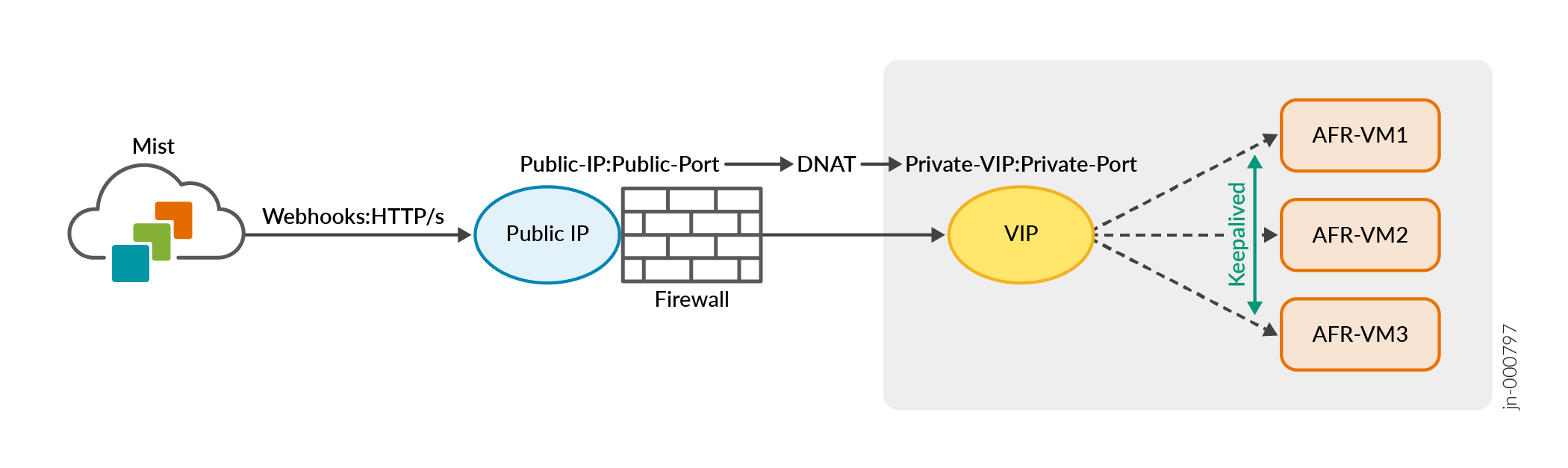

您可以将瞻博网络 Mist 配置为将 Webhook 转发到公共 IP/FDQN。此公共 IP 可以位于防火墙上。配置 NAT 以将 Webhook 消息转发到专用 VIP,以便使用瞻博网络警报格式中继。瞻博网络警报格式中继将使用 Webhook HTTP 帖子消息的 HTTP 状态代码进行响应。您需要配置所需的静态/源 NAT 设置以允许此通信。

下图说明了来自瞻博网络 Mist 的流量如何通过防火墙传输到虚拟 IP 和虚拟机。

安全强化

以下是瞻博网络警报格式中继强化瞻博网络 Mist 网络以使其更抵御攻击的几种方法。

- 只有特定的 Web 端点才会向互联网公开。

- Web 端点配置为接收来自特定瞻博网络 Mist 公共 IP 的流量。

- 敏感信息以加密格式存储在本地。