使用 J-Web 集成内容安全 Web 过滤,允许或阻止网站

了解 Web 过滤以及如何使用 J-Web 过滤启用了内容安全的 SRX 系列防火墙上的 URL。Web 过滤可帮助您允许或阻止对 Web 的访问,并监控您的网络流量。

内容安全 URL 过滤概述

今天,我们大多数人都花大量时间在网络上。我们浏览自己喜欢的网站,关注通过电子邮件发送给我们的有趣链接,并使用各种基于Web的应用程序来构建我们的办公网络。这种网络使用的增加对我们个人和专业都有帮助。然而,它也会使组织面临各种安全和业务风险,例如潜在的数据丢失、缺乏合规性以及恶意软件、病毒等威胁。在这种风险增加的环境中,企业实施 Web 或 URL 过滤器来控制网络威胁是明智的。您可以使用 Web 或 URL 筛选器对 Internet 上的网站进行分类,并允许或阻止用户访问。

下面是一个典型情况的示例,其中办公网络的用户有权访问被阻止的网站:

在 Web 浏览器上,用户键入 www.game.co.uk,一个流行的游戏网站。用户收到诸如 Access Denied 或 The Website is blocked之类的消息。显示此类消息意味着您的组织已为游戏网站插入过滤器,并且您无法从您的工作场所访问该网站。

瞻博网络 Web (J-Web) 设备管理器支持在 SRX 系列防火墙上进行内容安全 Web 过滤。

从 Junos OS 22.2R1 开始:

-

在 J-Web GUI 中,UTM 术语替换为内容安全。

-

在 Junos CLI 命令中,我们继续使用旧术语 UTM 来表示内容安全性。

在 J-Web 中,Web 过滤配置文件基于网站类别预定义的 Web 连接定义一组权限和作。您还可以为 Web 过滤配置文件创建自定义 URL 类别和 URL 模式列表。

您无法使用 J-Web 内容安全 Web 过滤检查电子邮件中的 URL。

内容安全 Web 过滤的优势

-

本地 Web 过滤:

-

不需要许可证。

-

允许您定义自己的要对其实施策略的允许站点(允许列表)或阻止站点(阻止列表)列表。

-

-

增强型 Web 过滤:

-

是最强大的集成过滤方法,包括网址类别的精细列表、对 Google 安全搜索的支持以及声誉引擎。

-

不需要额外的服务器组件。

-

为每个 URL 提供实时威胁评分。

-

允许您将用户从被阻止的 URL 重定向到用户定义的 URL,而不是简单地阻止用户访问被阻止的 URL。

-

-

重定向 Web 过滤:

-

在本地跟踪所有查询,因此您不需要互联网连接。

-

使用独立 Websense 解决方案的日志记录和报告功能。

-

Web 过滤工作流程

范围

在此示例中,您将:

-

创建您自己的自定义 URL 模式列表和 URL 类别。

-

使用本地引擎类型创建 Web 过滤配置文件。在这里,您可以定义自己的 URL 类别,这些类别可以是在 SRX 系列防火墙上评估的允许站点(允许列表)或阻止站点(阻止列表)。为被阻止的网站添加的所有 URL 都将被拒绝,而为允许的网站添加的所有 URL 都将被允许。

-

阻止不适当的游戏网站并允许合适的网站(例如 www.juniper.net)。

-

定义在用户尝试访问游戏网站时要显示的自定义消息。

-

将 Web 过滤配置文件应用于内容安全策略。

-

将内容安全策略分配给安全策略规则。

Web 过滤和 URL 过滤具有相同的含义。我们将在整个示例中使用术语 Web 过滤 。

准备工作

-

我们假设您的设备已设置了基本配置。如果没有,请参阅 配置安装向导。

-

如果使用本地引擎类型,则不需要许可证即可配置 Web 过滤配置文件。这是因为您将负责定义自己的 URL 模式列表和 URL 类别。

-

如果您想试用 Web 过滤 配置文件的瞻博网络增强型引擎类型,您需要有效的许可证 (wf_key_websense_ewf)。重定向 Web 过滤不需要许可证。

-

确保在此示例中使用的 SRX 系列防火墙运行的是 Junos OS 22.2R1 及更高版本。

注意:从 Junos OS 22.2R1 开始:

-

在 J-Web GUI 中,UTM 术语替换为内容安全。

-

在 Junos CLI 命令中,我们继续使用旧术语 UTM 来表示内容安全性。

-

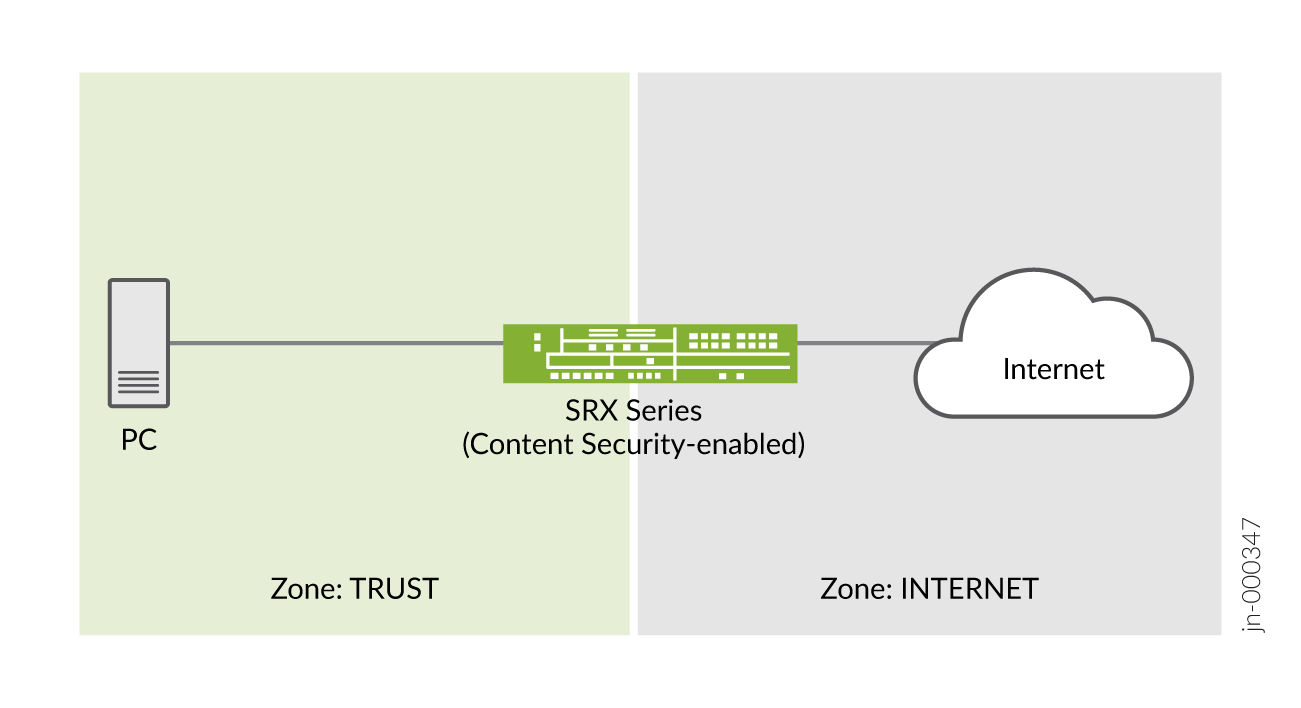

拓扑学

在此拓扑中,我们有一台 PC 连接到支持内容安全性的 SRX 系列防火墙,该防火墙可以访问互联网。让我们使用 J-Web 过滤通过这个简单设置发送到 Internet 的 HTTP/HTTPS 请求。

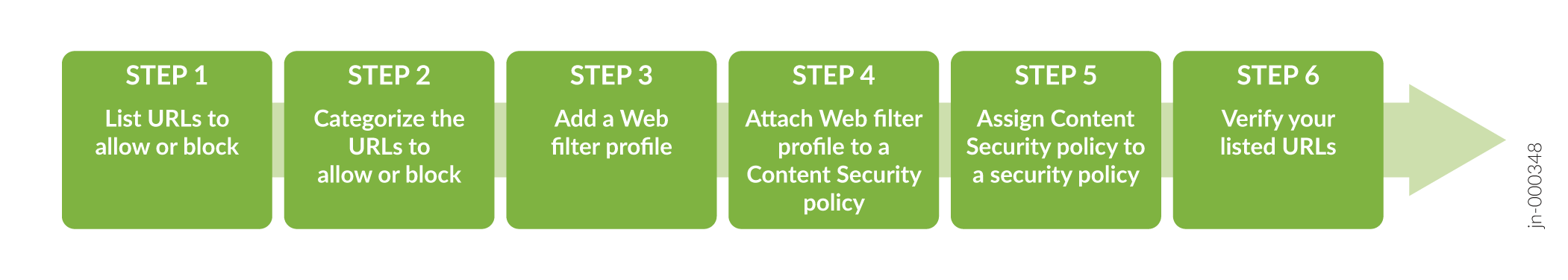

先睹为快 – J-Web Content Security Web 过滤步骤

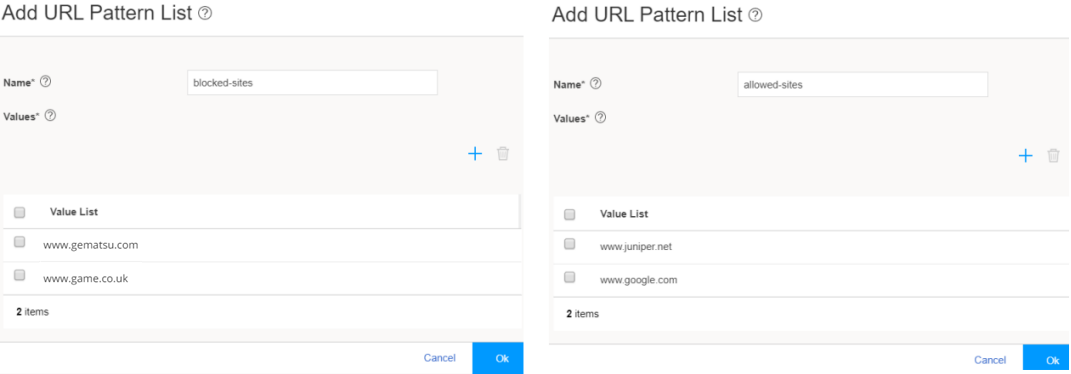

第 1 步:列出要允许或阻止的 URL

在此步骤中,我们将定义自定义对象(URL 和模式)来处理要允许或阻止的 URL。

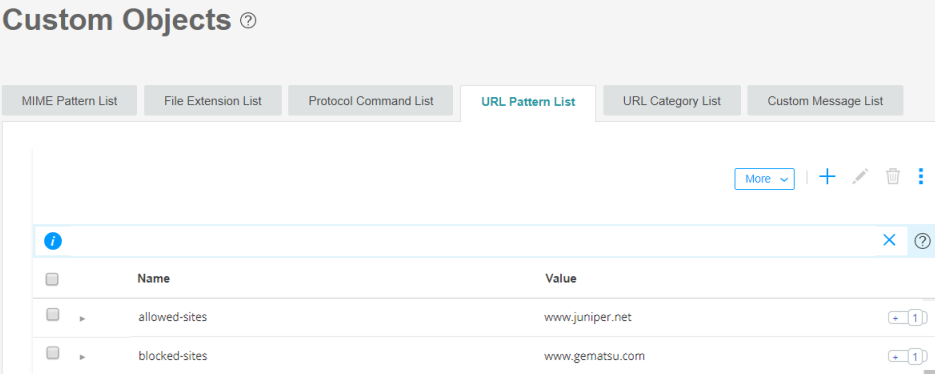

您在此处(在 J-Web UI 中): 安全服务 >内容 安全 > 自定义对象。

要列出 URL,请执行以下作:

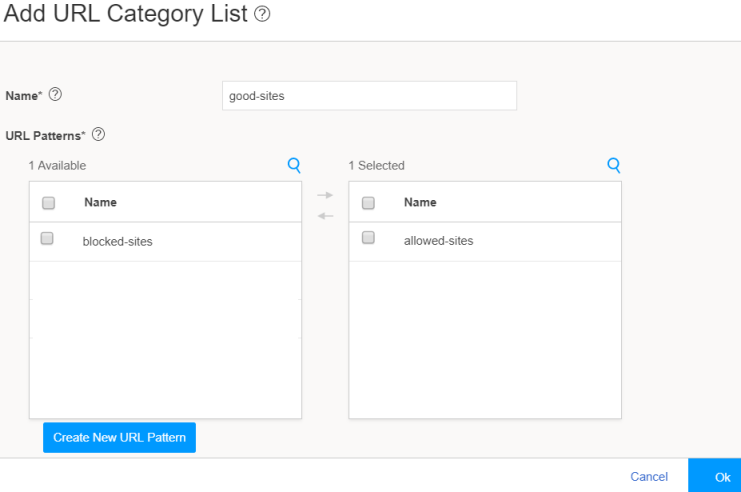

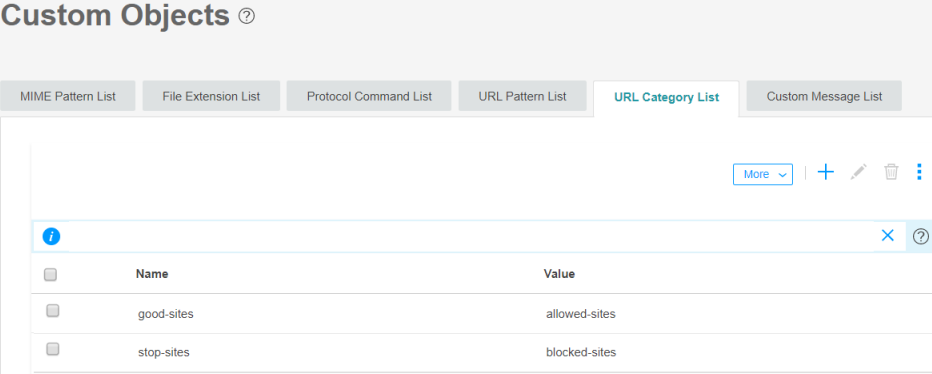

第 2 步:对要允许或阻止的 URL 进行分类

现在,我们将创建的 URL 模式分配给 URL 类别列表。类别列表定义与关联的 URL 关联的作。例如,应阻止 赌博 类别。

您的位置: 安全服务 >内容 安全 > 自定义对象。

要对 URL 进行分类,请执行以下作:

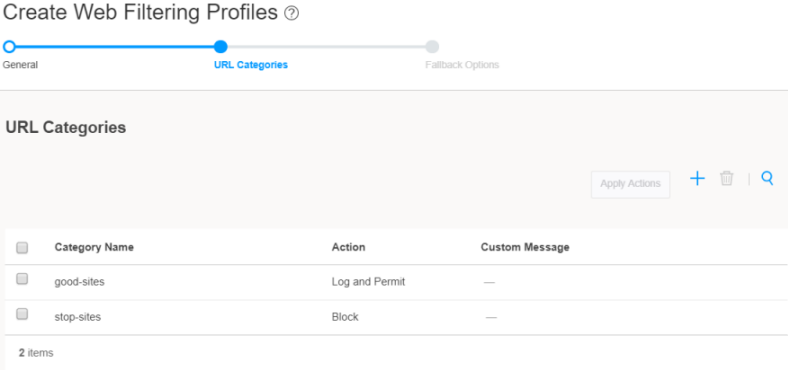

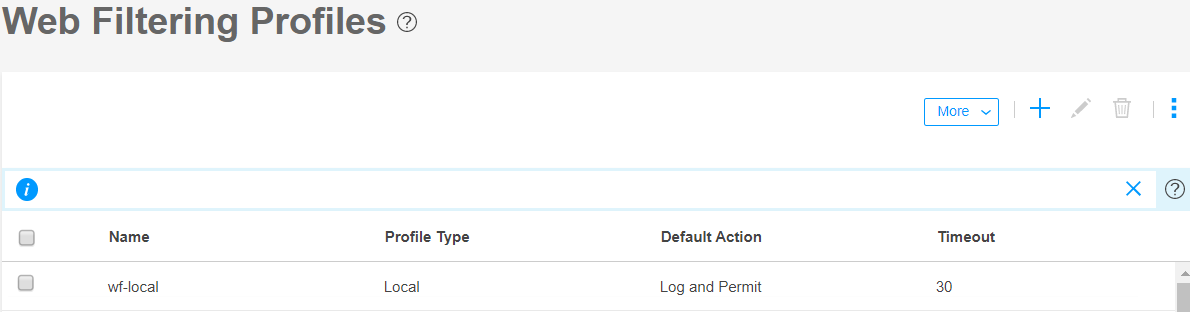

步骤 3:添加 Web 过滤配置文件

现在,让我们将创建的 URL 对象(模式和类别)链接到内容安全 Web 过滤配置文件。通过此映射,可以为过滤行为设置不同的值。

您的位置: 安全服务>内容安全> Web 过滤配置文件。

要创建 Web 过滤配置文件,请执行以下作:

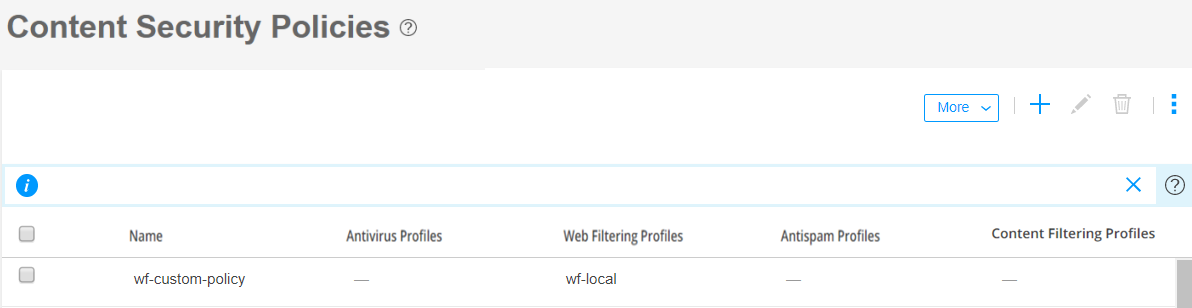

步骤 4:在内容安全策略中引用 Web 过滤配置文件

现在,我们需要将 Web 过滤配置文件 (wf-local) 分配给可应用于安全策略的内容安全策略。

您的关注点: 安全服务 > 内容安全 > 内容安全策略。

要创建内容安全策略,请执行以下作:

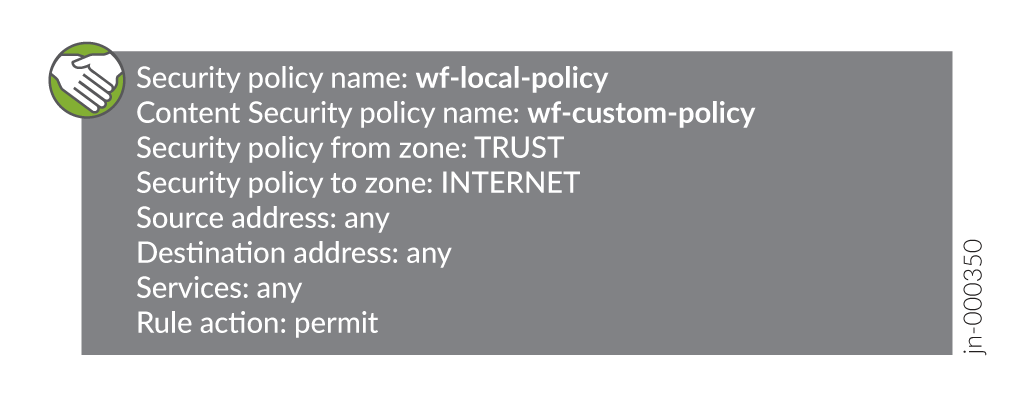

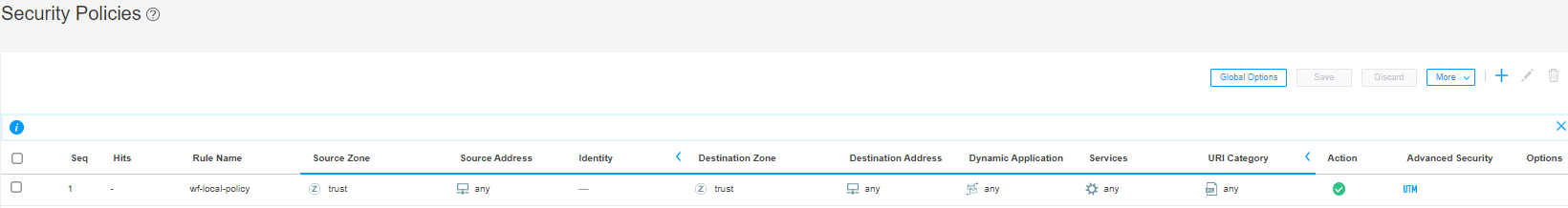

步骤 5:将内容安全策略分配给安全策略

您尚未将内容安全配置分配给从 TRUST 区域到 INTERNET 区域的安全策略。只有在将内容安全策略分配给充当匹配标准的安全策略规则后,才会执行过滤作。

当安全策略规则允许时,SRX 系列防火墙:

-

拦截 HTTP/HTTPS 连接并提取每个 URL(在 HTTP/HTTPS 请求中)或 IP 地址。

注意:对于 HTTPS 连接,通过 SSL 转发代理支持 Web 过滤。

-

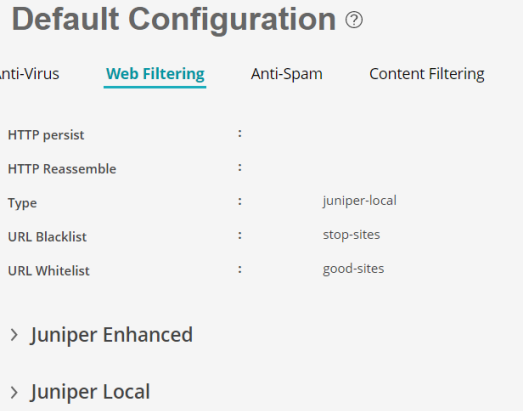

在“Web 过滤”(安全服务 > “内容安全 ”> 默认配置)下的用户配置的阻止列表或允许列表中搜索 URL。然后,如果 URL 在:

-

用户配置的屏蔽列表,设备会屏蔽 URL。

-

用户配置的允许列表,设备允许 URL。

-

-

检查用户定义的类别,并根据用户指定的类别作阻止或允许 URL。

-

根据 Web 过滤配置文件中配置的默认作,允许或阻止 URL(如果未配置类别)。

你在这里: 安全策略和对象 > 安全策略。

要为内容安全策略创建安全策略规则,请执行以下作:

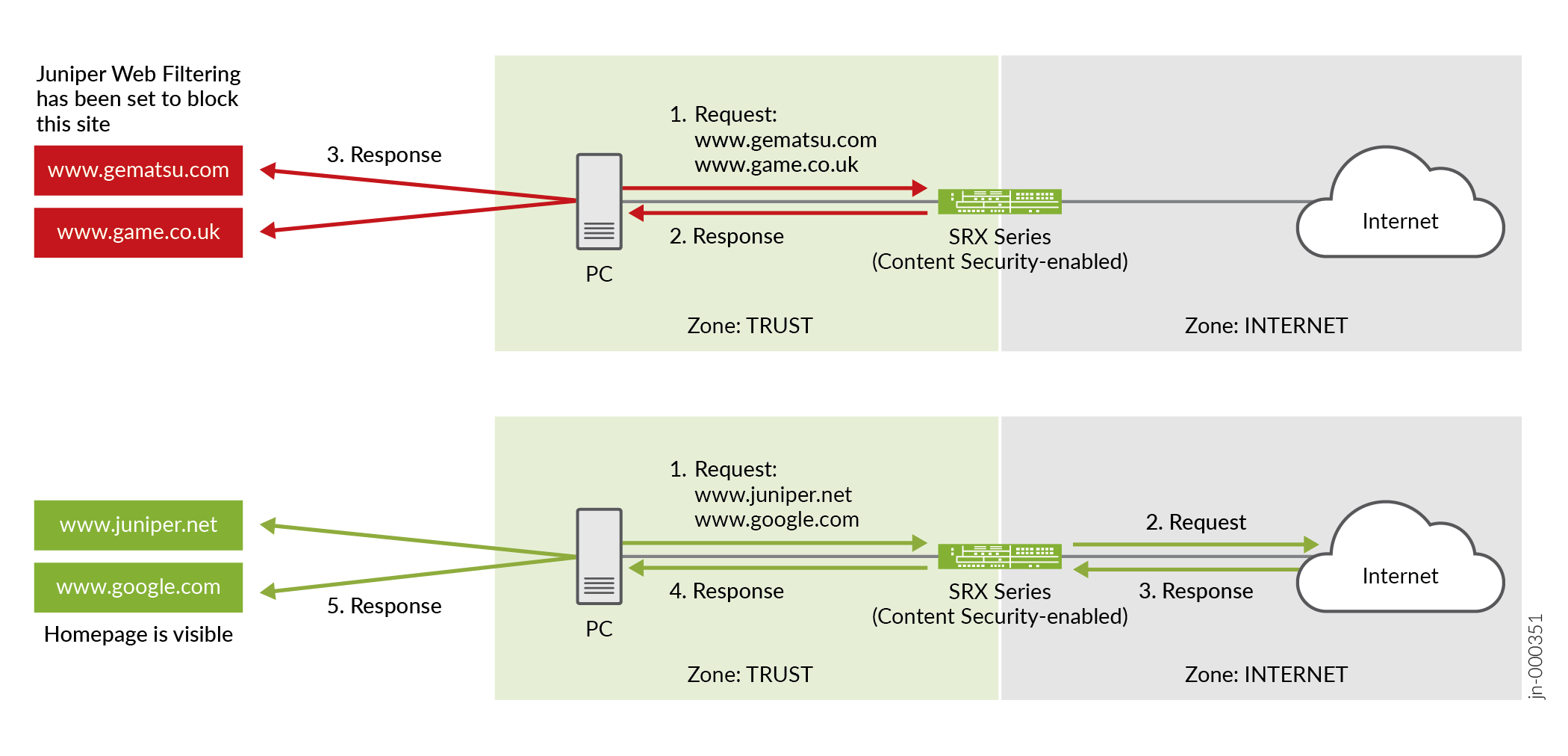

步骤 6:验证是否允许或阻止服务器访问 URL

让我们验证一下,我们的配置和安全策略是否可以很好地与拓扑中定义的 URL 配合使用:

-

如果输入 www.gematsu.com 和 www.game.co.uk,则 SRX 系列 防火墙应阻止 URL 并发送配置的阻止站点消息。

注意:大多数网站使用 HTTPS。被阻止的站点消息仅对 HTTP 站点可见。对于 HTTPS,可能会出现“安全连接失败”错误消息,例如

An error occurred during a connection to <blocked-siteurl> PR_CONNECT_RESET_ERROR。 -

如果输入 www.juniper.net 和 www.google.com,则 SRX 系列 防火墙应允许 URL 显示其主页。

下一步

| 该怎么办? |

哪里? |

|---|---|

| 监控内容安全、Web 过滤信息和统计信息。 |

在 J-Web 中,转至 监控 > Security 服务 > 内容安全 > Web 过滤。 |

| 生成和查看有关允许和阻止的 URL 的报告。 |

在 J-Web 中,转至 报告。通过 Webfilter 日志为威胁评估报告和拦截最多的应用程序生成报告。 |

| 详细了解内容安全功能。 |

配置输出示例

在本节中,我们将提供允许和阻止此示例中定义的网站的配置示例。

您可以在 [edit security utm] 层次结构级别配置以下内容安全配置。

创建自定义对象:

custom-objects {

url-pattern {

blocked-sites {

value [ http://*.gematsu..com http://*.game.co.uk];

}

allowed-sites {

value [ http://*.juniper.net http://*.google.com];

}

}

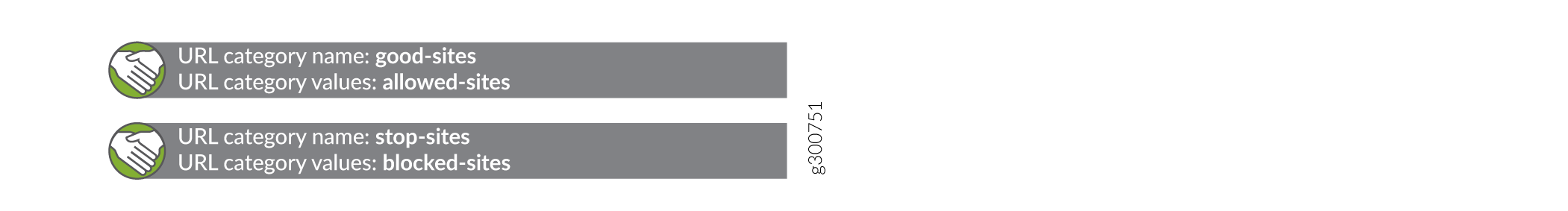

custom-url-category {

good-sites {

value allowed-sites;

}

stop-sites {

value blocked-sites;

}

}

}

创建 Web 过滤配置文件:

default-configuration {

web-filtering {

url-whitelist good-sites;

url-blacklist stop-sites;

type juniper-local;

juniper-local {

default block;

custom-block-message "Juniper Web Filtering has been set to block this site.";

fallback-settings {

default log-and-permit;

server-connectivity log-and-permit;

timeout log-and-permit;

too-many-requests log-and-permit;

}

}

}

}

feature-profile {

web-filtering {

juniper-local {

profile wf-local {

category {

stop-sites {

action block;

}

good-sites {

action log-and-permit;

}

}

timeout 30;

}

}

}

}

创建内容安全策略:

utm-policy wf-custom-policy {

web-filtering {

http-profile wf-local;

}

}

您可以在 [edit security policies] 层级配置安全策略规则。

为安全策略创建规则:

from-zone trust to-zone internet {

policy wf-local-policy {

match {

source-address any;

destination-address any;

application any;

}

then {

permit {

application-services {

utm-policy wf-custom-policy;

}

}

}

}

}