本页内容

解决方案架构

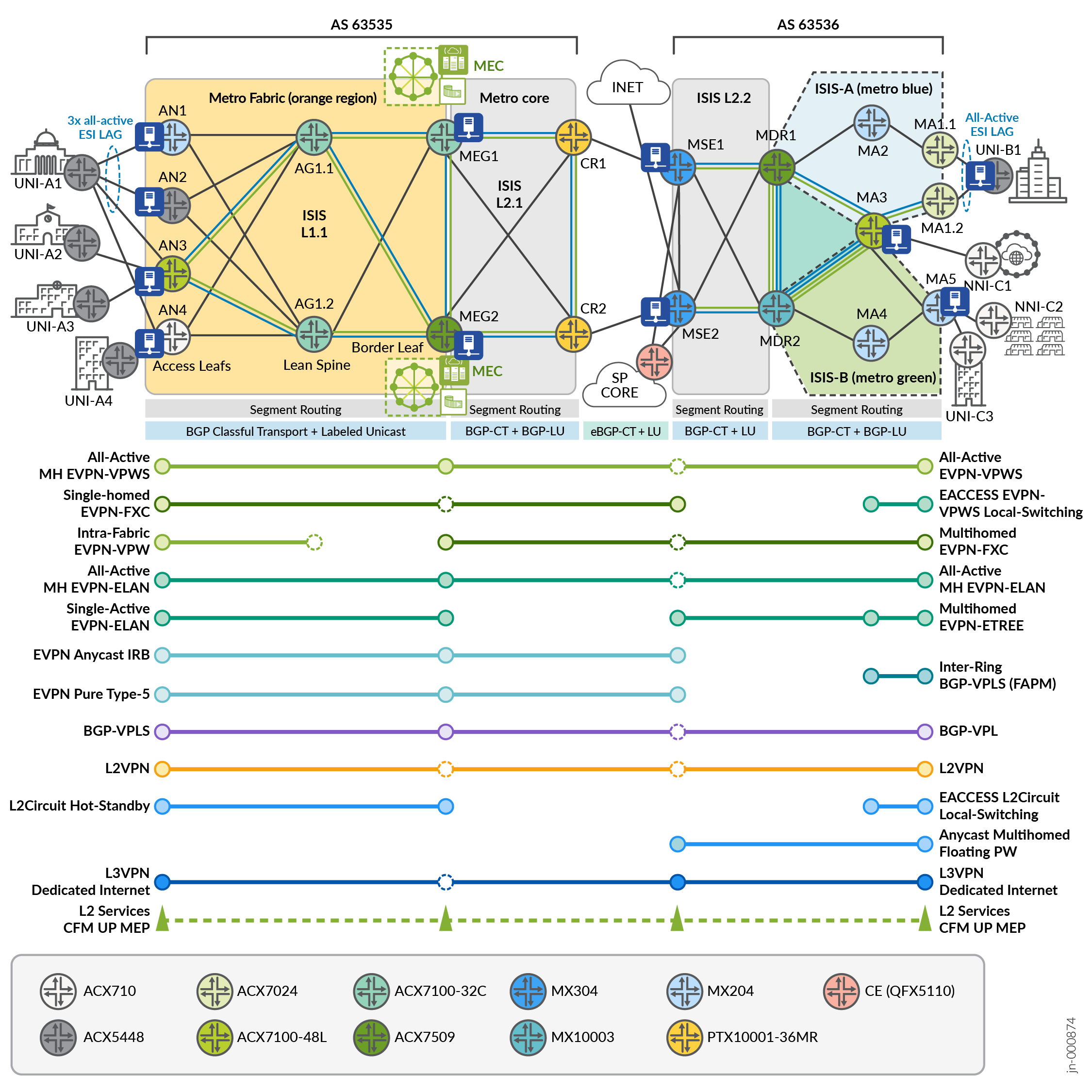

JVD 解决方案提出了一种集成传统城域网环架构的设计,该架构利用多实例 ISIS 与城域网交换矩阵。SR MPLS 是首选底层技术。Flex-Algo 可用于实现轻量级流量工程。传输类与 Flex-Algo 隧道相关联,可在由最低延迟、最佳流量工程指标或首选 IGP 指标建立的网络中创建切片。在拓扑中创建了三条路径:金牌(延迟指标)、青铜(TE 指标)和尽力而为(IGP 指标)。每个 VPN 服务都可以使用 BGP 扩展颜色社区属性选择性地映射到特定的 Flex-Algos 上,以执行颜色感知流量引导。级联式解析方案允许 Gold 路径故障切换到 Bronze,以及 Bronze 路径故障切换到 Best Effort。

运营商以太网服务通过 L2Circuit、L2VPN 和 VPLS 交付,传统 VPN 服务与现代服务(包括 EVPN-VPWS、EVPN 灵活交叉连接 (FXC)、EVPN-ELAN 和 EVPN-TREE )共存。L3VPN、EVPN-ELAN Type 5 和 EVPN 任播 IRB 模型支持 L3 服务。

有关构建此解决方案体系结构的广泛信息,请参阅 城域以太网业务服务 JVD。

MaaS JVD 利用城域网 EBS JVD 定义的既定服务和基础架构来限定 MEF 3.0 参数。适用于 E-LINE、E-LAN、E-TREE 和接入 E-Line 的解决方案提供了对城域网至关重要的各种用例。主要服务目标包括以下关键属性:

- 站点到站点和多站点到多站点 VPN 服务

- 与边缘/云计算资源的通信

- 不同服务域的 AS 间拼接

- 对选定的第 2 层和第 3 层服务进行互联网接入

- 优化交换矩阵内和环间连接

- 将服务与网络连接点(即 SP 核心)集成

- 带流量引导的无缝多域色彩感知服务

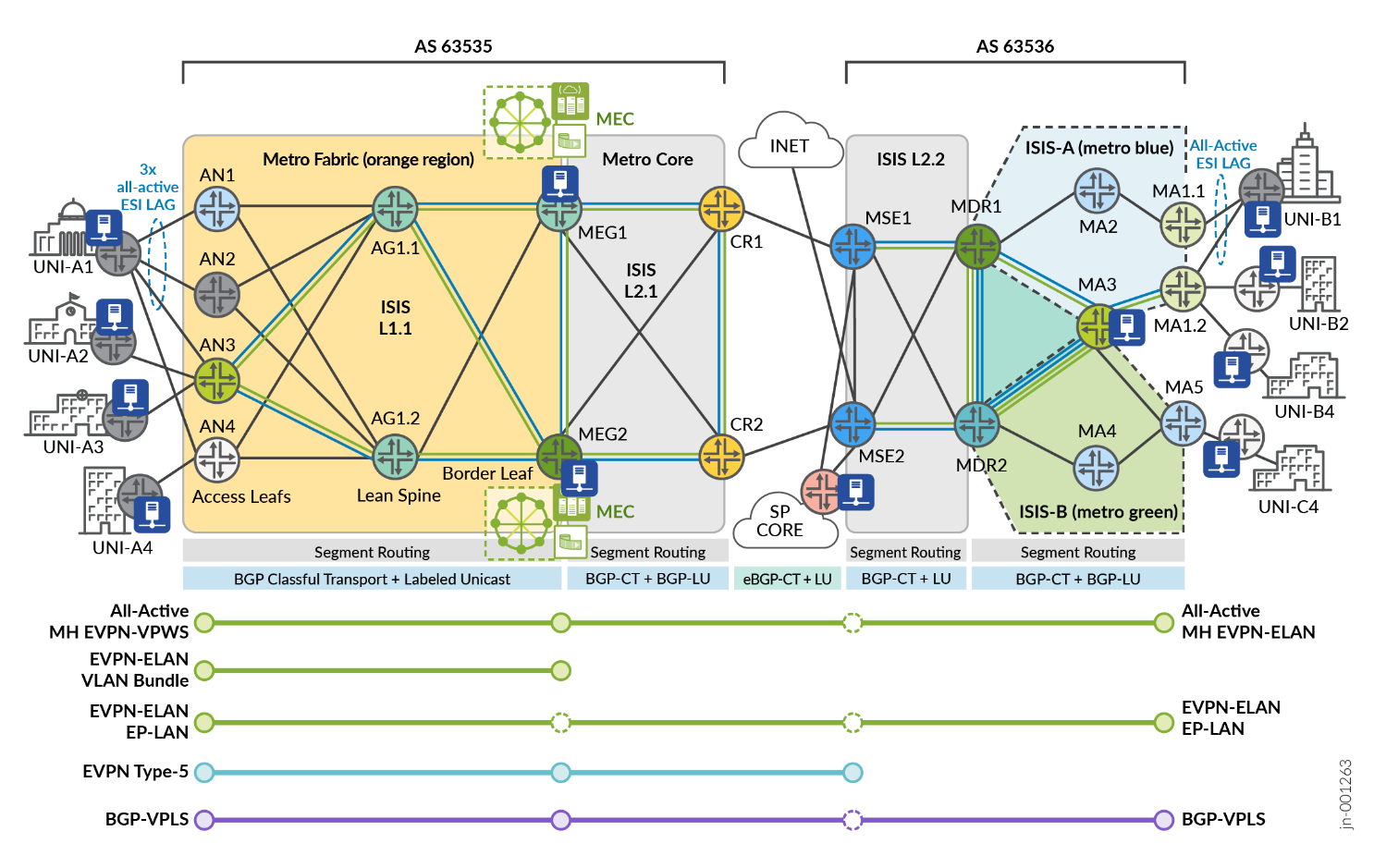

图 1 显示了在整个 JVD 拓扑结构中连接的 Iometrix 探针,以支持在解决方案中的所有第 2 层 E-Line、E-LAN、E-Tree 和接入 E-Line 服务中执行与 MEF 相关的测试用例。开发测试用例是为了反映 MEF 3.0 认证要求。

的城域网 EBS 解决方案架构

的城域网 EBS 解决方案架构

上图详细介绍了整个网络中的服务实例化点。在服务原理图中,实线表示终止点,而空虚线圆表示网络的直通点或 AS 间点。有关特定设备参与的更多信息,请参阅表 1。

| 拓扑定义角色 | 设备 | |

|---|---|---|

| 接入叶 | 一 | ACX7100-48L (DUT)、ACX710、ACX5448、MX204 |

| 精益主干 | AG1型 | ACX7100-32C型 |

| 精益边缘边缘叶式 | 梅 格 | 城域网边缘网关:ACX7509 (DUT)、ACX7100-32C (DUT) |

| 核心 | 铬 | PTX10001-36MR |

| 多服务边缘 | MSE | MX304 (DUT) |

| 城域网分布路由器 | MDR | MX10003,ACX7509 (DUT) |

| 城域网接入节点 | 马 | ACX7024 (DUT)、ACX7100-48L (DUT)、MX204 (DUT) |

与分散的传统 VPN 服务(如 L2Circuit、VPLS 和 L2VPN)相比,服务提供商越来越多地部署或迁移到 EVPN,将其作为单一技术框架下功能更强大的解决方案。但是,运营商仍然需要将传统支持作为独立解决方案和共存解决方案。该 JVD 考量了一系列现代和传统的运营商以太网服务,进行了性能比较分析,并提供了实现传统协议现代化的方法。

验证包括标准服务类型:

- E-LINE系列

- E-LAN

- 电子树

- ACCESS E-LINE(原 E-ACCESS)

城域网 EBS JVD 还包括第 3 层 IPVC 服务类型,但这不在 MEF 3.0 的范围之内。路由类型 5 的 EVPN-ELAN 作为 L3+L2 VPN 服务包含在内,验证侧重于 L2 方面。

该 JVD 提供 E-Line、E-LAN 和 E-Tree 服务,并可选择单宿主和主动-主动多宿主节点,以最大限度地提高服务可用性。由 MEF 定义的服务类型一致性利用以下属性和测试要求,在不同的网络环境中实现可靠和一致的以太网连接。

- UNI 服务属性定义服务提供商网络中的用户接口特征。

- 每个 UNI 服务属性的 EVC 区分了 EVC 在每个 UNI 上的运行方式。

- EVC 服务属性定义对服务功能至关重要的 EVC 特征。

- UNI 之间的 CE-VLAN ID 和 EVC 映射

- EPL、EP-LAN 和 EP-Tree:所有 CE-VLAN ID、CoS 分配以及带有优先级标记和未标记的帧都包含在单个 EVC 中。

- EVPL、EVP-LAN 和 EVP-Tree:EVC 中的单个 CE-VLAN ID,允许进行所有 CoS 分配。

- L2CP 函数标识在服务中被隧道化(转发)或丢弃的帧。

- 服务作、管理和维护 (SOAM) 功能可识别必须通过隧道传输的帧(MEG 级别 5 和 6 的 CCM、LBM、LTM、LTR)以实现作连续性。

- 保留 CE-VLAN ID 和 CoS 可确保在整个网络中维护客户定义的 VLAN ID 和 CoS 优先级。

此外,MEF 合规性测试还包括用于验证服务质量的特定流量和端口特征,包括关键服务属性部分中解释的预期处置设置:

- 流量类型:单播、组播和广播流量行为

- 帧标记:正确处理已标记和未标记的以太网帧

城域网即服务:E-LINE

以下章节介绍如何在 JVD 中利用 MEF 框架提供城域网即服务 (MaaS) 解决方案。本节介绍 MEF 3.0 验证的 E-Line 部分。

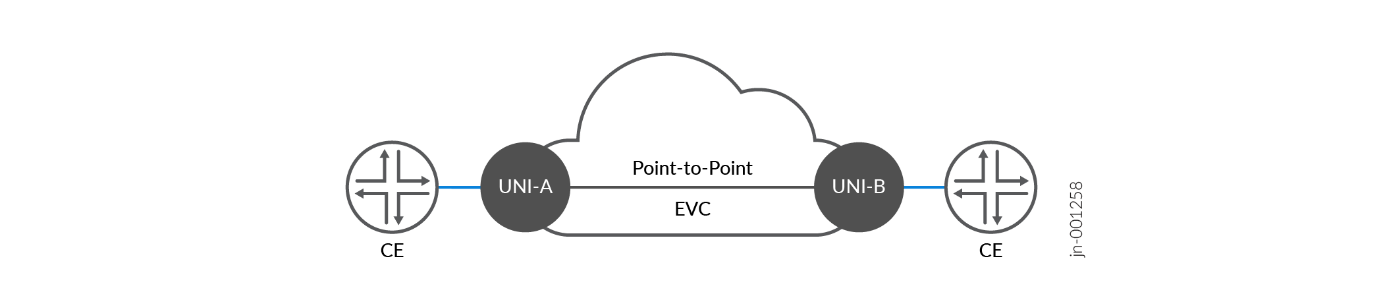

用户以太网服务定义 6.2/6.3 技术规范将 E-Line 服务类型定义为连接两个用户网络接口 (UNI) 的点对点 EVC。此服务类型在两个端点之间提供专用、专用且可靠的以太网通信。

Basic E-Line 连接两个 UNI,以对称带宽提供最佳服务,无需性能保证。

在更高级的 E-Line 实施中,更多样化的服务产品可能包括:

- UNI 之间的带宽速率不同。

- 多个服务等级 (CoS) 配置文件,用于定制服务级别。

- 性能目标测量帧延迟 (FD)、帧间延迟变化 (IFDV) 和帧损失率 (FLR),以确定可用性指标。

- 一个或两个 UNI 的服务多路复用,支持多个点对点 EVC。

E-Line服务主要有两种变体:

- 以太网专线 (EPL) 是一种基于端口的点对点“一体化捆绑”服务,提供专用、透明的数据路径。用户可以灵活地通过单个 UNI 创建和管理多个点对点连接(通常使用 VLAN 分离),保持对其网络基础架构的完全控制。CE-VLAN ID 和 CE-VLAN CoS 标记以端到端方式保留。EPL 非常适合需要在位置之间传输完整以太网帧的应用。根据 SLA,其他性能目标可能包括低延迟保证、高可靠性、带宽分配等。

- 以太网虚拟专用线 (EVPL) 类似于 EPL,但支持服务多路复用(基于 VLAN),允许多个服务在 UNI 上共享同一个物理接口。EVPL 在一个或两个 UNI 上支持多个 EVC,为通过单个 UNI 提供多个点对点连接提供了更大的灵活性。EVPL 非常适合需要跨不同应用提供定制服务级别的可扩展、分段连接的组织。

根据所需的 CoS,可以对这些服务进行定制,以满足特定的性能标准。MEF 规范中详细介绍了服务属性及其值,并概述了 E-Line 服务的特定约束,以确保性能一致性。

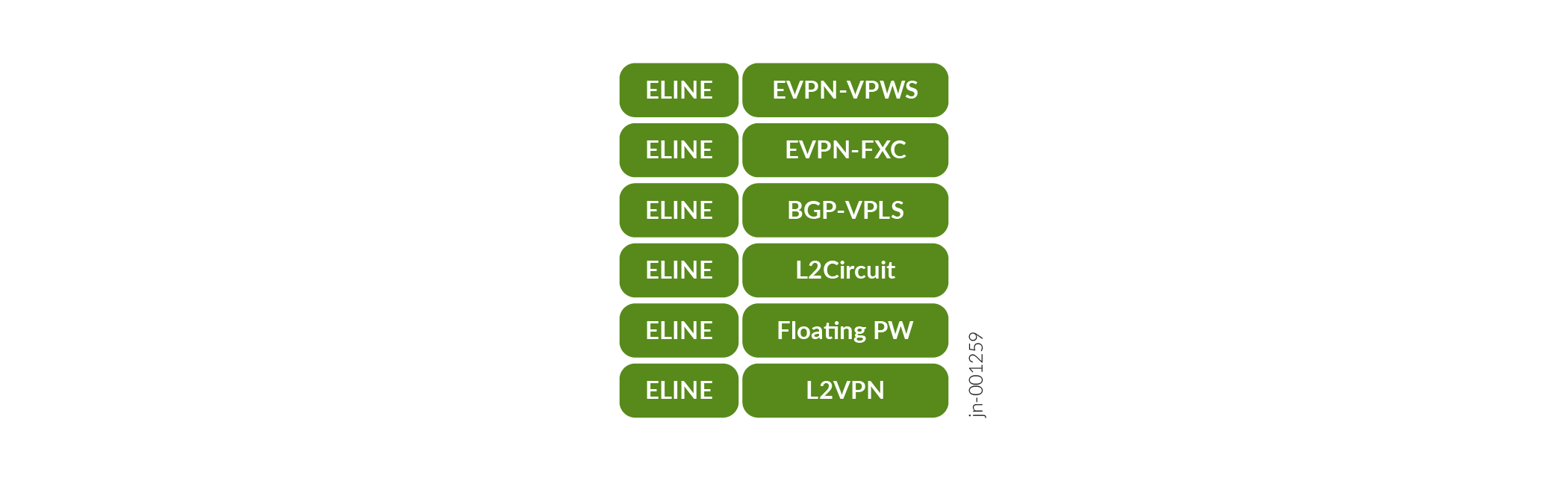

E-LINE点对点服务

瞻博网络验证设计涵盖的点对点 E-LINE 服务协议套件包括 EVPN-VPWS、EVPN 灵活交叉连接 (FXC)、BGP-VPLS(即点对点服务)、L2Circuit、Floating PW 和 L2VPN。该配置文件实施了 11 个不同的 E-Line 用例,以提供不同的连接选项。作为验证的一部分,每个用例都会执行大约 500 个与 MEF 相关的测试用例。测试的主要服务类别包括:

- 功能服务属性和参数

- 第 2 层控制协议帧行为

- 服务 OAM 功能

- 带宽配置文件属性和参数

- 服务性能属性和参数

将提供以下服务实例化的多种排列方式:

- 交换矩阵内

- AS 间

- 环间

- 单宿主和多宿主

- VLAN 感知和 VLAN 无感知

每种 VPN 类型都可以支持 MEF 服务属性的多种组合。这种灵活性已经得到证明,但 JVD 并未尝试包括所有可能的组合。根据服务目标,每种 VPN 服务类型都有其他有效选项可供利用。

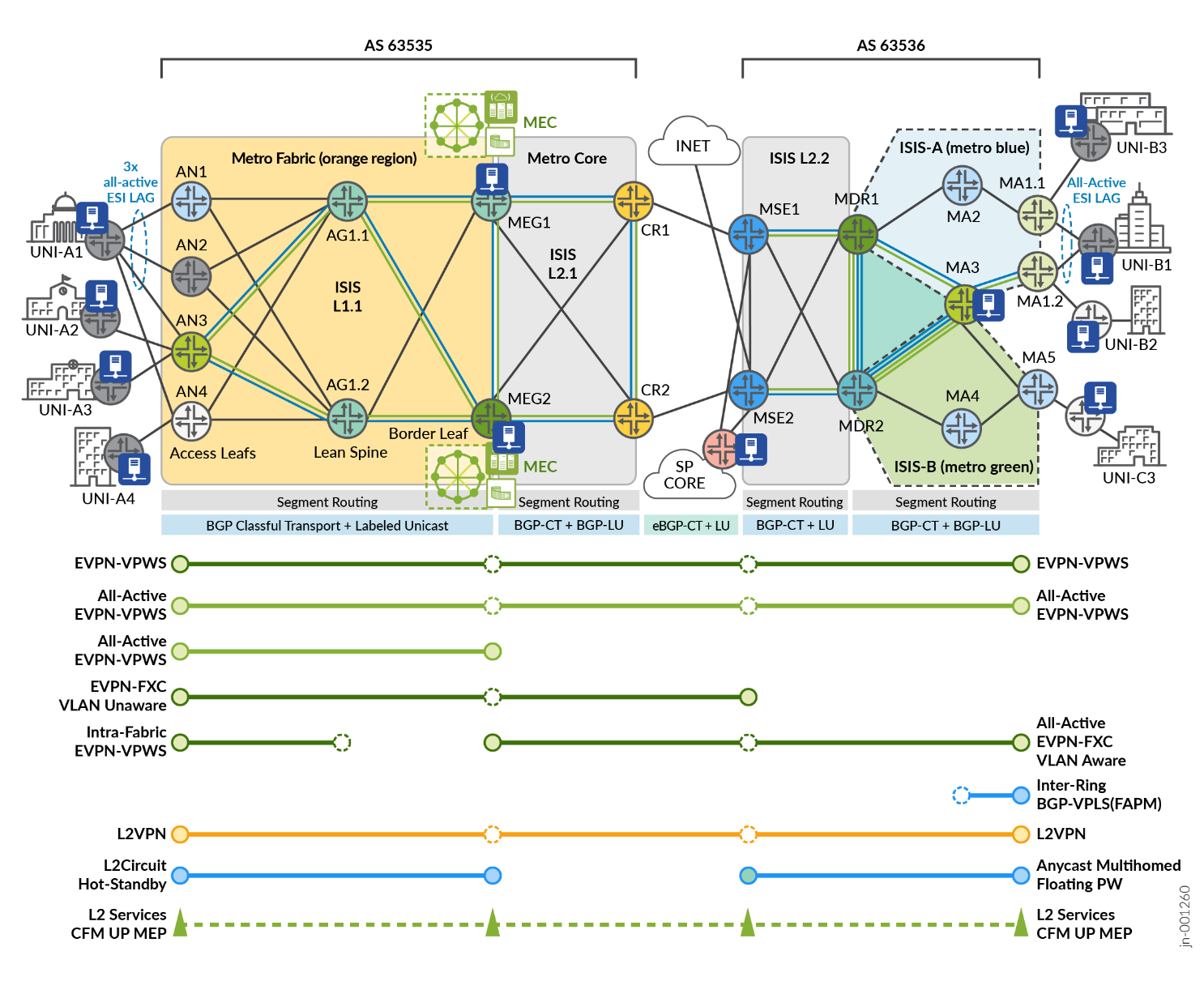

实验室拓扑包括图 4 所示的 E-Line 服务服务实例化点,并由相应的 MEF 测试用例覆盖。Iometrix 测试探针放置在整个拓扑结构中,用于执行端到端验证。

| 索引 | 服务类型 | VPN 类型 | 高可用性 | 服务实例化 | 端点 |

|---|---|---|---|---|---|

| 1 | E-Line系列 | 基于 EVPN-VPWS 端口 | 单宿主 | AS 间交换矩阵到环形 | AN3、MA1.1 |

| 2 | E-Line系列 | EVPN-VPWS(基于 VLAN) | 主动-主动多宿主 | AS 间交换矩阵到环形 | AN1、AN2、AN3、MA1.1、MA1.2 |

| 3 | E-Line系列 | EVPN-VPWS(基于 VLAN) | 单宿主 | 交换矩阵内 | AN3、AN4 |

| 4 | E-Line系列 | EVPN-VPWS(基于 VLAN) | 主动-主动多宿主 | 城域网交换矩阵 | AN3、MEG1、MEG2 |

| 5 | E-Line系列 | EVPN 灵活交叉连接 VLAN 感知 | 主动-主动多宿主 | AS 间 MEG 到振铃 | MEG1的。MEG2、MA1.1、MA1.2 |

| 6 | E-Line系列 | EVPN 灵活交叉连接 VLAN 不知道 | 单宿主 | AS 间交换矩阵到 MSE | AN3、MSE1 |

| 7 | E-Line系列 | 第 2 层电路 | 热待机 | 城域网交换矩阵 | AN3、MEG1、MEG2 |

| 8 | E-Line系列 | 基于 L2VPN 端口 | 单宿主 | AS 间交换矩阵到环形 | AN3、MA5 |

| 9 | E-Line系列 | 基于 L2VPN VLAN | 单宿主 | AS 间交换矩阵到环形 | AN3、MA5 |

| 10 | E-Line系列 | BGP-VPLS VPW | 单宿主 | 环间 | MA5、MA1.2 |

| 11 | E-Line系列 | EVPN 浮动伪线 | 任播 | 城域网环网 | MSE1、MSE2、MA1.2 |

JVD 中包含的每个 VPN 服务都是以提供关键的城域网功能和连接目标为设计目的。 表 3 通过用例进一步解释了表 2 中提供的服务。

| 匹配 指数 |

E-Line EVPL | 城域网用例 |

|---|---|---|

| [ 2 ] | EVPN-VPWS | EVPN-VPWS 的 EVI 可跨越多达三个 PE AN1 (MX204)、AN2 (ACX5448) 和 AN3 (ACX7100-48L),以连接具有全主动 ESI UNI 弹性的 CE (UNI-A1) 以太网段 (ES)。E-Line EVPN 服务采用端到端扩展,具有 AS 间支持,终止于跨越两个 PE MA1.1 (ACX7024) 和 MA1.2 (ACX7024) 的 EVPN EVI,以及连接 UNI-B1 ES 的全活动 ESI。 |

| [ 3 ] | EVPN-VPWS | EVPN-VPWS 作为城域网交换矩阵 E-Line 服务,支持 AN3 (ACX7100-48L) 和 AN4 (ACX710) 之间的交换矩阵内通信,流量经过优化,可包含在 主干节点 AG1.1/AG1.2 (ACX7100-32C 中)。 |

| [ 4 ] | EVPN-VPWS | EVPN-VPWS 在 AN3 (ACX7100-48L) 到 MEG1 (ACX7100-32C) 和 MEG2 (ACX7509) 之间建立主动-主动高可用性服务连接,通过全主动 ESI 提供进入多接入边缘计算综合体的 UNI-A3 连接。 |

| [ 5 ] | EVPN-FXC VLAN 感知 |

EVPN 灵活交叉连接 (FXC) 作为 VLAN 感知服务在 MA1.1/MA1.2 (ACX7024) 之间建立,具有支持多个 UNI 端口的全活动 ESI 连接电路,并终止于与 MEG1 (ACX7100-32C) 和 MEG2 (ACX7509) 的主动/主动高可用性连接。此 AS 间服务提供简单的 VLAN 聚合选项,能够支持每个 ESI 的一个或多个 VLAN 堆栈,以便进行 MEC 访问。 |

| [ 6 ] | EVPN-FXC VLAN 未感知 |

EVPN 灵活交叉连接 (FXC) 作为 VLAN 在 AN3 (ACX7100-48L) 到 MSE1 (MX304) 之间建立无感知服务,将 UNI-A2 连接到 QinQ 基础架构。此 AS 间服务允许使用共享状态 ESI 提供简单的 VLAN 聚合选项。 |

| [ 7 ] | L2 电路 | 第 2 层电路(L2 电路)在 AN3 与 MEG1(有源)和 MEG2(热备用)之间建立主动-被动(热备用)连接。这项传统服务(又称 Martini)经过扩展,可支持网络访问 MEC 资源的现代要求。 |

| [ 9 ] | L2VPN | L2VPN 是一种传统的 BGP 第 2 层服务(又称 Kompella),用于在 AN3 (ACX7100-48L) 和 MA4 (MX204) 之间建立 AS 间连接。 |

| [ 10 ] | BGP-VPLS | BGP-VPLS 用作点对点服务,通过多环拓扑将 MA5 (MX204) 与 MA1.2 (ACX7024) 连接起来,并通过优化来遍历服务无感知的 MDR 节点。 |

| [ 11 ] | EVPN 浮动 PW | EVPN 浮动伪线是一种重新构想的静态 L2Circuit 服务,利用分段路由任播 SID 在 MSE1 和 MSE2 (MX304) 上进行主动-主动终端。使用任播服务标签允许通过环路进行负载共享流量。浮动 PW 服务允许 VLAN 聚合,并有选择地拼接到 MSE 上的 EVPN-ELAN 容器中。通过 MX 伪线接口 (ps) 建立的虚拟 ESI 允许面向环网段的全活动 vESI。 |

| 匹配 指数 |

E-Line EPL | 城域网用例 |

|---|---|---|

| [ 1 ] | EVPN-VPWS | 基于 EVPN-VPWS 端口的服务支持 AN3 到 MA1.1 之间的点对点多域 AS 间连接。这使得 UNI-A3 能够与 UNI-B3 站点灵活连接。 |

| [ 8 ] | L2VPN | 在连接 UNI-A3 和 UNI-C3 的 AN3 (ACX7100-48L) 和 MA5 (MX204) 之间提供基于 L2VPN 端口的服务。 |

有关此 JVD 和城域网 EBS JVD 中使用的 E-Line 配置,请参阅瞻博网络 GitHub 存储库或联系您的瞻博网络代表。

E-Line: EVPN-VPWS 示例

E-Line、EVPN-VPWS、基于 VLAN 的服务包含在验证中的多种排列中(在表 3 和整个 E-LINE 点对点服务、E-LINE 点对点服务 部分中都有说明)。在以下示例配置中,MEG1 和 MEG2 为 EVPN-VPWS 服务提供全活动 ESI 终端。

MEG1 (ACX7100-32C)

interfaces {

ae67 {

unit 4000 {

encapsulation vlan-ccc;

vlan-id 4000;

esi {

00:40:11:11:21:22:01:00:00:01;

all-active;

}

family ccc {

filter {

input f_eline-evpn-vpws;

}

}

}

}

}

routing-instances {

evpn_group_edge_4000 {

instance-type evpn-vpws;

protocols {

evpn {

interface ae67.4000 {

vpws-service-id {

local 2;

remote 1;

}

}

}

}

interface ae67.4000;

route-distinguisher 10.0.0.6:33300;

vrf-export evpn_group_edge_4000;

vrf-target target:63535:33300;

}

}

MEG2 (ACX7509)

interfaces {

ae67 {

unit 4000 {

encapsulation vlan-ccc;

vlan-id 4000;

esi {

00:40:11:11:21:22:01:00:00:01;

all-active;

}

family ccc {

filter {

input f_eline-evpn-vpws;

}

}

}

}

}

routing-instances {

evpn_group_edge_4000 {

instance-type evpn-vpws;

protocols {

evpn {

interface ae67.4000 {

vpws-service-id {

local 2;

remote 1;

}

}

}

}

interface ae67.4000;

route-distinguisher 10.0.0.7:33300;

vrf-export evpn_group_edge_4000;

vrf-target target:63535:33300;

}

}

有关 EVPN-VPWS E-Line 配置的更多信息,请参阅 Juniper GitHub Repository 。

E-Line: EVPN-FXC VLAN 感知示例

EVPN-VPWS 灵活交叉连接 (FXC),支持跨多个接口将大量连接电路多路复用到单个 VPWS 服务隧道上。FXC 实例捆绑的所有连接电路共享相同的 MPLS 标签和服务隧道。借助 VLAN 感知 FXC,服务多路复用可以支持多个具有明显高可用性的以太网段。尽管所有连接电路使用相同的服务标签,但每个连接电路的每个 EVI 路由都会播发或撤销以太网 A-D。

E-Line EVPN-VPWS 灵活交叉连接 (FXC) VLAN 感知服务(在 E-LINE 点对点服务部分中解释)在 MA1.1/MA1.2 (ACX7024) 之间建立,具有支持多个 UNI 端口的全活动 ESI 连接电路,并终止与 MEG1 (ACX7100-32C) 和 MEG2 (ACX7509) 的主动-主动高可用性连接。此 AS 间服务提供简单的 VLAN 聚合选项,能够支持每个 ESI 的一个或多个 VLAN 堆栈,以便进行 MEC 访问。

在下面的示例配置中,MA1.1 和 MA1.2 为 EVPN-FXC 服务提供全活动 ESI 终端。FXC 通常与伪线头端接 (PWHT) 一起使用。在这个例子中,它是点对点的,在终止点处严格使用FXC。

MA1.1 (ACX7024)

interfaces {

ae12 {

unit 4002 {

encapsulation vlan-ccc;

vlan-id 4002;

input-vlan-map {

push;

vlan-id 3400;

}

output-vlan-map pop;

esi {

00:10:55:11:50:12:02:00:00:00;

all-active;

}

family ccc {

filter {

input f_eline-evpn-vpws;

}

}

}

unit 4001 {

encapsulation vlan-ccc;

vlan-id 4001;

input-vlan-map {

push;

vlan-id 3000;

}

output-vlan-map pop;

esi {

00:10:55:11:50:12:01:00:00:00;

all-active;

}

family ccc {

filter {

input f_eline-evpn-vpws;

}

}

}

}

}

routing-instances {

evpn_vpws_fxc_aware {

instance-type evpn-vpws;

protocols {

evpn {

interface ae12.4001 {

vpws-service-id {

local 2;

remote 1;

}

}

interface ae12.4002 {

vpws-service-id {

local 22;

remote 11;

}

}

flexible-cross-connect-vlan-aware;

}

}

interface ae12.4001;

interface ae12.4002;

route-distinguisher 10.0.0.17:5501;

vrf-export evpn_vpws_fxc_aware;

vrf-target target:63536:55100;

}

}

MA1.2 (ACX7024)

interfaces {

ae12 {

unit 4002 {

encapsulation vlan-ccc;

vlan-id 4002;

input-vlan-map {

push;

vlan-id 3400;

}

output-vlan-map pop;

esi {

00:10:55:11:50:12:02:00:00:00;

all-active;

}

family ccc {

filter {

input f_eline-evpn-vpws;

}

}

}

unit 4001 {

encapsulation vlan-ccc;

vlan-id 4001;

input-vlan-map {

push;

vlan-id 3000;

}

output-vlan-map pop;

esi {

00:10:55:11:50:12:01:00:00:00;

all-active;

}

family ccc {

filter {

input f_eline-evpn-vpws;

}

}

}

}

}

routing-instances {

evpn_vpws_fxc_aware {

instance-type evpn-vpws;

protocols {

evpn {

interface ae12.4001 {

vpws-service-id {

local 2;

remote 1;

}

}

interface ae12.4002 {

vpws-service-id {

local 22;

remote 11;

}

}

flexible-cross-connect-vlan-aware;

}

}

interface ae12.4001;

interface ae12.4002;

route-distinguisher 10.0.0.18:5501;

vrf-export evpn_vpws_fxc_aware;

vrf-target target:63536:55100;

}

}

有关 EVPN-FXC E-Line 配置的更多信息,请参阅 Juniper GitHub Repository 。

E-Line: EVPN-FXC VLAN 未知示例

EVPN-VPWS 灵活交叉连接 (FXC),支持跨多个接口将大量连接电路多路复用到单个 VPWS 服务隧道上。FXC 实例捆绑的所有连接电路共享相同的 MPLS 服务标签和服务隧道。使用 VLAN Unaware FXC,将会为整个连接电路束播发或撤销单个以太网 A-D。仅当所有连接电路都关闭时,才会撤回路由。

E-Line EVPN-VPWS FXC VLAN 在 AN3 (ACX7100-48L) 到 MSE1 (MX304) 之间建立无感知服务(在 E-LINE 点对点服务部分中解释),将 UNI-A2 连接到 QinQ 基础架构。此 AS 间服务允许在共享状态实例中提供简单的 VLAN 聚合选项。

在下面的示例配置中,AN3 提供了两个逻辑接口,其中服务多路复用附件电路 (AC) 捆绑在一个 EVI 中。ESI 可以扩展以获得高可用性,所有 AC 共享 EVI 状态。FXC 通常与伪线头端接 (PWHT) 一起使用。在这个例子中,它是点对点的,在终止点处严格使用FXC。

AN3 (ACX7100-48L)

interfaces {

et-0/0/13 {

flexible-vlan-tagging;

encapsulation flexible-ethernet-services;

unit 4007 {

encapsulation vlan-ccc;

vlan-id 4007;

family ccc {

filter {

input f_eline-evpn-vpws;

}

}

}

unit 4008 {

encapsulation vlan-ccc;

vlan-id 4008;

family ccc {

filter {

input f_eline-evpn-vpws;

}

}

}

}

}

routing-instances {

evpn_group_4007 {

instance-type evpn-vpws;

protocols {

evpn {

flexible-cross-connect-vlan-unaware;

group fxc {

interface et-0/0/13.4007;

interface et-0/0/13.4008;

interface et-0/0/1.4007;

interface et-0/0/1.4008;

service-id {

local 1;

remote 2;

}

}

}

}

route-distinguisher 10.0.0.2:40001;

vrf-target target:63535:40001;

}

}

MSE1 (MX304)

interfaces {

xe-0/0/13:2 {

flexible-vlan-tagging;

encapsulation flexible-ethernet-services;

unit 4007 {

encapsulation vlan-ccc;

vlan-id 4007;

family ccc {

filter {

input f_eline-evpn-vpws;

}

}

}

unit 4008 {

encapsulation vlan-ccc;

vlan-id 4008;

family ccc {

filter {

input f_eline-evpn-vpws;

}

}

}

}

}

routing-instances {

evpn_group_4007 {

instance-type evpn-vpws;

protocols {

evpn {

flexible-cross-connect-vlan-unaware;

group fxc {

interface xe-0/0/13:2.4007;

interface xe-0/0/13:2.4008;

service-id {

local 2;

remote 1;

}

}

}

}

route-distinguisher 10.0.0.10:40001;

vrf-target target:63535:40001;

}

}

有关 EVPN-FXC E-Line 配置的更多信息,请参阅 Juniper GitHub Repository 。

E-Line: 第 2 层电路示例

第 2 层电路(L2 电路)在 AN3 与 MEG1(有源)和 MEG2(热备用)之间建立主动-被动(热备用)连接。这项传统服务(又称 Martini)经过扩展,可支持网络访问 MEC 资源的现代要求。(可选)包括 VLAN 规范化和流感知传输伪线 (FAT-PW) 标签负载平衡。AN3 (ACX7100-48L) 建立主远程 PE 和备用远程 PE。MEG1 和 MEG2 配置了 hot-standby-vc-on,以便在收到 status-TLV 时启用热备用伪线。 E-LINE点对点服务部分进一步解释了该解决方案。

AN3 (ACX7100-48L)

interfaces {

et-0/0/13 {

flexible-vlan-tagging;

encapsulation flexible-ethernet-services;

unit 4006 {

encapsulation vlan-ccc;

vlan-id 4006;

input-vlan-map {

push;

vlan-id 1000;

}

output-vlan-map pop;

family ccc {

filter {

input f_eline-evpn-vpws;

}

}

}

}

}

protocols {

l2circuit {

neighbor 10.0.0.6 {

interface et-0/0/13.4006 {

virtual-circuit-id 2006;

control-word;

flow-label-transmit;

flow-label-receive;

encapsulation-type ethernet-vlan;

ignore-mtu-mismatch;

pseudowire-status-tlv;

backup-neighbor 10.0.0.7 {

virtual-circuit-id 3333;

hot-standby;

}

}

}

}

}

MEG1 (ACX7100-32C) and MEG2 (ACX7509)

interfaces {

et-2/0/4 {

flexible-vlan-tagging;

encapsulation flexible-ethernet-services;

unit 4006 {

encapsulation vlan-ccc;

vlan-id 4006;

input-vlan-map {

push;

vlan-id 1000;

}

output-vlan-map pop;

family ccc {

filter {

input f_eline-evpn-vpws;

}

}

}

}

}

protocols {

l2circuit {

neighbor 10.0.0.2 {

interface et-2/0/4.4006 {

virtual-circuit-id 3333;

control-word;

flow-label-transmit;

flow-label-receive;

encapsulation-type ethernet-vlan;

ignore-encapsulation-mismatch;

ignore-mtu-mismatch;

pseudowire-status-tlv {

hot-standby-vc-on;

}

}

}

}

有关 L2Circuit E-Line 配置的更多信息,请参阅 Juniper GitHub Repository 。

E-Line: 第 2 层 VPN 示例

第 2 层 VPN 是传统的 BGP 第 2 层服务(又称 Kompella),用于在 AN3 (ACX7100-48L) 和 MA5 (MX204) 之间建立 AS 间连接。该解决方案在E-LINE点对点服务部分有进一步说明

AN3 (ACX7100-48L)

interfaces {

et-0/0/13 {

flexible-vlan-tagging;

encapsulation flexible-ethernet-services;

unit 200 {

encapsulation vlan-ccc;

vlan-id 200;

family ccc {

filter {

input f_eline-evpn-vpws;

}

}

}

}

}

routing-instances {

l2vpn_group_200 {

instance-type l2vpn;

protocols {

l2vpn {

site r2 {

interface et-0/0/13.200 {

remote-site-id 1119;

}

site-identifier 1102;

}

encapsulation-type ethernet-vlan;

no-control-word;

}

}

interface et-0/0/13.200;

route-distinguisher 63535:102000;

vrf-target target:63535:102000;

}

}

有关 L2VPN E-Line 配置的更多信息,请参阅 Juniper GitHub Repository 。

E-Line: BGP-VPLS 示例

BGP-VPLS 用作点对点服务,通过多环拓扑将 MA5 (MX204) 与 MA1.2 (ACX7024) 连接起来,并通过优化来遍历服务无感知的 MDR 节点。虽然不是强制性的,但为了节省标签空间,标签块大小可以从默认的 8 减小。

MA1.2 (ACX7024)

interfaces {

et-0/0/12 {

vlan-tagging;

encapsulation flexible-ethernet-services;

unit 4005 {

encapsulation vlan-bridge;

vlan-id 4005;

family ethernet-switching {

filter {

input f_elan-evpn;

}

}

}

}

}

routing-instances {

vpls_group_4005 {

instance-type virtual-switch;

protocols {

vpls {

site r18 {

site-identifier 2;

}

service-type single;

site-range 2;

label-block-size 2;

no-tunnel-services;

}

}

route-distinguisher 10.0.0.18:44444;

vrf-target target:64535:44444;

vlans {

vlan4005 {

interface et-0/0/12.4005;

}

}

}

}

MA5 (MX204)

interfaces {

xe-0/1/0 {

vlan-tagging;

encapsulation flexible-ethernet-services;

unit 4005 {

encapsulation vlan-bridge;

vlan-id 4005;

family bridge {

filter {

input f_elan-evpn;

}

}

}

}

}

routing-instances {

vpls_group_4005 {

instance-type virtual-switch;

protocols {

vpls {

site r19 {

site-identifier 1;

}

site-range 2;

label-block-size 2;

no-tunnel-services;

}

}

bridge-domains {

vlan4005 {

vlan-id 4005;

interface xe-0/1/0.4005;

bridge-options {

no-normalization;

}

}

}

route-distinguisher 10.0.0.19:44444;

vrf-target target:64535:44444;

}

}

有关 BGP-VPLS E-Line 配置的更多信息,请参阅 Juniper GitHub Repository 。

E-Line:EVPN 浮动伪线示例

EVPN 浮动伪线 (PW) 是一种重新构想的静态 L2Circuit 服务,利用分段路由任播 SID 在 MSE1 和 MSE2 (MX304) 上进行主动-主动终端。使用任播服务标签允许通过城域城域以太网环分担流量负载。浮动 PW 服务允许 VLAN 聚合,并有选择地拼接到 MSE 上的 EVPN-ELAN 容器中。通过 MX 伪线接口 (ps) 建立的虚拟 ESI 允许面向环网段的全活动 vESI。

浮动 PW 服务的基本结构建立从 MA1.2 (ACX7024) 到与在 MSE1 和 MSE2 上终止的任播 SID 关联的任播 IP 网关的静态 L2Circuit。L2Circuit 在 MX PS 传输接口(以下配置为 ps22.0)上终止。关联的伪线服务接口 (ps22.4004) 被拼接到一个 EVPN 实例中,建立面向接入节点的虚拟 ESI。此 vESI 在 MSE1/2 之间以全活动状态运行并适当地发出信号,根据默认的 MOD 选择建立指定转发器和备份转发器。EVPN 信令与任播功能分离,并对 MSE1/2 使用本地(唯一)环路。

其他优化可能包括应用于 ISIS 的条件路由策略和 BGP 导出策略,用于跟踪传输接口 (ps22.0) 的状态。

MA1.2 (ACX7024)

interfaces {

et-0/0/12 {

flexible-vlan-tagging;

encapsulation flexible-ethernet-services;

unit 4004 {

encapsulation vlan-ccc;

vlan-id 4004;

family ccc {

filter {

input f_eline-evpn-vpws;

}

}

}

}

}

protocols {

l2circuit {

neighbor 1.1.10.10 {

interface et-0/0/12.4004 {

static {

incoming-label 1000022;

outgoing-label 1000022;

}

virtual-circuit-id 10120;

encapsulation-type ethernet-vlan;

}

}

}

}

MSE1 (MX304)

interfaces {

ps22 {

anchor-point {

lt-0/0/0;

}

vlan-tagging;

encapsulation flexible-ethernet-services;

unit 0 {

encapsulation ethernet-ccc;

}

unit 4004 {

encapsulation vlan-bridge;

vlan-id 4004;

esi {

00:11:11:11:44:11:11:30:02:0a;

all-active;

}

}

}

ae10 {

unit 4004 {

encapsulation vlan-bridge;

vlan-id 4004;

esi {

00:11:11:11:11:44:11:30:01:0a;

all-active;

}

family bridge {

filter {

input f_elan-evpn;

}

}

}

}

}

routing-instances {

4004-evpn-floating-pw {

instance-type evpn;

protocols {

evpn;

}

vlan-id 4004;

interface ae10.4004;

interface ps22.4004;

route-distinguisher 10.0.0.10:40004;

vrf-target target:4004:4004;

}

}

protocols {

l2circuit {

neighbor 10.0.0.18 {

interface ps22.0 {

static {

incoming-label 1000022;

outgoing-label 1000022;

}

virtual-circuit-id 10120;

encapsulation-type ethernet-vlan;

}

}

}

}

policy-options {

condition Floating-PW-Condition {

if-route-exists {

address-family {

ccc {

ps22.0;

table mpls.0;

}

}

}

}

}

MSE2 (MX304)

interfaces {

ps22 {

anchor-point {

lt-0/0/0;

}

vlan-tagging;

encapsulation flexible-ethernet-services;

unit 0 {

encapsulation ethernet-ccc;

}

unit 4004 {

encapsulation vlan-bridge;

vlan-id 4004;

esi {

00:11:11:11:44:11:11:30:02:0a;

all-active;

}

}

}

ae10 {

unit 4004 {

encapsulation vlan-bridge;

vlan-id 4004;

esi {

00:11:11:11:11:44:11:30:01:0a;

all-active;

}

family bridge {

filter {

input f_elan-evpn;

}

}

}

}

}

routing-instances {

4004-evpn-floating-pw {

instance-type evpn;

protocols {

evpn;

}

vlan-id 4004;

interface ae10.4004;

interface ps22.4004;

route-distinguisher 10.0.0.11:40004;

vrf-target target:4004:4004;

}

}

protocols {

l2circuit {

neighbor 10.0.0.18 {

interface ps22.0 {

static {

incoming-label 1000022;

outgoing-label 1000022;

}

virtual-circuit-id 10120;

encapsulation-type ethernet-vlan;

}

}

}

}

policy-options {

condition Floating-PW-Condition {

if-route-exists {

address-family {

ccc {

ps22.0;

table mpls.0;

}

}

}

}

}

有关浮动伪线 E-Line 配置的更多信息,请参阅 Juniper GitHub Repository 。

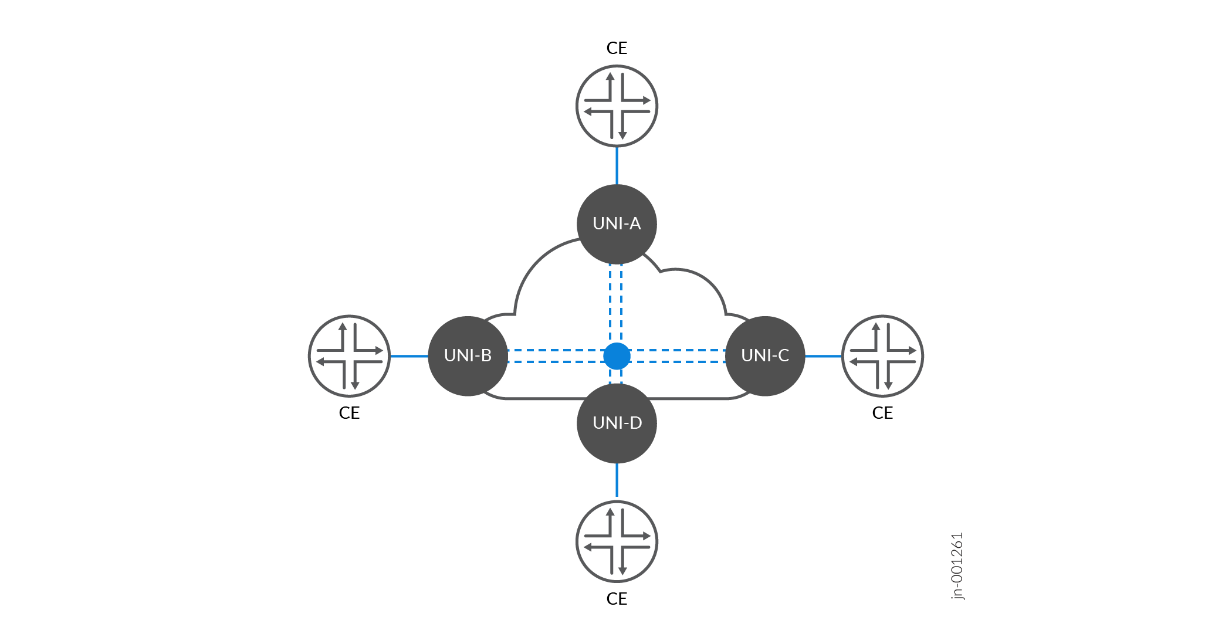

城域网即服务:E-LAN

以下章节介绍如何在 JVD 中利用 MEF 框架提供城域网即服务 (MaaS) 解决方案。本节介绍 MEF 3.0 验证的 E-LAN 部分。用户以太网服务定义 6.2/6.3 技术规范将 E-LAN 服务类型定义为多点到多点 EVC。E-LAN 服务通过连接 UNI 允许在多个地点之间进行通信,从而使任何站点都能直接与网络中的任何其他站点通信。E-LAN 旨在通过城域城域以太网 (MEN) 模拟传统局域网 (LAN) 的功能。

多点对多点为需要互连多个分支机构、数据中心或远程站点的企业提供灵活且可扩展的解决方案。

服务多路复用是一项重要的 E-LAN 功能,允许通过单个物理接口 (UNI) 提供多种以太网服务。UNI 可以同时支持连接多个地点的 E-LAN 服务和形成点对点连接的 E-Line 服务。能够在同一接口上多路复用不同服务是支持灵活网络设计的一个重要目标。

E-LAN 实施与 E-Line 类似的服务性能类别,其中基本实施可能包括没有性能保证的尽力服务。这意味着数据传输不会受到优先考虑,并且无法保证延迟或丢包阈值。在更高级的实施中,会建立服务级别目标 (SLO) 以确保交付关键性能指标:

- UNI 之间的带宽速率不同

- 多个服务等级 (CoS) 配置文件,用于定制服务级别

- 性能目标测量帧延迟 (FD)、帧间延迟变化 (IFDV) 和帧损失率 (FLR),以建立可用性指标

- 在一个或多个 UNI 上实现服务多路复用,为多个多点到多点 E-LAN 服务和/或与点对点 E-Line EVC 并行提供灵活性

这些指标可确保网络满足特定的性能水平,从而适用于需要可靠数据传输的更关键应用,例如语音、视频或金融交易。

E-LAN 服务包括两种主要变化,具体取决于服务提供商和客户最终用户之间的控制委派程度:

- 以太网专用 LAN (EP-LAN) 是一种基于端口的多点到多点“一体化捆绑”服务,提供专用、专用的透明数据路径。物理端口上的所有流量都映射到单个 EVC。EP-LAN 允许用户完全控制其网络基础架构,并灵活创建和管理站点到站点连接选项。CE-VLAN ID 和 CE-VLAN CoS 标记以端到端方式保留。

- 以太网虚拟专用 LAN (EVP-LAN) 与 EP-LAN 类似,但支持服务多路复用和跨网络共享带宽。EVP-LAN 可在一个或多个 UNI 上支持多个 EVC,从而为提供多个多点到多点 E-LAN 服务和/或通过单个 UNI 与点对点 E-Line EVC 并行提供更大的灵活性。订阅者和/或流量可以映射到具有灵活 VLAN ID 保留和 QoS 映射功能的特定 VLAN。

E-LAN 服务为希望以高效和有效的方式互连其设施的企业提供了一系列可能性。MEF 技术规范中概述的详细服务属性和配置为自定义服务以满足不同的业务需求奠定了基础。

Iometrix MEF 3.0 验证涵盖了提供 E-LAN 服务所需的关键功能,并为需要可靠的多点对多点以太网连接的组织提供强大、灵活和可扩展的解决方案。利用城域网 EBS JVD 解决方案架构,能够从尽力而为的服务扩展到具有严格性能目标的高性能、有保证的服务交付。

E-LAN 多点对多点服务

JVD 涵盖的多点到多点 E-LAN 服务协议套件包括 EVPN-ELAN 和 BGP-VPLS。该配置文件实施了五个不同的 E-LAN 用例,以提供不同的连接选项。每个用例包括大约 500-1250 个作为验证的一部分执行的与 MEF 相关的测试用例。测试的主要服务类别包括:

- 功能服务属性和参数

- 第 2 层控制协议帧行为

- 服务 OAM 功能

- 带宽配置文件属性和参数

- 服务性能属性和参数

将提供以下服务实例化的多种排列方式:

- 交换矩阵内

- AS 间

- 环间

- 单宿主和多宿主

- VLAN 感知和 VLAN 无感知

每种 VPN 类型都可以支持 MEF 服务属性的多种组合。这种灵活性已经得到证明,但 JVD 并未尝试包括所有可能的组合。根据服务目标,每种 VPN 服务类型都有其他有效选项可供利用。

实验室拓扑包括图 7 所示的 E-LAN 服务服务实例化点,并由相应的 MEF 测试用例所涵盖。Iometrix 测试探针放置在整个拓扑结构中,用于执行端到端验证。

| 索引 | 服务类型 | VPN 类型 | 高可用性 | 服务实例化 | 端点 |

|---|---|---|---|---|---|

| 1 | E-LAN | 基于 EVPN-ELAN 端口 | 单宿主 | AS 间交换矩阵到环形 | AN3、MA1.2、MA5 |

| 2 | E-LAN | 基于 EVPN-ELAN VLAN | 主动-主动多宿主 | AS 间交换矩阵到环形 | AN1、AN2、AN3、MEG1。MEG2、MA1.1、MA1.2 |

| 3 | E-LAN | EVPN-ELAN VLAN 捆绑包 | 主动-主动多宿主 | 城域网交换矩阵 | AN3,MEG1。MEG2型 |

| 4 | E-LAN | EVPN-ELAN 类型 5 | 主动-主动多宿主 | AS 间交换矩阵到 MSE | AN3、MEG1、MEG2、MSE1、MSE2 |

| 5 | E-LAN | BGP-VPLS | 单宿主 | AS 间交换矩阵到环形 | AN3、MEG2、MA1.2 |

JVD 中包含的每个 VPN 服务都是以提供关键的城域网功能和连接目标为设计目的。 表5中的服务如下所述。

| 匹配 指数 |

EVP-LAN | 城域网用例 |

|---|---|---|

| [ 2 ] | EVPN-ELAN 基于 VLAN |

基于 EVPN-ELAN VLAN 的服务,其 EVI 最多可跨越三个 PE AN1 (MX204)、AN2 (ACX5448) 和 AN3 (ACX7100-48L),以连接具有全主动 ESI UNI 弹性的 CE (UNI-A1) 以太网段 (ES)。 E-LAN EVPN 服务是端到端扩展的,AS 间支持终止于跨越两个 PE MA1.1 (ACX7024) 和 MA1.2 (ACX7024) 的 EVPN EVI,以及连接 UNI-B1 ES 的全活动 ESI。 其他 EVPN-ELAN 站点包括连接到位于 MEG1 (ACX7100-32C) 和 MEG2 (ACX7509) 的多接入边缘计算基础架构的全活动 ESI。此服务可实现无缝的多点到多点 LAN,使所有站点都能访问 MEC 资源。 |

| [ 3 ] | EVPN-ELAN VLAN 束 |

EVPN-ELAN VLAN 捆绑在 AN3 (ACX7100-48L) 到 MEG1 (ACX7100-32C) 和 MEG2 (ACX7509) 之间建立 A-A 高可用性服务连接,通过全活动 ESI 提供到 MEC 复合体的 UNI-A3 连接。EVPN-ELAN VLAN 捆绑包服务支持将 CE-VLAN 以 N:1 映射到 EVI 网桥域。 通过选择性启用或禁用 MEF 捆绑属性(禁用一体化捆绑),支持服务多路复用。该用例允许订阅者使用 VLAN 匹配在本地和远程站点之间管理第 2 层连接选项。这允许在公共网络之间创建多个不同的 E-LAN 和同步 E-LINE 服务。 |

| [ 4 ] | EVPN-ELAN 路由类型-5 |

借助利用路由类型 5 的 EVPN-ELAN,第 3 层功能可扩展到支持 IP 前缀播发的第 2 层服务中。此服务通过 AN3 (ACX7100-48L) 连接 UNI-A3,建立到 MEG1 (ACX7100-32C) 和 MEG2 (ACX7509 的 A/A 高可用性,以便进行 MEC 访问,包括使用虚拟网关地址 (VGA) 的第 2 层和第 3 层可达性。该用例得到了进一步扩展,包括作为附加 EVPN-ELAN 站点的 MSE1 (MX304)。 |

| [ 5 ] | BGP-VPLS | BGP-VPLS 用作多点到多点的 AS 间服务,将位于 AN3 (ACX7100-48L) 的 UNI-A2 与位于 MEG2 (ACX7509) 的 MEC 连接在城域交换矩阵上,并通过连接位于 MA1.2 (ACX7024) 的 UNI-B2 站点,将 LAN 扩展到城域环。 |

| 匹配 指数 |

EP-LAN | 城域网用例 |

|---|---|---|

| [ 1 ] | EVPN-ELAN | 基于 EVPN-ELAN 端口的服务支持 AN3、MA5 和 MA1.2 之间的多域 AS 间连接之间的 AS 间 LAN 服务。这使得 UNI-A4 (AN3)、UNI-B4 (MA1.2) 和 UNI-C4 (MA5) 之间能够提供灵活、透明的连接服务。 |

有关此 JVD 和城域以太网业务服务 JVD 中使用的 E-LAN 配置,请参阅瞻博网络 GitHub 存储库或联系您的瞻博网络代表。

E-LAN:EVPN-ELAN 基于 VLAN 的示例

基于 EVPN-ELAN VLAN 的服务允许将单个广播域一对一映射到单个桥接域。每个 VLAN 都映射到一个 EVPN 实例 (EVI),因此每个 VLAN 都有一个单独的桥接表。该示例包括来自三个 PE 的连接电路:AN1 (MX204)、AN2 (ACX5448) 和 AN3 (ACX7100-48L),用于连接具有全主动 ESI UNI 弹性的 CE (UNI-A1) 以太网段 (ES)。

E-LAN EVPN 服务是端到端扩展的,AS 间支持终止于跨越两个 PE MA1.1 (ACX7024) 和 MA1.2 (ACX7024) 的 EVPN EVI,以及连接 UNI-B1 ES 的全活动 ESI。

其他 EVPN-ELAN 站点包括连接到位于 MEG1 (ACX7100-32C) 和 MEG2 (ACX7509) 的多接入边缘计算 (MEC) 基础架构的全活动 ESI。此服务允许无缝的多点到多点 LAN,使所有站点都能够访问 MEC 资源。有关详细信息,请参阅 E-LAN 多点到多点服务部分。

为简洁起见,以下示例配置通过 EVPN-ELAN 连接到 MEG1 (ACX7100-32C) 和 MEG2 (ACX7509) 的 AN1 (MX204) 提供了 MX 到 ACX 的互作性输出。

AN1 (MX204)

interfaces {

ae11 {

unit 4011 {

encapsulation vlan-bridge;

vlan-id 4011;

esi {

00:70:11:40:11:11:11:00:00:64;

all-active;

}

family bridge {

filter {

input f_elan-evpn;

}

}

}

}

}

routing-instances {

evpn_group_90_4011 {

instance-type evpn;

protocols {

evpn {

encapsulation mpls;

}

}

vlan-id none;

no-normalization;

interface ae11.4011;

route-distinguisher 10.0.0.0:64011;

vrf-target target:63535:64011;

}

}

MEG1 (ACX7100-32C)

interfaces {

ae67 {

unit 4011 {

encapsulation vlan-bridge;

vlan-id 4011;

esi {

00:70:11:40:11:11:11:00:00:66;

all-active;

}

family ethernet-switching {

filter {

input f_elan-evpn;

}

}

}

}

}

routing-instances {

evpn_group_90_4011 {

instance-type mac-vrf;

protocols {

evpn {

encapsulation mpls;

no-control-word;

}

}

service-type vlan-based;

route-distinguisher 10.0.0.6:64011;

vrf-target target:63535:64011;

vlans {

BD_evpn_group_90_4011 {

vlan-id none;

interface ae67.4011;

}

}

}

}

MEG2 (ACX7509)

interfaces {

ae67 {

unit 4011 {

encapsulation vlan-bridge;

vlan-id 4011;

esi {

00:70:11:40:11:11:11:00:00:66;

all-active;

}

family ethernet-switching {

filter {

input f_elan-evpn;

}

}

}

}

}

routing-instances {

evpn_group_90_4011 {

instance-type mac-vrf;

protocols {

evpn {

encapsulation mpls;

no-control-word;

}

}

service-type vlan-based;

route-distinguisher 10.0.0.7:64011;

vrf-target target:63535:64011;

vlans {

BD_evpn_group_90_4011 {

vlan-id none;

interface ae67.4011;

}

}

}

}

有关 EVPN-ELAN 配置的更多信息,请参阅 Juniper GitHub Repository 。

E-LAN: EVPN-ELAN VLAN-捆绑包示例

EVPN-ELAN VLAN 捆绑在 AN3 (ACX7100-48L) 与 MEG1 (ACX7100-32C) 和 MEG2 (ACX7509) 之间建立 A-A 高可用性服务连接,通过全活动 ESI 提供到 MEC 复合体的 UNI-A3 连接。EVPN-ELAN VLAN 捆绑服务支持将 CE-VLAN 以 N:1 映射到 EVI 网桥域。

通过选择性启用或禁用 MEF 捆绑属性(禁用一体化捆绑),支持服务多路复用。该用例允许订阅者使用 VLAN 匹配在本地和远程站点之间管理第 2 层连接选项。这允许在公共网络之间创建多个不同的 E-LAN 和同步 E-LINE 服务。更多信息,请参阅 E-LAN 多点到多点服务部分。

以下示例配置提供 AN3 到 MEG1 和 MEG2 的输出。

AN3 (ACX7100-48L)

interfaces {

et-0/0/13 {

flexible-vlan-tagging;

encapsulation flexible-ethernet-services;

unit 4013 {

encapsulation vlan-bridge;

vlan-id-list 4013-4014;

family ethernet-switching {

filter {

input f_elan-evpn;

}

}

}

}

}

routing-instances {

evpn_group_80_4013 {

instance-type mac-vrf;

protocols {

evpn {

encapsulation mpls;

}

}

service-type vlan-bundle;

route-distinguisher 10.0.0.2:4013;

vrf-export evpn_group_80_4013;

vrf-target target:63535:4013;

vlans {

BD_evpn_group_80_4013 {

interface et-0/0/13.4013;

}

}

}

}

MEG1 (ACX7100-32C)

interfaces {

ae67 {

unit 4013 {

encapsulation vlan-bridge;

vlan-id-list 4013-4014;

esi {

00:81:10:13:10:10:10:00:00:01;

all-active;

}

family ethernet-switching {

filter {

input f_elan-evpn;

}

}

}

}

}

routing-instances {

evpn_group_80_4013 {

instance-type mac-vrf;

protocols {

evpn {

encapsulation mpls;

}

}

service-type vlan-bundle;

route-distinguisher 10.0.0.6:4013;

vrf-export evpn_group_80_4013;

vrf-target target:63535:4013;

vlans {

BD_evpn_group_80_4013 {

interface ae67.4013;

}

}

}

}

MEG2 (ACX7509)

interfaces {

ae67 {

unit 4013 {

encapsulation vlan-bridge;

vlan-id-list 4013-4014;

esi {

00:81:10:13:10:10:10:00:00:01;

all-active;

}

family ethernet-switching {

filter {

input f_elan-evpn;

}

}

}

}

}

routing-instances {

evpn_group_80_4013 {

instance-type mac-vrf;

protocols {

evpn {

encapsulation mpls;

}

}

service-type vlan-bundle;

route-distinguisher 10.0.0.7:4013;

vrf-export evpn_group_80_4013;

vrf-target target:63535:4013;

vlans {

BD_evpn_group_80_4013 {

interface ae67.4013;

}

}

}

}

有关 EVPN-ELAN VLAN 捆绑配置的更多信息,请参阅 Juniper GitHub Repository 。

E-LAN: EVPN-ELAN Type-5 示例

借助利用路由类型 5 的 EVPN-ELAN,第 3 层功能可扩展到支持 IP 前缀播发的第 2 层服务中。此服务通过 AN3 (ACX7100-48L) 连接 UNI-A3,建立到 MEG1 (ACX7100-32C) 和 MEG2 (ACX7509) 的 A/A 高可用性,以便进行 MEC 访问,包括通过 IRB 虚拟网关地址 (VGA) 实现第 2 层和第 3 层可达性。该用例得到了扩展,包括作为附加 EVPN-ELAN 站点的 MSE1 (MX304)。

在城域网 EBS JVD 中,MSE2 通过导入带有互联网社区值标记的公共子网,进一步为带有 RT-5 的 EVPN-ELAN 提供基于订阅的互联网服务。要仅限制路由类型 5 播发,可以在 MSE2 上使用导出过滤器,并使用家族 EVPN 匹配关键字 [nlri-route-type 5]。MaaS JVD 不包括此方面,因为仅涵盖第 2 层服务。

AN3 (ACX7100-48L)

interfaces {

et-0/0/13 {

flexible-vlan-tagging;

encapsulation flexible-ethernet-services;

unit 4075 {

encapsulation vlan-bridge;

vlan-id 4075;

family ethernet-switching {

filter {

input f_elan-evpn;

}

}

}

}

irb {

unit 4075 {

family inet {

address 203.0.113.1/27;

}

mac 00:01:33:44:11:12;

}

}

}

routing-instances {

evpn_group_60_4075 {

instance-type mac-vrf;

protocols {

evpn {

encapsulation mpls;

default-gateway do-not-advertise;

normalization;

no-control-word;

}

}

service-type vlan-based;

route-distinguisher 10.0.0.2:14075;

vrf-target target:61535:14075;

vlans {

V4000 {

vlan-id 4075;

interface et-0/0/13.4075;

l3-interface irb.4075;

}

}

}

METRO_L3VPN_4075 {

instance-type vrf;

routing-options {

router-id 10.0.0.2;

}

protocols {

evpn {

ip-prefix-routes {

advertise direct-nexthop;

encapsulation mpls;

}

}

}

interface irb.4075;

route-distinguisher 63000:13075;

vrf-import PS-METRO_L3VPN_4075-IMPORT;

vrf-export PS-METRO_L3VPN_4075-EXPORT;

vrf-table-label;

}

}

MEG1 (ACX7100-32C)

interfaces {

ae67 {

unit 4075 {

encapsulation vlan-bridge;

vlan-id 4075;

esi {

00:22:11:77:11:12:a1:00:00:01;

all-active;

}

family ethernet-switching {

filter {

input f_elan-evpn;

}

}

}

}

irb {

unit 4075 {

virtual-gateway-accept-data;

family inet {

address 198.51.100.2/27 {

virtual-gateway-address 198.51.100.1;

}

}

virtual-gateway-v4-mac 00:01:33:44:11:11;

}

}

}

routing-instances {

evpn_group_60_4075 {

instance-type mac-vrf;

protocols {

evpn {

encapsulation mpls;

default-gateway do-not-advertise;

normalization;

no-control-word;

}

}

service-type vlan-based;

route-distinguisher 10.0.0.6:14075;

vrf-target target:61535:14075;

vlans {

V4000 {

vlan-id 4075;

interface ae67.4075;

l3-interface irb.4075;

}

}

}

METRO_L3VPN_4075 {

instance-type vrf;

routing-options {

router-id 10.0.0.6;

}

protocols {

evpn {

ip-prefix-routes {

advertise direct-nexthop;

encapsulation mpls;

}

}

}

interface irb.4075;

route-distinguisher 61000:13075;

vrf-import PS-METRO_L3VPN_4075-IMPORT;

vrf-export PS-METRO_L3VPN_4075-EXPORT;

vrf-target target:61535:13075;

vrf-table-label;

}

}

MEG2 (ACX7509)

interfaces {

ae67 {

unit 4075 {

encapsulation vlan-bridge;

vlan-id 4075;

esi {

00:22:11:77:11:12:a1:00:00:01;

all-active;

}

family ethernet-switching {

filter {

input f_elan-evpn;

}

}

}

}

irb {

unit 4075 {

virtual-gateway-accept-data;

family inet {

address 198.51.100.3/27 {

virtual-gateway-address 198.51.100.1;

}

}

virtual-gateway-v4-mac 00:01:33:44:11:11;

}

}

}

routing-instances {

evpn_group_60_4075 {

instance-type mac-vrf;

protocols {

evpn {

encapsulation mpls;

default-gateway do-not-advertise;

normalization;

no-control-word;

}

}

service-type vlan-based;

route-distinguisher 10.0.0.7:14075;

vrf-target target:61535:14075;

vlans {

V4000 {

vlan-id 4075;

interface ae67.4075;

l3-interface irb.4075;

}

}

}

METRO_L3VPN_4075 {

instance-type vrf;

routing-options {

router-id 10.0.0.7;

}

protocols {

evpn {

ip-prefix-routes {

advertise direct-nexthop;

encapsulation mpls;

}

}

}

interface irb.4075;

route-distinguisher 62000:13075;

vrf-import PS-METRO_L3VPN_4075-IMPORT;

vrf-export PS-METRO_L3VPN_4075-EXPORT;

vrf-target target:61535:13075;

vrf-table-label;

}

}

MSE1 (MX304)

interfaces {

xe-0/0/13:2 {

flexible-vlan-tagging;

encapsulation flexible-ethernet-services;

unit 4075 {

encapsulation vlan-bridge;

vlan-id 4075;

family bridge {

filter {

input f_elan-evpn;

}

}

}

}

irb {

unit 4075 {

family inet {

address 192.0.2.1/27;

}

}

}

}

routing-instances {

evpn_group_60_4075 {

instance-type virtual-switch;

protocols {

evpn {

encapsulation mpls;

default-gateway do-not-advertise;

extended-vlan-list 4075;

no-control-word;

}

}

bridge-domains {

BD_evpn_group_60_4075 {

vlan-id 4075;

interface xe-0/0/13:2.4075;

routing-interface irb.4075;

}

}

route-distinguisher 10.0.0.10:14075;

vrf-target target:61535:14075;

}

METRO_L3VPN_4075 {

instance-type vrf;

routing-options {

router-id 10.0.0.10;

auto-export;

}

protocols {

evpn {

ip-prefix-routes {

advertise direct-nexthop;

encapsulation mpls;

}

}

}

interface irb.4075;

route-distinguisher 63200:13075;

vrf-import PS-METRO_L3VPN_4075-IMPORT;

vrf-export PS-METRO_L3VPN_4075-EXPORT;

vrf-table-label;

}

}

有关具有 Type-5 配置的 EVPN-EVPN 的更多信息,请参阅 Juniper GitHub Repository 。

E-LAN: BGP-VPLS 示例

BGP-VPLS 用作多点到多点的 AS 间服务,将位于 AN3 (ACX7100-48L) 的 UNI-A2 与位于 MEG2 (ACX7509) 的 MEC 连接在城域交换矩阵上,并通过连接位于 MA1.2 (ACX7024) 的 UNI-B2 站点,将 LAN 扩展到城域环。为简洁起见,示例配置输出 AN3 和 MA1.2。

AN3 (ACX7100-48L)

interfaces {

et-0/0/13 {

flexible-vlan-tagging;

encapsulation flexible-ethernet-services;

unit 4012 {

encapsulation vlan-bridge;

vlan-id 4012;

input-vlan-map {

push;

vlan-id 3712;

}

output-vlan-map pop;

family ethernet-switching {

filter {

input f_elan-evpn;

}

}

}

}

}

routing-instances {

vpls_group_103_4012 {

instance-type virtual-switch;

protocols {

vpls {

site r2 {

site-identifier 1;

}

service-type single;

site-range 10;

label-block-size 8;

no-tunnel-services;

}

}

route-distinguisher 63535:1894012;

vrf-export vpls_group_103_4012;

vrf-target target:63535:1094012;

vlans {

vlan4012 {

interface et-0/0/13.4012;

}

}

}

}

MA1.2 (ACX7024)

interfaces {

et-0/0/12 {

unit 4012 {

encapsulation vlan-bridge;

vlan-id 4012;

input-vlan-map {

push;

vlan-id 3712;

}

output-vlan-map pop;

family ethernet-switching {

filter {

input f_elan-evpn;

}

}

}

}

}

interfaces {

et-2/0/4 {

unit 4012 {

encapsulation vlan-bridge;

vlan-id 4012;

input-vlan-map {

push;

vlan-id 3712;

}

output-vlan-map pop;

family ethernet-switching {

filter {

input f_elan-evpn;

}

}

}

}

}

routing-instances {

vpls_group_103_4012 {

instance-type virtual-switch;

protocols {

vpls {

site r7 {

site-identifier 4;

}

service-type single;

site-range 10;

label-block-size 8;

no-tunnel-services;

}

}

route-distinguisher 10.0.0.7:44012;

vrf-export vpls_group_103_4012;

vrf-target target:63535:1094012;

vlans {

vlan4012 {

interface et-2/0/4.4012;

}

}

}

}

有关 BGP-VPLS E-LAN 配置的更多信息,请参阅 Juniper GitHub Repository 。

城域网即服务:E-TREE

以下章节介绍如何在 JVD 中利用 MEF 框架提供城域网即服务 (MaaS) 解决方案。本节介绍 MEF 3.0 验证的以太网树 (E-Tree) 部分。

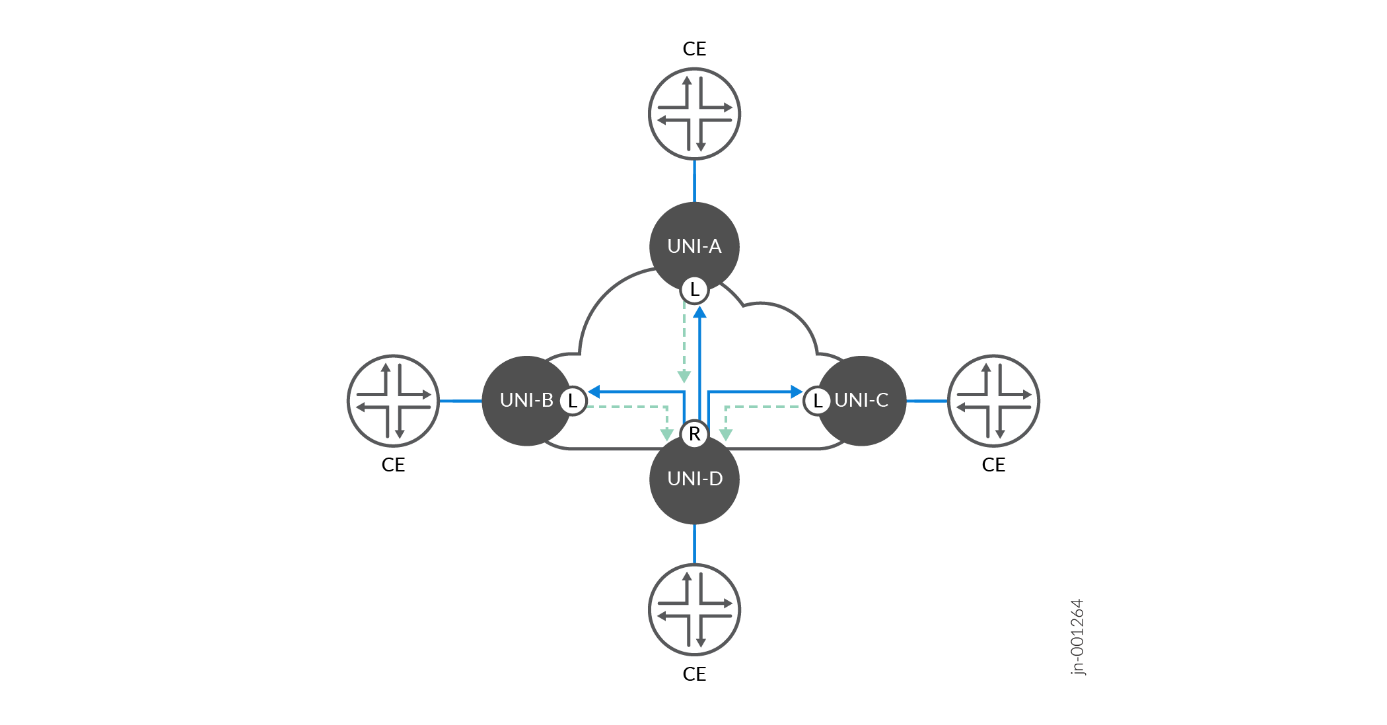

具有根多点 EVC 属性的以太网服务被归类为 E-Tree 服务类型。E-Tree 支持一个中央站点(根)和多个分支站点(叶)之间的受控通信,同时阻止分支之间的通信。此服务类型在 MEF 6.2/6.3 规范中有所描述,它定义了 E-Tree 服务模型,用于促进根到叶通信,同时限制或禁止叶到叶流量。

使用 EVPN E-TREE 时,每个连接电路都被指定为根或叶。因此,连接到服务的每台客户边缘 (CE) 设备要么是根设备,要么是叶设备。

E-Tree 包括以下关键特征:

- 根站点可以与任何叶节点交换数据,从而实现集中控制或数据分发。

- 根站点与出口 UNI 形成通信没有任何限制,可以将流量发送到另一个根或任何分叶。

- 叶到叶通信是隔离的。叶站点之间的流量会被阻止或限制,确保分支机构之间无法直接通信,从而提供增强的安全性和数据隔离。叶站点只能从根站点发送或接收流量。

- 可以使用 EVC 跨点对多点或多点对多点拓扑配置服务,每个根与叶或其他根都有独特的连接。

- 叶站点或根站点可以在单宿主模式或多宿主模式下连接到 PE 设备。

城域以太网业务服务 JVD 利用 E-Tree 提供高效、安全且可扩展的服务,支持多个业务地点。城域网 EBS 及其他范围内的一些示例包括:

- 零售连锁管理:大型零售组织中的E-Tree服务允许中央办公室推送数据或更新单个商店,而无需实现商店到商店的通信。这样可以确保作一致性,防止分支机构之间未经授权的数据交换,从而有助于维护安全性和策略实施。

- 广播和媒体分发:内容提供商 (root) 将媒体分发给多个接收者 (leave),确保接收者无法共享信息。

- 金融数据分发:集中式证券交易所将实时数据分发到多个分支机构,而分支机构彼此保持隔离。

- 监控系统:中央监控中心从多个远程摄像机(叶)收集信息源,而无需这些摄像机进行通信。

- 政府或军事通信:指挥中心与多个远程位置通信,确保隔离和安全通信。

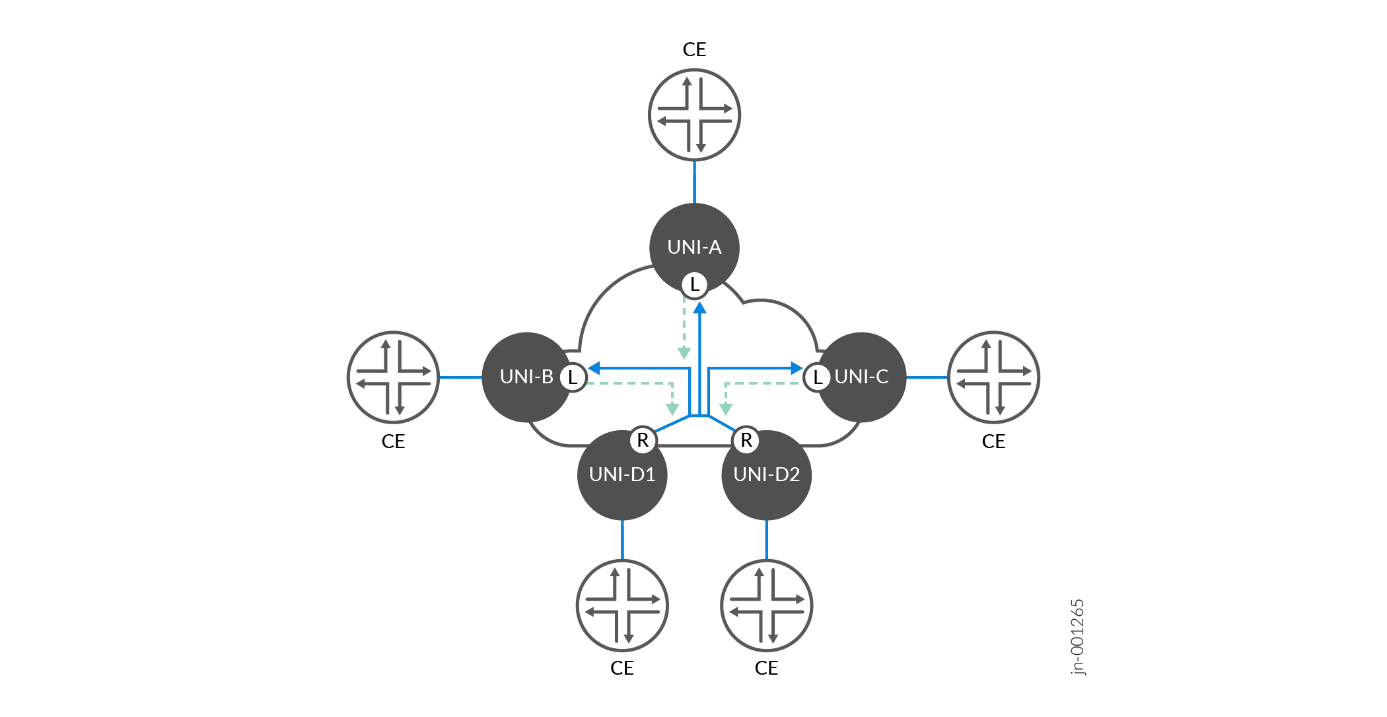

E-Tree 服务模型确保了清晰的分层通信,适用于需要具有隔离下游分支的单点控制的场景。在图 8 中,单个根 EVC 支持多个叶 EVC。服务帧在根 EVC 和任何叶 EVC 之间交换。不能在任何叶到叶 UNI EVC 之间交换服务帧。所有流量类型(单播、组播和广播)的行为都是一致的。

图 9 显示了具有多个根 EVC 的第二个拓扑。在此方案中,叶到叶通信仍禁止仅进行叶到根或叶到多根通信。但是,允许根到根通信,从而提供额外的可靠性和高可用性。城域网 EBS JVD 包括处于主动-主动高可用性模式下的双根节点。

E-Tree 实施与 E-Line 和 E-LAN 服务类似的性能类别,以满足既定的 SLO,以确保交付关键性能指标。其中包括:

- UNI 之间的带宽速率不同

- 多个服务等级 (CoS) 配置文件,用于定制服务级别

- 性能目标测量帧延迟 (FD)、帧间延迟变化 (IFDV) 和帧损失率 (FLR),以建立可用性指标

- 在一个或多个 UNI 上实现服务多路复用,使得根多点业务能够灵活地与其他服务类型共存。

这些指标可确保网络满足特定的性能水平,从而适用于需要可靠数据传输的更关键应用,例如语音、视频或金融交易。

E-Tree服务有两种主要变化,这取决于服务提供商和客户最终用户之间的控制程度:

- 以太网专用树 (EP-Tree) 是一种基于端口的根式多点“一体化捆绑”服务,提供专用和专用的透明数据路径。物理端口 (UNI) 上的所有流量都映射到单个 EVC。EP-Tree 允许用户完全控制其网络基础设施,并灵活地创建和管理站点到站点连接选项。用户 CE-VLAN ID 和 CE-VLAN CoS 标记以端到端方式保留,不受限制。

- 以太网虚拟专用树 (EVP-Tree) 支持服务多路复用和跨网络共享带宽。EVP-Tree 可在一个或多个 UNI 上支持多个 EVC,从而为提供多个根多点服务提供更大的灵活性。同时,可以通过单个 UNI 创建点对点 EVPL E-Line 或多点到多点 EVP-LAN EVC。订阅者和/或流量可以映射到具有灵活 VLAN ID 保留和 QoS 映射功能的特定 VLAN。

电子树服务为企业以高效、可扩展和安全的方式互连设施提供了一系列可能性。MEF 技术规范中概述的详细服务属性和配置为自定义服务以满足不同的业务需求奠定了基础。

Iometrix MEF 3.0 验证涵盖了提供 E-Tree 服务所需的关键功能。它为需要可靠的根多点以太网连接的组织提供了强大、灵活且可扩展的解决方案。利用城域网 EBS JVD 解决方案架构,能够从尽力而为的服务扩展到具有严格性能目标的高性能、有保证的服务交付。

E-TREE 根式多点服务

JVD 涵盖的 E-Tree 根多点服务协议套件包括具有单根或双根节点的 EVPN-ETREE。EVP-Tree 用例包括作为验证的一部分执行的 1129 个与 MEF 相关的测试用例。支持 EP-Tree,但不包括在验证中。测试的主要服务类别包括:

- 功能服务属性和参数

- 第 2 层控制协议帧行为

- 服务 OAM 功能

- 带宽配置文件属性和参数

- 服务性能属性和参数

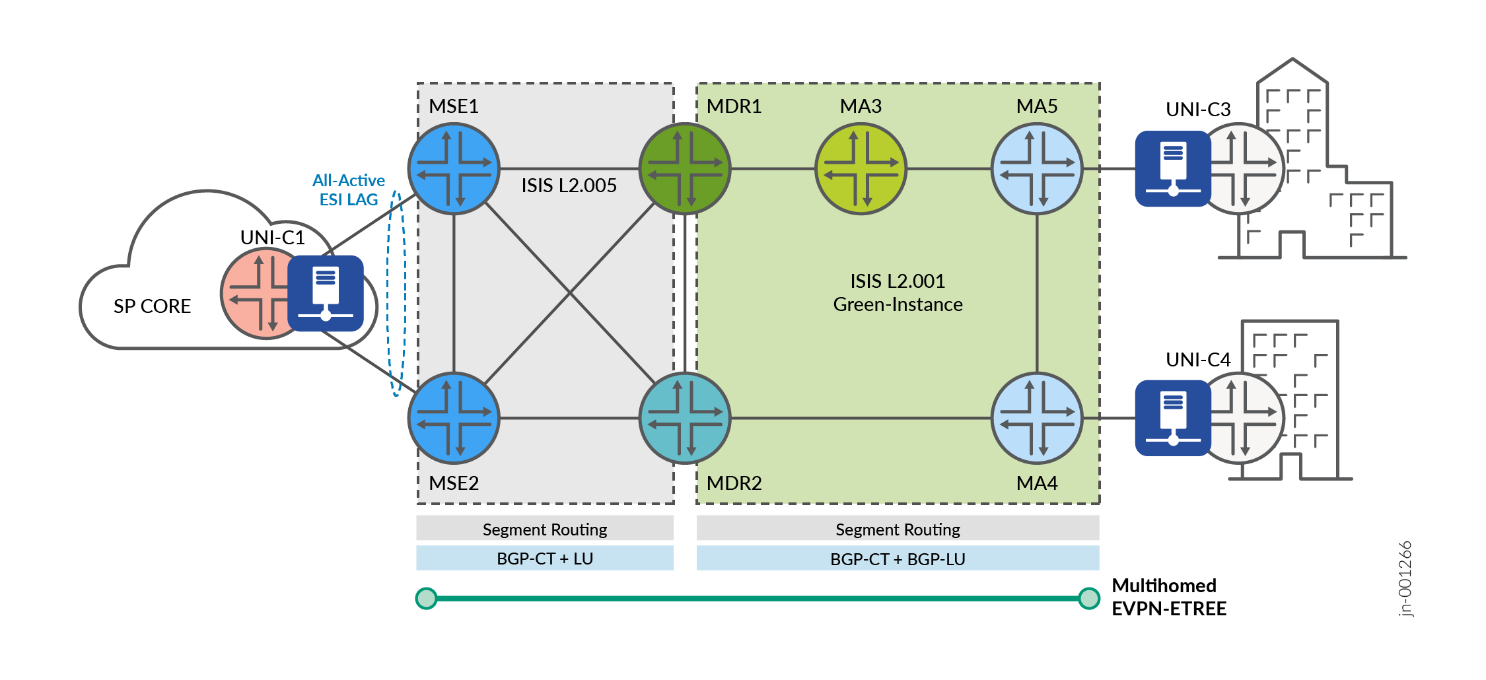

支持 EVPN-ETREE 的多种组合和服务属性,超出 JVD 所包含的范围,其中 MX304(MSE1、MSE2)为主动-主动根节点,MX204(MA4、MA5)为叶节点。

图 11 展示了相应的 MEF 测试用例所涵盖的 E-Tree 服务的实验室拓扑和服务实例化点。Iometrix 测试探针放置在整个拓扑结构中,用于执行端到端验证。

| 索引 | 服务类型 | VPN 类型 | 高可用性 | 服务实例化 | 端点 |

|---|---|---|---|---|---|

| 1 | 电子树 | EVPN-ETRE树 | 主动-主动根 | 城域网环网 | MSE1、MSE2、MA4、MA5 |

JVD 中包含的每个 VPN 服务都是以提供关键的城域网功能和连接目标为设计目的。 表 8 中的特色服务说明如下。

| 匹配 指数 |

EVP-TREE | 城域网用例 |

|---|---|---|

| [ 1 ] | EVPN-ETRE树 | EVPN-ETREE 作为基于 VLAN 的服务实现,叶节点位于 MA4 (MX204) 和 MA5 (MX204)。MSE1 和 MSE2 (MX304) 包含冗余根节点,以实现主动-主动高可用性。禁止叶到叶通信。支持全活动 ESI LAG 以实现 MSE 的 UNI 弹性。 |

有关此 JVD 和城域以太网业务服务 JVD 中使用的 E-Tree 配置的更多信息,请参阅瞻博网络 GitHub 存储库或联系您的瞻博网络代表。

E-Tree:EVPN-ETREE 示例

EVPN-ETREE 作为基于 VLAN 的服务实现,叶节点位于 MA4 (MX204) 和 MA5 (MX204)。MSE1 和 MSE2 (MX304) 包含冗余根节点,以实现主动-主动高可用性。禁止叶到叶通信。支持全活动 ESI LAG 以实现 MSE 的 UNI 弹性。有关详细信息,请参阅 E-TREE Rooted-Multipoint Services

以下示例配置提供 MSE1(根)、MSE2(根)、MA4(叶)和 MA5(叶)的输出。

Root: MSE1 (MX304)

interfaces {

ae10 {

unit 4080 {

encapsulation vlan-bridge;

vlan-id 4080;

esi {

00:10:11:11:40:80:01:62:00:01;

all-active;

}

family bridge {

filter {

input f_elan-evpn;

}

}

etree-ac-role root;

}

}

}

routing-instances {

evpn_group_80_4080 {

instance-type evpn;

protocols {

evpn {

interface ae10.4080;

evpn-etree;

}

}

vlan-id 4080;

interface ae10.4080;

route-distinguisher 10.0.0.10:4080;

vrf-export evpn_group_80_4080;

vrf-target target:63536:4080;

}

}

Root: MSE2 (MX304)

interfaces {

ae10 {

unit 4080 {

encapsulation vlan-bridge;

vlan-id 4080;

esi {

00:10:11:11:40:80:01:62:00:01;

all-active;

}

etree-ac-role root;

}

}

}

routing-instances {

evpn_group_80_4080 {

instance-type evpn;

protocols {

evpn {

interface ae10.4080;

evpn-etree;

}

}

vlan-id 4080;

interface ae10.4080;

route-distinguisher 10.0.0.11:4080;

vrf-export evpn_group_80_4080;

vrf-target target:63536:4080;

}

}

Leaf: MA4 (MX204)

interfaces {

xe-0/1/5 {

flexible-vlan-tagging;

mtu 9102;

encapsulation flexible-ethernet-services;

unit 4080 {

encapsulation vlan-bridge;

vlan-id 4080;

family bridge {

filter {

input f_elan-evpn;

}

}

etree-ac-role leaf;

}

}

}

routing-instances {

evpn_group_80_4080 {

instance-type evpn;

protocols {

evpn {

interface xe-0/1/5.4080;

evpn-etree;

}

}

vlan-id 4080;

interface xe-0/1/5.4080;

route-distinguisher 10.0.0.16:4080;

vrf-export evpn_group_80_4080;

vrf-target target:63536:4080;

}

}

Leaf: MA5 (MX204)

interfaces {

xe-0/1/0 {

flexible-vlan-tagging;

mtu 9102;

encapsulation flexible-ethernet-services;

unit 4080 {

encapsulation vlan-bridge;

vlan-id 4080;

family bridge {

filter {

input f_elan-evpn;

}

}

etree-ac-role leaf;

}

}

}

routing-instances {

evpn_group_80_4080 {

instance-type evpn;

protocols {

evpn {

interface xe-0/1/0.4080;

evpn-etree;

}

}

vlan-id 4080;

interface xe-0/1/0.4080;

route-distinguisher 10.0.0.19:4080;

vrf-export evpn_group_80_4080;

vrf-target target:63536:4080;

}

}

有关 EVPN-ETREE 配置的更多信息,请参阅 Juniper GitHub Repository 。

城域网即服务:接入 E-LINE

以下章节介绍如何在 JVD 中利用 MEF 框架提供城域网即服务 (MaaS) 解决方案。本节介绍 MEF 3.0 验证的 Access E-Line(以前称为 E-Access)部分。

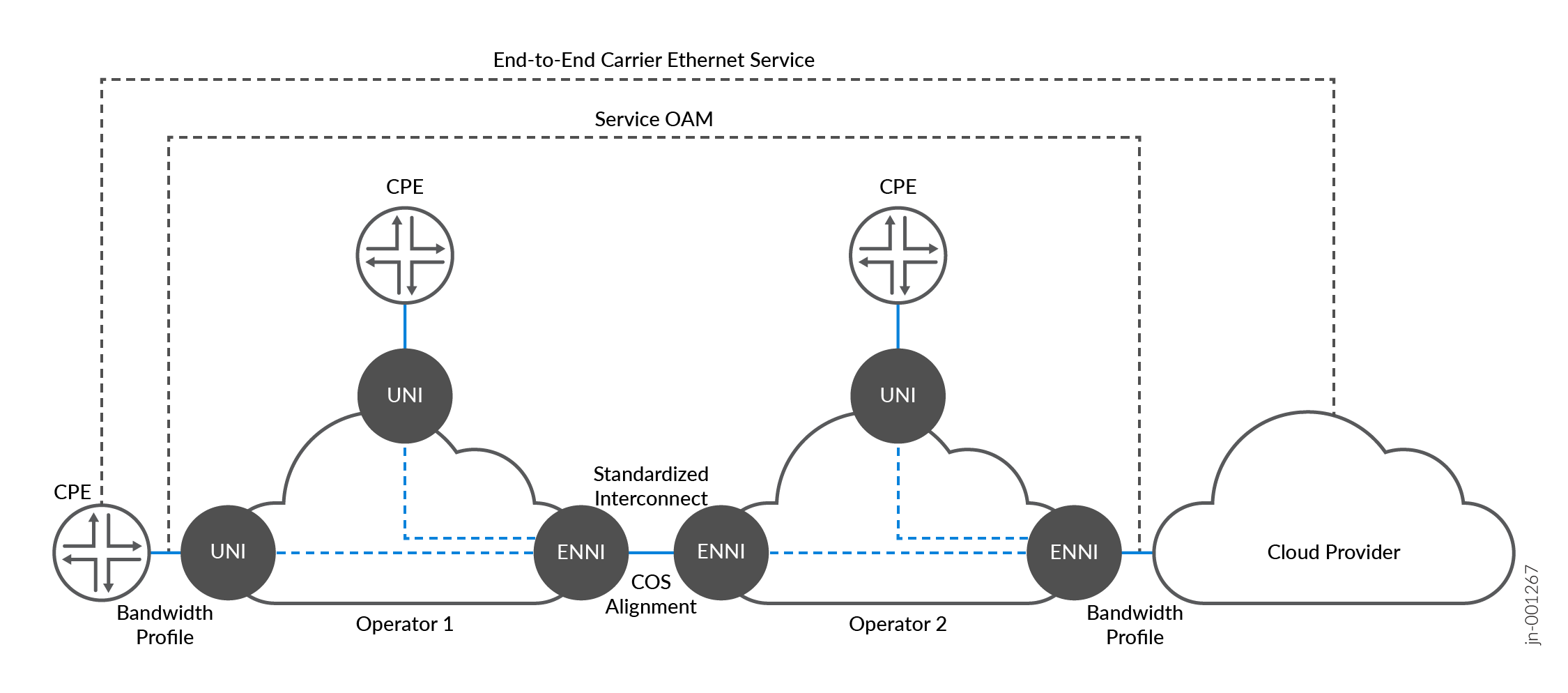

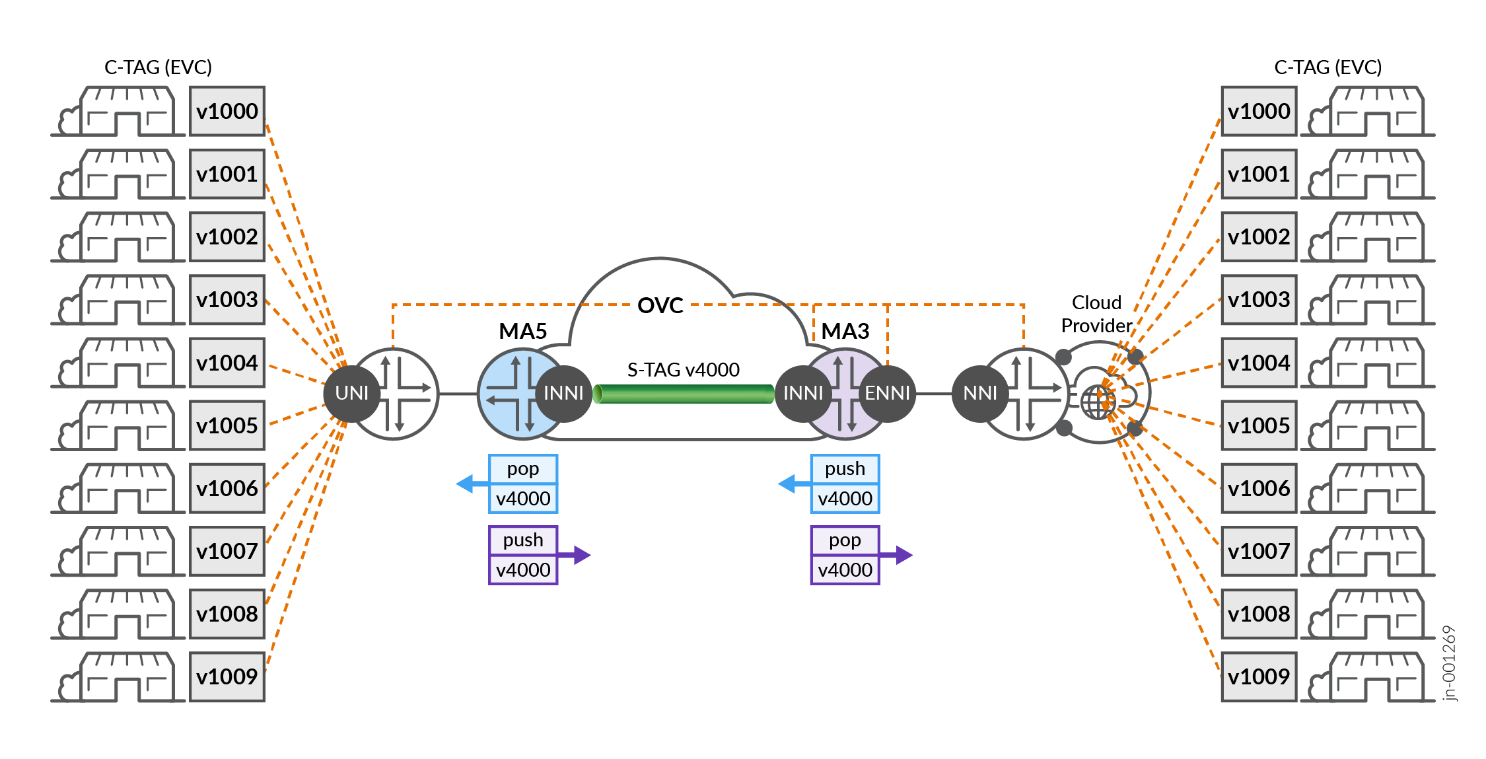

接入 E-Line 由 MEF 51 技术规范定义为一种批发以太网接入服务,基于使用运营商虚拟连接 (OVC) 将外部网络至网络接口 (ENNI) 端点关联到 UNI 端点。OVC 使运营商能够在 UNI 的客户边缘 (CE) 和外部 ENNI 的另一个服务提供商之间提供以太网连接。这种模式允许以太网服务跨多个运营商的网络传输,同时确保服务的一致性和质量。

UNI 充当服务提供商的客户分界点。ENNI位于两个运营商网络之间的边界,作为OVC在服务提供商网络中终止的连接点,过渡到另一个网络或服务提供商。当 OVC 促进单个运营商内部的传输时,连接类型称为内部网络至网络接口 (INNI),但功能特征相同。

| 特写 | ENNI | INNI |

|---|---|---|

| 位置 | 在两个运营商网络之间 | 在单个运营商的网络内 |

| 目的 | 运营商间连接 | 运营商内连接 |

| 连接类型 | 连接独立的提供商网络 | 连接内部网域 |

| 示例用例 | 批发到零售提供商连接 | 多服务集成 |

由点对点OVC形成的接入E-Line服务称为O-Line,它可以将UNI与ENNI或两个ENNI互连。多个 O-Line 服务可以跨提供商域或多运营商网络串在一起。

其他连接方法也可用于形成接入 E-LAN 多点对多点(O-LAN 服务),但不在 JVD 中。

接入 E-Line

接入 E-Line

Access E-Line 涉及以下组件,这些组件与迄今为止描述的先前服务不同。

- 基于OVC的架构:OVC将客户所在地的UNI连接到ENNI,后者将不同的服务提供商网络互连起来。OVC 充当这些接口之间流量的载体,确保以太网服务在域间的安全可靠传输。

- 无缝的多运营商连接:通过利用OVC,Access E-Line服务允许一个运营商使用另一个运营商的基础设施来扩展其服务可达性。这有助于跨多个管理域进行端到端服务交付,而不影响服务质量。

- OVC 类型:电子接入服务可以支持点对点 OVC(类似于 EPL 服务)和多路复用 OVC(类似于 EVPL 服务),允许通过单个物理连接提供多项服务。拥有接入基础架构的服务提供商可以支持由单个 VLAN ID 标识的多个虚拟电路。这种灵活性使其适用于各种业务和批发场景。

Access E-Line 可用于提供多种用例,包括:

- 批发接入:服务提供商可以向其他网络运营商提供接入服务,从而允许他们在其网络覆盖范围以外的区域提供以太网服务。

- 多域以太网服务:接入 E-Line 使用 ENNI 的标准化 OVC,简化了跨多个运营商网络提供以太网服务的过程。

接入 E-Line 允许运营商在扩展服务产品的同时保持对质量和性能的控制。

接入 E-Line 服务

JVD 涵盖的点对点 OVC 接入 E-Line 协议套件包括大约 400 个与 MEF 相关的测试用例,用于验证以下关键服务类别:

- 功能服务属性和参数

- 第 2 层控制协议帧行为

- 服务 OAM 功能

- 带宽配置文件属性和参数

- 服务性能属性和参数

支持 Access E-Line 的多种组合和服务属性超出了 JVD 的范围,例如 Access E-LAN、Access E-Tree 和 Access E-Transit 排列。O-Line 服务本质上是点对点的,可以链接以跨多个 O-Line 连接不同的 UNI。构成 O-Line 服务的 OVC 对可由以下连接类型组成:

- 连接两个外部或内部 NNI(ENNI 或 INNI)

- 在同一设备内连接 OVC 端点(ENNI 或 INNI)(又称发夹)

- 将 ENNI 或 INNI 连接到 UNI

JVD 中为方便接入 E-Line 提供的两个选项包括利用本地交换服务:带 L2Circuit 本地交换的 L2CCC 和 EVPN-VPWS 本地交换。

图 14 展示了在云提供商互连中跨多个 O-Line 服务实现的端到端连接。

EVC 采用服务多路复用技术,可支持多租户用例。在 MA5 (MX204) 的中转点,S-TAG 映射到朝向 MA3 (ACX7100-48L) 的 OVC 端点,以支持同一运营商以太网网络中的 INNI 到 INNI 连接。使用 S-TAG 信息跨域间分段交换流量。保留了 C-TAG 和 CoS 标记。S-TAG可以在ENNI OVC移除,以向云提供商公开原始的C-TAG基础设施。O-Line 服务的实现方式的互连性非常灵活,具体取决于用例要求。在 ENNI 到 NNI 的交换中扩展或交换 S-TAG 可能比继续透明地传输 CE-VLAN 更可取。

有关此 JVD 和城域以太网业务服务 JVD 中使用的 Access E-Line 配置的更多信息,请参阅瞻博网络 GitHub 存储库或联系您的瞻博网络代表。

接入 E-Line: EVPN-VPWS 本地交换示例

Access E-Line(以前称为 E-Access)服务以多种排列方式提供。JVD 包括使用 EVPN-VPWS 或 L2Circuit (L2CCC) 的常用本地交换方法。在 OVC ENNI 位置识别一系列 VLAN-ID,从而推送外部 S-TAG。到目标 OVC 的传输网络只需识别外部 VLAN-ID。有关详细信息,请参阅城域网即服务:接入 E-LINE 部分。

以下示例配置提供 MA3 (ACX7100-48L) 的输出。

MA3 (ACX7100-48L)

interfaces {

et-0/0/0 {

flexible-vlan-tagging;

mtu 9102;

encapsulation flexible-ethernet-services;

ether-options {

ethernet-switch-profile {

tag-protocol-id [ 0x8100 0x88a8 ];

}

}

unit 2500 {

encapsulation vlan-ccc;

vlan-id-list 2500-2599;

input-vlan-map {

push;

tag-protocol-id 0x88a8;

vlan-id 4082;

}

output-vlan-map pop;

family ccc {

filter {

input f_eline-evpn-vpws;

}

}

}

}

et-0/0/51 {

mtu 9102;

ether-options {

ethernet-switch-profile {

tag-protocol-id [ 0x8100 0x88a8 ];

}

}

unit 4082 {

encapsulation vlan-ccc;

vlan-tags outer 0x88a8.4082;

}

}

}

routing-instances {

lsw_evpn_vpws_group_90_4082 {

instance-type evpn-vpws;

protocols {

evpn {

interface et-0/0/0.2500 {

vpws-service-id {

local 22;

remote 11;

}

}

interface et-0/0/51.4082 {

vpws-service-id {

local 11;

remote 22;

}

}

control-word;

}

}

interface et-0/0/0.2500;

interface et-0/0/51.4082;

route-distinguisher 10.0.0.15:4082;

vrf-target target:63533:4082;

}

}

有关 Access E-Line 配置的详细信息,请参阅 Juniper GitHub Repository 。

接入 E-Line: L2Circuit 本地交换示例

利用 L2Circuit 本地交换的类似配置通过以下示例配置完成。

MA3 (ACX7100-48L)

interfaces {

et-0/0/0 {

flexible-vlan-tagging;

mtu 9102;

encapsulation flexible-ethernet-services;

ether-options {

ethernet-switch-profile {

tag-protocol-id [ 0x8100 0x88a8 ];

}

}

unit 2500 {

encapsulation vlan-ccc;

vlan-id-list 2500-2599;

input-vlan-map {

push;

tag-protocol-id 0x88a8;

vlan-id 4082;

}

output-vlan-map pop;

family ccc {

filter {

input f_eline-evpn-vpws;

}

}

}

}

et-0/0/51 {

mtu 9102;

ether-options {

ethernet-switch-profile {

tag-protocol-id [ 0x8100 0x88a8 ];

}

}

unit 4082 {

encapsulation vlan-ccc;

vlan-tags outer 0x88a8.4082;

}

}

}

protocols {

l2circuit {

local-switching {

interface et-0/0/0.2500 {

end-interface {

interface et-0/0/51.4082;

}

ignore-mtu-mismatch;

}

}

}

}