显式 Web 代理

显式 Web 代理

显式代理提供了一种将流量从任何客户端设备引导到 SRX 系列防火墙的方法。SRX 系列防火墙接受来自客户端的连接,解析 DNS,将连接转发到指定的目标服务器,然后代表客户端从服务器获取响应。在这种配置中,防火墙充当客户端和服务器之间的中介。在这里,客户端和服务器之间的所有通信都通过配置为代理服务器的防火墙。

您可以将 SRX 系列防火墙接口配置为显式 Web 代理,以便为 IPv4、HTTP 和 HTTPS 流量应用代理。显式 Web 代理支持不可用于 IPv6 流量。

要部署显式代理,请在客户端设备上手动配置浏览器的设置,以便将请求发送到 SRX 系列防火墙。在大多数标准浏览器中,您可以指定代理地址和端口。

SRX 系列防火墙支持显式代理配置,以便从 Active Directory、身份管理服务器、LDAP 服务器和物理 SRX 系列防火墙获取用户或设备身份信息。

显式代理如何工作?

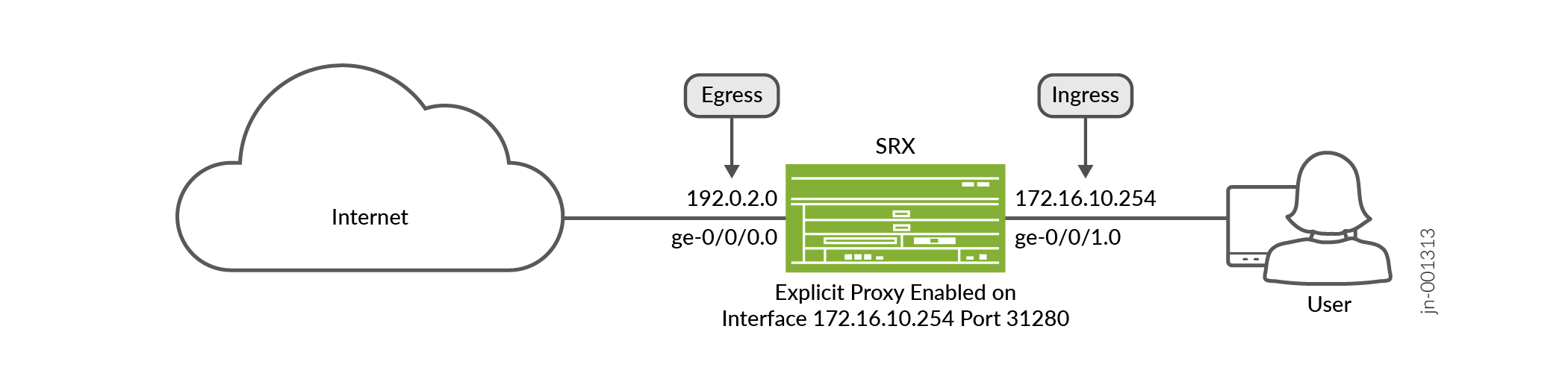

在此示例中,客户端发起 HTTP 连接以访问 www.example.com。客户端设备首先与 SRX 系列防火墙连接,防火墙在(172.16.10.254 和端口 31280)上充当显式代理。

客户端网络通过 IP 地址为 172.16.10.254 的 ge-0/0/1 接口连接到 SRX 系列防火墙。SRX 系列防火墙使用接口 ge-0/0/0 连接互联网,IP 地址为 192.0.2.0。

先决条件-

确保客户端在客户端浏览器上配置代理设置。

对于客户端浏览器启动的每个会话,SRX 系列防火墙将创建两个会话:

S1:从客户端浏览器到显式 Web 代理的会话

S2:从显式 Web 代理源到实际目标服务器的会话。

表 1 提供了有关显式 Web 代理会话的详细信息。

| 会话类型 | 源 IP/端口 | 目标 IP/端口 | 策略 | 注释 |

|---|---|---|---|---|

| 客户端到 SRX 系列防火墙 (S1) | 客户端 IP/动态端口范围 | SRX 系列防火墙接口 IP (172.16.10.254) / 固定端口 (31280) | 安全策略/统一策略(在 SRX 系列防火墙上显式配置) | 客户端流量直接到达配置了显式代理配置文件的 SRX 系列防火墙接口。 |

| SRX 系列防火墙到实际目标服务器 (S2) | SRX 系列 Firewallegress 接口 IP (192.0.2.0)/动态端口范围 | 由 DNS 或显式代理请求解析的终端服务器 | 隐式继承自 S1 | SRX 系列防火墙与实际服务器建立连接。 |

好处

- 显式 Web 代理通过控制和过滤入站和出站流量来保护网络。

- 显式 Web 代理代表客户端执行 DNS 解析。

在 SRX 系列防火墙上配置显式代理的步骤

要管理网络连接的显式代理,您必须:

- 配置显式代理配置文件。

- 在接口上配置显式代理。此接口必须连接到客户端网络。客户端浏览器使用此 IP 地址将请求转发到 SRX 系列设备。您可以配置多个显式代理配置文件并将其附加到接口中的特定 IP 地址。但是,您必须确保显式代理配置文件之间不能有重叠的端口。

- 使用安全策略控制显式 Web 代理流量。

- 为显式代理配置 default-policy。

配置显式代理

-

配置显式 Web 代理配置文件

exp-proxy-profile以访问接口ge-0/0/0。user@host# set services web-proxy explicit-proxy profile exp-proxy-profile listening-port 31280 user@host# set services web-proxy explicit-proxy profile exp-proxy-profile preferred-egress-source-ip default-egress-ip是

default-egress-ip与传出接口关联的出口源 IP 地址。 -

配置用于启用显式 Web 代理的接口。

user@host# set interfaces ge-0/0/1 unit 0 explicit-proxy profile exp-proxy-profile

配置安全策略

您必须配置并实施安全策略来管理显式代理的流量。显式代理配置文件需要一组唯一的安全策略或统一策略。防火墙会根据入口接口和端口组合确定要利用哪个配置文件进行策略查找。防火墙识别出流的显式代理配置文件后,就会执行策略查找。

SRX 系列防火墙使用以下顺序进行策略查找:

- 源 IP 地址、源端口、协议和源身份

- 基于 DNS 的目标 IP 解析

- URL 类别检测

- 动态第 7 层应用匹配

- 基于 DNS 的目标解析 IP 信誉

- 硬编码的目标 IP 地址或硬编码目标 IP 地址的信誉

您可以使用以下语句配置显式代理配置文件规则库:

您可以注意到,此策略与全局策略类似,不需要安全区域。

要附加具有显式代理配置文件的安全策略,策略配置中提及的配置文件名称必须与在 Web 代理服务 ()set services web-proxy explicit-proxy profile <profile-name> 下配置的显式代理配置文件的名称匹配。

-

定义安全策略来控制显式 Web 代理流量。

set security policies explicit-proxy profile exp-proxy-profile policy exp-proxy-policy match source-address any set security policies explicit-proxy profile exp-proxy-profile policy exp-proxy-policy match destination-address any set security policies explicit-proxy profile exp-proxy-profile policy exp-proxy-policy match application any set security policies explicit-proxy profile exp-proxy-profile policy exp-proxy-policy match dynamic-application any set security policies explicit-proxy profile exp-proxy-profile policy exp-proxy-policy then log session-close commit

显式代理的默认策略

如果流量与任何显式代理配置文件匹配,但与显式代理配置文件下的任何策略不匹配,则防火墙将应用默认策略作。您可以在显式代理配置文件中配置默认策略。

如果未找到与给定流量匹配的显式代理配置文件,防火墙将基于配置的区域和全局策略执行策略查找。

每个显式代理配置文件只能配置一个默认策略。

局限性

对于显式代理配置文件策略,匹配条件不支持:

- 源区或目标区

- 源和目标第 3 层 VPN VRF 组

赛后应用服务不支持:

- 安全 Web 代理

- GPRS 通道协议

- GPRS 流控制传输协议 (SCTP)

- 统一访问控制策略实施 (UAC)

- WAN 加速(原 WX)

- 传统入侵检测和防御。

- APBR

另见

用例场景

配置 SSL 代理

安全套接字层 (SSL) 代理对出站 SSL 或传输层安全 (TLS) 流量进行深度包检测和解密,以便对收到的 Web 流量进行安全检查和策略实施。

确保启用 SSL 代理来解密会话,以便应用高级安全服务进行检查、检测和缓解。有关详细信息,请参阅 SSL 代理配置概述。

-

将 SSL 代理配置文件

SSL_FP应用于显式 Web 代理配置文件以exp-proxy-profile允许流量。set services web-proxy explicit-proxy profile exp-proxy-profile ssl-proxy profile-name SSL_FP Commit

配置内容安全过滤

内容安全提供全面的安全解决方案,在接收的网络流量上集成了防病毒、反垃圾邮件、内容过滤和 Web 过滤等多项功能。

您可以将 IDP、ATP、AppQos 等功能的高级安全服务配置文件应用于代理流量。有关详细信息,请参阅 内容安全性。

-

指定要应用于与安全策略中指定的条件匹配的流量的内容安全策略。

set security policies explicit-proxy profile exp-proxy-profile policy exp-proxy-policy match source-address any set security policies explicit-proxy profile exp-proxy-profile policy exp-proxy-policy match destination-address any set security policies explicit-proxy profile exp-proxy-profile policy exp-proxy-policy match application any set security policies explicit-proxy profile exp-proxy-profile policy exp-proxy-policy match dynamic-application any set security policies explicit-proxy profile exp-proxy-profile policy exp-proxy-policy then permit application-services utm-policy CON-SEC-POL set security policies explicit-proxy profile exp-proxy-profile policy exp-proxy-policy then log session-close commit

配置身份感知防火墙

身份感知防火墙基于单个用户身份实施网络访问策略,根据与接收网络流量上的每个用户关联的预定义规则允许或阻止流量。

您可以使用 Active Directory、JIMS、UAC、Aruba Clearpass 等身份源对用户进行身份验证。有关标识源的详细信息,请参阅 标识源。

-

配置安全策略以使用与规范匹配的

source-identity标识参数。set security policies explicit-proxy profile exp-proxy-profile policy exp-proxy-policy match source-address any set security policies explicit-proxy profile exp-proxy-profile policy exp-proxy-policy match destination-address any set security policies explicit-proxy profile exp-proxy-profile policy exp-proxy-policy match application any set security policies explicit-proxy profile exp-proxy-profile policy exp-proxy-policy match source-identity any set security policies explicit-proxy profile exp-proxy-profile policy exp-proxy-policy match dynamix-application any set security policies explicit-proxy profile exp-proxy-profile policy exp-proxy-policy then permit application-services utm-policy ORG_EWF_POL set security policies explicit-proxy profile exp-proxy-profile policy exp-proxy-policy then log session-close commit

所有用例功能均可通过多个策略独立启用,也可以在同一策略上组合使用以扩展威胁检测功能。