面向 AI-ML 数据中心的 EVPN-VXLAN

适用于 AI-ML 数据中心的 EVPN-VXLAN 概述

本文档介绍在人工智能 (AI) 和机器学习 (ML) 数据中心交换矩阵中配置以太网 VPN-虚拟可扩展 LAN (EVPN-VXLAN) 的必要步骤。

AI-ML 数据中心的功能和优势

-

提高可扩展性:您可以使用 IP 交换矩阵叠加在同一数据中心内启用多租户。

-

提高生产力:您可以在同一数据中心运行不同的 AI 工作负载(针对不同租户的多个大型语言模型 (LLM)。

-

提高安全性:您可以在本地架顶式 (ToR) 级别用多个 MAC-VRF 实例隔离 L2,或者在 ToR 级别用多个 EVPN Type 5 路由实例隔离 L3(IP-VRF 到 IP-VRF 模型)。有关这些用例的示例,请参阅配置部分。

-

减少配置工作:您可以在不同交付点 (POD) 中的不同 ToR 交换机之间扩展租户的逻辑上下文,而无需更改中间主干或超级主干设备的配置。

使用 功能浏览器 确认平台和版本对特定功能的支持。

配置

配置概述

我们将看一下与此主题相关的两个用例。第一个用例是在数据中心的同一设备上运行两个 MAC-VRF 实例。第二个用例是在数据中心的同一设备上运行两个 EVPN 5 类 VRF 实例。

用例 #1:同一设备上的两个 MAC-VRF 实例:

-

单独的 MAC-VRF 实例有助于在 L2 级别隔离 AI 数据中心租户,并使用 EVPN-VXLAN 叠加来扩展这种隔离。

-

中间 AI 数据中心主干和超级主干设备不需要预配每个新的 AI 数据中心租户。

-

L2 连接更接近实际服务连接。

-

使用

vlan-awareEVPN 服务类型配置租户时,AI 数据中心租户可以位于同一个 MAC-VRF L2 EVPN 实例 (EVI) 中。

用例 #2:同一设备上的两个 EVPN Type 5 IP-VRF 实例:

-

多个 EVPN Type 5 路由实例可以在 L3 路由级别隔离 AI 数据中心租户。纯 5 类路由还可以在 POD 内或 POD 之间扩展上下文。

-

AI 数据中心的 ToR 交换机之间的 EVPN 信令交换可自动为 Type 5 路由建立 VXLAN 隧道。

拓扑学

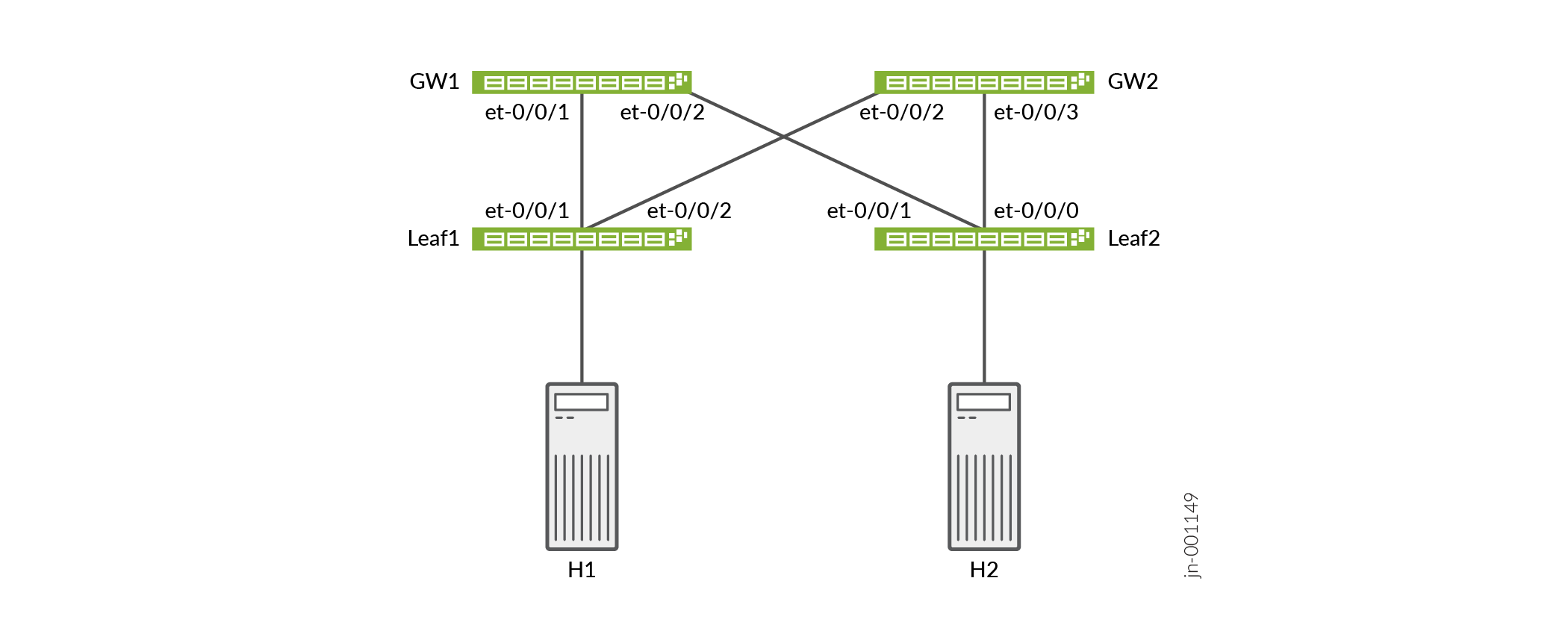

这些示例的拓扑将 QFX5240-64QD 交换机用于主干层和叶层。该网络是边缘路由桥接 (ERB) 架构。

如何配置两个 MAC-VRF

验证

user@device> show route table myMACVRF101.evpn.0 active-path

myMACVRF101.evpn.0: 10 destinations, 15 routes (10 active, 0 holddown, 0 hidden)

+ = Active Route, - = Last Active, * = Both

2:10.203.113.10:101::5101::00:10:94:00:00:05/304 MAC/IP

*[EVPN/170] 04:43:28

Indirect

2:10.203.113.10:101::5101::6c:62:fe:b9:3b:3d/304 MAC/IP

*[EVPN/170] 05:23:00

Indirect

2:10.203.113.11:101::5101::00:10:94:00:00:06/304 MAC/IP

*[BGP/170] 04:36:14, localpref 100, from 10.203.113.14

AS path: 65101 64513 I, validation-state: unverified

to 192.0.2.11 via et-0/0/1.0, Push 5101

to 192.0.2.9 via et-0/0/0.0, Push 5101

> to 192.0.2.13 via et-0/0/2.0, Push 5101

2:10.203.113.11:101::5101::6c:62:fe:b9:22:3d/304 MAC/IP

*[BGP/170] 04:36:26, localpref 100, from 10.203.113.13

AS path: 65101 64513 I, validation-state: unverified

to 192.0.2.11 via et-0/0/1.0, Push 5101

to 192.0.2.9 via et-0/0/0.0, Push 5101

> to 192.0.2.13 via et-0/0/2.0, Push 5101

user@device> show mac-vrf forwarding vlans

Routing instance VLAN name Tag Interfaces

default-switch default 1

myMACVRF101 vlan101 101

et-0/0/4.0*

vtep-53.32773*

myMACVRF102 vlan102 102

et-0/0/5.0

vtep-54.32773*

user@device> show ethernet-switching table vlan-id 101

MAC flags (S - static MAC, D - dynamic MAC, L - locally learned, P - Persistent static, C - Control MAC

SE - statistics enabled, NM - non configured MAC, R - remote PE MAC, O - ovsdb MAC,

B - Blocked MAC)

Ethernet switching table : 3 entries, 3 learned

Routing instance : myMACVRF101

Vlan MAC MAC GBP Logical SVLBNH/ Active

name address flags tag interface VENH Index source

vlan101 00:10:94:00:00:05 D et-0/0/4.0

vlan101 00:10:94:00:00:06 DR vtep-53.32773 10.203.113.11

vlan101 6c:62:fe:b9:22:3d DRP vtep-53.32773 10.203.113.11

如何配置两个 5 类 IP-VRF

使用以下步骤作为在同一叶节点上配置两个 5 类 IP-VRF 的指南。例如,我们使用实际值。您应该使用与实现相关的值自定义这些步骤。

验证

user@device> show bgp summary

Threading mode: BGP I/O

Default eBGP mode: advertise - accept, receive - accept

Groups: 3 Peers: 6 Down peers: 1

Table Tot Paths Act Paths Suppressed History Damp State Pending

inet.0

11 11 0 0 0 0

bgp.evpn.0

34 17 0 0 0 0

Peer AS InPkt OutPkt OutQ Flaps Last Up/Dwn State|#Active/Received/Accepted/Damped...

192.0.2.9 65534 713 699 0 0 5:17:25 Establ

inet.0: 4/4/4/0

192.0.2.11 65534 709 699 0 0 5:17:25 Establ

inet.0: 3/3/3/0

192.0.2.13 65534 713 699 0 0 5:17:25 Establ

inet.0: 4/4/4/0

198.51.100.5 65512 18 24 0 1 5:40:07 Idle

10.203.113.13 65101 724 705 0 0 5:13:39 Establ

bgp.evpn.0: 14/17/17/0

myMACVRF101.evpn.0: 3/5/5/0

myMACVRF102.evpn.0: 3/3/3/0

__default_evpn__.evpn.0: 0/0/0/0

RT5-IPVRF1.evpn.0: 4/5/5/0

RT5-IPVRF2.evpn.0: 4/4/4/0

10.203.113.14 65101 687 679 0 0 5:04:10 Establ

bgp.evpn.0: 3/17/17/0

myMACVRF101.evpn.0: 2/5/5/0

myMACVRF102.evpn.0: 0/3/3/0

__default_evpn__.evpn.0: 0/0/0/0

RT5-IPVRF1.evpn.0: 1/5/5/0

RT5-IPVRF2.evpn.0: 0/4/4/0

user@device> show route table RT5-IPVRF1.evpn.0

RT5-IPVRF1.evpn.0: 10 destinations, 15 routes (10 active, 0 holddown, 0 hidden)

+ = Active Route, - = Last Active, * = Both

5:10.203.113.10:200::0::10.10.101.0::24/248

*[EVPN/170] 05:28:52

Fictitious

5:10.203.113.10:200::0::10.10.101.1::32/248

*[EVPN/170] 05:28:52

Fictitious

5:10.203.113.10:200::0::10.10.101.10::32/248

*[EVPN/170] 04:49:20

Fictitious

5:10.203.113.10:200::0::192.168.10.10::32/248

*[EVPN/170] 05:32:20

Fictitious

5:10.203.113.10:200::0::192.168.101.1::32/248

*[EVPN/170] 05:32:20

Fictitious

5:10.203.113.11:200::0::10.10.101.0::24/248

*[BGP/170] 04:42:18, localpref 100, from 10.203.113.13

AS path: 65101 64513 I, validation-state: unverified

> to 192.0.2.11 via et-0/0/1.0, Push 1100

to 192.0.2.9 via et-0/0/0.0, Push 1100

to 192.0.2.13 via et-0/0/2.0, Push 1100

[BGP/170] 04:42:06, localpref 100, from 10.203.113.14

AS path: 65101 64513 I, validation-state: unverified

> to 192.0.2.11 via et-0/0/1.0, Push 1100

to 192.0.2.9 via et-0/0/0.0, Push 1100

to 192.0.2.13 via et-0/0/2.0, Push 1100