了解 Contrail 基于主机的防火墙上的 cSRX 容器防火墙

容器化 SRX(cSRX 容器防火墙)是一种虚拟安全解决方案,作为基于主机的分布式防火墙 (HBF) 服务集成到 Contrail 网络中。cSRX 容器防火墙基于 Docker 容器构建,可提供敏捷、弹性且经济高效的安全服务。cSRX 容器防火墙容器防火墙是 SRX 系列服务网关的容器化版本,内存占用空间少。cSRX 容器防火墙提供高级安全服务,包括容器中的内容安全、AppSecure 和内容安全。

cSRX 容器防火墙概述

cSRX 容器防火墙在 Contrail 群集中运行的 Docker 引擎计算节点上部署为单个容器。它在 Linux 裸机服务器上运行,作为 Docker 容器环境的托管平台。cSRX 容器防火墙容器将所有相关进程(或守护程序)和库打包在一起,以支持不同的 Linux 主机分发方法(Ubuntu、Red Hat Enterprise Linux 或 CentOS)。

cSRX 容器防火墙容器运行时,Docker 容器中有几个进程(或守护程序)会在 cSRX 容器防火墙处于活动状态时自动启动。某些守护程序支持 Linux 功能,可提供与它们在 Linux 主机上运行的相同服务(例如,sshd、rsyslogd 和 monit)。其他守护程序则从 Junos OS 进行编译和移植,以执行安全服务的配置和控制任务(例如,MGD、NSD、内容安全、IDP 和 AppID)。srxpfe 是从 cSRX 容器防火墙容器的收入端口接收和发送数据包的数据平面守护程序。cSRX 容器防火墙使用 srxpfe 实现第 2 层到第 3 层转发功能以及第 4 层到第 7 层网络安全服务。

分布式软件安全解决方案建立在 Contrail 网络之上,使用 Contrail 控制器和 Contrail vRouter 来防止客户多云环境中的威胁。

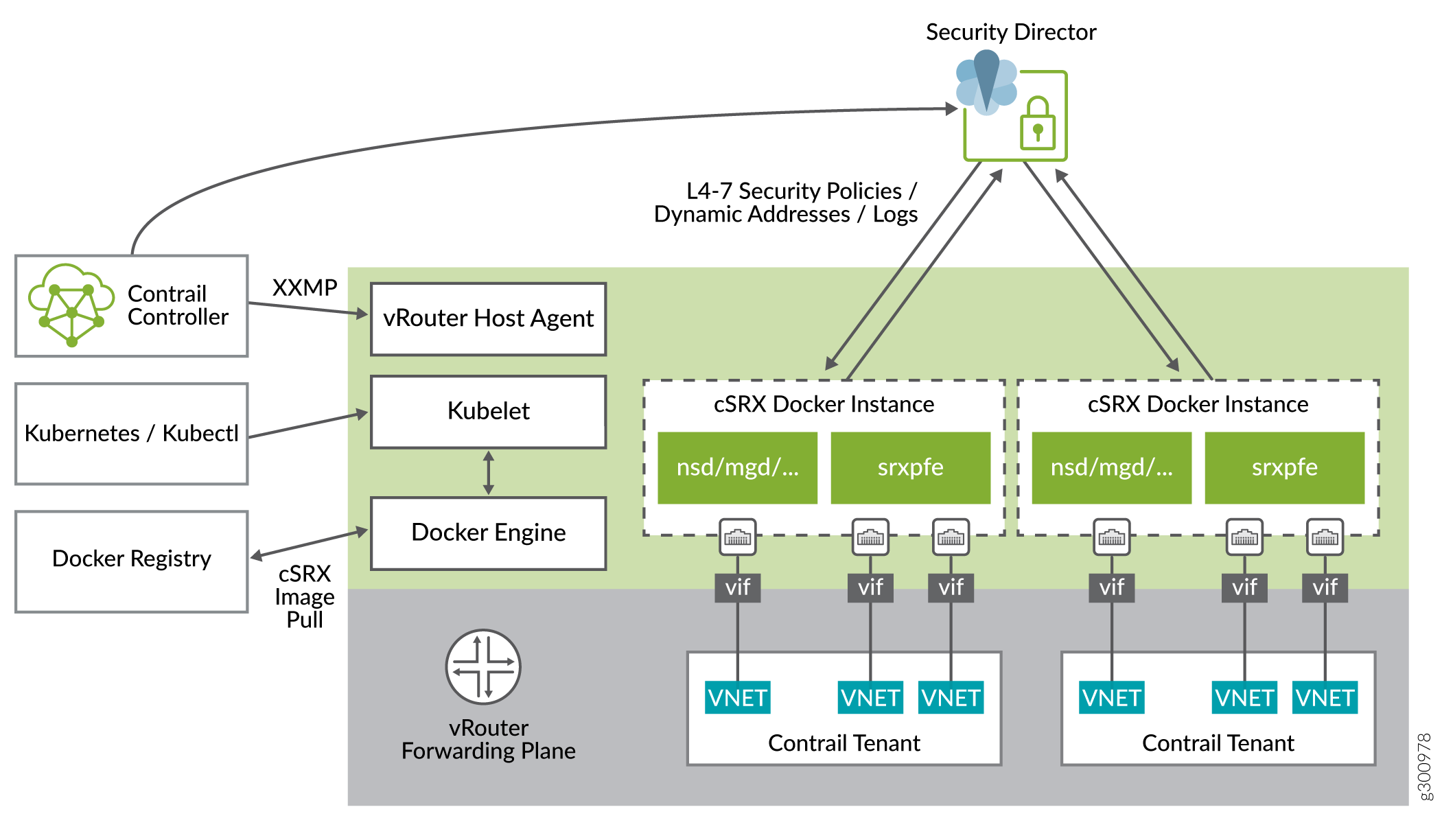

当 cSRX 容器防火墙充当 Contrail 上的分布式防火墙服务时,将使用 Kubernetes 在计算节点上编排 cSRX 容器防火墙实例。在 Contrail 用户界面上配置 HBF 策略后,Kubernetes API 服务器可以响应 Contrail 控制器。配置实例后,cSRX 容器防火墙映像将从 Docker 注册表提取到计算节点。

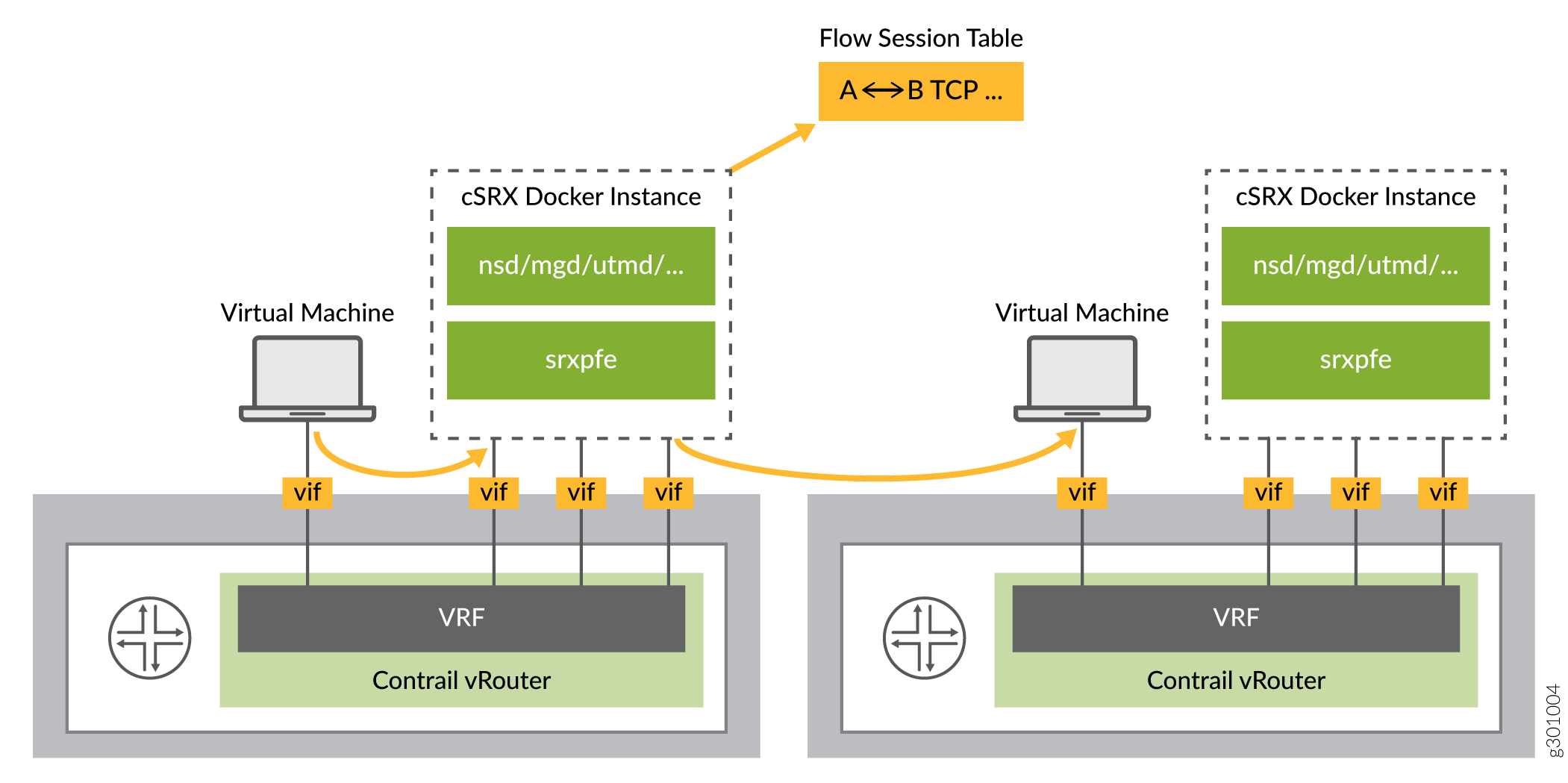

Contrail Security 包括一个集成虚拟路由器 (vRouter),在创建 cSRX 容器防火墙应用程序的每个主机上充当分布式元素。vRouter 通过监控流量并将可疑流量重定向到新一代防火墙,在第 4 至 7 层实施安全保护。

调配 cSRX 容器防火墙实例后:

三个 VIF 将 cSRX 容器防火墙实例连接到 vRouter。

管理接口连接到管理虚拟网络。

两个安全数据接口连接到左右虚拟网络,接收从 vRouter 引导的数据包,并在安全检查后向 vRouter 发送数据包。

Security Director 将第 7 层安全策略和动态地址更新到 cSRX 容器防火墙实例。

cSRX 容器防火墙实例将安全日志发送至 Security Director。

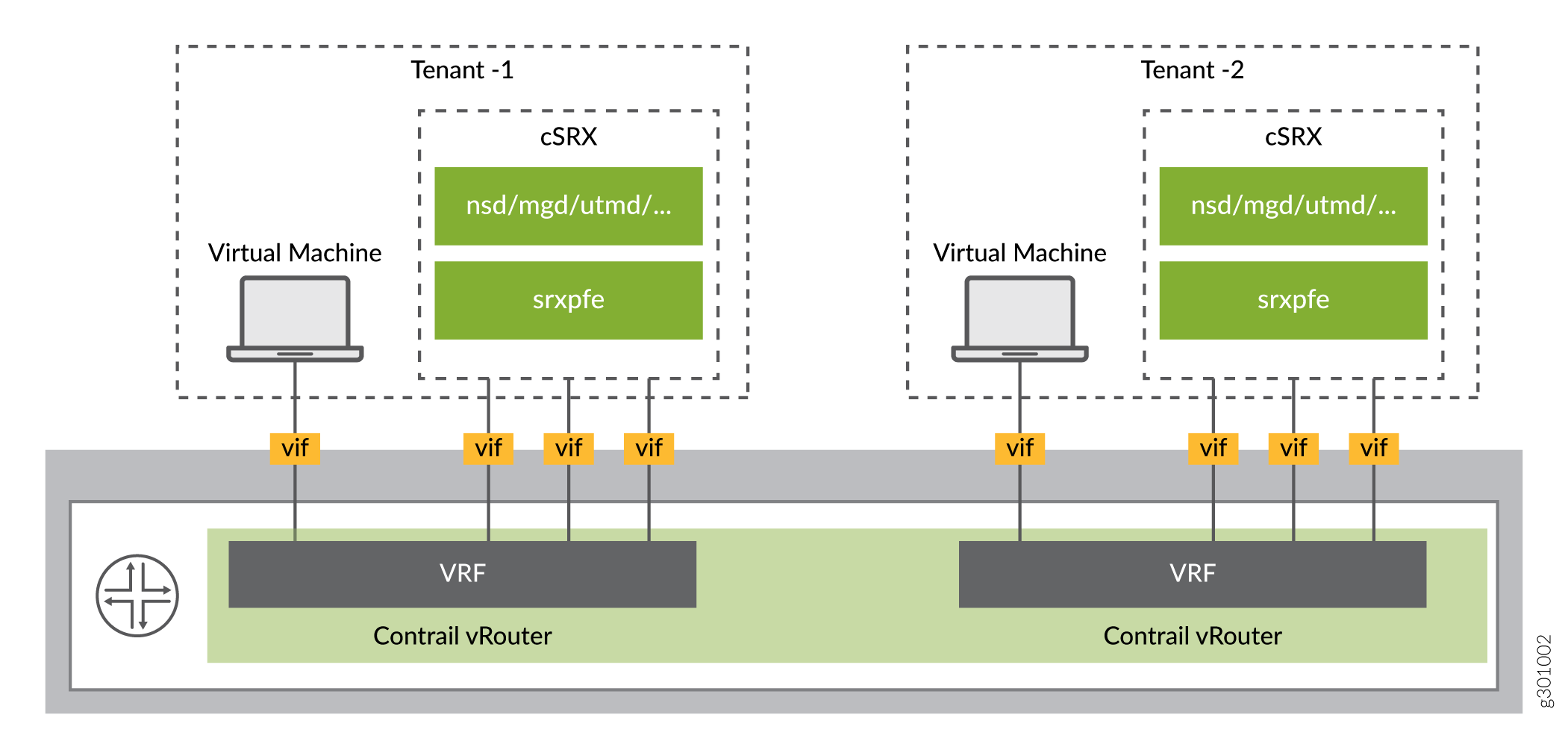

需要 HBF 服务的每个租户都将在计算节点上启动一个专用 cSRX 容器防火墙实例。

借助 Contrail Security,您可以定义策略并自动将其分发到所有部署中。您还可以监控每个 cSRX 容器防火墙实例内部和跨 cSRX 容器防火墙实例的流量,并排除流量故障。

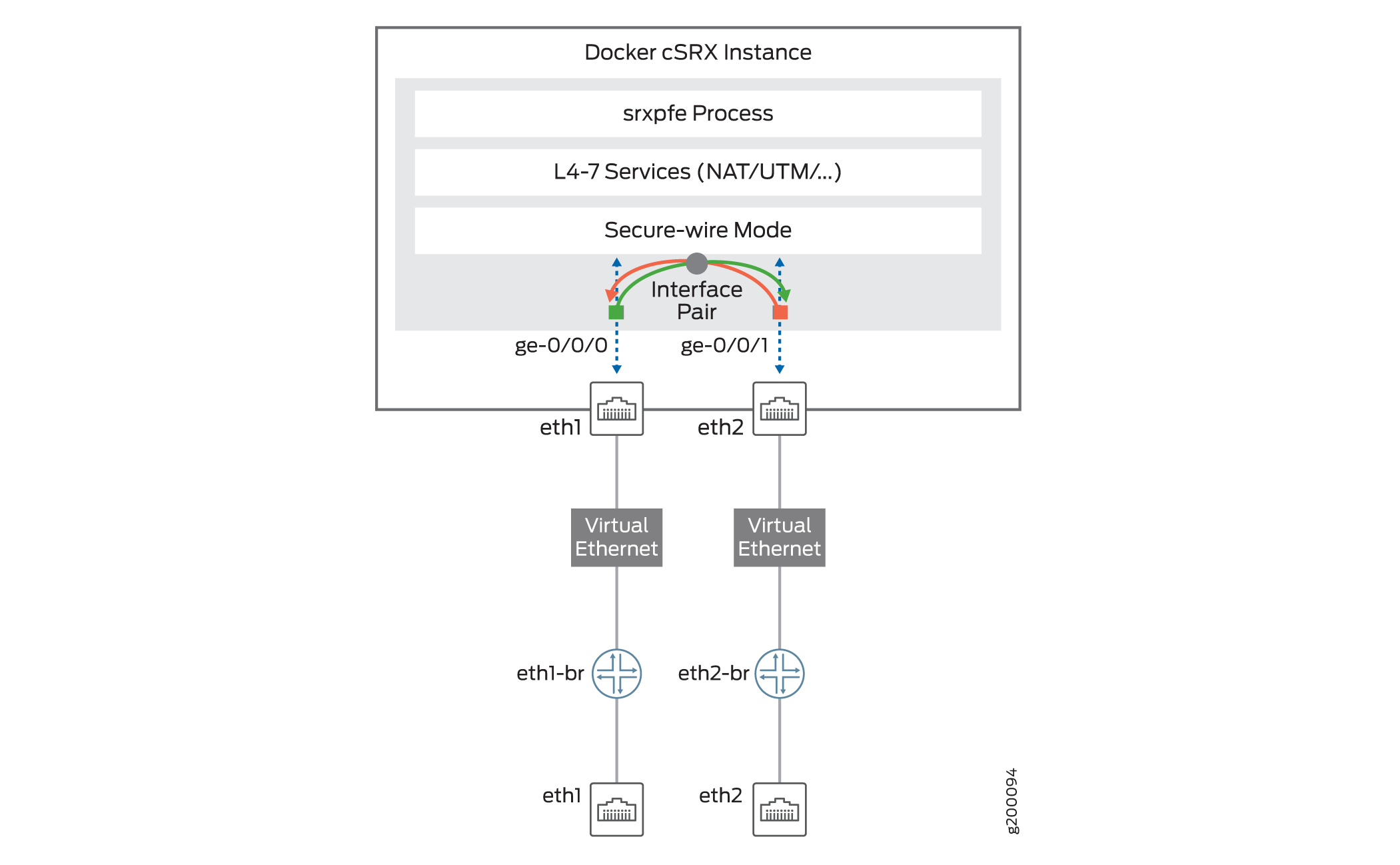

在 Contrail HBF 中,cSRX 容器防火墙仅在安全有线模式下受支持,并在多租户虚拟化环境中的网络边缘实现高级安全性。cSRX 容器防火墙提供防火墙、IPS 和 AppSecure 等第 4 层到第 7 层高级安全功能。cSRX 容器防火墙容器还提供用于管理 cSRX 容器防火墙的附加接口。当 cSRX 容器防火墙在第 2 层模式下运行时,来自一个接口的第 2 层帧将根据配置的 cSRX 容器防火墙服务进行第 4 层到第 7 层处理。然后,cSRX 容器防火墙会从另一个接口发送这些帧。cSRX 容器防火墙容器可允许帧根据配置的安全策略无更改地通过或丢弃这些帧。

图 2 展示了在安全有线模式下运行的 cSRX 容器防火墙。

的 cSRX 容器防火墙

的 cSRX 容器防火墙

cSRX 容器防火墙部署模式

保护计算节点内的流量

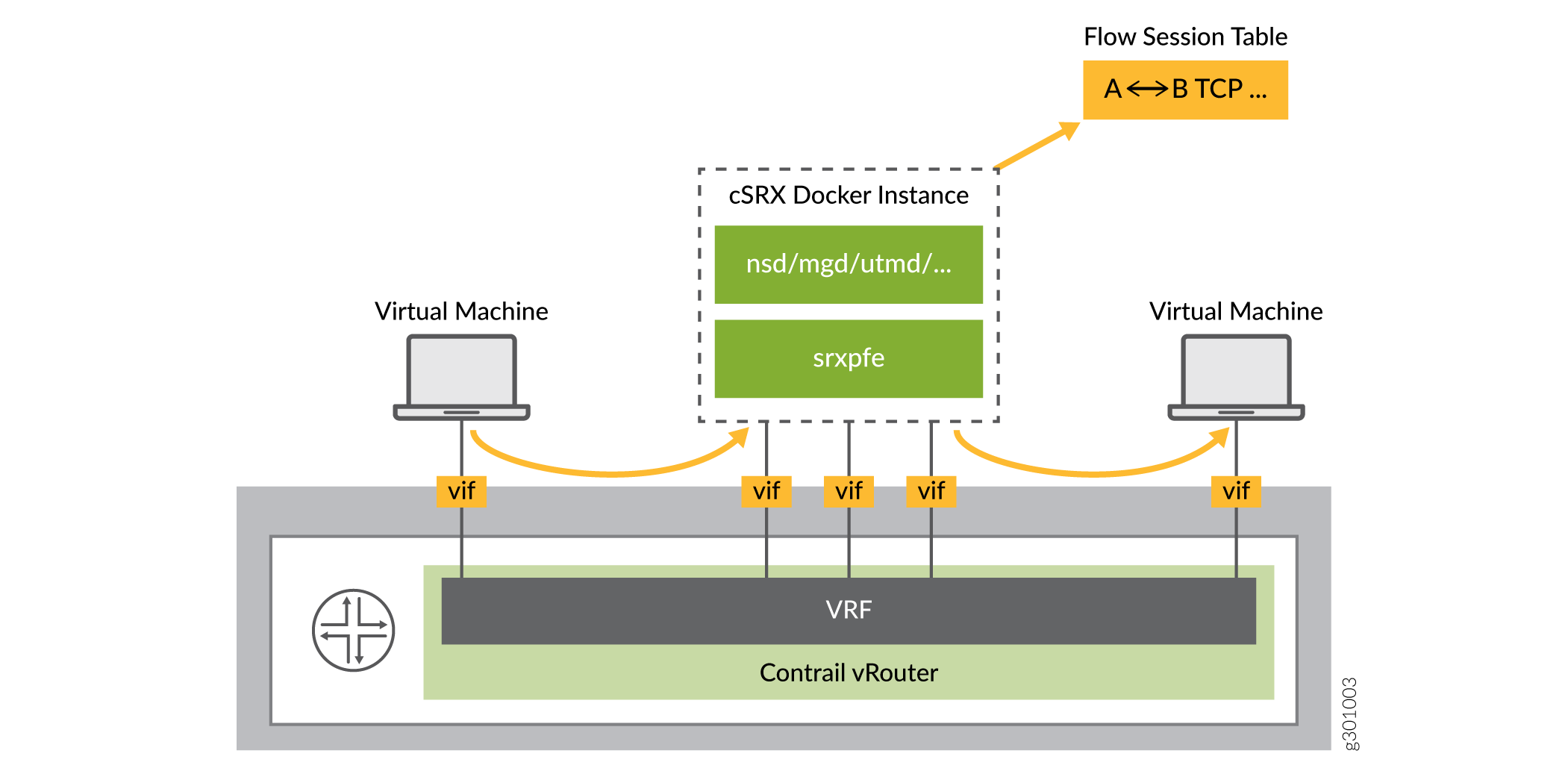

当 cSRX 容器防火墙保护计算节点内的流量时,vRouter 会将所有流量引导至与 HBF 过滤器匹配的 cSRX 容器防火墙。为从 vRouter 发送到 cSRX 容器防火墙的流量创建流会话。在 cSRX 容器防火墙中完成第 7 层安全检查后,流量会发回 vRouter 并转发到目标位置,如图 3 所示。

内的安全流量

内的安全流量

cSRX 容器防火墙在有线块模式下工作,两个数据接口连接到 vRouter

虚拟路由器过滤到需要 L4-7 安全检查的 cSRX 容器防火墙 VIF 的流量

在第 4-7 层安全检查之后,流量会发回 vRouter

跨计算节点的安全流量

cSRX 容器防火墙的工作方式与保护计算节点内的流量相同。区别在于,vRouter 需要确保在流量跨越不同计算节点时将流量定向到同一 cSRX 容器防火墙实例,因此两个方向上的同一 cSRX 容器防火墙流会话会创建并匹配。

的安全流量

的安全流量

发 牌

cSRX 容器防火墙软件功能需要许可证才能激活该功能。要了解有关 cSRX 容器防火墙许可证的更多信息,请参阅 cSRX Flex 软件订阅模型。

cSRX 容器防火墙的优势和用途

cSRX 容器防火墙容器防火墙使您能够快速引入新的防火墙服务,向客户提供定制服务,并根据动态需求扩展安全服务。cSRX 容器防火墙容器在几个重要方面与虚拟机不同。它运行时没有访客操作系统开销,占用空间明显更小,迁移或下载也更容易。cSRX 容器容器使用的内存更少,其启动时间以亚秒为单位,所有这些都以更低的成本提高了密度。使用基于虚拟机的环境,启动时间从几分钟缩短到 cSRX 容器防火墙容器的启动时间不到几秒。cSRX 容器防火墙是公共云、私有云和混合云环境的理想选择。

虚拟解决方案提供以下功能:

防火墙、入侵防御系统 (IPS) 和 AppSecure 等第 7 层安全服务

自动化服务配置和编排

分布式和多租户流量保护

使用 Junos Space Security Director 集中管理,包括动态策略/地址更新、远程日志收集和安全事件监控

占用空间少的可扩展安全服务

您可以在以下场景中部署 cSRX 容器防火墙:

Contrail 微分段 – 在运行虚拟机和容器混合工作负载的 Contrail 环境中,cSRX 容器防火墙可以为由 Security Director 管理的第 4 层到第 7 层流量提供安全性。