Implantação de firewall virtual vSRX em infraestrutura de nuvem Oracle

Os tópicos desta seção ajudam você a lançar instâncias de firewall virtual vSRX na infraestrutura de nuvem Oracle.

Visão geral

Este tópico oferece uma visão geral e pré-requisitos para implantar firewall virtual de firewall virtual vSRX em infraestrutura de nuvem Oracle. O firewall virtual vSRX oferece serviços de segurança e rede para ambientes oracle cloud privados ou públicos virtualizados.

A partir do Junos OS Release 20.4R2, o firewall virtual vSRX 3.0 está disponível para implantações de OCI.

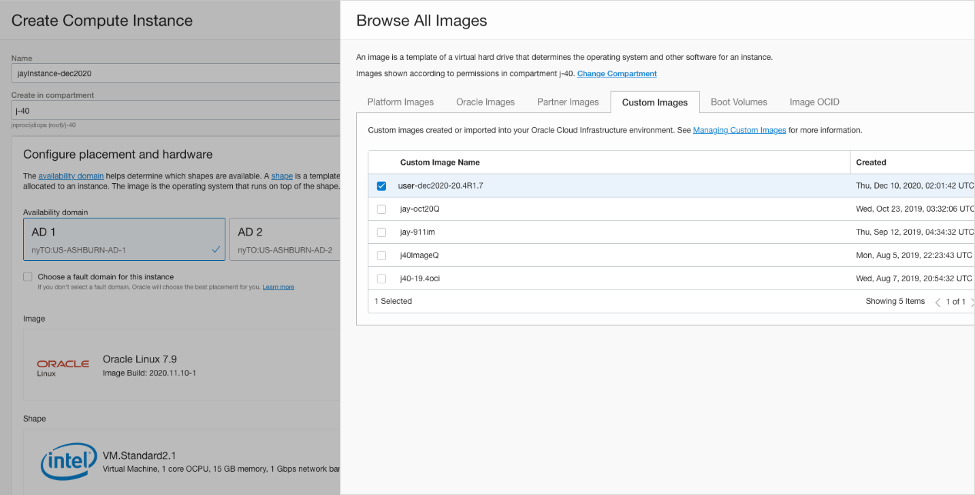

A imagem do firewall virtual vSRX 3.0 não está disponível no OCI Marketplace. Você deve baixar o software vSRX Virtual Firewall 3.0 dos Downloads de suporte da Juniper e fazer o upload em um compartimento de OCI.

Pré-requisitos

-

Certifique-se de ter contas e permissões adequadas antes de tentar implantar o firewall virtual vSRX na OCI.

-

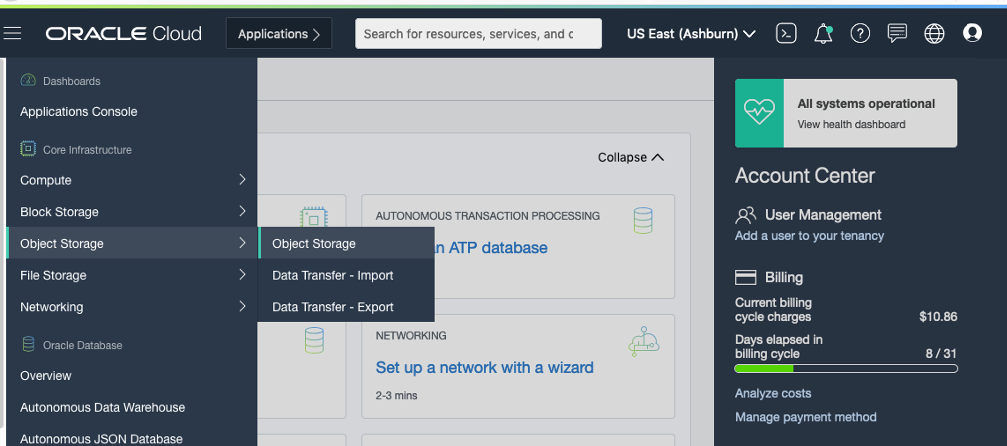

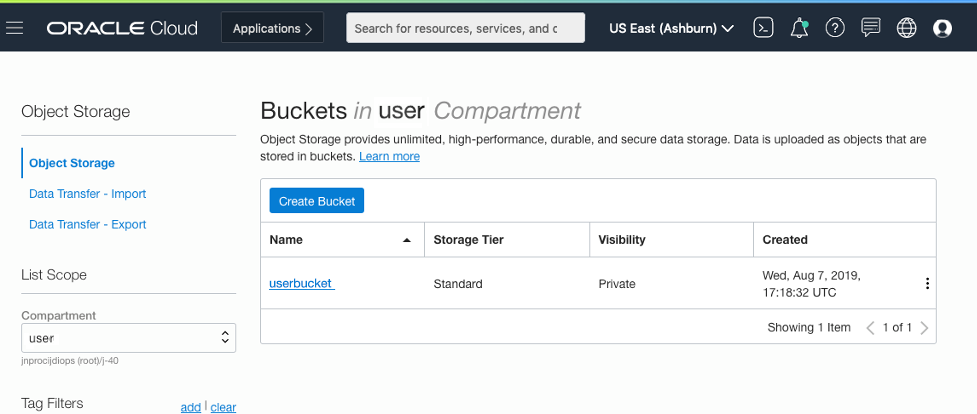

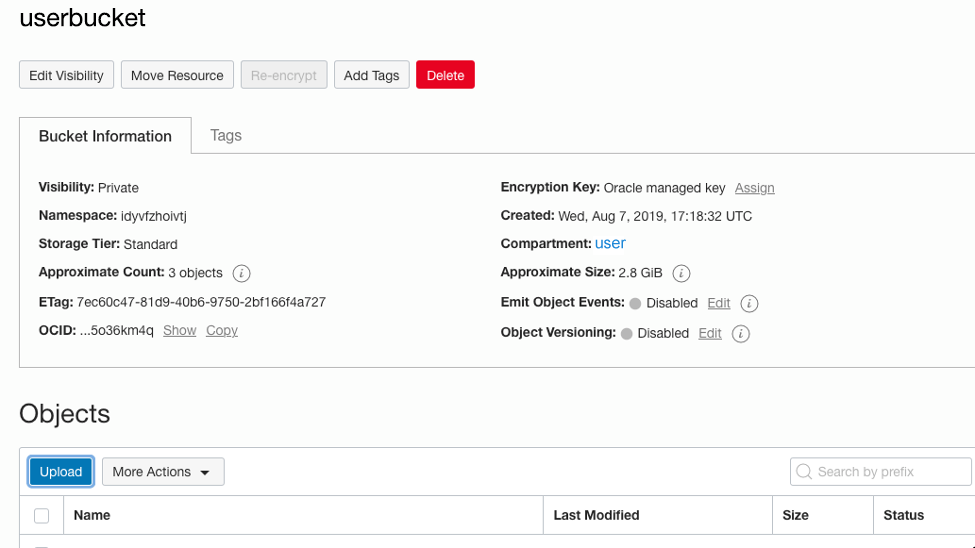

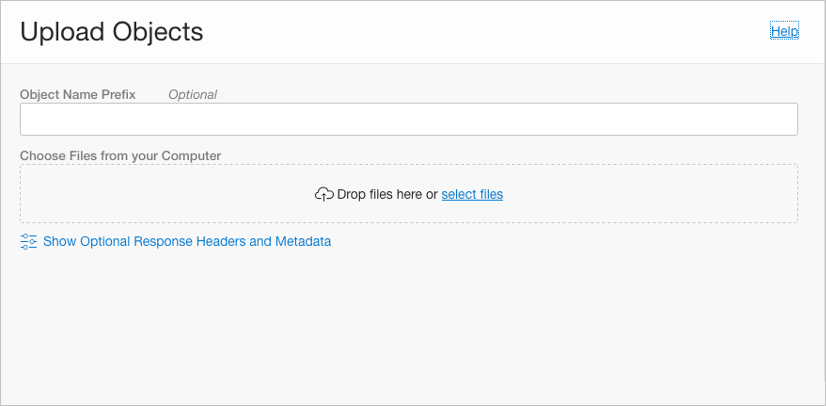

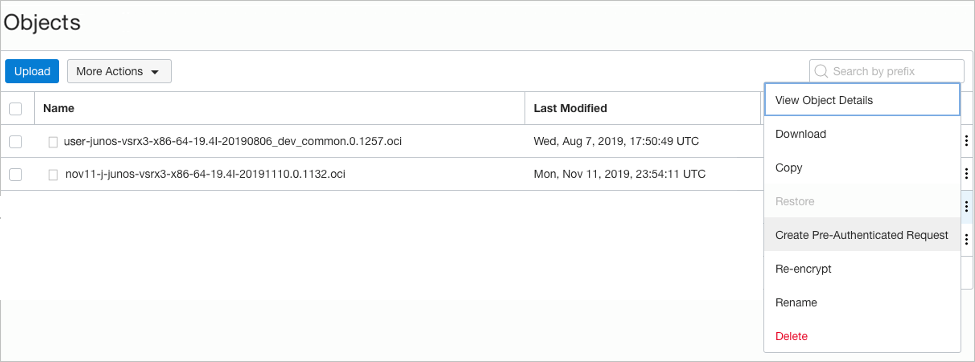

Copie a imagem .oci em um compartimento de armazenamento de objetos em sua conta OCI.

Um nome de arquivo de exemplo é junos-vsrx3-x86-64-xxxx.oci. Após a compra do software vSRX Virtual Firewall 3.0, você pode baixar o software a partir da página de suporte da Juniper .

Nota:Extensões de imagem .oci são criadas para que as imagens do firewall virtual vSRX sejam implantadas em OCI. Isso porque, na OCI, quando as imagens qcow2 são implantadas, a emulação padrão selecionada para o vNIC é e-1000.As imagens .oci do firewall virtual vSRX passam os metadados necessários para que o tipo de emulação seja definido para virtIO após a implantação do firewall virtual vSRX que garante uma taxa de transferência melhor.

-

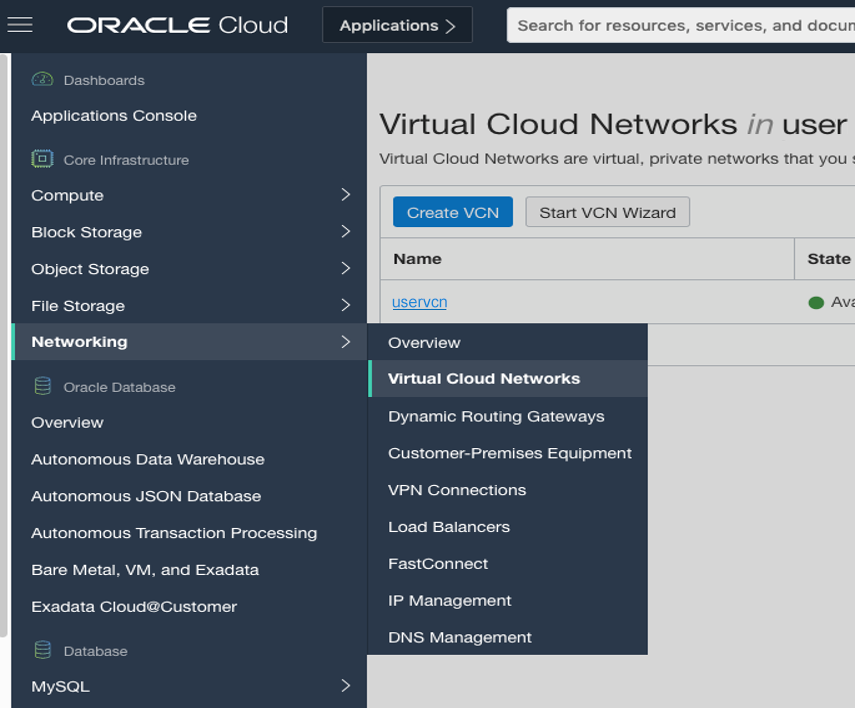

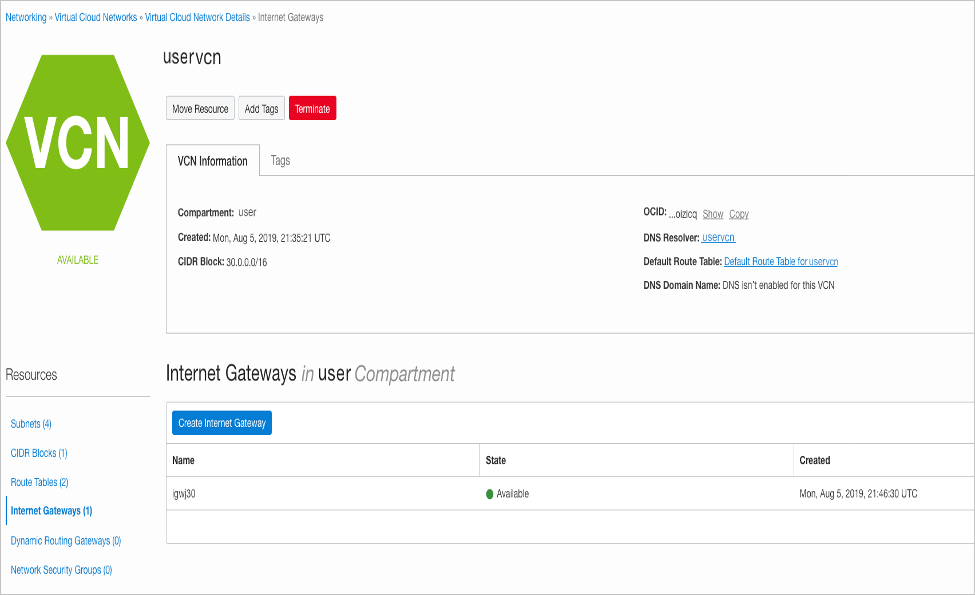

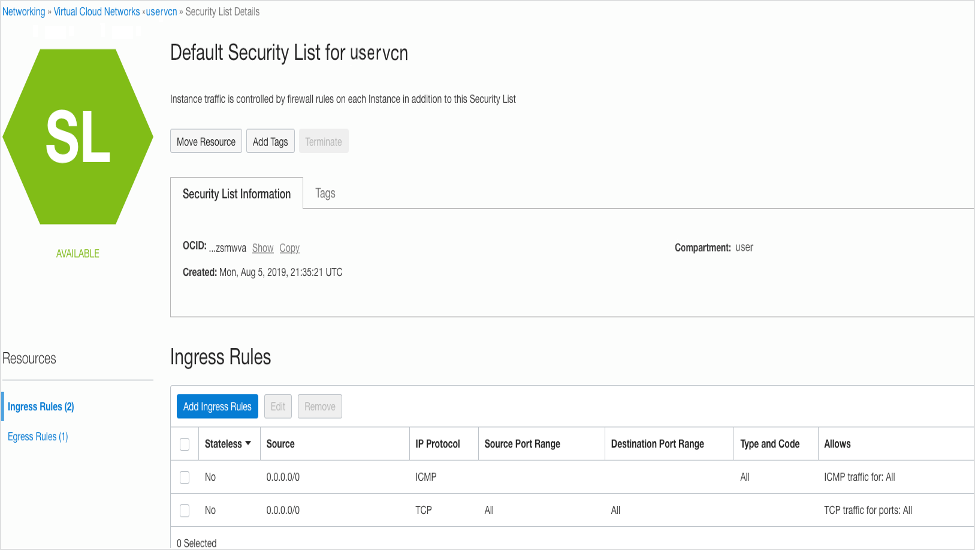

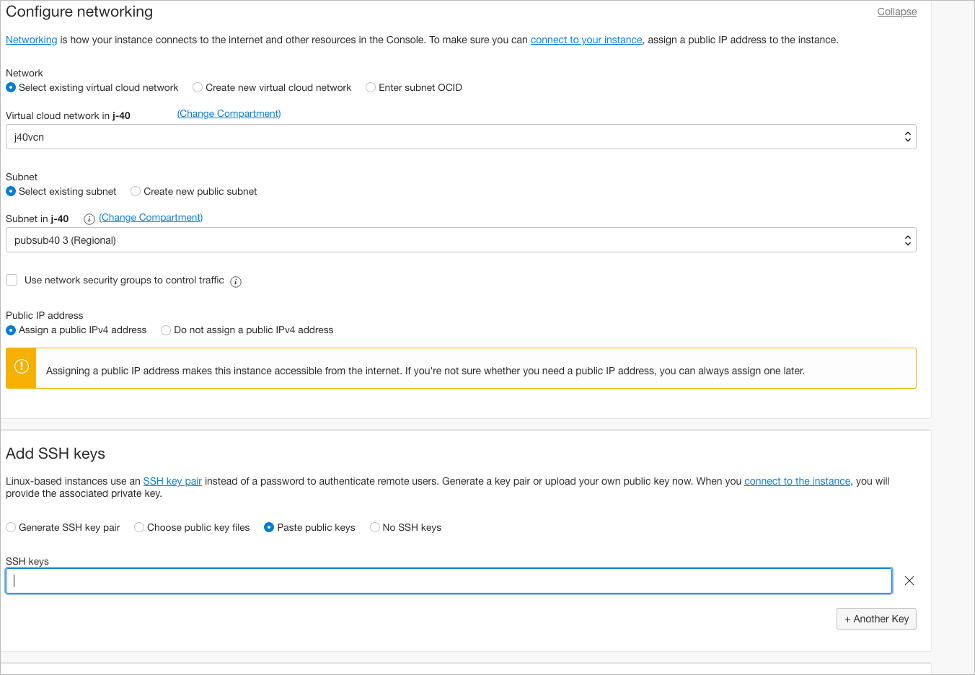

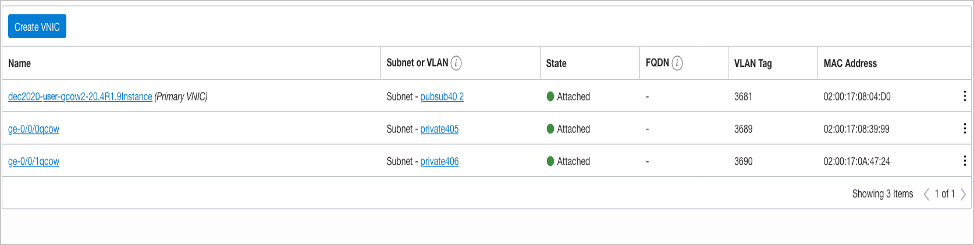

Crie sub-redes de rede virtual para sua implantação.

Para uma melhor compreensão das interfaces oracle e seu uso em implantações vSRX Virtual Firewall 3.0, veja Entenda a implantação do firewall virtual vSRX em infraestrutura de nuvem Oracle.

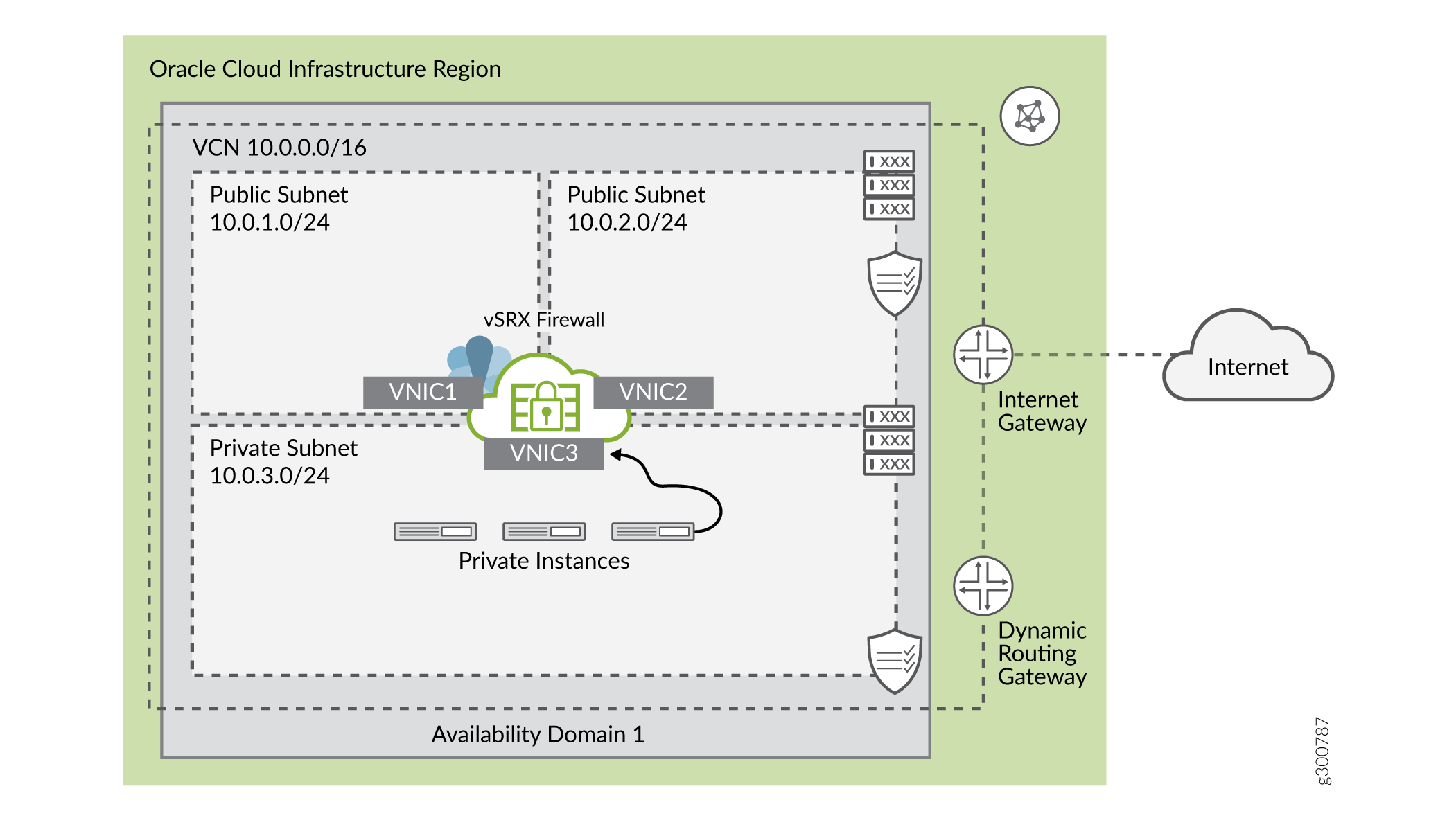

Topologia de exemplo

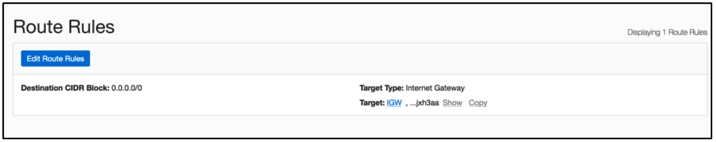

Uma configuração de nuvem comum inclui hosts que você deseja conceder acesso à Internet, mas você não quer que ninguém de fora de sua nuvem tenha acesso aos seus hosts. Você pode usar o firewall virtual vSRX na OCI para o tráfego NAT dentro da OCI a partir da Internet pública.

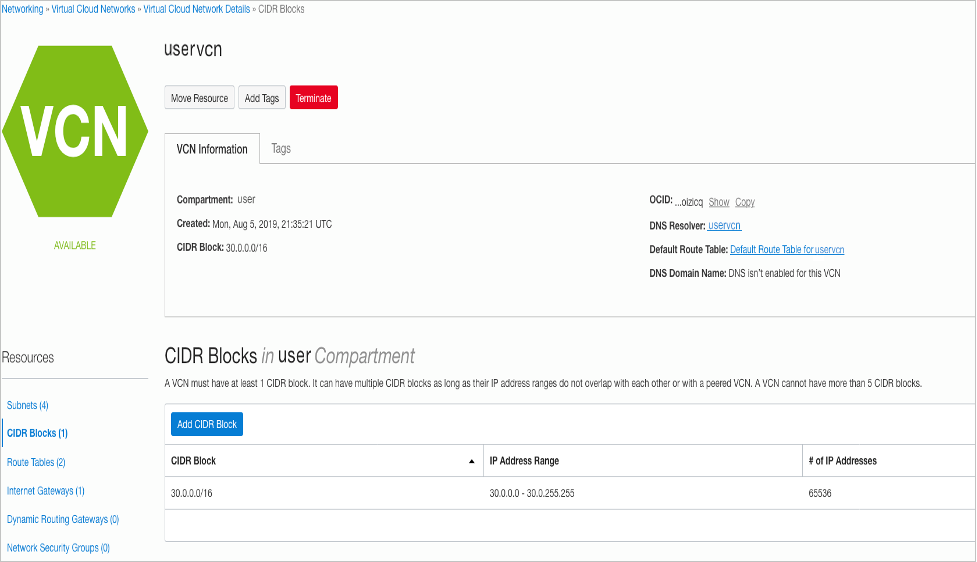

O diagrama mostra um exemplo de VCN com três sub-redes:

-

Público (10.0.1.0/24), para interfaces de gerenciamento com acesso à internet por meio de um gateway de internet

-

Público (10.0.2.0/24), para interfaces de receita (dados) com acesso à internet por meio de um gateway de internet

-

Privada (10.0.3.0/24), uma sub-rede privada sem acesso à internet

A topologia a seguir é usada como exemplo para esta implantação.

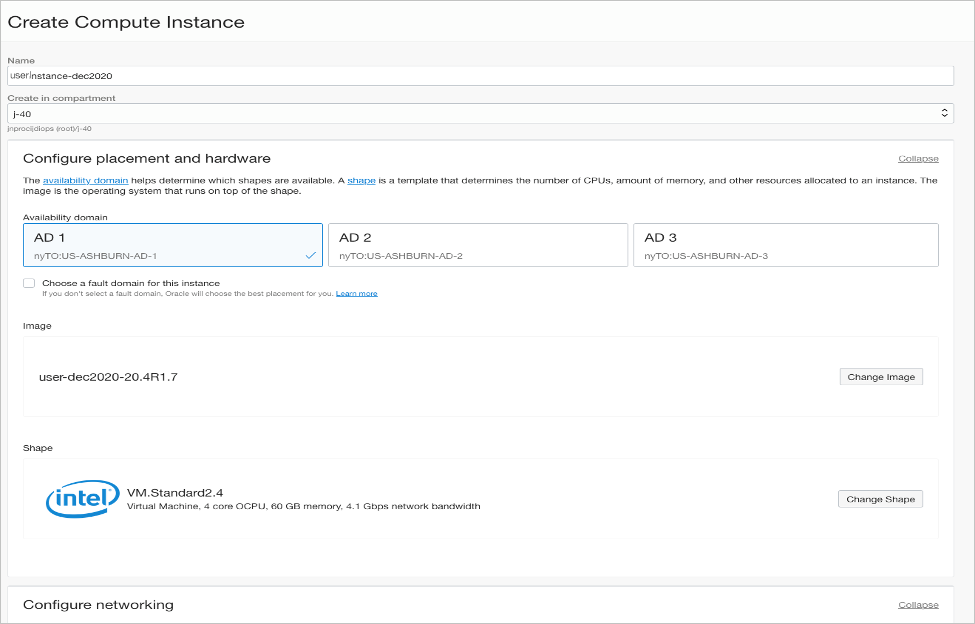

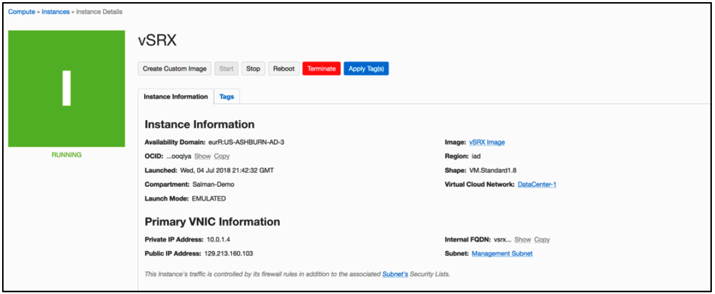

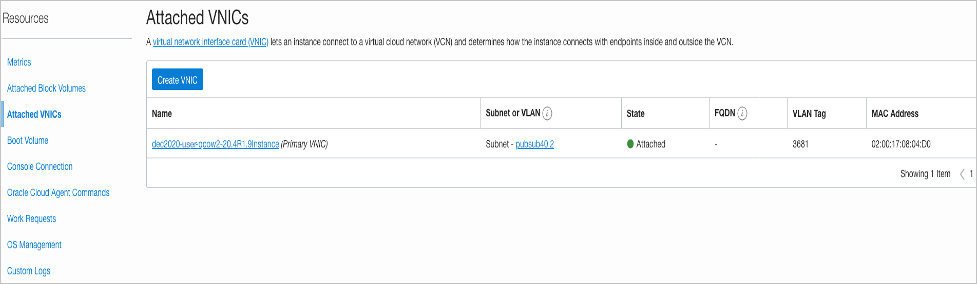

Lançar instâncias de firewall virtual vSRX na OCI

Este tópico fornece detalhes sobre como você pode lançar instâncias de firewall virtual vSRX na OCI.