IPsec em linha

Leia este tópico para saber mais sobre o IPsec em linha em firewalls da Série SRX.

Visão geral

IPsec em linha é um recurso do Junos OS que descarrega o processamento de tráfego IPsec da CPU para o Mecanismo de encaminhamento de pacotes de um dispositivo da Juniper Networks. O recurso criptografa e descriptografa com segurança o tráfego IPsec dentro do ASIC do mecanismo de encaminhamento de pacotes. Com esse recurso, a CPU gerencia apenas o PowerMode IPsec (PMI) ou VPN IPsec que usa a Tecnologia de Assistência Rápida (QAT).

Antes da introdução do IPsec em linha, os firewalls realizaram operações de IPsec na CPU, beneficiando-se da aceleração do hardware, como o Intel QAT ou otimização de software como o PMI. Com o IPsec em linha, os firewalls da Série SRX podem usar o ASIC do mecanismo de encaminhamento de pacotes para melhorar o desempenho do IPsec. Descarregar a criptografia e a descriptografia de IPsec para o ASIC contribui para uma taxa de transferência maior. O IPsec em linha libera a CPU do firewall para outras tarefas, como:

-

Negociações da Internet Key Exchange versão 2 (IKEv2) para chaves pré-compartilhadas (PSKs)

-

Chave pré-compartilhada pós-quântica (PPK)

-

Negociações chave do certificado de Infraestrutura de Chaves Públicas (PKI)

-

Várias funções de criptografia e hash usadas no IPsec em linha

Você precisa de uma licença válida para usar o recurso IPsec em linha em seu firewall. Com essa licença, o recurso é habilitado por padrão no firewall.

Benefícios

-

Desempenho de VPN: Melhora o desempenho do túnel descarregando criptografia e descriptografia para o ASIC, alcançando taxas de transferência mais altas.

-

Otimização da CPU: Libera recursos de CPU gerenciando túneis dentro do ASIC, permitindo que a CPU gerencie outras tarefas críticas e melhore o desempenho geral do firewall.

-

Segurança de VPN: Melhora a segurança usando algoritmos de criptografia Advanced Encryption Standard (AES-GCM) para túneis descarregados por hardware, garantindo padrões de criptografia fortes sem comprometer o desempenho.

-

Implantação: Oferece suporte a um grande número de túneis IPsec por chassi, tornando-o adequado para implantações de grande escala.

-

Agilidade: Oferece suporte à capacidade de gerenciar poucos túneis fora do Mecanismo de encaminhamento de pacotes.

Como funciona o IPsec em linha

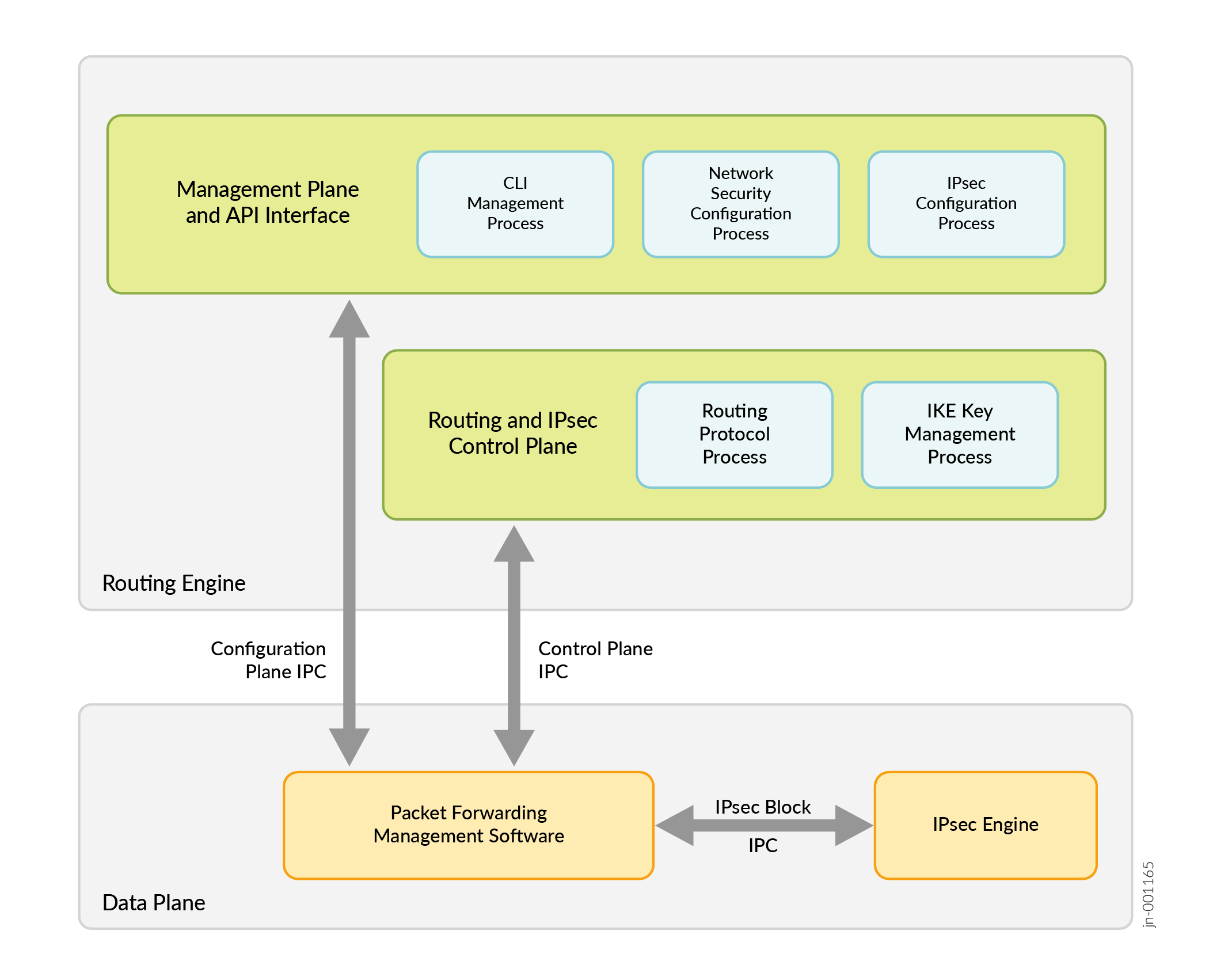

Figura 1 ilustra a arquitetura do plano de dados IPsec em linha e sua interface com os planos de controle e gerenciamento. A arquitetura IPsec em linha inclui um mecanismo IPsec que lida com as operações de IPsec. Como o Mecanismo de encaminhamento de pacotes criptografa ou descriptografa o tráfego IPsec sem depender dos ciclos de CPU, o IPsec em linha aumenta significativamente a taxa de transferência e otimiza o desempenho do firewall.

Entenda o seguinte comportamento do IPsec em linha no firewall da Série SRX:

-

O iniciador IPsec, o respondente ou ambos podem usar o recurso.

-

O firewall executa criptografia e descriptografia de pacotes IPsec Encapsulating Security Payload (ESP) no ASIC integrado.

-

O protocolo Internet Key Exchange (IKE) usado para autenticação e trocas de chaves é executado na CPU.

-

Após as negociações do IKE, o processo iked gerencia a distribuição do túnel para o Mecanismo de encaminhamento de pacotes.

-

O firewall oferece suporte:

-

Protocolos IPsec em linha baseados em endereços IPv4 e IPv6.

-

IPsec em linha para os protocolos IKEv1 e IKEv2.

-

Você perceberá as seguintes ações em seu firewall com IPsec em linha:

-

O processo iked marca o túnel IPsec em linha para o descarregamento de hardware no fluxo de sessão. Essa ação impede que o túnel use a CPU para tarefas de criptografia e descriptografia de IPsec.

-

A saída do comando

show security ipsec security associationexibe:-

Hardware Offloaded: Yespara um túnel VPN IPsec em linha. -

Hardware Offloaded: Noquando a CPU processa o túnel.

-

-

O processo fluido mostra os pacotes de entrada e saída para fluxos de tráfego de VPN IPsec.

Para desabilitar globalmente o descarregamento de hardware IPsec em linha do processamento de túneis IPsec no ASIC do mecanismo de encaminhamento de pacotes:

-

Use o comando

set security ipsec hw-offload-disable.Quando você configura essa declaração, o firewall processa todos os túneis IPsec na CPU em vez do ASIC do mecanismo de encaminhamento de pacotes. Veja ipsec (Segurança).

Suporte a recursos para IPsec em linha

Os firewalls devem atender a determinados critérios para estabelecer túneis IPsec usando o recurso IPsec em linha. Tabela 1 fornece as informações de suporte de recursos para IPsec em linha, delineando os critérios que determinam a elegibilidade do túnel para o recurso. A CPU gerencia os recursos não suportados pelo IPsec em linha, otimizando o desempenho do firewall.

| Recursos suportados | Recursos não suportados |

|---|---|

|

Mecanismo de encaminhamento de pacotes no YT ASIC processa VPN IPsec |

CPU processa VPN IPsec que usa PowerMode IPsec (PMI) e Quick Assist Technology (QAT) |

|

Modo de túnel usando Encapsulating Security Payload (ESP) |

Modo de túnel usando Authentication Header (AH) |

| Algoritmos de criptografia AES-GCM com chave de 128 bits ou chave de 256 bits |

Todos os algoritmos de criptografia que não sejam AES-GCM com chave de 128 bits ou chave de 256 bits |

|

Modo de implantação com suporte a VPN IPsec de site para site |

Modo de implantação com suporte a VPNs ponto a multiponto (P2MP), VPN em grupo, criptografia de enlace de alta disponibilidade (HA), VPN Auto Discovery (ADVPN) |

|

Tamanho da janela antireplay até 4096 |

Tamanho de janela antireplay superior a 4096 |

|

Até 4000 sas (SAs) ou 2000 túneis |

Mais de 4000 ou vários SAs, também conhecidos como SAs infantis |

|

Túnel transversal de endereço de rede (NAT-T) |

Túnel com |

Observe as seguintes limitações com O IPsec em linha:

-

Quando você define o bit Don't Fragment (DF) para túneis descarregados ativos, a configuração entra em vigor após uma nova análise.

-

Quando você configura a cópia do ponto de código de serviços diferenciados (DSCP) para túneis descarregados ativos, a configuração entra em vigor após uma relquisão.

Tabela de histórico de alterações

A compatibillidadde com o recurso dependerá da platadorma e versão utilizada. Use o Feature Explorer para saber se o recurso é compatível com sua plataforma.