Configuração de um pseudowire de acesso que termina em VRF no nó de serviço

Cada VPN tem sua própria tabela de roteamento específica de VPN por site de VPN. Quando um roteador PE de entrada (SN2) recebe rotas anunciadas de um nó de acesso (CE2) diretamente conectado, ele verifica a rota recebida em relação à política de exportação de VRF para essa VPN. Se corresponder, a rota será convertida para o formato VPN-IPv4; ou seja, o diferenciador de rota é adicionado à rota. Essa rota VPN-IPv4 é anunciada aos roteadores PE remotos. Ele também anexa um destino de rota a cada rota aprendida com os sites diretamente conectados, que se baseia no valor da política de destino de exportação configurada das tabelas VRF. Quando um roteador PE de saída recebe essa rota, ele a compara com a política de importação entre os roteadores PE. Se aceito, a rota é colocada em sua bgp.l3vpn.0 tabela. Ao mesmo tempo, o roteador verifica a rota em relação à política de importação de VRF para a VPN. Se corresponder, o diferenciador de rota será removido da rota e a rota será colocada na tabela VRF no formato IPv4.

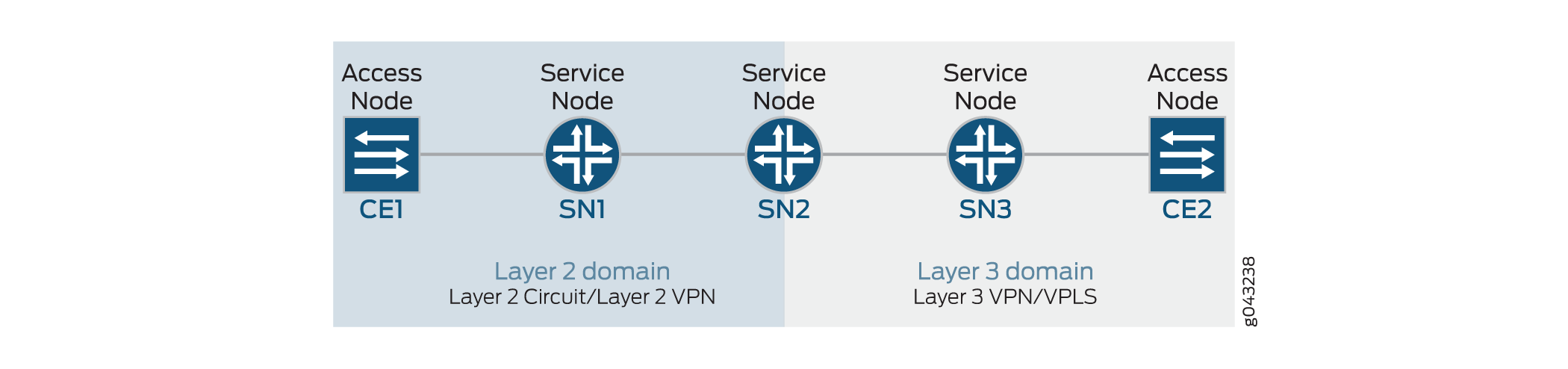

No SN2 e SN1, as rotas são instaladas no VRF com base nas políticas de VRF de importação e exportação. O OSPF e as rotas diretas do CE2 são instalados no VRF do SN2, que é então convertido em rotas IPv4-VPN. As rotas a serem aprendidas no enlace CE-PE são definidas em protocolos na instância de roteamento. Agora, do outro lado, o pseudowire de acesso termina no VRF do dispositivo SN1 e o roteamento estático é configurado entre o nó de acesso (CE1) e o nó de serviço (SN1). O tráfego neste ponto é tratado no nível de IP, antes de entrar no domínio da Camada 3. A tradução da rota IP para a rota IPv4-VPN acontece no SN2.

Pseudowire

Pseudowire

Use os seguintes comandos de modo operacional para verificar a terminação de um pseudowire de acesso no VRF:

show l2circuit connectionsshow route table l3vpn_1.inet.0