NESTA PÁGINA

Visão geral da detecção e prevenção de invasões

O sistema IDP da Juniper Networks aumenta a segurança da rede detectando e prevenindo ameaças. Ela monitora o tráfego em busca de atividades maliciosas, usa um banco de dados de assinaturas para identificar ataques e aplica políticas de segurança para mitigação em tempo real. Esse sistema fornece detecção e resposta proativas a ameaças.

A detecção de invasões é o processo de monitorar os eventos que ocorrem em sua rede e analisar os eventos em busca de sinais de possíveis incidentes, violações ou ameaças iminentes às suas políticas de segurança. A prevenção de invasões é o processo de realizar a detecção de intrusão e depois parar os incidentes detectados. As medidas de segurança são IDS e IPS, que se tornam parte da sua rede para detectar e interromper possíveis incidentes.

Benefícios

Ao aproveitar a detecção e prevenção de intrusão (IDP), você pode melhorar significativamente a postura de segurança da sua rede, protegendo-a contra uma ampla gama de ameaças conhecidas e emergentes. A seguir estão alguns dos benefícios:

-

Prevenção proativa de ameaças — impede que ataques causem danos.

-

Visibilidade da Rede — fornece insights sobre possíveis problemas de segurança.

-

Proteção personalizável — permite a adaptação das políticas de segurança às necessidades específicas da rede.

-

Suporte de conformidade — ajuda a atender aos requisitos regulatórios de segurança de rede.

-

Resposta e correção automatizadas – O sistema IDP pode responder automaticamente às ameaças detectadas:

-

Bloqueio de tráfego malicioso

-

Quarentena de firewalls afetados

-

Alertando administradores

Essa ação ajuda a minimizar o impacto dos incidentes de segurança.

-

Fluxo de trabalho de IDP

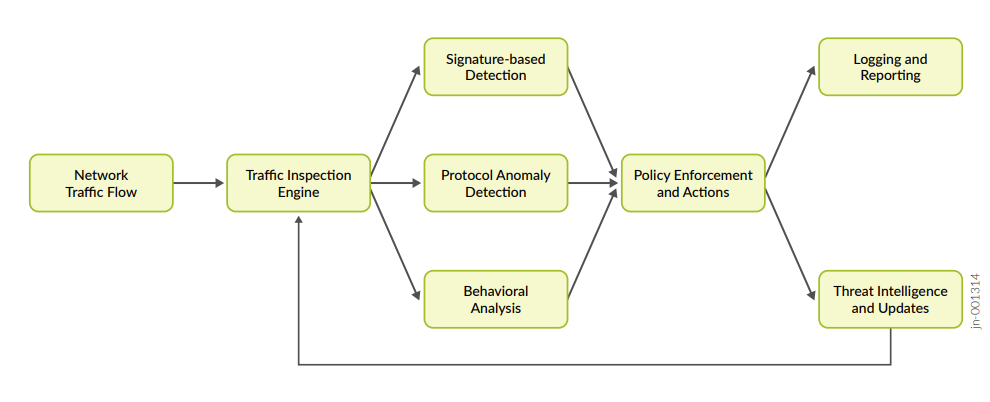

O sistema IDP inspeciona o tráfego para detectar e mitigar ameaças. O mecanismo de inspeção de tráfego analisa pacotes usando detecção baseada em assinatura, detecção de anomalias de protocolo e análise comportamental. Se uma ameaça for encontrada, uma decisão será tomada no estágio de aplicação de políticas e ações para bloquear, alertar ou registrar a atividade. Os eventos são registrados e relatados aos administradores para análise posterior. A inteligência e as atualizações de ameaças melhoram continuamente a detecção adicionando novos dados de ameaças e garantem proteção em tempo real contra ameaças cibernéticas em evolução.

do fluxo de trabalho

do fluxo de trabalho

Tabela 1: Fluxo de trabalho do IDP lista os detalhes do fluxo de trabalho do IDP.

| Descrição do componente | |

|---|---|

| Mecanismo de inspeção de tráfego (ou processo de inspeção IDP) | Examina os pacotes quanto a riscos potenciais de segurança (corresponde a padrões de ataque conhecidos). |

| Mecanismos de detecção | Detecção baseada em assinatura, detecção de anomalias de protocolo (identifica desvios do comportamento esperado da rede) e Análise comportamental (detecta padrões incomuns com base em dados históricos). |

| Aplicação de políticas e ações | Quando uma ameaça é identificada, o sistema aplica políticas e decide se bloqueia, alerta ou registra a atividade. |

| Registros e relatórios | Os eventos detectados são registrados ou relatados. Os administradores analisam e respondem |

| Inteligência de ameaças e atualizações | Alimente continuamente novos dados de ameaças no sistema. Consulte Perfilamento adaptativo de ameaças. |

Como funciona o IDP?

Uma política de IDP permite que você aplique seletivamente várias técnicas de detecção e prevenção de ataques no tráfego de rede que passa por seus dispositivos de segurança. Esses dispositivos de segurança oferecem o mesmo conjunto de assinaturas IDP que estão disponíveis nos dispositivos IDP Series da IDP da Juniper Networks para proteger as redes contra ataques.

Para baixar e configurar a funcionalidade IDP inicial nos dispositivos de segurança, consulte Configuração básica do IDP.